Jika peranti rangkaian itu dibandingkan dengan rumah, maka port adalah pintu keluar masuk ke dalam dan ke luar rumah (yang peliknya rumah ini terlalu banyak pintu masuk dan keluar, sebanyak 65535) . Pintu masuk dan keluar ini digunakan untuk data masuk dan keluar dari peranti rangkaian.

Tujuan menetapkan port adalah untuk merealisasikan "satu mesin untuk pelbagai tujuan", iaitu, untuk menjalankan pelbagai perkhidmatan berbeza pada satu mesin. Jadi apabila berbilang atur cara dijalankan pada mesin, bagaimanakah mesin membezakan data program yang berbeza?

Tugas ini dikendalikan oleh sistem pengendalian, dan mekanisme yang digunakan adalah untuk membahagikan 65535 nombor port yang berbeza. Apabila program menghantar maklumat, ia akan membawa nombor port dalam data, dan selepas menerima data, sistem pengendalian akan mengalihkan maklumat kepada program menggunakan nombor port dalam memori semasa mengikut nombor port.

0~1024 port, julat nombor port ini adalah yang paling biasa digunakan dan port ini telah dikenal pasti dengan jelas dengan perkhidmatan tertentu Protokol ini dikaitkan dan secara amnya tidak boleh diubah.

1025~49151 Port dalam julat ini biasanya dikaitkan dengan beberapa perkhidmatan, tetapi tiada peraturan yang jelas boleh ditakrifkan mengikut situasi sebenar

39152~65535, julat port ini tidak digunakan oleh perkhidmatan biasa, tetapi kerana ia agak tersembunyi, ia telah menjadi port yang biasa digunakan untuk beberapa program Trojan dan virus.

terbuka: Menunjukkan bahawa port dibuka dan menerima paket TCP dan UPD

ditutup: Menunjukkan bahawa port boleh diakses, tetapi tiada aplikasi sedang mendengar pada port

ditapis: Punca keputusan ini ialah penapisan paket rangkaian sasaran, kerana peranti ini menapis paket siasatan

belum selesai: Menunjukkan bahawa port itu OK diakses, tetapi tidak boleh tentukan sama ada port dibuka atau ditutup

Prinsip

Pertama, Nmap akan menghantar SYN meminta paket sambungan ke sistem hos sasaran Selepas menerima paket, sistem hos sasaran akan bertindak balas dengan paket SYN/ACK Selepas Nmap menerima paket SYN/ACK, , paket RST akan dihantar untuk mengganggu sambungan. Memandangkan sambungan TCP yang lengkap belum diwujudkan melalui jabat tangan tiga hala, tiada rekod log akan dibentuk dalam sistem hos sasaran. Oleh itu, kaedah pengimbasan ini agak terselindung.

Imbas hasil

buka: Sistem hos sasaran memberikan paket SYN/ACK sebagai respons

ditutup: Sistem hos sasaran memberikan RST Paket sebagai balasan

ditapis: Sistem hos sasaran tidak memberikan respons atau nmap menerima ralat tidak boleh dicapai ICMP

Kelebihan

Kelajuan pengimbasan adalah pantas , Tidak mudah ditemui oleh peranti keselamatan dalam rangkaian

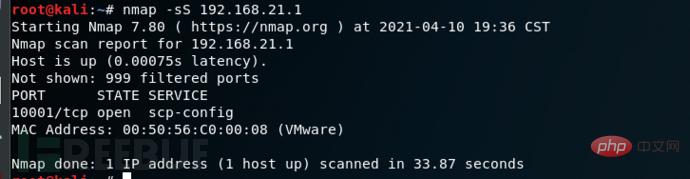

Arahan dan contoh

Sintaks arahan: nmap -sS [alamat IP sasaran]

Contoh: nmap -sS 192.168.21.1

serupa dengan imbasan SYN, tetapi ia melengkapkan jabat tangan tiga hala TCP untuk mewujudkan sambungan .

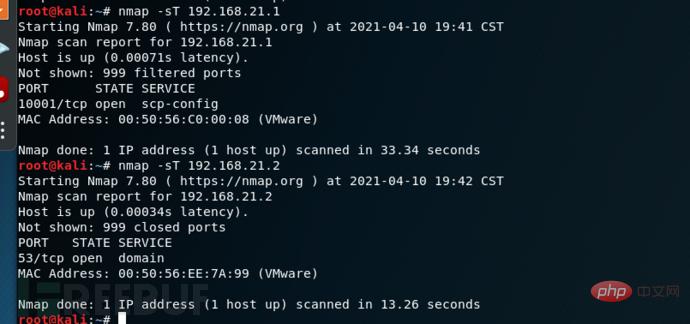

Arahan dan contoh

Sintaks arahan: nmap -sT [alamat ip hos sasaran]

Contoh: nmap -sT 192.168.21.1

Hasil Imbasan

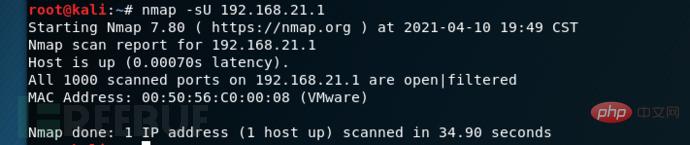

terbuka: Balasan UDP diterima daripada port sasaran

terbuka|ditapis: hos sasaran tidak bertindak balas nmap -sU [alamat ip hos sasaran]

Contoh: nmap -sU 192.168.21.1

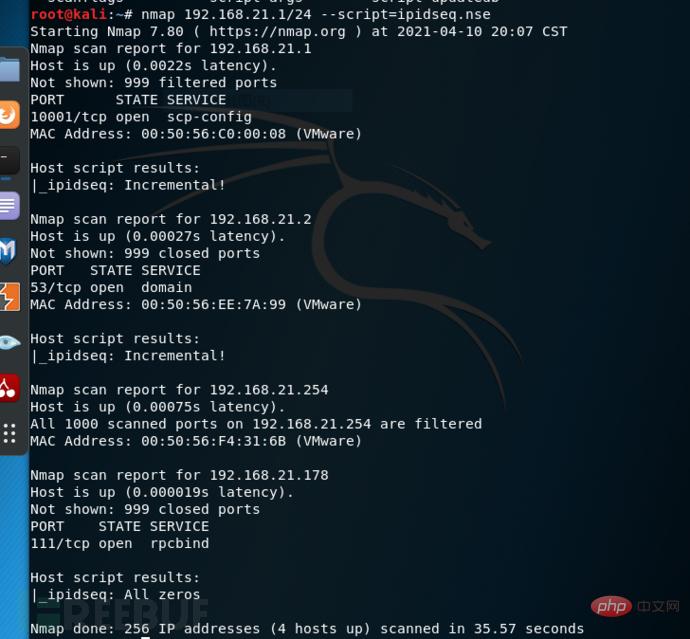

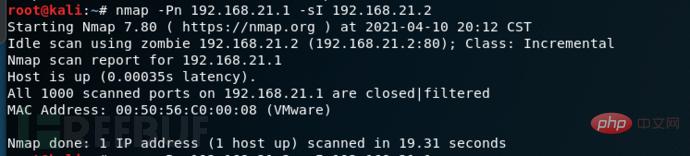

Syarat untuk hos pihak ketiga: 1. Dihidupkan dan melahu 2. IPID mestilah kenaikan integerImbasan Zombie

Eksploitasi imbasan hos pihak ketiga

Arahan

Arahan

Hasil #Imbasan muncul "_ipidseq: Incremental!" bermakna hos boleh menjadi zombi

Imbas sistem hos sasaran

Imbas sistem hos sasaran

nmap [sasaran alamat ip hos] -sI [alamat ip hos pihak ketiga] -Pn-p 80 / -p 80,21,443 / -p 1-1000

Nyatakan port yang hendak diimbas

1 port yang lebih dinyatakan

2. Imbasan port penuh

2. Imbasan port penuh

Atas ialah kandungan terperinci Apakah teknologi pengimbasan port NMAP?. Untuk maklumat lanjut, sila ikut artikel berkaitan lain di laman web China PHP!