Firewall ialah salah satu perisian penting untuk hampir semua pelayan Linux awam, yang boleh melindungi pelayan daripada serangan rangkaian. Banyak pengedaran Linux sudah datang dengan tembok api, biasanya iptables pada pengedaran Fedora, CentOS dan Red Hat, perisian tembok api yang dipasang secara lalai ialah firewalld, yang boleh dikonfigurasikan dan dikawal melalui arahan "firewall-cmd".

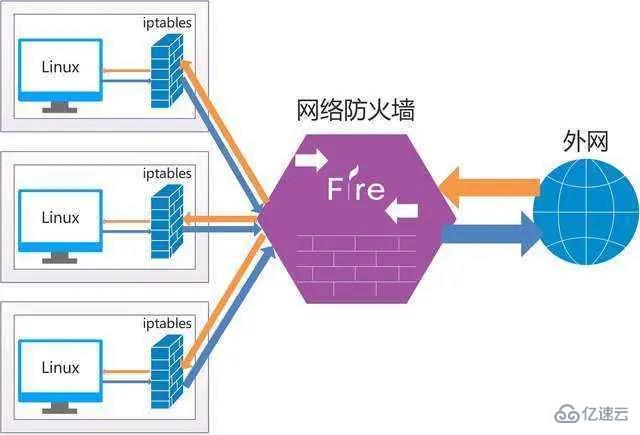

Linux mempunyai firewall dan perisian anti-virus. Firewall hampir merupakan perisian yang mesti ada untuk pelayan Linux pada rangkaian awam. Di samping itu, hampir setiap bilik komputer mempunyai tembok api perkakasan untuk pengesanan pencerobohan, perlindungan serangan, dsb.

Tembok api yang munasabah ialah penghalang pertama untuk komputer anda untuk mengelakkan pencerobohan rangkaian. Apabila anda melayari Internet di rumah, biasanya penyedia perkhidmatan Internet akan membina tembok api dalam penghalaan. Apabila anda berada jauh dari rumah, tembok api pada komputer anda adalah satu-satunya, jadi penting untuk mengkonfigurasi dan mengawal tembok api pada komputer Linux anda. Jika anda mengekalkan pelayan Linux, sama pentingnya untuk mengetahui cara mengurus tembok api anda supaya anda boleh melindungi pelayan anda daripada trafik haram, sama ada tempatan atau jauh.

Tembok Api Pemasangan Linux

Biasanya, iptables ialah tembok api lalai yang disertakan dengan banyak pengedaran Linux. Ia berkuasa dan boleh disesuaikan, tetapi agak rumit untuk dikonfigurasikan. Pembangun telah menulis aplikasi bahagian hadapan untuk membantu pengguna mengurus tembok api, menggantikan peraturan iptables yang menyusahkan.

Pada Fedora, CentOS, Red Hat dan beberapa pengedaran yang serupa, perisian tembok api yang dipasang secara lalai ialah firewall, yang dikonfigurasikan dan dikawal melalui arahan firewall-cmd. Firewalld boleh dipasang pada Debian serta kebanyakan pengedaran lain melalui repositori perisian. Ubuntu dilengkapi dengan Uncomplicated Firewall (ufw), jadi untuk menggunakan firewalld, anda mesti mendayakan repositori perisian universe:

$ sudo add-apt-repository universe $ sudo apt install firewalld

Anda juga perlu melumpuhkan ufw:

$ sudo systemctl disable ufw

Tiada sebab untuk tidak menggunakan ufw . Ia adalah bahagian hadapan firewall yang berkuasa. Walau bagaimanapun, artikel ini memfokuskan pada firewall kerana kebanyakan pengedaran menyokongnya dan ia disepadukan ke dalam systemd, yang disertakan dengan hampir semua pengedaran.

Tidak kira pengedaran yang anda miliki, anda mesti mengaktifkan tembok api sebelum ia boleh berkuat kuasa, dan ia perlu dimuatkan semasa permulaan:

$ sudo systemctl enable --now firewalld

Fahami domain tembok api

Firewalld direka bentuk untuk menjadikan konfigurasi firewall semudah mungkin. Ia mencapai matlamat ini dengan mewujudkan zon domain. Domain ialah satu set peraturan am yang munasabah yang menyesuaikan diri dengan keperluan harian kebanyakan pengguna. Secara lalai terdapat sembilan domain.

dipercayai: terima semua sambungan. Ini ialah tetapan tembok api yang sangat permisif yang hanya boleh digunakan dalam persekitaran yang dipercayai sepenuhnya, seperti makmal ujian atau rangkaian rumah yang semua orang mengenali satu sama lain.

Kebanyakan sambungan diterima dalam tiga bidang ini: rumah, tempat kerja dan dalaman. Mereka masing-masing mengecualikan trafik masuk dari port yang tidak dijangka aktif. Ketiga-tiganya sesuai untuk digunakan dalam persekitaran rumah, kerana tidak akan ada trafik rangkaian dengan port yang tidak pasti dan anda secara amnya boleh mempercayai pengguna lain di rangkaian rumah.

awam: digunakan di kawasan awam. Ini ialah tetapan paranoid, digunakan apabila anda tidak mempercayai komputer lain pada rangkaian. Hanya sambungan masuk biasa dan paling selamat terpilih sahaja boleh diterima.

dmz: DMZ singkatan bagi Zon Demilitarized. Nama domain ini sering digunakan untuk komputer yang boleh diakses secara umum di luar organisasi dan mempunyai akses terhad kepada rangkaian dalaman. Ayat ini boleh ditulis semula sebagai: Walaupun tidak begitu praktikal untuk komputer peribadi, ia adalah pilihan penting untuk sesetengah pelayan.

luaran: Digunakan untuk rangkaian luaran, penyamaran akan didayakan (alamat rangkaian peribadi anda dipetakan ke alamat IP luaran dan tersembunyi). Seperti DMZ, hanya sambungan masuk terpilih diterima, termasuk SSH.

sekat: Hanya terima sambungan rangkaian yang dimulakan dalam sistem ini. Sebarang sambungan rangkaian akan dinafikan dan mesej larangan icmp-host akan dihantar. Ini adalah tetapan yang sangat penting, terutamanya untuk komputer peribadi atau jenis pelayan tertentu yang terletak dalam persekitaran yang tidak dipercayai atau tidak selamat kerana tahap paranoia yang sangat tinggi.

drop: Semua paket rangkaian yang diterima digugurkan tanpa sebarang balasan. Hanya sambungan rangkaian keluar tersedia. Penyelesaian yang lebih melampau daripada tetapan ini ialah mematikan WiFi dan mencabut kabel rangkaian.

Anda boleh melihat semua zon untuk pengedaran anda atau melihat tetapan pentadbir melalui fail konfigurasi /usr/lib/firewalld/zones. Contohnya, zon FedoraWorkstation yang disertakan dengan Fedora 31 kelihatan seperti ini:

$ cat /usr/lib/firewalld/zones/FedoraWorkstation.xml <?xml version="1.0" encoding="utf-8"?> <zone> <short>Fedora Workstation</short> <description>Unsolicited incoming network packets are rejected from port 1 to 1024, except for select network services. Incoming packets that are related to outgoing network connections are accepted. Outgoing network connections are allowed.</description> <service name="dhcpv6-client"/> <service name="ssh"/> <service name="samba-client"/> <port protocol="udp" port="1025-65535"/> <port protocol="tcp" port="1025-65535"/> </zone>

Dapatkan zon semasa

Pada bila-bila masa anda boleh melepasi --get-active pilihan -zones Untuk melihat domain mana anda berada:

$ sudo firewall-cmd --get-active-zones

Output akan termasuk nama domain yang sedang aktif dan antara muka rangkaian yang diberikan kepadanya. Pada komputer riba, berada dalam domain lalai biasanya bermakna anda mempunyai kad WiFi:

FedoraWorkstation interfaces: wlp61s0

Ubah suai domain semasa anda

要更改你的域,请将网络接口重新分配到不同的域。举个例子,将 wlp61s0 网卡修改为公用域

$ sudo firewall-cmd --change-interface=wlp61s0 --zone=public

你可以在任何时候、任何理由改变一个接口的活动域 —— 无论你是要去咖啡馆,觉得需要增加笔记本的安全策略,还是要去上班,需要打开一些端口进入内网,或者其他原因。在你凭记忆学会 firewall-cmd 命令之前,你只要记住了关键词 change 和 zone,就可以慢慢掌握,因为按下 Tab 时,它的选项会自动补全。

Atas ialah kandungan terperinci Adakah linux mempunyai tembok api?. Untuk maklumat lanjut, sila ikut artikel berkaitan lain di laman web China PHP!