Operasi dan penyelenggaraan

Operasi dan penyelenggaraan

Nginx

Nginx

Bagaimana untuk melaksanakan sekatan permintaan dan kawalan akses Nginx

Bagaimana untuk melaksanakan sekatan permintaan dan kawalan akses Nginx

Bagaimana untuk melaksanakan sekatan permintaan dan kawalan akses Nginx

一、nginx的请求限制

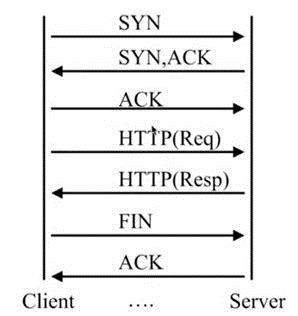

1. http协议的连接与请求

http协议版本与连接关系

| http协议版本 | 连接关系 |

|---|---|

| http1.0 | tcp不能复用 |

| http1.1 | 顺序性tcp复用 |

| http2.0 | 多路复用tcp复用 |

http请求建立在一次tcp连接的基础上。

一次tcp连接至少可以产生一次http请求,http1.1版本以后,建立一次tcp连接可以发送多次http请求。

1. 连接频率限制

语法

syntax: limit_conn_zone key zone=name:size; default: — context: http syntax: limit_conn zone number; default: — context: http, server, location

用法

在nginx配置文件中的 http 下配置

http {

# ...其它代码省略...

# 开辟一个10m的连接空间,命名为addr

limit_conn_zone $binary_remote_addr zone=addr:10m;

server {

...

location /download/ {

# 服务器每次只允许一个ip地址连接

limit_conn addr 1;

}

}

}2. 请求频率限制

语法

syntax: limit_req_zone key zone=name:size rate=rate; default: — context: http syntax: limit_req zone=name [burst=number] [nodelay]; default: — context: http, server, location

用法

在nginx配置文件中的 http 下配置

http {

# ...其它代码省略...

# 开辟一个10m的请求空间,命名为one。同一个ip发送的请求,平均每秒只处理一次

limit_req_zone $binary_remote_addr zone=one:10m rate=1r/s;

server {

...

location /search/ {

limit_req zone=one;

# 当客户端请求超过指定次数,最多宽限5次请求,并延迟处理,1秒1个请求

# limit_req zone=one burst=5;

# 当客户端请求超过指定次数,最多宽限5次请求,并立即处理。

# limit_req zone=one burst=5 nodelay;

}

}

}二、nginx的访问控制

1. 基于ip的访问控制

语法

syntax: allow address | cidr | unix: | all; default: — context: http, server, location, limit_except syntax: deny address | cidr | unix: | all; default: — context: http, server, location, limit_except

address:ip地址,例如:192.168.1.1cidr:例如:192.168.1.0/24;unix:socket方式all:所有

用法

在nginx配置文件中的 server 下配置

server {

# ...其它代码省略...

location ~ ^/index_1.html {

root /usr/share/nginx/html;

deny 151.19.57.60; # 拒绝这个ip访问

allow all; # 允许其他所有ip访问

}

location ~ ^/index_2.html {

root /usr/share/nginx/html;

allow 151.19.57.0/24; # 允许ip 151.19.57.* 访问

deny all; # 拒绝其他所有ip访问

}

}ngx_http_access_module 的局限性

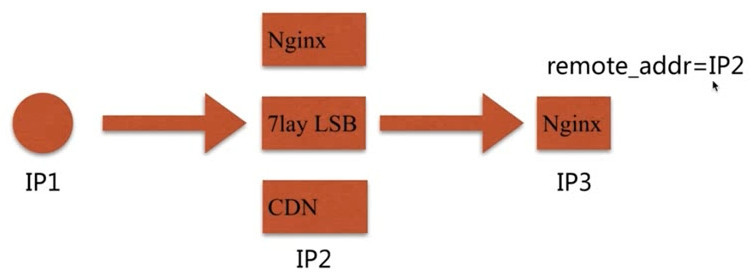

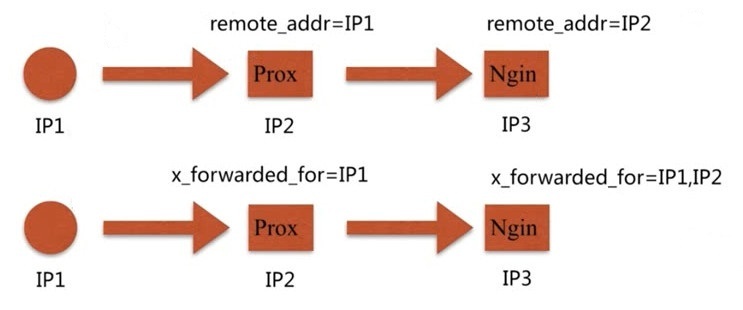

当客户端通过代理访问时,nginx的remote_addr获取的是代理的ip

http_x_forwarded_for

http_x_forwarded_for = client ip, proxy1 ip, proxy2 ip, ...

remote_addr 获取的是直接和服务端建立连接的客户端ip。http_x_forwarded_for 可以记录客户端及所有中间代理的ip

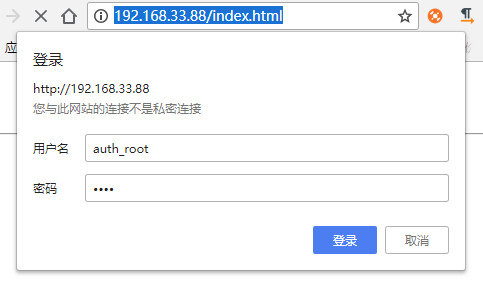

2. 基于用户的登录认证

语法

syntax: auth_basic string | off; default: auth_basic off; context: http, server, location, limit_except syntax: auth_basic_user_file file; default: — context: http, server, location, limit_except

用法

要使用 htpasswd 命令,需要先安装httpd-tools

[root~]# yum -y install httpd-tools

使用 htpasswd 命令创建账号密码文件

[root/etc/nginx]# htpasswd -c ./auth_conf auth_root new password: re-type new password: adding password for user auth_root [root/etc/nginx]# ll auth_conf -rw-r--r-- 1 root root 48 7月 9 11:38 auth_conf [root/etc/nginx]# cat auth_conf auth_root:$apr1$2v6gftlm$oo2le8glgqwi68mcqtcn90

在nginx配置文件中的 server 下配置

server {

# ...其它代码省略...

location ~ ^/index.html {

root /usr/share/nginx/html;

auth_basic "auth access! input your password!";

auth_basic_user_file /etc/nginx/auth_conf;

}

}修改后重新载入配置文件nginx -s reload

使用浏览器访问 http://192.168.33.88/index.html

输入正确的用户名和密码,即可正常访问。

ngx_http_auth_basic_module 的局限性

用户信息依赖文件方式

操作管理效率低下

Atas ialah kandungan terperinci Bagaimana untuk melaksanakan sekatan permintaan dan kawalan akses Nginx. Untuk maklumat lanjut, sila ikut artikel berkaitan lain di laman web China PHP!

Alat AI Hot

Undresser.AI Undress

Apl berkuasa AI untuk mencipta foto bogel yang realistik

AI Clothes Remover

Alat AI dalam talian untuk mengeluarkan pakaian daripada foto.

Undress AI Tool

Gambar buka pakaian secara percuma

Clothoff.io

Penyingkiran pakaian AI

AI Hentai Generator

Menjana ai hentai secara percuma.

Artikel Panas

Alat panas

Notepad++7.3.1

Editor kod yang mudah digunakan dan percuma

SublimeText3 versi Cina

Versi Cina, sangat mudah digunakan

Hantar Studio 13.0.1

Persekitaran pembangunan bersepadu PHP yang berkuasa

Dreamweaver CS6

Alat pembangunan web visual

SublimeText3 versi Mac

Perisian penyuntingan kod peringkat Tuhan (SublimeText3)

Topik panas

1377

1377

52

52

Bagaimana untuk membenarkan akses rangkaian luaran ke pelayan tomcat

Apr 21, 2024 am 07:22 AM

Bagaimana untuk membenarkan akses rangkaian luaran ke pelayan tomcat

Apr 21, 2024 am 07:22 AM

Untuk membenarkan pelayan Tomcat mengakses rangkaian luaran, anda perlu: mengubah suai fail konfigurasi Tomcat untuk membenarkan sambungan luaran. Tambahkan peraturan tembok api untuk membenarkan akses kepada port pelayan Tomcat. Buat rekod DNS yang menunjukkan nama domain ke IP awam pelayan Tomcat. Pilihan: Gunakan proksi terbalik untuk meningkatkan keselamatan dan prestasi. Pilihan: Sediakan HTTPS untuk meningkatkan keselamatan.

Bagaimana untuk menjana URL daripada fail html

Apr 21, 2024 pm 12:57 PM

Bagaimana untuk menjana URL daripada fail html

Apr 21, 2024 pm 12:57 PM

Menukar fail HTML kepada URL memerlukan pelayan web, yang melibatkan langkah berikut: Dapatkan pelayan web. Sediakan pelayan web. Muat naik fail HTML. Buat nama domain. Halakan permintaan.

Bagaimana untuk menggunakan projek nodejs ke pelayan

Apr 21, 2024 am 04:40 AM

Bagaimana untuk menggunakan projek nodejs ke pelayan

Apr 21, 2024 am 04:40 AM

Langkah-langkah penggunaan pelayan untuk projek Node.js: Sediakan persekitaran penggunaan: dapatkan akses pelayan, pasang Node.js, sediakan repositori Git. Bina aplikasi: Gunakan npm run build untuk menjana kod dan kebergantungan yang boleh digunakan. Muat naik kod ke pelayan: melalui Git atau Protokol Pemindahan Fail. Pasang kebergantungan: SSH ke dalam pelayan dan gunakan pemasangan npm untuk memasang kebergantungan aplikasi. Mulakan aplikasi: Gunakan arahan seperti node index.js untuk memulakan aplikasi, atau gunakan pengurus proses seperti pm2. Konfigurasikan proksi terbalik (pilihan): Gunakan proksi terbalik seperti Nginx atau Apache untuk menghalakan trafik ke aplikasi anda

Bolehkah nodejs diakses dari luar?

Apr 21, 2024 am 04:43 AM

Bolehkah nodejs diakses dari luar?

Apr 21, 2024 am 04:43 AM

Ya, Node.js boleh diakses dari luar. Anda boleh menggunakan kaedah berikut: Gunakan Cloud Functions untuk menggunakan fungsi dan menjadikannya boleh diakses secara umum. Gunakan rangka kerja Express untuk membuat laluan dan menentukan titik akhir. Gunakan Nginx untuk membalikkan permintaan proksi kepada aplikasi Node.js. Gunakan bekas Docker untuk menjalankan aplikasi Node.js dan dedahkannya melalui pemetaan port.

Bagaimana untuk menggunakan dan menyelenggara laman web menggunakan PHP

May 03, 2024 am 08:54 AM

Bagaimana untuk menggunakan dan menyelenggara laman web menggunakan PHP

May 03, 2024 am 08:54 AM

Untuk berjaya menggunakan dan menyelenggara tapak web PHP, anda perlu melakukan langkah berikut: Pilih pelayan web (seperti Apache atau Nginx) Pasang PHP Cipta pangkalan data dan sambungkan PHP Muat naik kod ke pelayan Sediakan nama domain dan Pemantauan DNS penyelenggaraan tapak web langkah termasuk mengemas kini PHP dan pelayan web, dan membuat sandaran tapak web, memantau log ralat dan mengemas kini kandungan.

Cara menggunakan Fail2Ban untuk melindungi pelayan anda daripada serangan kekerasan

Apr 27, 2024 am 08:34 AM

Cara menggunakan Fail2Ban untuk melindungi pelayan anda daripada serangan kekerasan

Apr 27, 2024 am 08:34 AM

Tugas penting untuk pentadbir Linux adalah untuk melindungi pelayan daripada serangan atau akses haram. Secara lalai, sistem Linux disertakan dengan firewall yang dikonfigurasikan dengan baik, seperti iptables, Uncomplicated Firewall (UFW), ConfigServerSecurityFirewall (CSF), dsb., yang boleh menghalang pelbagai serangan. Mana-mana mesin yang disambungkan ke Internet adalah sasaran yang berpotensi untuk serangan berniat jahat. Terdapat alat yang dipanggil Fail2Ban yang boleh digunakan untuk mengurangkan akses haram pada pelayan. Apakah Fail2Ban? Fail2Ban[1] ialah perisian pencegahan pencerobohan yang melindungi pelayan daripada serangan kekerasan. Ia ditulis dalam bahasa pengaturcaraan Python

Mari bersama saya untuk mempelajari Linux dan memasang Nginx

Apr 28, 2024 pm 03:10 PM

Mari bersama saya untuk mempelajari Linux dan memasang Nginx

Apr 28, 2024 pm 03:10 PM

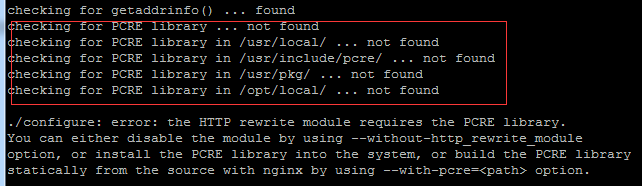

Hari ini, saya akan membawa anda memasang Nginx dalam persekitaran Linux Sistem Linux yang digunakan di sini ialah CentOS7.2 Sediakan alat pemasangan 1. Muat turun Nginx dari laman web rasmi Nginx. Versi yang digunakan di sini ialah: 1.13.6.2 Muat naik Nginx yang dimuat turun ke Linux Di sini, direktori /opt/nginx digunakan sebagai contoh. Jalankan "tar-zxvfnginx-1.13.6.tar.gz" untuk nyahmampat. 3. Tukar ke direktori /opt/nginx/nginx-1.13.6 dan jalankan ./configure untuk konfigurasi awal. Jika gesaan berikut muncul, ini bermakna PCRE tidak dipasang pada mesin, dan Nginx perlu melakukannya

Beberapa perkara yang perlu diberi perhatian apabila membina ketersediaan tinggi dengan keepalived+nginx

Apr 23, 2024 pm 05:50 PM

Beberapa perkara yang perlu diberi perhatian apabila membina ketersediaan tinggi dengan keepalived+nginx

Apr 23, 2024 pm 05:50 PM

Selepas yum memasang keepalived, konfigurasikan fail konfigurasi keepalived Ambil perhatian bahawa dalam fail konfigurasi keepalived bagi induk dan sandaran, nama kad rangkaian ialah nama kad rangkaian VIP yang tersedia Biasanya dalam ketersediaan tinggi. Persekitaran LAN Terdapat lebih banyak lagi, jadi VIP ini adalah IP intranet dalam segmen rangkaian yang sama dengan kedua-dua mesin. Jika digunakan dalam persekitaran rangkaian luaran, tidak kira sama ada ia berada pada segmen rangkaian yang sama, asalkan pelanggan boleh mengaksesnya. Hentikan perkhidmatan nginx dan mulakan perkhidmatan keepalived Anda akan melihat bahawa keepalived menarik perkhidmatan nginx untuk dimulakan.