Bagaimana untuk mengkonfigurasi pengehadan semasa Nginx

Badi Kosong

Kami bermula dengan konfigurasi pengehad semasa yang paling mudah:

limit_req_zone $binary_remote_addr zone=ip_limit:10m rate=10r/s;

server {

location /login/ {

limit_req zone=ip_limit;

proxy_pass http://login_upstream;

}

}$binary_remote_addr untuk Aliran had ip klien;

zone=ip_limit:10m Nama peraturan pengehad semasa ialah ip_limit, yang membenarkan penggunaan 10mb ruang memori untuk merekodkan status pengehad semasa yang sepadan dengan IP; >

kadar=10r/s Kelajuan had semasa ialah 10 permintaan sesaat- lokasi /log masuk/ Hadkan kadar log masuk

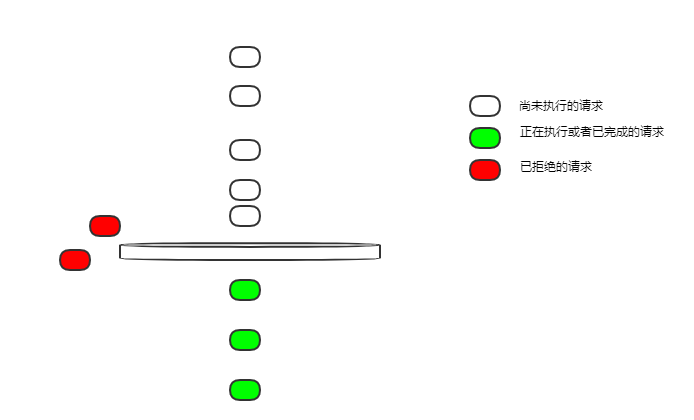

Kadar had semasa ialah 10 permintaan sesaat Jika 10 permintaan tiba pada nginx melahu pada masa yang sama, adakah kesemuanya akan dilaksanakan?

Permintaan kebocoran baldi bocor adalah seragam. Bagaimanakah 10r/s kelajuan malar? Satu permintaan dibocorkan setiap 100ms.

Permintaan kebocoran baldi bocor adalah seragam. Bagaimanakah 10r/s kelajuan malar? Satu permintaan dibocorkan setiap 100ms.

Di bawah konfigurasi ini, baldi kosong dan semua permintaan yang tidak boleh bocor dalam masa nyata akan ditolak.

Jadi jika 10 permintaan tiba pada masa yang sama, hanya satu permintaan boleh dilaksanakan, dan yang lain akan ditolak.

Ini tidak begitu mesra dalam kebanyakan senario perniagaan, kami berharap 10 permintaan ini dapat dilaksanakan.

burst

Mari tukar konfigurasi untuk menyelesaikan masalah di bahagian sebelumnya

limit_req_zone $binary_remote_addr zone=ip_limit:10m rate=10r/s;

server {

location /login/ {

limit_req zone=ip_limit burst=12;

proxy_pass http://login_upstream;

}

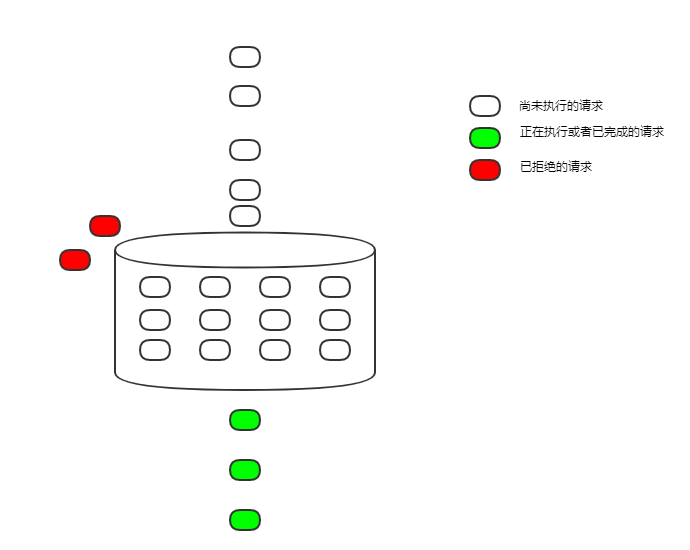

}burst=12 Saiz baldi bocor ditetapkan kepada 12

Secara logiknya dipanggil baldi bocor, ia dilaksanakan sebagai baris gilir fifo, yang menyimpan cache sementara permintaan yang tidak boleh dilaksanakan.

Secara logiknya dipanggil baldi bocor, ia dilaksanakan sebagai baris gilir fifo, yang menyimpan cache sementara permintaan yang tidak boleh dilaksanakan.

Kelajuan kebocoran masih 100ms setiap permintaan, tetapi permintaan yang datang serentak dan tidak boleh dilaksanakan buat sementara waktu boleh dicache dahulu. Hanya apabila baris gilir penuh permintaan baharu akan ditolak.

Dengan cara ini, baldi yang bocor bukan sahaja mengehadkan arus, tetapi juga memainkan peranan pencukuran puncak dan pengisian lembah.

Di bawah konfigurasi sedemikian, jika 10 permintaan tiba pada masa yang sama, ia akan dilaksanakan mengikut urutan, satu setiap 100ms.

Walaupun telah dilaksanakan, kelewatan telah meningkat dengan banyak disebabkan oleh pelaksanaan beratur, yang masih tidak boleh diterima dalam banyak senario.

nodelay

Teruskan mengubah suai konfigurasi untuk menyelesaikan masalah peningkatan kelewatan yang disebabkan oleh kelewatan terlalu lama

limit_req_zone $binary_remote_addr zone=ip_limit:10m rate=10r/s;

server {

location /login/ {

limit_req zone=ip_limit burst=12 nodelay;

proxy_pass http://login_upstream;

}

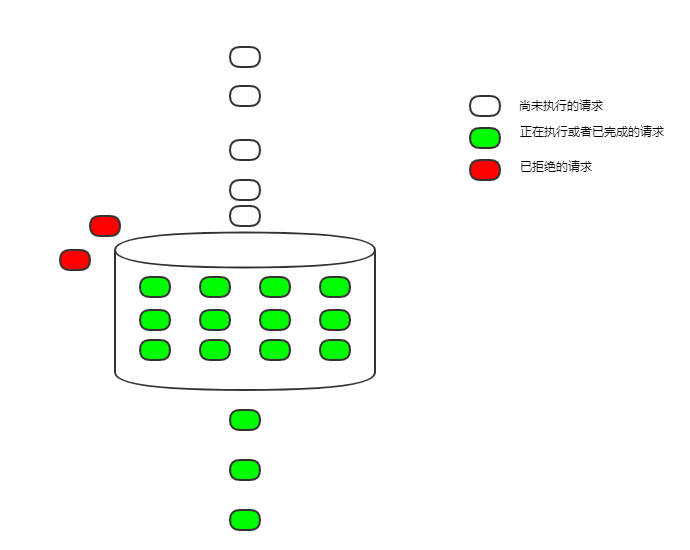

}nodelay Majukan masa untuk mula melaksanakan permintaan , ia pernah ditangguhkan sehingga ia bocor daripada baldi, tetapi kini tiada kelewatan Ia mula melaksanakan sebaik sahaja ia memasuki baldi

Ia sama ada akan dilaksanakan serta-merta atau ditolak Permintaan tidak akan ditangguhkan lagi kerana pendikit.

Ia sama ada akan dilaksanakan serta-merta atau ditolak Permintaan tidak akan ditangguhkan lagi kerana pendikit.

Oleh kerana permintaan bocor keluar dari baldi pada kelajuan tetap, dan ruang baldi tetap, pada akhirnya, secara purata, 5 permintaan dilaksanakan sesaat, dan tujuan pengehadan semasa masih tercapai.

Tetapi ini juga mempunyai kelemahan. Arus adalah terhad, tetapi kelajuannya tidak begitu seragam. Mengambil konfigurasi di atas sebagai contoh, jika 12 permintaan tiba pada masa yang sama, maka 12 permintaan ini boleh dilaksanakan serta-merta, dan permintaan seterusnya hanya boleh dimasukkan ke dalam baldi pada kelajuan tetap, dan satu permintaan akan dilaksanakan setiap 100ms. Jika tiada permintaan untuk tempoh masa dan baldi kosong, 12 permintaan serentak boleh dilaksanakan pada masa yang sama.

Dalam kebanyakan kes, had arus yang tidak sekata ini bukanlah masalah besar. Walau bagaimanapun, nginx juga menyediakan parameter untuk mengawal pelaksanaan serentak, iaitu bilangan permintaan nodelay.

limit_req_zone $binary_remote_addr zone=ip_limit:10m rate=10r/s;

server {

location /login/ {

limit_req zone=ip_limit burst=12 delay=4;

proxy_pass http://login_upstream;

}

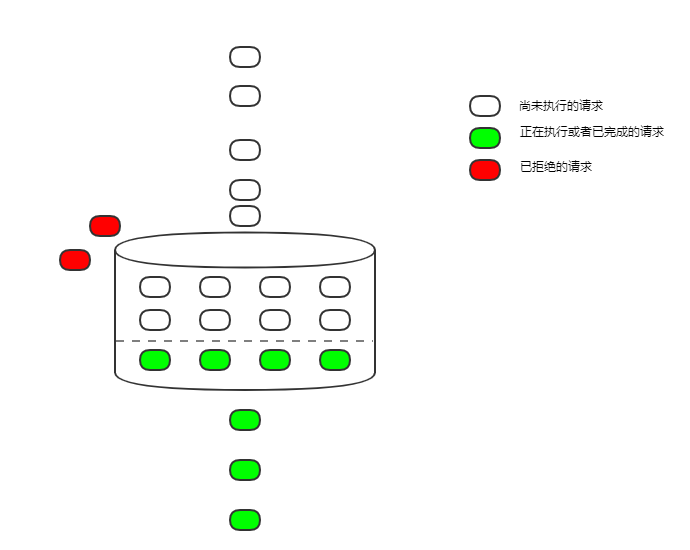

}delay=4 bermula kelewatan daripada permintaan ke-5 dalam baldi

Dengan cara ini, dengan mengawal nilai parameter kelewatan, anda boleh melaraskan pelaksanaan serentak yang dibenarkan Bilangan permintaan menjadikan permintaan sekata Ia masih perlu untuk mengawal nombor ini pada beberapa perkhidmatan yang menggunakan sumber.

Dengan cara ini, dengan mengawal nilai parameter kelewatan, anda boleh melaraskan pelaksanaan serentak yang dibenarkan Bilangan permintaan menjadikan permintaan sekata Ia masih perlu untuk mengawal nombor ini pada beberapa perkhidmatan yang menggunakan sumber.

Atas ialah kandungan terperinci Bagaimana untuk mengkonfigurasi pengehadan semasa Nginx. Untuk maklumat lanjut, sila ikut artikel berkaitan lain di laman web China PHP!

Alat AI Hot

Undresser.AI Undress

Apl berkuasa AI untuk mencipta foto bogel yang realistik

AI Clothes Remover

Alat AI dalam talian untuk mengeluarkan pakaian daripada foto.

Undress AI Tool

Gambar buka pakaian secara percuma

Clothoff.io

Penyingkiran pakaian AI

AI Hentai Generator

Menjana ai hentai secara percuma.

Artikel Panas

Alat panas

Notepad++7.3.1

Editor kod yang mudah digunakan dan percuma

SublimeText3 versi Cina

Versi Cina, sangat mudah digunakan

Hantar Studio 13.0.1

Persekitaran pembangunan bersepadu PHP yang berkuasa

Dreamweaver CS6

Alat pembangunan web visual

SublimeText3 versi Mac

Perisian penyuntingan kod peringkat Tuhan (SublimeText3)

Topik panas

1377

1377

52

52

Bagaimana untuk membenarkan akses rangkaian luaran ke pelayan tomcat

Apr 21, 2024 am 07:22 AM

Bagaimana untuk membenarkan akses rangkaian luaran ke pelayan tomcat

Apr 21, 2024 am 07:22 AM

Untuk membenarkan pelayan Tomcat mengakses rangkaian luaran, anda perlu: mengubah suai fail konfigurasi Tomcat untuk membenarkan sambungan luaran. Tambahkan peraturan tembok api untuk membenarkan akses kepada port pelayan Tomcat. Buat rekod DNS yang menunjukkan nama domain ke IP awam pelayan Tomcat. Pilihan: Gunakan proksi terbalik untuk meningkatkan keselamatan dan prestasi. Pilihan: Sediakan HTTPS untuk meningkatkan keselamatan.

Bagaimana untuk menjalankan thinkphp

Apr 09, 2024 pm 05:39 PM

Bagaimana untuk menjalankan thinkphp

Apr 09, 2024 pm 05:39 PM

Langkah-langkah untuk menjalankan ThinkPHP Framework secara setempat: Muat turun dan nyahzip ThinkPHP Framework ke direktori tempatan. Buat hos maya (pilihan) yang menunjuk ke direktori akar ThinkPHP. Konfigurasikan parameter sambungan pangkalan data. Mulakan pelayan web. Mulakan aplikasi ThinkPHP. Akses URL aplikasi ThinkPHP dan jalankannya.

Selamat datang ke nginx! Bagaimana untuk menyelesaikannya?

Apr 17, 2024 am 05:12 AM

Selamat datang ke nginx! Bagaimana untuk menyelesaikannya?

Apr 17, 2024 am 05:12 AM

Untuk menyelesaikan ralat "Selamat datang ke nginx!", anda perlu menyemak konfigurasi hos maya, dayakan hos maya, muat semula Nginx, jika fail konfigurasi hos maya tidak dapat ditemui, buat halaman lalai dan muat semula Nginx, kemudian mesej ralat akan hilang dan laman web akan menjadi paparan biasa.

Bagaimana untuk menjana URL daripada fail html

Apr 21, 2024 pm 12:57 PM

Bagaimana untuk menjana URL daripada fail html

Apr 21, 2024 pm 12:57 PM

Menukar fail HTML kepada URL memerlukan pelayan web, yang melibatkan langkah berikut: Dapatkan pelayan web. Sediakan pelayan web. Muat naik fail HTML. Buat nama domain. Halakan permintaan.

Bagaimana untuk menggunakan projek nodejs ke pelayan

Apr 21, 2024 am 04:40 AM

Bagaimana untuk menggunakan projek nodejs ke pelayan

Apr 21, 2024 am 04:40 AM

Langkah-langkah penggunaan pelayan untuk projek Node.js: Sediakan persekitaran penggunaan: dapatkan akses pelayan, pasang Node.js, sediakan repositori Git. Bina aplikasi: Gunakan npm run build untuk menjana kod dan kebergantungan yang boleh digunakan. Muat naik kod ke pelayan: melalui Git atau Protokol Pemindahan Fail. Pasang kebergantungan: SSH ke dalam pelayan dan gunakan pemasangan npm untuk memasang kebergantungan aplikasi. Mulakan aplikasi: Gunakan arahan seperti node index.js untuk memulakan aplikasi, atau gunakan pengurus proses seperti pm2. Konfigurasikan proksi terbalik (pilihan): Gunakan proksi terbalik seperti Nginx atau Apache untuk menghalakan trafik ke aplikasi anda

Apakah arahan yang paling biasa dalam fail docker

Apr 07, 2024 pm 07:21 PM

Apakah arahan yang paling biasa dalam fail docker

Apr 07, 2024 pm 07:21 PM

Arahan yang paling biasa digunakan dalam Dockerfile ialah: DARI: Cipta imej baharu atau terbitkan imej baharu RUN: Laksanakan arahan (pasang perisian, konfigurasikan sistem) COPY: Salin fail tempatan ke imej TAMBAH: Sama seperti COPY, ia boleh menyahmampat secara automatik tar arkib atau dapatkan fail URL CMD: Tentukan arahan apabila bekas bermula DEDAHKAN: Isytiharkan port mendengar kontena (tetapi tidak umum) ENV: Tetapkan pembolehubah persekitaran VOLUME: Pasang direktori hos atau volum tanpa nama WORKDIR: Tetapkan direktori kerja dalam bekas ENTRYPOINT: Tentukan perkara yang hendak dilaksanakan apabila bekas itu memulakan Fail Boleh laku (serupa dengan CMD, tetapi tidak boleh ditimpa)

Bolehkah nodejs diakses dari luar?

Apr 21, 2024 am 04:43 AM

Bolehkah nodejs diakses dari luar?

Apr 21, 2024 am 04:43 AM

Ya, Node.js boleh diakses dari luar. Anda boleh menggunakan kaedah berikut: Gunakan Cloud Functions untuk menggunakan fungsi dan menjadikannya boleh diakses secara umum. Gunakan rangka kerja Express untuk membuat laluan dan menentukan titik akhir. Gunakan Nginx untuk membalikkan permintaan proksi kepada aplikasi Node.js. Gunakan bekas Docker untuk menjalankan aplikasi Node.js dan dedahkannya melalui pemetaan port.

Bagaimana untuk menggunakan dan menyelenggara laman web menggunakan PHP

May 03, 2024 am 08:54 AM

Bagaimana untuk menggunakan dan menyelenggara laman web menggunakan PHP

May 03, 2024 am 08:54 AM

Untuk berjaya menggunakan dan menyelenggara tapak web PHP, anda perlu melakukan langkah berikut: Pilih pelayan web (seperti Apache atau Nginx) Pasang PHP Cipta pangkalan data dan sambungkan PHP Muat naik kod ke pelayan Sediakan nama domain dan Pemantauan DNS penyelenggaraan tapak web langkah termasuk mengemas kini PHP dan pelayan web, dan membuat sandaran tapak web, memantau log ralat dan mengemas kini kandungan.