Operasi dan penyelenggaraan

Operasi dan penyelenggaraan

Nginx

Nginx

Cara menggunakan Lua untuk melindungi daripada kelemahan keselamatan web dalam Nginx

Cara menggunakan Lua untuk melindungi daripada kelemahan keselamatan web dalam Nginx

Cara menggunakan Lua untuk melindungi daripada kelemahan keselamatan web dalam Nginx

Dalam persekitaran rangkaian hari ini, kelemahan keselamatan web telah menjadi ancaman kepada semua tapak web dan aplikasi. Ia boleh membawa kepada pelanggaran data, pendedahan maklumat pengguna, pemasangan perisian hasad dan akibat malapetaka yang lain. Oleh itu, adalah sangat penting untuk mencegah dan menjaga terhadap kelemahan keselamatan web dalam aplikasi Internet. Nginx ialah pelayan web sumber terbuka, berprestasi tinggi yang digunakan secara meluas dalam pelbagai laman web di Internet. Artikel ini akan memperkenalkan cara menggunakan Lua dalam Nginx untuk melindungi daripada kelemahan keselamatan web.

1. Apakah itu Lua

Lua ialah bahasa skrip yang ringan, padat, cekap dan berskala yang digunakan secara meluas dalam pembangunan permainan, sistem terbenam, pembangunan web dan aplikasi lain . Ia adalah bahasa yang dibangunkan berdasarkan bahasa C, jadi ia boleh disepadukan dengan lancar dengan bahasa C.

2. Aplikasi Lua dalam Nginx

Nginx menyokong modul Lua Menggunakan Lua, anda boleh dengan mudah memanjangkan Nginx untuk melaksanakan fungsi anda sendiri. Melalui modul Lua, anda boleh menggunakan kod Lua secara terus dalam fail konfigurasi Nginx Keseluruhan proses adalah sangat mudah dan cekap.

3 Gunakan Lua untuk melindungi daripada kelemahan keselamatan Web

Menggunakan Lua boleh menghalang kerentanan keselamatan Web dengan mudah Berikut ialah pengenalan menggunakan Lua untuk menghalang kerentanan suntikan SQL dan kerentanan XSS, dua kelemahan Web biasa. kelemahan keselamatan.

- Suntikan SQL

Operasi anti-suntikan konvensional adalah menggunakan parameter pra-susun SQL untuk memastikan parameter input diproses. Modul mysql dalam Lua menyokong pertanyaan yang telah dikompilasi, dan ia memproses input pembolehubah ikat dengan cara yang lebih pintar daripada operasi pertanyaan tersusun konvensional, mengelakkan kelemahan suntikan SQL dalam kaedah konvensional, dan ia juga sangat mudah untuk digunakan.

Berikut ialah aplikasi Lua mudah untuk capaian selamat ke pangkalan data MySQL:

-- 引入MySQL模块

local mysql = require "resty.mysql"

-- 初始化MySQL数据库连接池

local db = mysql:new()

-- 设定最大连接时间

db:set_timeout(1000)

-- 定义MySQL数据库的连接信息

local ip = "127.0.0.1"

local port = 3306

local database = "web_security"

local user = "root"

local password = "123456"

-- 连接MySQL数据库

local ok, err, errcode, sqlstate = db:connect({

host = ip,

port = port,

database = database,

user = user,

password = password,

charset = "utf8",

max_packet_size = 1024 * 1024,

ssl_verify = false,

})

-- 阻止SQL注入风险:' or '1'='1

local sql = "SELECT * FROM users WHERE username ='" .. ngx.quote_sql_str(username) .. "'"

-- 执行MySQL查询语句

local result, err, errcode, sqlstate = db:query(sql)

-- 关闭MySQL数据库连接池

db:set_keepalive(10000, 100)Gunakan fungsi ngx.quote_sql_str() untuk melepaskan nilai dalam pembolehubah nama pengguna untuk memastikan pertanyaan SQL Tidak terdedah kepada serangan suntikan.

- Kerentanan XSS

Mudah untuk menghalang serangan XSS dalam Lua Anda hanya perlu memperkenalkan kod Lua dalam fail konfigurasi Nginx. Contohnya, kod berikut boleh menyekat kod JavaScript dalam halaman HTML:

<!DOCTYPE html>

<html>

<head>

<meta charset="utf-8">

<title>防范XSS漏洞</title>

</head>

<body>

<div>

<p>被阻止的XSS攻击</p>

<script>alert("被阻止的XSS攻击");</script>

</div>

<div>

<p>成功的XSS攻击</p>

<script>alert("成功的XSS攻击");</script>

</div>

<% if ngx.var.block_xss then %>

<script>

(function(){

var nodes = document.querySelectorAll("script")

for(var x = 0, length = nodes.length; x < length; x++ )

nodes[x].parentNode.removeChild(nodes[x])

})();

</script>

<% end %>

</body>

</html>Dalam contoh ini, apabila pembolehubah block_xss dalam fail konfigurasi adalah benar, halaman HTML akan menyekat semua JavaScript dalam penyemak imbas melalui skrip Lua Pembuangan skrip untuk mengelakkan serangan XSS.

4. Ringkasan

Dalam artikel ini, kami memperkenalkan cara menggunakan Lua dalam Nginx untuk mengelakkan kerentanan keselamatan web. Dalam aplikasi praktikal, kami boleh menggunakan modul Lua untuk menangani pelbagai jenis kelemahan keselamatan web, dengan itu memastikan keselamatan dan kestabilan aplikasi kami. Gabungan Nginx dan Lua mempunyai potensi besar dalam keselamatan aplikasi web Saya harap artikel ini dapat membantu anda menyelesaikan masalah kelemahan keselamatan web.

Atas ialah kandungan terperinci Cara menggunakan Lua untuk melindungi daripada kelemahan keselamatan web dalam Nginx. Untuk maklumat lanjut, sila ikut artikel berkaitan lain di laman web China PHP!

Alat AI Hot

Undresser.AI Undress

Apl berkuasa AI untuk mencipta foto bogel yang realistik

AI Clothes Remover

Alat AI dalam talian untuk mengeluarkan pakaian daripada foto.

Undress AI Tool

Gambar buka pakaian secara percuma

Clothoff.io

Penyingkiran pakaian AI

AI Hentai Generator

Menjana ai hentai secara percuma.

Artikel Panas

Alat panas

Notepad++7.3.1

Editor kod yang mudah digunakan dan percuma

SublimeText3 versi Cina

Versi Cina, sangat mudah digunakan

Hantar Studio 13.0.1

Persekitaran pembangunan bersepadu PHP yang berkuasa

Dreamweaver CS6

Alat pembangunan web visual

SublimeText3 versi Mac

Perisian penyuntingan kod peringkat Tuhan (SublimeText3)

Topik panas

1377

1377

52

52

Bagaimana untuk membenarkan akses rangkaian luaran ke pelayan tomcat

Apr 21, 2024 am 07:22 AM

Bagaimana untuk membenarkan akses rangkaian luaran ke pelayan tomcat

Apr 21, 2024 am 07:22 AM

Untuk membenarkan pelayan Tomcat mengakses rangkaian luaran, anda perlu: mengubah suai fail konfigurasi Tomcat untuk membenarkan sambungan luaran. Tambahkan peraturan tembok api untuk membenarkan akses kepada port pelayan Tomcat. Buat rekod DNS yang menunjukkan nama domain ke IP awam pelayan Tomcat. Pilihan: Gunakan proksi terbalik untuk meningkatkan keselamatan dan prestasi. Pilihan: Sediakan HTTPS untuk meningkatkan keselamatan.

Selamat datang ke nginx! Bagaimana untuk menyelesaikannya?

Apr 17, 2024 am 05:12 AM

Selamat datang ke nginx! Bagaimana untuk menyelesaikannya?

Apr 17, 2024 am 05:12 AM

Untuk menyelesaikan ralat "Selamat datang ke nginx!", anda perlu menyemak konfigurasi hos maya, dayakan hos maya, muat semula Nginx, jika fail konfigurasi hos maya tidak dapat ditemui, buat halaman lalai dan muat semula Nginx, kemudian mesej ralat akan hilang dan laman web akan menjadi paparan biasa.

Bagaimana untuk menjana URL daripada fail html

Apr 21, 2024 pm 12:57 PM

Bagaimana untuk menjana URL daripada fail html

Apr 21, 2024 pm 12:57 PM

Menukar fail HTML kepada URL memerlukan pelayan web, yang melibatkan langkah berikut: Dapatkan pelayan web. Sediakan pelayan web. Muat naik fail HTML. Buat nama domain. Halakan permintaan.

Bagaimana untuk menggunakan projek nodejs ke pelayan

Apr 21, 2024 am 04:40 AM

Bagaimana untuk menggunakan projek nodejs ke pelayan

Apr 21, 2024 am 04:40 AM

Langkah-langkah penggunaan pelayan untuk projek Node.js: Sediakan persekitaran penggunaan: dapatkan akses pelayan, pasang Node.js, sediakan repositori Git. Bina aplikasi: Gunakan npm run build untuk menjana kod dan kebergantungan yang boleh digunakan. Muat naik kod ke pelayan: melalui Git atau Protokol Pemindahan Fail. Pasang kebergantungan: SSH ke dalam pelayan dan gunakan pemasangan npm untuk memasang kebergantungan aplikasi. Mulakan aplikasi: Gunakan arahan seperti node index.js untuk memulakan aplikasi, atau gunakan pengurus proses seperti pm2. Konfigurasikan proksi terbalik (pilihan): Gunakan proksi terbalik seperti Nginx atau Apache untuk menghalakan trafik ke aplikasi anda

Bolehkah nodejs diakses dari luar?

Apr 21, 2024 am 04:43 AM

Bolehkah nodejs diakses dari luar?

Apr 21, 2024 am 04:43 AM

Ya, Node.js boleh diakses dari luar. Anda boleh menggunakan kaedah berikut: Gunakan Cloud Functions untuk menggunakan fungsi dan menjadikannya boleh diakses secara umum. Gunakan rangka kerja Express untuk membuat laluan dan menentukan titik akhir. Gunakan Nginx untuk membalikkan permintaan proksi kepada aplikasi Node.js. Gunakan bekas Docker untuk menjalankan aplikasi Node.js dan dedahkannya melalui pemetaan port.

Bagaimana untuk menggunakan dan menyelenggara laman web menggunakan PHP

May 03, 2024 am 08:54 AM

Bagaimana untuk menggunakan dan menyelenggara laman web menggunakan PHP

May 03, 2024 am 08:54 AM

Untuk berjaya menggunakan dan menyelenggara tapak web PHP, anda perlu melakukan langkah berikut: Pilih pelayan web (seperti Apache atau Nginx) Pasang PHP Cipta pangkalan data dan sambungkan PHP Muat naik kod ke pelayan Sediakan nama domain dan Pemantauan DNS penyelenggaraan tapak web langkah termasuk mengemas kini PHP dan pelayan web, dan membuat sandaran tapak web, memantau log ralat dan mengemas kini kandungan.

Cara menggunakan Fail2Ban untuk melindungi pelayan anda daripada serangan kekerasan

Apr 27, 2024 am 08:34 AM

Cara menggunakan Fail2Ban untuk melindungi pelayan anda daripada serangan kekerasan

Apr 27, 2024 am 08:34 AM

Tugas penting untuk pentadbir Linux adalah untuk melindungi pelayan daripada serangan atau akses haram. Secara lalai, sistem Linux disertakan dengan firewall yang dikonfigurasikan dengan baik, seperti iptables, Uncomplicated Firewall (UFW), ConfigServerSecurityFirewall (CSF), dsb., yang boleh menghalang pelbagai serangan. Mana-mana mesin yang disambungkan ke Internet adalah sasaran yang berpotensi untuk serangan berniat jahat. Terdapat alat yang dipanggil Fail2Ban yang boleh digunakan untuk mengurangkan akses haram pada pelayan. Apakah Fail2Ban? Fail2Ban[1] ialah perisian pencegahan pencerobohan yang melindungi pelayan daripada serangan kekerasan. Ia ditulis dalam bahasa pengaturcaraan Python

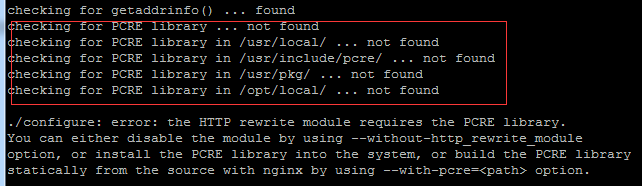

Mari bersama saya untuk mempelajari Linux dan memasang Nginx

Apr 28, 2024 pm 03:10 PM

Mari bersama saya untuk mempelajari Linux dan memasang Nginx

Apr 28, 2024 pm 03:10 PM

Hari ini, saya akan membawa anda memasang Nginx dalam persekitaran Linux Sistem Linux yang digunakan di sini ialah CentOS7.2 Sediakan alat pemasangan 1. Muat turun Nginx dari laman web rasmi Nginx. Versi yang digunakan di sini ialah: 1.13.6.2 Muat naik Nginx yang dimuat turun ke Linux Di sini, direktori /opt/nginx digunakan sebagai contoh. Jalankan "tar-zxvfnginx-1.13.6.tar.gz" untuk nyahmampat. 3. Tukar ke direktori /opt/nginx/nginx-1.13.6 dan jalankan ./configure untuk konfigurasi awal. Jika gesaan berikut muncul, ini bermakna PCRE tidak dipasang pada mesin, dan Nginx perlu melakukannya