pembangunan bahagian belakang

pembangunan bahagian belakang

tutorial php

tutorial php

Keselamatan Java: Strategi Pelaksanaan Fail Anti-Hasad

Keselamatan Java: Strategi Pelaksanaan Fail Anti-Hasad

Keselamatan Java: Strategi Pelaksanaan Fail Anti-Hasad

Java ialah bahasa pengaturcaraan yang digunakan secara meluas dalam pembangunan perisian Tidak dapat dinafikan bahawa dengan popularitinya dalam pembangunan Internet dan aplikasi mudah alih, kebimbangan tentang keselamatan program Java juga semakin meningkat. Terutamanya sebagai tindak balas kepada pelaksanaan fail berniat jahat, memastikan keselamatan aplikasi Java telah menjadi isu penting.

Fail berniat jahat boleh termasuk virus, Trojan, worm, dsb. Ia boleh melaksanakan kod hasad pada komputer atau pelayan pengguna, yang bukan sahaja akan membocorkan maklumat peribadi pengguna, tetapi juga boleh menyebabkan kehilangan data, ranap sistem atau akibat lain yang lebih serius . Oleh itu, untuk mengelakkan fail berniat jahat daripada dilaksanakan, pembangun Java perlu menggunakan satu siri strategi untuk melindungi persekitaran pengkomputeran pengguna.

Pertama sekali Java menyediakan sistem pengurusan keselamatan iaitu Java Security Manager. Dengan mengkonfigurasi dan mendayakan Pengurus Keselamatan Java, anda boleh melaksanakan kawalan akses yang ketat kepada persekitaran masa jalan aplikasi Java. Pengurus keselamatan Java membahagikan program Java kepada kod "dipercayai" dan kod "tidak dipercayai", dan mengenakan sekatan ke atas kod tidak dipercayai. Dengan menetapkan fail dasar keselamatan, anda boleh mengawal kebenaran program Java dan melarang pelaksanaan beberapa operasi berbahaya, seperti membaca dan menulis fail, akses rangkaian, dsb. Mekanisme pengurusan keselamatan ini berkesan boleh menghalang pelaksanaan fail berniat jahat dan melindungi komputer pengguna daripada potensi bahaya.

Kedua, Mesin Maya Java (JVM) menyediakan beberapa ciri keselamatan terbina dalam yang boleh membantu pembangun menghalang pelaksanaan fail berniat jahat. Sebagai contoh, mekanisme pengesahan kod bait Java boleh memastikan kod Java yang disusun adalah sah dan selamat. Mekanisme pengesahan bytecode menyemak setiap operator dan operan dalam kod dan mengesahkannya untuk menghalang kod hasad daripada menyerang sistem melalui limpahan penimbal, penukaran jenis, dsb. Selain itu, JVM juga menyediakan mekanisme kotak pasir keselamatan yang boleh menyekat kebenaran akses kod dan menghalang fail berniat jahat daripada mengakses data sensitif atau melakukan operasi berbahaya.

Selain itu, pembangun Java juga boleh mengukuhkan pencegahan terhadap pelaksanaan fail berniat jahat dengan menggunakan kelas dan API berkaitan keselamatan. Sebagai contoh, anda boleh menggunakan perpustakaan kelas keselamatan Java untuk mengesahkan dan menapis fail untuk memastikan bahawa hanya fail yang dibenarkan boleh dilaksanakan. Anda boleh menyemak sama ada pelaksanaan perintah luaran dibenarkan dengan menggunakan kaedah checkExec dalam kelas java.lang.SecurityManager yang disediakan oleh pengurus keselamatan. Selain itu, anda juga boleh menggunakan perpustakaan kelas keselamatan Java untuk mengesahkan kesahihan permintaan rangkaian dan data input pengguna untuk menghalang fail berniat jahat daripada memasuki sistem melalui penghantaran rangkaian.

Akhir sekali, dalam proses pembangunan aplikasi Java, pembangun perlu memberi perhatian sepenuhnya kepada penulisan kod yang selamat. Amalan pengekodan yang baik dan kesedaran keselamatan boleh menghalang fail berniat jahat daripada dilaksanakan dengan berkesan. Sebagai contoh, apabila memproses fail yang dimuat naik pengguna, pembangun harus mengesahkan jenis fail, saiz dan kandungan untuk memastikan bahawa hanya fail yang dipercayai boleh dilaksanakan. Di samping itu, pembangun harus mengelak daripada menggunakan perpustakaan dan komponen pihak ketiga yang mempunyai kelemahan keselamatan yang diketahui dan mengemas kini serta membetulkan isu keselamatan yang diketahui dengan segera.

Ringkasnya, menghalang pelaksanaan fail berniat jahat adalah isu penting yang mesti diberi perhatian dalam pembangunan aplikasi Java. Dengan mendayakan Pengurus Keselamatan Java, mengambil kesempatan daripada ciri keselamatan terbina dalam JVM, menggunakan kelas dan API berkaitan keselamatan, dan mengikut amalan pengekodan yang baik, pembangun boleh meningkatkan keselamatan program Java dengan berkesan dan melindungi persekitaran pengkomputeran pengguna. Dalam menghadapi ancaman keselamatan rangkaian yang berkembang, pembangun Java harus sentiasa berwaspada dan mengemas kini serta menambah baik dasar keselamatan dengan segera untuk memastikan keselamatan aplikasi Java.

Atas ialah kandungan terperinci Keselamatan Java: Strategi Pelaksanaan Fail Anti-Hasad. Untuk maklumat lanjut, sila ikut artikel berkaitan lain di laman web China PHP!

Alat AI Hot

Undresser.AI Undress

Apl berkuasa AI untuk mencipta foto bogel yang realistik

AI Clothes Remover

Alat AI dalam talian untuk mengeluarkan pakaian daripada foto.

Undress AI Tool

Gambar buka pakaian secara percuma

Clothoff.io

Penyingkiran pakaian AI

Video Face Swap

Tukar muka dalam mana-mana video dengan mudah menggunakan alat tukar muka AI percuma kami!

Artikel Panas

Alat panas

Notepad++7.3.1

Editor kod yang mudah digunakan dan percuma

SublimeText3 versi Cina

Versi Cina, sangat mudah digunakan

Hantar Studio 13.0.1

Persekitaran pembangunan bersepadu PHP yang berkuasa

Dreamweaver CS6

Alat pembangunan web visual

SublimeText3 versi Mac

Perisian penyuntingan kod peringkat Tuhan (SublimeText3)

Topik panas

1393

1393

52

52

1209

1209

24

24

Cegah serangan suntikan: Kaedah kawalan keselamatan Java

Jun 30, 2023 pm 05:16 PM

Cegah serangan suntikan: Kaedah kawalan keselamatan Java

Jun 30, 2023 pm 05:16 PM

Java ialah bahasa pengaturcaraan yang digunakan secara meluas digunakan untuk membangunkan pelbagai jenis aplikasi. Walau bagaimanapun, kerana populariti dan penggunaan yang meluas, program Java juga telah menjadi salah satu sasaran penggodam. Artikel ini akan membincangkan cara menggunakan beberapa kaedah untuk melindungi program Java daripada ancaman serangan suntikan arahan. Serangan suntikan arahan ialah teknik penggodaman yang melakukan operasi tidak terkawal dengan memasukkan arahan berniat jahat ke dalam parameter input. Serangan jenis ini boleh membenarkan penggodam untuk melaksanakan perintah sistem, mengakses data sensitif atau mendapat keistimewaan sistem. Bagi mengelakkan perkara ini

Perkara utama strategi harga dan reka bentuk promosi dalam sistem jualan kilat PHP

Sep 19, 2023 pm 02:18 PM

Perkara utama strategi harga dan reka bentuk promosi dalam sistem jualan kilat PHP

Sep 19, 2023 pm 02:18 PM

Perkara utama strategi harga dan reka bentuk promosi dalam sistem jualan kilat PHP Dalam sistem jualan kilat, strategi harga dan reka bentuk promosi adalah bahagian yang sangat penting. Strategi harga yang berpatutan dan promosi yang direka dengan baik boleh menarik pengguna untuk menyertai aktiviti jualan kilat dan meningkatkan pengalaman pengguna dan keuntungan sistem. Perkara berikut akan memperkenalkan perkara utama strategi harga dan reka bentuk aktiviti promosi dalam sistem jualan kilat PHP secara terperinci, dan memberikan contoh kod khusus. 1. Perkara utama dalam reka bentuk strategi harga: Tentukan harga penanda aras: Dalam sistem jualan kilat, harga penanda aras merujuk kepada harga produk apabila ia biasanya dijual. wujud

exe ke php: strategi yang berkesan untuk mencapai pengembangan fungsi

Mar 04, 2024 pm 09:36 PM

exe ke php: strategi yang berkesan untuk mencapai pengembangan fungsi

Mar 04, 2024 pm 09:36 PM

EXE ke PHP: Strategi yang berkesan untuk mencapai pengembangan fungsi Dengan pembangunan Internet, semakin banyak aplikasi telah mula berhijrah ke web untuk mencapai akses pengguna yang lebih luas dan operasi yang lebih mudah. Dalam proses ini, permintaan untuk menukar fungsi yang asalnya dijalankan sebagai EXE (fail boleh laku) ke dalam skrip PHP juga meningkat secara beransur-ansur. Artikel ini akan membincangkan cara menukar EXE kepada PHP untuk mencapai pengembangan berfungsi, dan memberikan contoh kod khusus. Mengapa Menukar EXE kepada PHP Cross-Platformness: PHP ialah bahasa merentas platform

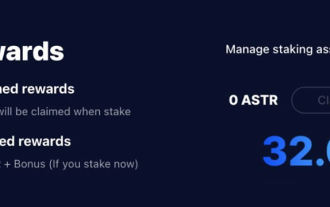

Prinsip pertaruhan Astar, pembongkaran pendapatan, projek dan strategi airdrop & strategi peringkat pengasuh operasi

Jun 25, 2024 pm 07:09 PM

Prinsip pertaruhan Astar, pembongkaran pendapatan, projek dan strategi airdrop & strategi peringkat pengasuh operasi

Jun 25, 2024 pm 07:09 PM

Jadual Kandungan Prinsip Staking Astar Dapp Staking Hasil Pembongkaran Projek Airdrop Berpotensi: AlgemNeurolancheHealthreeAstar Degens DAOVeryLongSwap Staking Strategi & Operasi "AstarDapp Staking" telah dinaik taraf kepada versi V3 pada awal tahun ini, dan banyak pelarasan telah dibuat pada staking peraturan. Pada masa ini, kitaran pertaruhan pertama telah tamat, dan kitaran kecil "pengundian" kitaran pertaruhan kedua baru sahaja bermula. Untuk mendapatkan faedah "ganjaran tambahan", anda perlu memahami peringkat kritikal ini (dijangka akan berlangsung sehingga 26 Jun, berbaki kurang daripada 5 hari). Saya akan memecahkan pendapatan pertaruhan Astar secara terperinci,

Analisis penuh langkah dan strategi pemasangan perisian CentOS7

Jan 04, 2024 am 09:40 AM

Analisis penuh langkah dan strategi pemasangan perisian CentOS7

Jan 04, 2024 am 09:40 AM

Saya mula berhubung secara rasmi dengan Linux pada tahun 2010. Pengedaran peringkat permulaan ialah Ubuntu10.10, dan kemudiannya beralih kepada Ubunu11.04 Dalam tempoh ini, saya juga mencuba banyak pengedaran arus perdana yang lain. Selepas memasuki makmal, saya mula menggunakan CentOS5, kemudian CentOS6, dan kini ia telah berkembang kepada CentOS7. Saya telah menggunakan Linux selama empat tahun. Tiga tahun pertama dihabiskan dengan bermain-main, membuang banyak masa, dan memperoleh banyak pengalaman dan pelajaran. Mungkin saya benar-benar tua sekarang dan tidak lagi mahu bersusah payah dengannya. Saya hanya berharap selepas mengkonfigurasi sistem, saya boleh terus menggunakannya. Mengapa menulis/membaca artikel ini Apabila menggunakan Linux, terutamanya CentOS, anda akan menghadapi beberapa perangkap, atau beberapa perkara yang tidak boleh diterima oleh orang yang mempunyai mysophobia: perisian daripada sumber rasmi

Analisis strategi cache MyBatis: amalan terbaik untuk cache peringkat pertama dan cache peringkat kedua

Feb 21, 2024 pm 05:51 PM

Analisis strategi cache MyBatis: amalan terbaik untuk cache peringkat pertama dan cache peringkat kedua

Feb 21, 2024 pm 05:51 PM

Analisis strategi cache MyBatis: amalan terbaik untuk cache tahap pertama dan cache tahap kedua Apabila membangun menggunakan MyBatis, kita sering perlu mempertimbangkan pilihan strategi cache. Cache dalam MyBatis terbahagi kepada dua jenis: cache peringkat pertama dan cache peringkat kedua. Cache peringkat pertama ialah cache peringkat SqlSession, manakala cache peringkat kedua ialah cache peringkat Mapper. Dalam aplikasi praktikal, penggunaan rasional kedua-dua cache ini adalah cara penting untuk meningkatkan prestasi sistem. Artikel ini akan menggunakan contoh kod khusus untuk menganalisis MyBatis

Bagaimana untuk mengubah suai dasar kata laluan Windows 7

Dec 23, 2023 pm 10:41 PM

Bagaimana untuk mengubah suai dasar kata laluan Windows 7

Dec 23, 2023 pm 10:41 PM

Dasar kata laluan win7 adalah berkaitan dengan format kata laluan kami, aksara yang diperlukan untuk kata laluan, dsb. Jika dasar kata laluan yang kami tetapkan terlalu rumit, ia mungkin menyusahkan kami apabila menggunakan kata laluan, tetapi ia juga akan menyukarkan kata laluan kami. untuk digodam. Jadi bagaimana untuk menukar dasar kata laluan dalam win7? Mari kita lihat bersama-sama di bawah. Tutorial penukaran dasar kata laluan Win7 1. Tekan "win+r" pada papan kekunci untuk membuka Run, masukkan "gpedit.msc" 2. Tekan Enter untuk mengesahkan dan masukkan editor dasar kumpulan tempatan. 3. Cari "Dasar Akaun" mengikut laluan yang ditunjukkan dalam rajah 4. Klik dua kali untuk membuka "Dasar Kata Laluan" di sebelah kanan. (Klik dua kali untuk membuka untuk mengedit) 6. Selepas tetapan selesai, kita boleh melihat dasar kata laluan keseluruhan.

Maklum balas pengguna dan strategi penambahbaikan untuk sistem blog PHP

Aug 09, 2023 am 10:58 AM

Maklum balas pengguna dan strategi penambahbaikan untuk sistem blog PHP

Aug 09, 2023 am 10:58 AM

Maklum balas pengguna dan strategi penambahbaikan untuk sistem blog PHP Pengenalan: Dengan populariti dan perkembangan Internet, blog telah menjadi cara penting untuk orang ramai berkongsi pengetahuan dan pengalaman mereka. Untuk memenuhi keperluan pengguna, adalah penting untuk membangunkan sistem blog yang stabil, mudah digunakan dan komprehensif. Walau bagaimanapun, apabila perisian terus berulang, maklum balas dan cadangan pengguna menjadi sangat penting kerana ia boleh membantu kami menemui masalah sistem dan menambah baik sistem. Artikel ini akan membincangkan maklum balas pengguna dan strategi penambahbaikan untuk sistem blog PHP, dan menerangkan langkah dan kaedah penambahbaikan melalui contoh kod.