Pemasangan sistem CentOS 6.6 dan tutorial bergambar penuh konfigurasi

Tetapan berkaitan pelayan adalah seperti berikut:

Sistem pengendalian: CentOS 6.6 64-bit

Alamat IP: 192.168.21.129

1 2.6.2 DNS : 8.8.8.8 8.8. 4.4

Catatan :

CentOS Imej sistem 6.6 mempunyai dua versi, 32-bit dan 64-bit, dan terdapat juga versi minimum yang dioptimumkan khas untuk pelayan

Jika pelayan pengeluaran mempunyai memori yang besar (4G

1. Memori komputer di mana sistem CentOS 6.6 dipasang mestilah sama dengan atau lebih besar daripada 628M (memori minimum 628M), mod pemasangan grafik boleh didayakan

2. Mod pemasangan sistem CentOS 6.6 dibahagikan kepada: mod pemasangan grafik dan pemasangan teks; mod;

3. Mod pemasangan teks CentOS 6.6 tidak menyokong partition tersuai, adalah disyorkan untuk menggunakan Pemasangan dalam mod pemasangan grafik

5. Mod operasi sistem CentOS 6.6 dibahagikan kepada: mod grafik dengan antara muka grafik; boleh dikendalikan dengan tetikus; dan mod teks tanpa antara muka grafik, yang boleh dikendalikan secara langsung oleh baris arahan (versi minimum CentOS lalai untuk Jalankan dalam mod teks, tiada pilihan penyesuaian untuk mod berjalan sistem semasa proses pemasangan sistem);

1. Pasang CentOS 6.6

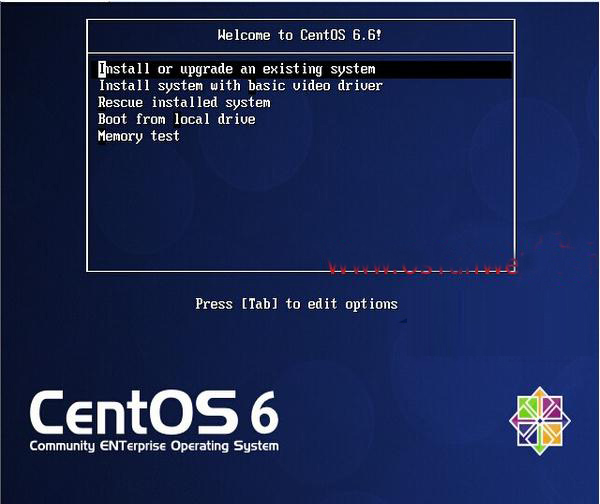

Gunakan CD untuk berjaya but sistem, antara muka berikut akan muncul

Perihalan antara muka:

Perihalan antara muka:

Pasang atau naik taraf sistem sedia ada Pasang atau naik taraf sistem sedia ada pemacu video asas Gunakan pemacu video asas semasa proses pemasangan

Selamatkan sistem yang dipasang Masuk ke mod pembaikan sistem

Boot dari pemacu tempatan Keluar dari pemasangan dan but dari cakera keras

Ujian memori Ujian memori

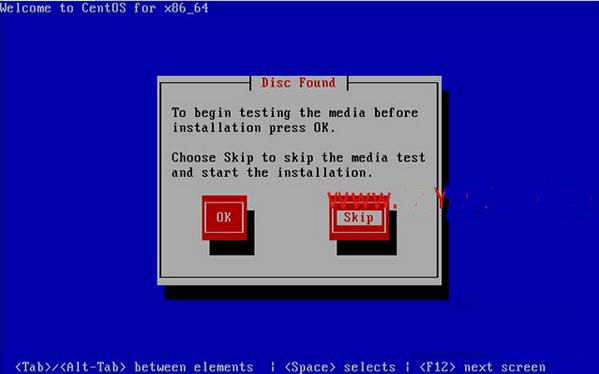

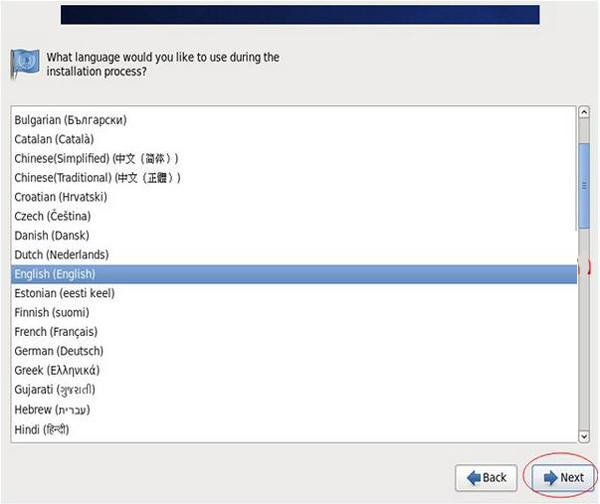

Pilih pilihan pertama di sini, pasang atau tingkatkan sistem sedia ada, dan tekan Enter. bahasa yang dipilih ialah: Bahasa Inggeris (Bahasa Inggeris) #Pelayan pengeluaran disyorkan untuk memasang versi Bahasa Inggeris

Next

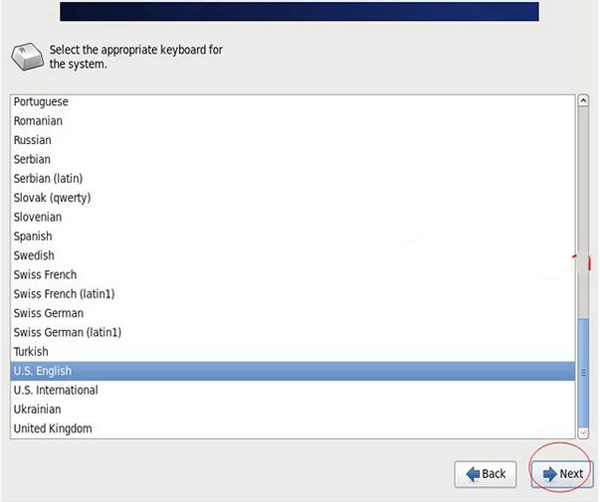

Pilihan papan kekunci ialah: A.S.English N ext the first storan

N ext the first storan

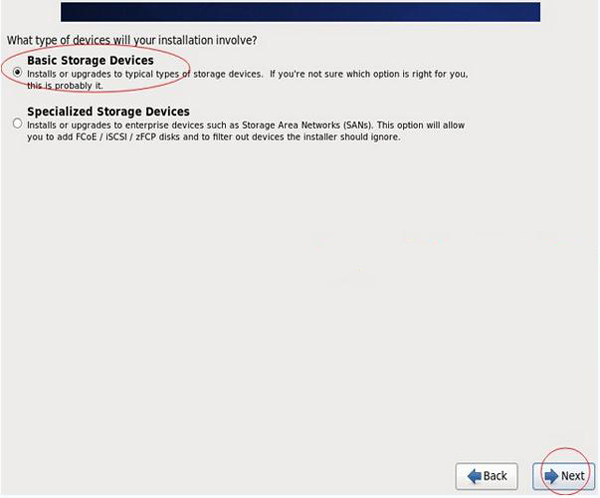

peranti

peranti

Seterusnya

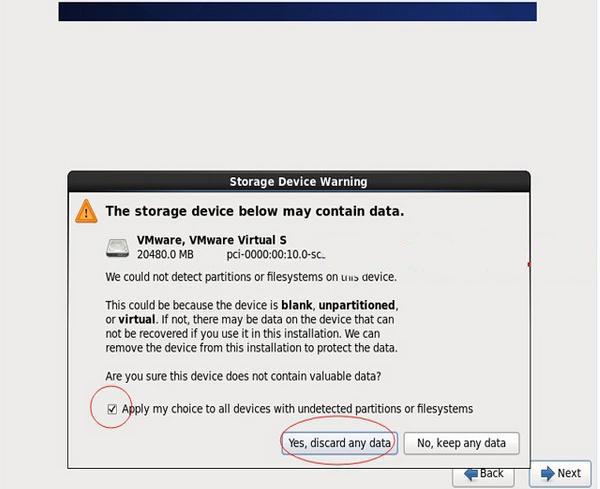

Pilih item pertama: Ya, abaikan semua data

Seterusnya

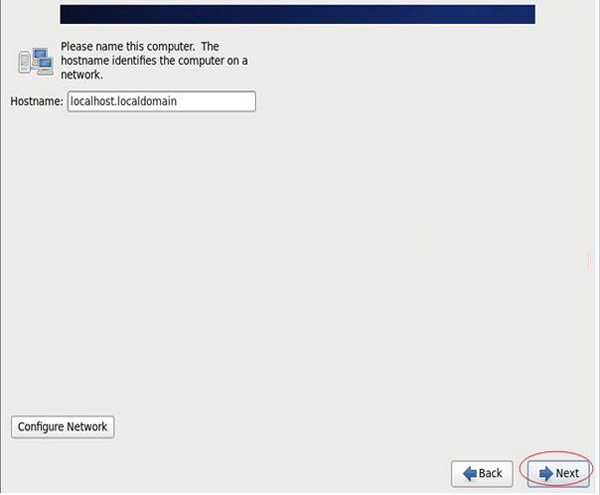

Tetapkan nama hos, dan ubah suai

lalai di sini

Nota: Jika kata laluan yang anda gunakan terlalu mudah, sistem akan secara automatik menggesa: Kata laluan anda tidak cukup selamat dan terlalu mudah/sistematik

Pilih "Gunakan Bagaimanapun" di sini

Persekitaran pengeluaran mesti menetapkan kata laluan yang kukuh dan kompleks

Seterusnya

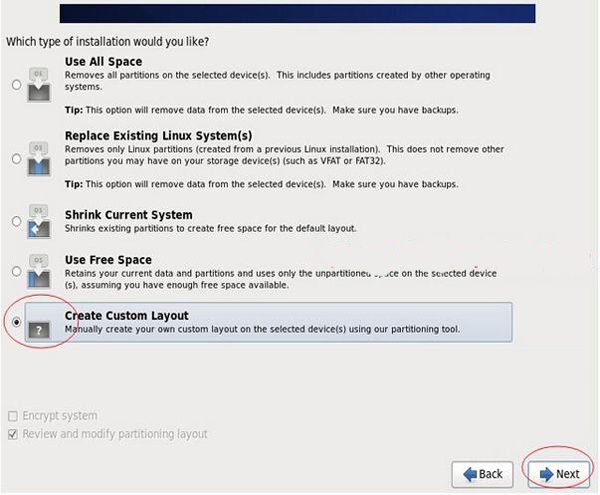

Pilih pilihan terakhir, Cipta Reka Letak Tersuai untuk mencipta partition tersuai

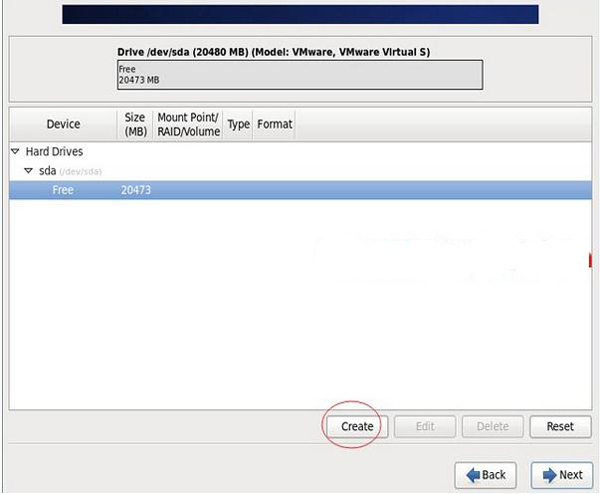

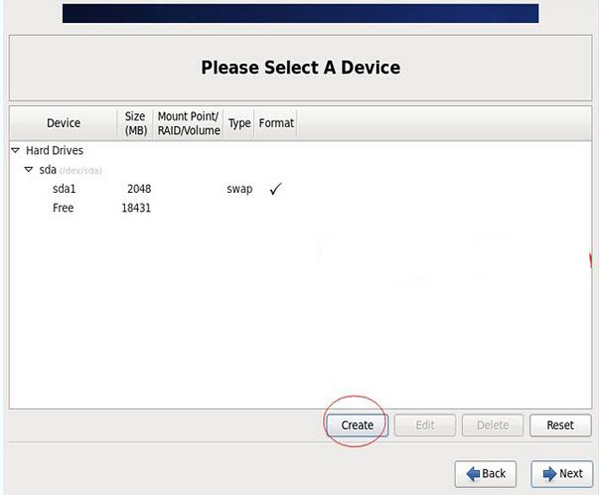

Pilih partition percuma Percuma, klik Buat

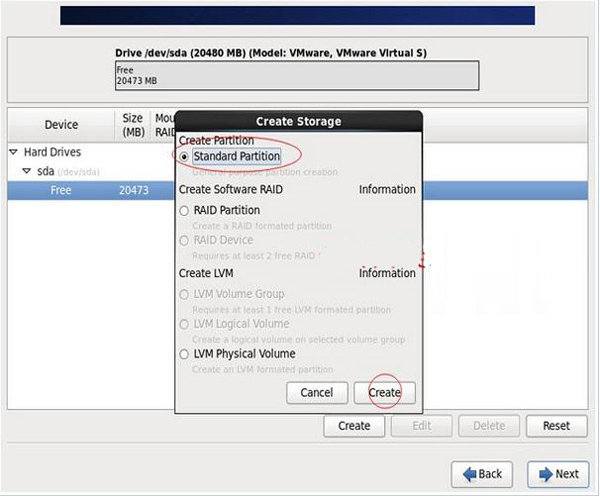

Pilih partition standard partition standard, klik Buat

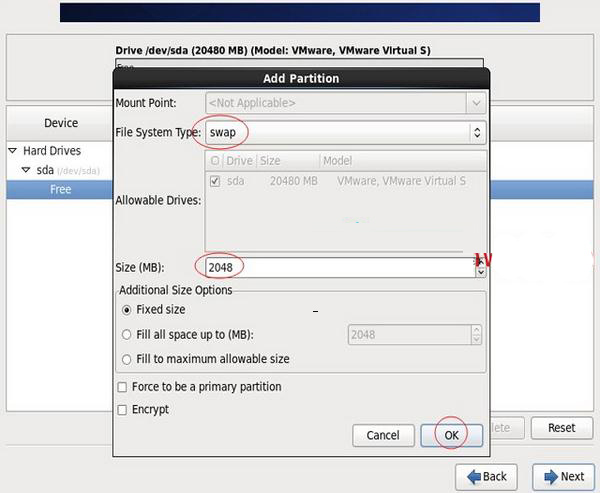

Jenis Sistem Fail: Swap

Saiz: 2048

Sahkan OK

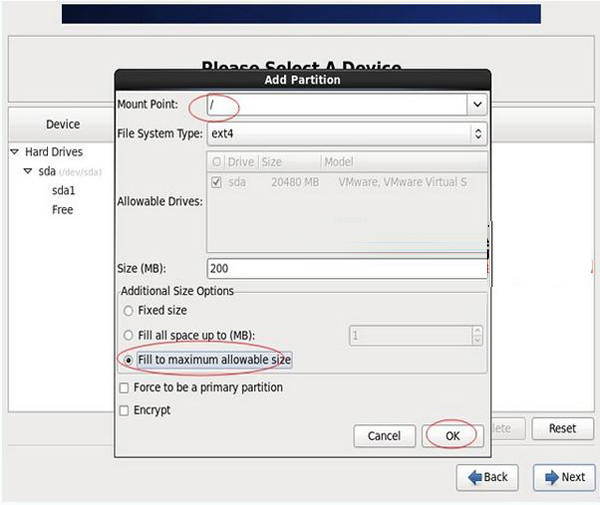

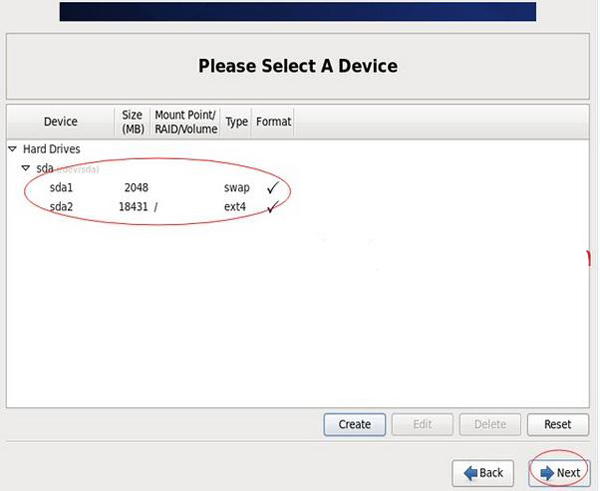

Terus pilih Partition Percuma Percuma, Klik Buat

Pilih partition standard partition standard, klik Buat Point Mount: /

Sahkan OK

Sahkan OK

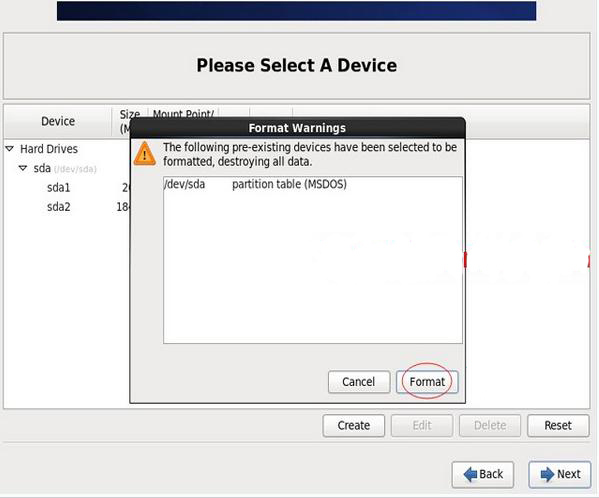

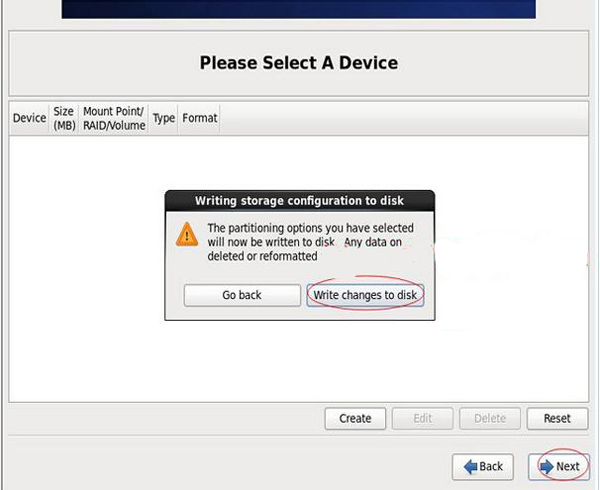

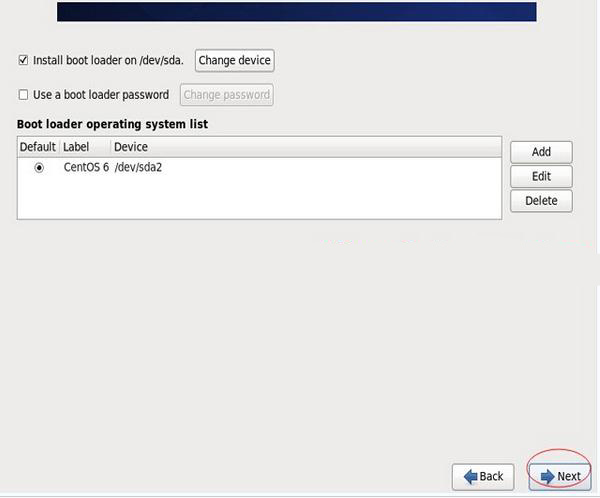

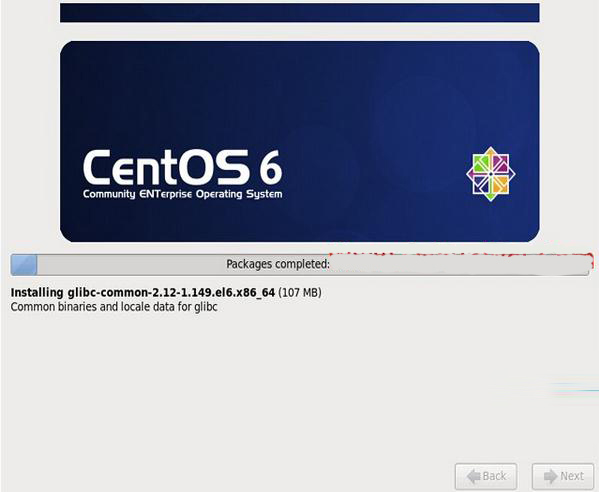

Pilih " Tulis perubahan pada cakera" akan menulis perubahan pada cakera Reboot" untuk but semula, sistem akan mulakan semula secara automatik

Mulakan Semula Selepas itu, antara muka log masuk berikut muncul

Masukkan akar dan kata laluan akaun, dan berjaya log masuk ke sistem, seperti yang ditunjukkan dalam rajah di bawah:

selesai

Setuju:

Kad rangkaian pertama ialah rangkaian luaran

Kad rangkaian kedua ialah rangkaian dalaman (mesin tanpa rangkaian luaran juga mesti mengkonfigurasi rangkaian dalaman pada kad rangkaian kedua)

Penerangan: Selepas CentOS dipasang oleh 6.6 lalai Sambungan rangkaian tidak dibuka secara automatik!

Masukkan akar akaun

Kemudian masukkan kata laluan yang ditetapkan semasa proses pemasangan, log masuk ke sistem

vi /etc/sysconfig/network-scripts/ifcfg-eth0 #Edit fail konfigurasi berikut, tambahkan dan ubah suai .

GATEWAY=192.168.21.2 #Set gateway

DNS1=8.8.8.8 #Tetapkan DNS utama

DNS2=8.8.4.4 #Tetapkan DNS sekunder

IPV6INIT=tiada #Sekat IPV6

: wq! #Simpan dan keluar

perkhidmatan ip6tables berhenti #Hentikan perkhidmatan IPV6

chkconfig ip6tables matikan #Lumpuhkan permulaan IPV6

perkhidmatan yum-kemas kinid berhenti #Matikan kemas kini sistem automatik

rangkaian perkhidmatan dimulakan semula #Mulakan semula sambungan rangkaian

ifconfig #Lihat alamat IP

3. Tetapkan nama hos

Konvensyen:

Konvensyen penamaan nama hos: Perniagaan. bilik enjin. Utama dan sandaran. Nama domain

Tetapkan nama hos di sini: bbs.hz.m.osyunwei.com

1. Nama hos “bbs.hz.m.osyunwei.com”

#Set the hosts name. com . ! #Simpan dan keluar

3. vi /etc/hosts #Edit fail konfigurasi

127.0.0.1 bbs.hz.m.osyunwei.com localhost

#Ubah suai localhost.wezdomain.mcoms

:wq! #Simpan dan keluar

tutup -r sekarang #Mulakan semula sistem

Pada ketika ini, pemasangan dan konfigurasi sistem CentOS 6.6 telah selesai

Di atas adalah pengenalan kepada langkah pemasangan dan konfigurasi sistem CentOS 6.6. Artikel ini hanya memperkenalkan pemasangan sistem CentOS 6.6 menggunakan Konfigurasi CD, saya harap ia dapat membantu semua, sila teruskan perhatian ke laman web ini untuk lebih banyak kandungan.

Bacaan yang disyorkan:

Pemasangan sistem CentOS 6.6 dan tutorial grafik konfigurasi

Bagaimana untuk menetapkan fon desktop dalam sistem CentOS 6.6?

Atas ialah kandungan terperinci Pemasangan sistem CentOS 6.6 dan tutorial bergambar penuh konfigurasi. Untuk maklumat lanjut, sila ikut artikel berkaitan lain di laman web China PHP!

Alat AI Hot

Undresser.AI Undress

Apl berkuasa AI untuk mencipta foto bogel yang realistik

AI Clothes Remover

Alat AI dalam talian untuk mengeluarkan pakaian daripada foto.

Undress AI Tool

Gambar buka pakaian secara percuma

Clothoff.io

Penyingkiran pakaian AI

Video Face Swap

Tukar muka dalam mana-mana video dengan mudah menggunakan alat tukar muka AI percuma kami!

Artikel Panas

Alat panas

Notepad++7.3.1

Editor kod yang mudah digunakan dan percuma

SublimeText3 versi Cina

Versi Cina, sangat mudah digunakan

Hantar Studio 13.0.1

Persekitaran pembangunan bersepadu PHP yang berkuasa

Dreamweaver CS6

Alat pembangunan web visual

SublimeText3 versi Mac

Perisian penyuntingan kod peringkat Tuhan (SublimeText3)

Topik panas

Cara menggunakan log audit sistem CentOS untuk mengesan akses tanpa kebenaran kepada sistem

Jul 05, 2023 pm 02:30 PM

Cara menggunakan log audit sistem CentOS untuk mengesan akses tanpa kebenaran kepada sistem

Jul 05, 2023 pm 02:30 PM

Cara menggunakan log audit sistem CentOS untuk memantau capaian yang tidak dibenarkan kepada sistem Dengan perkembangan Internet, isu keselamatan rangkaian telah menjadi semakin ketara, dan banyak pentadbir sistem telah memberi perhatian yang lebih kepada keselamatan sistem. Sebagai sistem pengendalian sumber terbuka yang biasa digunakan, fungsi audit CentOS boleh membantu pentadbir sistem memantau keselamatan sistem, terutamanya untuk akses tanpa kebenaran. Artikel ini akan memperkenalkan cara menggunakan log audit sistem CentOS untuk memantau akses tanpa kebenaran kepada sistem dan menyediakan contoh kod. 1. Mulakan hari audit

Pemasangan sistem CentOS 6.6 dan tutorial bergambar penuh konfigurasi

Jan 12, 2024 pm 04:27 PM

Pemasangan sistem CentOS 6.6 dan tutorial bergambar penuh konfigurasi

Jan 12, 2024 pm 04:27 PM

Tetapan berkaitan pelayan adalah seperti berikut: Sistem pengendalian: CentOS6.6 Alamat IP 64-bit: 192.168.21.129 Gateway: 192.168.21.2 DNS: 8.8.8.88.8.4.4 Catatan: Imej sistem CentOS6.6 mempunyai dua versi, 32 -bit dan 64-bit, dan Terdapat juga versi minimum pelayan pengeluaran yang dioptimumkan khas untuk pelayan Jika pelayan pengeluaran mempunyai memori yang besar (4G) 1. Memori komputer di mana sistem CentOS6.6 dipasang mestilah. sama dengan atau lebih daripada 628M (memori minimum 628M) sebelum mod pemasangan grafik boleh didayakan 2. CentOS6.6 Kaedah pemasangan sistem dibahagikan kepada: mod pemasangan grafik dan mod pemasangan teks.

Bagaimana untuk menyediakan sistem CentOS anda untuk mengemas kini patch keselamatan secara kerap

Jul 05, 2023 pm 04:17 PM

Bagaimana untuk menyediakan sistem CentOS anda untuk mengemas kini patch keselamatan secara kerap

Jul 05, 2023 pm 04:17 PM

Cara menyediakan sistem CentOS untuk mengemas kini patch keselamatan secara kerap Memandangkan risiko keselamatan rangkaian terus meningkat, mengemas kini patch keselamatan secara kerap untuk sistem pengendalian adalah penting untuk melindungi keselamatan pelayan dan peranti terminal. Artikel ini akan memperkenalkan cara menyediakan kemas kini patch keselamatan automatik dan biasa pada sistem CentOS dan menyediakan contoh kod yang sepadan. Menggunakan alat yum-cron Sistem CentOS menyediakan alat yang dipanggil yum-cron, yang boleh membantu kami mengemas kini pakej perisian sistem dan tampung keselamatan secara automatik. Gunakan arahan berikut untuk memasang

Cara menggunakan fungsi pengelogan sistem CentOS untuk menganalisis peristiwa keselamatan

Jul 05, 2023 pm 09:37 PM

Cara menggunakan fungsi pengelogan sistem CentOS untuk menganalisis peristiwa keselamatan

Jul 05, 2023 pm 09:37 PM

Cara menggunakan fungsi pengelogan sistem CentOS untuk menganalisis peristiwa keselamatan Pengenalan: Dalam persekitaran rangkaian hari ini, peristiwa keselamatan dan gelagat serangan semakin meningkat dari hari ke hari. Untuk melindungi keselamatan sistem, adalah penting untuk mengesan dan bertindak balas terhadap ancaman keselamatan tepat pada masanya. Sistem CentOS menyediakan fungsi pengelogan yang berkuasa yang boleh membantu kami menganalisis dan memantau peristiwa keselamatan dalam sistem. Artikel ini akan memperkenalkan cara menggunakan fungsi pengelogan sistem CentOS untuk menganalisis peristiwa keselamatan dan menyediakan contoh kod yang berkaitan. 1. Rakaman log konfigurasi dalam sistem CentOS

Bagaimana untuk mengenal pasti dan menangani kelemahan keselamatan dalam sistem CentOS

Jul 05, 2023 pm 09:00 PM

Bagaimana untuk mengenal pasti dan menangani kelemahan keselamatan dalam sistem CentOS

Jul 05, 2023 pm 09:00 PM

Cara mengenal pasti dan menangani kelemahan keselamatan dalam sistem CentOS Dalam era Internet, kelemahan keselamatan adalah penting untuk perlindungan sistem dan data. Sebagai pengedaran Linux yang popular, CentOS juga berbeza daripada sistem pengendalian lain kerana ia memerlukan pengguna untuk mengenal pasti dan membaiki kelemahan keselamatan tepat pada masanya. Artikel ini akan memperkenalkan pembaca tentang cara mengenal pasti dan menangani kelemahan keselamatan dalam sistem CentOS, dan menyediakan beberapa contoh kod untuk pembaikan kerentanan. 1. Pengenalpastian Kerentanan Menggunakan Alat Pengimbasan Kerentanan Alat pengimbasan kerentanan ialah kaedah biasa untuk mengenal pasti kelemahan keselamatan yang wujud dalam sistem.

Pasang sistem centos ke cakera USB

Mar 18, 2024 pm 12:19 PM

Pasang sistem centos ke cakera USB

Mar 18, 2024 pm 12:19 PM

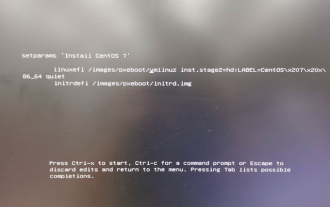

Hari ini saya menerima permintaan untuk memasang sistem Centos7.7 pada hos yang telah dipasang dan menggunakannya sebagai pelayan, yang kemudiannya akan digunakan untuk pembangunan program. #Langkah Proses 1. Mula-mula pergi ke laman web rasmi untuk memuat turun imej ISO Alamat muat turun laman web rasmi: https://www.centos.org/download/2 Bakar cakera U yang dimuat turun untuk memasang sistem alat yang saya gunakan di sini ialah alamat muat turun Softdisk: https://cn.ultraiso.net/xiazai.html3 Masukkan cakera U untuk pemasangan but #Masalah yang dihadapi semasa pemasangan but dan penyelesaian: Kerana saya menggunakan cakera U untuk memasang menggunakan UEFI. Perkara berikut berlaku semasa but sistem

Bagaimana untuk mengkonfigurasi sistem CentOS untuk melindungi aplikasi web daripada serangan skrip merentas tapak

Jul 05, 2023 pm 06:10 PM

Bagaimana untuk mengkonfigurasi sistem CentOS untuk melindungi aplikasi web daripada serangan skrip merentas tapak

Jul 05, 2023 pm 06:10 PM

Cara mengkonfigurasi sistem CentOS untuk melindungi aplikasi web daripada serangan skrip merentas tapak Dengan populariti dan penggunaan aplikasi web yang semakin meningkat, serangan skrip merentas tapak (XSS) telah menjadi kebimbangan keselamatan yang penting bagi banyak pembangun web. Untuk melindungi aplikasi web daripada serangan XSS, kami boleh mengambil beberapa langkah konfigurasi untuk meningkatkan keselamatan sistem. Artikel ini akan memperkenalkan cara melaksanakan konfigurasi yang berkaitan pada sistem CentOS. Konfigurasikan tembok api dahulu,

Cara menggunakan pemeriksaan integriti fail untuk mengesan pengubahsuaian fail pada sistem CentOS

Jul 05, 2023 pm 09:37 PM

Cara menggunakan pemeriksaan integriti fail untuk mengesan pengubahsuaian fail pada sistem CentOS

Jul 05, 2023 pm 09:37 PM

Cara menggunakan semakan integriti fail untuk mengesan pengubahsuaian fail pada sistem CentOS Pengenalan: Dalam sistem komputer moden, semakan integriti fail adalah salah satu cara penting untuk memastikan keselamatan sistem. Dengan memeriksa integriti fail sistem secara berkala, fail yang diusik atau rosak boleh ditemui dan dibaiki tepat pada masanya, menghalang sistem daripada ancaman keselamatan yang tidak diketahui. Dalam artikel ini, kami akan memperkenalkan cara menggunakan ciri semakan integriti fail pada sistem CentOS. 1. Alat semakan integriti fail Cen dalam sistem CentOS