Tutorial sistem

Tutorial sistem

LINUX

LINUX

Penjelasan terperinci tentang proses pembangunan strategi pengerasan keselamatan SSH pelayan Ubuntu dan peringatan

Penjelasan terperinci tentang proses pembangunan strategi pengerasan keselamatan SSH pelayan Ubuntu dan peringatan

Penjelasan terperinci tentang proses pembangunan strategi pengerasan keselamatan SSH pelayan Ubuntu dan peringatan

editor php Banana memperkenalkan secara khusus proses merumuskan strategi pengukuhan keselamatan SSH pelayan Ubuntu secara terperinci, dan memberikan beberapa peringatan. Dalam era di mana keselamatan rangkaian menjadi semakin penting, melindungi keselamatan pelayan anda adalah penting. SSH ialah protokol log masuk jauh yang biasa digunakan, tetapi ia juga menghadapi beberapa risiko keselamatan. Dengan memahami proses merangka strategi pengerasan keselamatan dan mengikut langkah berjaga-jaga, kami boleh membantu kami meningkatkan keselamatan pelayan kami dan mengelak daripada diserang oleh penggodam. Dalam artikel ini, kami akan bermula dengan kerja penyediaan, memperkenalkan proses merumuskan strategi pengerasan keselamatan SSH langkah demi langkah dan mengingatkan semua orang tentang perkara yang perlu anda perhatikan.

Sebelum merumuskan strategi pengerasan keselamatan SSH, anda perlu terlebih dahulu memahami prinsip kerja SSH mencapai akses jauh yang selamat melalui teknologi penyulitan dan pengesahan. .

Pelayan yang berbeza mempunyai keperluan keselamatan yang berbeza Oleh itu, sebelum merangka strategi pengerasan keselamatan SSH, adalah perlu untuk menganalisis keperluan keselamatan pelayan, sama ada IP capaian jauh perlu dihadkan, sama ada pengesahan kunci perlu digunakan, dsb.

Mengikut keperluan keselamatan pelayan, rumuskan dasar keselamatan SSH khusus, hadkan julat IP capaian jauh, lumpuhkan log masuk pengguna root, dayakan pengesahan dua langkah, dsb.

Konfigurasikan pelayan SSH mengikut dasar keselamatan yang ditetapkan Ini boleh dicapai dengan mengedit fail konfigurasi SSH (/etc/ssh/sshd_config) dan mengubah suai parameter seperti PermitRootLogin, PasswordAuthentication, dsb.

Selepas melengkapkan konfigurasi pelayan SSH, anda perlu menguji dan mengesahkannya Anda boleh log masuk ke pelayan dari jauh untuk menyemak sama ada ia berkuat kuasa mengikut dasar dan sama ada terdapat kelemahan keselamatan.

Kemas kini sistem dan perisian SSH dengan kerap untuk membetulkan kelemahan keselamatan yang diketahui tepat pada masanya dan meningkatkan keselamatan pelayan.

Apabila log masuk melalui SSH, menggunakan kata laluan yang kompleks boleh menghalang peretasan kekerasan secara berkesan Kata laluan itu hendaklah mengandungi huruf besar dan kecil, nombor dan aksara khas, dan hendaklah tidak kurang daripada 8 aksara.

Melumpuhkan perkhidmatan SSH yang tidak diperlukan boleh mengurangkan risiko pelayan terdedah kepada rangkaian luaran Hanya membuka port dan perkhidmatan yang diperlukan boleh mengurangkan permukaan serangan dengan berkesan.

Dayakan pengauditan log masuk untuk merekodkan maklumat yang berkaitan dengan setiap log masuk SSH, termasuk masa log masuk, pengguna log masuk, dll. Apabila peristiwa keselamatan berlaku, ia boleh dikesan dan dianalisis melalui log audit.

Sandarkan data penting dengan kerap untuk memulihkan data dengan cepat sekiranya berlaku insiden keselamatan Data sandaran harus disimpan di tempat yang selamat dan boleh dipercayai untuk mengelakkan kebocoran data.

Dalam pengerasan keselamatan SSH, melumpuhkan log masuk pengguna akar ialah strategi yang sangat penting Dengan melumpuhkan log masuk pengguna akar, anda boleh menghalang penyerang daripada terus menggunakan kebenaran root untuk melakukan operasi berniat jahat, anda boleh mencipta pengguna biasa dan memberikan kuasa sudo digunakan untuk mengurus pelayan, yang bukan sahaja meningkatkan keselamatan pelayan, tetapi juga memudahkan pengurusan Keselamatan adalah kerja berterusan yang memerlukan pemantauan dan kemas kini berterusan.

Atas ialah kandungan terperinci Penjelasan terperinci tentang proses pembangunan strategi pengerasan keselamatan SSH pelayan Ubuntu dan peringatan. Untuk maklumat lanjut, sila ikut artikel berkaitan lain di laman web China PHP!

Alat AI Hot

Undresser.AI Undress

Apl berkuasa AI untuk mencipta foto bogel yang realistik

AI Clothes Remover

Alat AI dalam talian untuk mengeluarkan pakaian daripada foto.

Undress AI Tool

Gambar buka pakaian secara percuma

Clothoff.io

Penyingkiran pakaian AI

AI Hentai Generator

Menjana ai hentai secara percuma.

Artikel Panas

Alat panas

Notepad++7.3.1

Editor kod yang mudah digunakan dan percuma

SublimeText3 versi Cina

Versi Cina, sangat mudah digunakan

Hantar Studio 13.0.1

Persekitaran pembangunan bersepadu PHP yang berkuasa

Dreamweaver CS6

Alat pembangunan web visual

SublimeText3 versi Mac

Perisian penyuntingan kod peringkat Tuhan (SublimeText3)

Topik panas

Menguasai manipulasi teks dengan arahan sed

Mar 16, 2025 am 09:48 AM

Menguasai manipulasi teks dengan arahan sed

Mar 16, 2025 am 09:48 AM

Antara muka baris arahan Linux menyediakan banyak alat pemprosesan teks, salah satu alat yang paling berkuasa ialah perintah SED. SED adalah singkatan Editor Stream, alat pelbagai fungsi yang membolehkan pemprosesan kompleks fail dan aliran teks. Apa itu SED? SED adalah editor teks bukan interaktif yang beroperasi pada input saluran paip atau fail teks. Dengan menyediakan arahan, anda boleh membiarkannya mengubah dan memproses teks dalam fail atau aliran. Kes -kes penggunaan yang paling umum termasuk memilih teks, menggantikan teks, mengubahsuai fail asal, menambah garis ke teks, atau mengeluarkan garis dari teks. Ia boleh digunakan dari baris arahan di bash dan kerang baris arahan yang lain. Sintaks perintah sed sed

PILET: Komputer mini modular, mudah alih yang dikuasakan oleh Raspberry Pi

Mar 06, 2025 am 10:11 AM

PILET: Komputer mini modular, mudah alih yang dikuasakan oleh Raspberry Pi

Mar 06, 2025 am 10:11 AM

Cari Pilet: Komputer mini-sumber retro-futuristik, terbuka Mencari komputer mini yang menggabungkan gaya klasik dengan teknologi canggih? Temui Pilet, keajaiban sumber terbuka yang dikuasakan oleh Raspberry Pi 5. Membanggakan hayat bateri selama 7 jam

Kod sumber kernel Linux melepasi 40 juta baris

Mar 05, 2025 am 09:35 AM

Kod sumber kernel Linux melepasi 40 juta baris

Mar 05, 2025 am 09:35 AM

Linux: Asas pengkomputeran moden, dari telefon pintar hingga superkomputer, boleh melakukan segala -galanya. Selama bertahun -tahun, saiz dan kerumitan kernel Linux telah meningkat dengan ketara. Sehingga Januari 2025, kod sumber kernel Linux mengandungi kira -kira 40 juta baris kod! Ini adalah salah satu pencapaian terbesar dalam sejarah sumber terbuka, projek yang didorong oleh komuniti. Artikel ini akan membincangkan pertumbuhan eksponen bilangan baris dalam kod sumber kernel Linux, sebab -sebab dan bagaimana untuk menyemak bilangan garisan semasa sendiri. Direktori -Linux Sejarah kernel mengira bilangan baris kod sumber kernel linux hanya mengira c dan header fail trend eksponen pertumbuhan kernel mengesahkan garis kernel linux bersejarah Ringkasan sejarah kernel linux sejak tahun 1991 linus tor

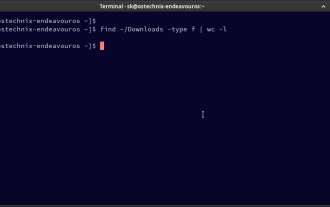

Cara Mengira Fail dan Direktori di Linux: Panduan Pemula

Mar 19, 2025 am 10:48 AM

Cara Mengira Fail dan Direktori di Linux: Panduan Pemula

Mar 19, 2025 am 10:48 AM

Mengira fail dan folder dengan cekap di Linux: Panduan Komprehensif Mengetahui bagaimana dengan cepat mengira fail dan direktori di Linux adalah penting untuk pentadbir sistem dan sesiapa yang menguruskan dataset besar. Panduan ini menunjukkan menggunakan perintah mudah-l

Senjata Rahsia untuk Meningkatkan Sistem Linux Anda Dengan Kernel Liquorix

Mar 08, 2025 pm 12:12 PM

Senjata Rahsia untuk Meningkatkan Sistem Linux Anda Dengan Kernel Liquorix

Mar 08, 2025 pm 12:12 PM

Kernel Liquorix: Alat yang berkuasa untuk meningkatkan prestasi sistem Linux Linux terkenal dengan fleksibiliti, keselamatan dan prestasi tinggi, menjadi sistem operasi pilihan untuk pemaju, pentadbir sistem, dan pengguna lanjutan. Walau bagaimanapun, kernel Linux sejagat tidak selalu memenuhi keperluan pengguna yang mencari prestasi maksimum dan respons. Di sinilah kernel Liquorix dimainkan-alternatif yang dioptimumkan prestasi yang menjanjikan untuk meningkatkan sistem Linux anda. Artikel ini akan meneroka apa kernel Liquorix, mengapa anda mungkin mahu menggunakannya, dan bagaimana untuk memasang dan mengkonfigurasinya untuk memanfaatkan sepenuhnya sistem anda. Penjelasan terperinci kernel cecair Kernel Liquorix adalah kernel Linux yang telah dikompilasi untuk

System76 Memperkenalkan Meerkat Mini PC: Kuasa Besar dalam Pakej Kecil

Mar 05, 2025 am 10:28 AM

System76 Memperkenalkan Meerkat Mini PC: Kuasa Besar dalam Pakej Kecil

Mar 05, 2025 am 10:28 AM

Sistem76 Meerkat: PC Mini Mighty Mencari komputer yang kuat namun menjimatkan ruang? Temui Meerkat Mini PC dari System76! Rumah kuasa padat ini sesuai untuk desktop kemas dan menuntut tugas. Jadual Kandungan - Reka bentuk padat, mengagumkan

Membina awan peribadi ubuntu anda sendiri: panduan langkah demi langkah untuk membuat syurga yang selamat

Mar 05, 2025 am 11:02 AM

Membina awan peribadi ubuntu anda sendiri: panduan langkah demi langkah untuk membuat syurga yang selamat

Mar 05, 2025 am 11:02 AM

Dalam era digital hari ini, data bukan hanya maklumat, tetapi juga sebahagian daripada kehidupan kita. Dari foto dan dokumen kepada maklumat peribadi yang sensitif, data kami mewakili kenangan, kerja dan minat kami. Walaupun perkhidmatan penyimpanan awan tersedia secara meluas, mereka sering disertai dengan kebimbangan privasi, yuran langganan, dan sekatan penyesuaian. Itulah yang membina awan peribadi di Ubuntu adalah sebagai alternatif yang kuat, yang memberi anda kawalan sepenuhnya ke atas data anda dan fleksibiliti untuk menyesuaikan dan skala seperti yang diperlukan. Panduan ini akan membimbing anda untuk menyediakan awan peribadi berasaskan Ubuntu, gunakan NextCloud sebagai aplikasi utama, dan pastikan tetapan anda selamat dan boleh dipercayai. Mengapa membina awan peribadi di Ubuntu? Ubuntu adalah linux yang paling popular

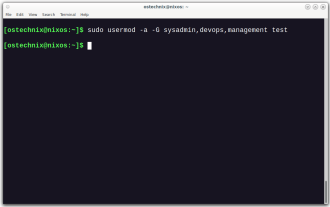

Cara menambah pengguna ke pelbagai kumpulan di linux

Mar 18, 2025 am 11:44 AM

Cara menambah pengguna ke pelbagai kumpulan di linux

Mar 18, 2025 am 11:44 AM

Menguruskan akaun pengguna dan keahlian kumpulan dengan cekap adalah penting untuk pentadbiran sistem Linux/UNIX. Ini memastikan kawalan akses sumber dan data yang betul. Butir tutorial ini bagaimana untuk menambah pengguna ke pelbagai kumpulan dalam sistem Linux dan Unix. Kita