Jumlah kandungan berkaitan 10000

Membandingkan perisian antivirus Linux A, B dan C, yang manakah terbaik untuk anda?

Pengenalan Artikel:Artikel ini akan memperkenalkan anda kepada tiga perisian anti-virus yang terkenal pada platform Linux secara terperinci - perisian anti-virus A, sistem pertahanan B dan pengawal keselamatan C Ia akan menganalisis dan membandingkannya satu demi satu dari segi ciri fungsinya , prestasi dan peningkatan pangkalan data virus linux semak Kill Trojans supaya anda boleh memilih alat perlindungan yang paling sesuai berdasarkan keperluan sebenar anda. 1. Perisian anti-virus Perisian anti-virus, ini ialah pembantu keselamatan yang direka khas untuk sistem Linux, bertujuan untuk melindungi anda daripada Trojan secara menyeluruh. Fungsi membunuh Trojan masa nyatanya adalah tepat dan unik, membolehkannya mengenal pasti dan mengasingkan ancaman yang disyaki dengan cepat. Perlu dinyatakan bahawa teknologi pemantauan tingkah laku unik perisian ini memberikan jaminan kukuh terhadap serangan Trojan. Selain itu, perisian antivirus juga mempunyai fungsi mengemas kini pangkalan data virus secara automatik kepada

2024-01-26

komen 0

582

Bagaimana untuk melindungi hak dan kepentingan anda dalam jenayah siber?

Pengenalan Artikel:Dalam era Internet yang semakin membangun, jenayah siber semakin berleluasa, dan semakin ramai orang menjadi mangsa jenayah siber. Jenayah siber merangkumi pelbagai bidang dan mempunyai pelbagai bentuk. Tujuannya termasuk mendapatkan harta secara haram, melanggar undang-undang dan peraturan keselamatan rangkaian, dan juga perbuatan berniat jahat yang melanggar hak dan kepentingan orang lain. Untuk melindungi kepentingan anda, anda perlu mengambil langkah untuk menangani jenayah siber. Berikut ialah beberapa cadangan dan petua tentang cara melindungi diri anda daripada jenayah siber. 1. Meningkatkan kesedaran keselamatan rangkaian Kesedaran keselamatan rangkaian adalah asas untuk mencegah jenayah siber.

2023-06-11

komen 0

1254

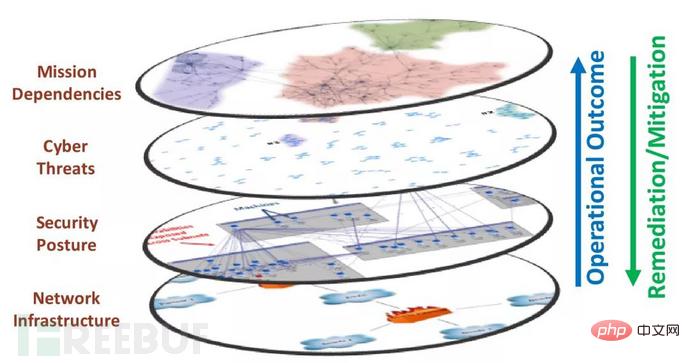

Generasi baharu aplikasi pertahanan keselamatan rangkaian

Pengenalan Artikel:Dengan perkembangan berterusan era digital, isu keselamatan rangkaian juga telah mendapat perhatian yang semakin meningkat. Oleh itu, ia telah menjadi keutamaan utama bagi perusahaan dan organisasi untuk membangunkan generasi baharu aplikasi pertahanan keselamatan rangkaian. Untuk mengelakkan serangan berniat jahat dan pelanggaran data, aplikasi keselamatan siber defensif mestilah responsif, automatik, komprehensif dan boleh disesuaikan. Pertama sekali, tindak balas segera adalah salah satu ciri terpenting bagi aplikasi pertahanan keselamatan rangkaian. Terdapat hanya satu peluang untuk serangan siber, jadi aplikasi pertahanan keselamatan siber perlu dapat bertindak balas dalam masa yang sesingkat mungkin

2023-06-11

komen 0

849

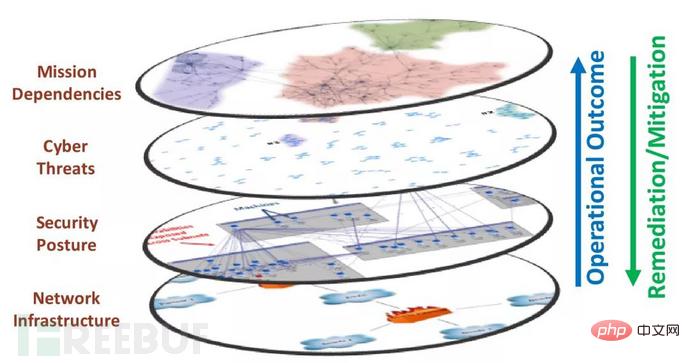

Cara menjalankan pengesanan dan tadbir urus organisasi APT berdasarkan graf pengetahuan

Pengenalan Artikel:Ancaman berterusan lanjutan (APT) semakin menjadi ancaman utama dalam ruang siber yang tidak boleh diabaikan terhadap aset penting kerajaan dan perusahaan. Memandangkan serangan APT selalunya mempunyai niat serangan yang jelas, dan kaedah serangannya sangat tersembunyi dan terpendam, kaedah pengesanan rangkaian tradisional biasanya tidak dapat mengesannya dengan berkesan. Dalam beberapa tahun kebelakangan ini, pengesanan serangan APT dan teknologi pertahanan secara beransur-ansur menarik perhatian kerajaan dan penyelidik keselamatan rangkaian di seluruh dunia. 1. Penyelidikan berkaitan tadbir urus organisasi APT di negara maju 1.1 Di peringkat strategik, Amerika Syarikat menekankan "America First" dan "Promoting Peace through Strength." Pentadbiran Trump telah mengeluarkan "National Security Strategy Report" secara berturut-turut. Strategi Siber Jabatan Pertahanan" dan "Strategi Siber Kebangsaan" ", menerangkan strategi "America First" Trump, menekankan "pencegahan siber" dan

2023-05-13

komen 0

1202

Cara menggunakan AI dalam keselamatan siber

Pengenalan Artikel:Laporan oleh Cybersecurity Ventures menunjukkan bahawa kerugian jenayah siber global akan menjadi AS$6 trilion pada 2021, dan perbelanjaan global untuk memerangi jenayah siber dijangka meningkat kepada AS$10.5 trilion pada 2025, tiga kali ganda lebih banyak daripada pada 2015 (3 trilion dolar). Kecerdasan buatan adalah hampir satu-satunya penyelesaian. Statista, sebuah lagi institusi penyelidikan, percaya bahawa nilai kecerdasan buatan dalam keselamatan siber telah melebihi AS$10 bilion pada 2020 dan dijangka mencecah AS$45 bilion menjelang 2027. IBM percaya bahawa syarikat yang tidak mempunyai keselamatan kecerdasan buatan mempunyai tiga kali ganda kos untuk mempertahankan diri daripada serangan siber berbanding syarikat yang telah menggunakan sistem pertahanan automatik AI. Data penyelidikan daripada Meticulous

2023-04-14

komen 0

1287

网络攻击与防御处于不对称状态是因为什么

Pengenalan Artikel:网络攻击与防御处于不对称状态是因为网络软硬件的复杂性。网络攻击是指针对计算机信息系统、基础设施、计算机网络或个人计算机设备的,任何类型的进攻动作。

2020-12-01

komen 0

16094

Tutorial Permulaan Dompet Lejar

Pengenalan Artikel:Ledger Wallet ialah dompet kripto perkakasan luar talian yang menyediakan lapisan keselamatan tambahan untuk menyimpan dan mengurus aset kripto. Kelebihannya termasuk: 1. Storan luar talian untuk melindungi aset daripada serangan siber;

2024-09-25

komen 0

898

网络攻击和防御包含哪些内容

Pengenalan Artikel:网络攻击包含网络扫描,网络监听,网络入侵,网络后门,网络隐身等技术;网络防御包含安全操作系统和操作系统的安全配置,加密技术,防火墙技术,入侵检测,网络安全协议等技术。

2019-10-24

komen 0

10086

Bagaimana untuk mempertahankan daripada serangan siber terhadap rangka kerja Java

Pengenalan Artikel:Serangan rangkaian terhadap rangka kerja Java boleh dipertahankan melalui langkah balas berikut: Pengesahan input: Cegah serangan suntikan. Pengekodan output: Cegah serangan skrip merentas tapak. Gunakan rangka kerja keselamatan: Laksanakan langkah keselamatan biasa. Kemas kini biasa: betulkan kelemahan yang diketahui. Gunakan tembok api dan IDS: kenal pasti dan sekat serangan. Hadkan akses rangkaian: Benarkan hanya pengguna yang dibenarkan untuk mengakses aplikasi.

2024-06-05

komen 0

385

Lapan ramalan keselamatan siber membentuk masa depan pertahanan siber

Pengenalan Artikel:Dua pertiga daripada 100 perniagaan Global dijangka menawarkan insurans pengarah dan pegawai kepada pemimpin keselamatan siber kerana pendedahan risiko undang-undang peribadi. Di samping itu, memerangi maklumat salah dijangka membebankan perniagaan lebih daripada $500 bilion. Kami mula bergerak melampaui apa yang mungkin dengan GenAI, dengan peluang yang kukuh untuk membantu menyelesaikan beberapa masalah yang telah lama melanda keselamatan siber, terutamanya kekurangan kemahiran dan tingkah laku pengguna yang tidak selamat. Ramalan terhangat tahun ini jelas tidak merangkumi teknologi, kerana elemen manusia terus mendapat lebih perhatian. Mana-mana CISO yang ingin membina program keselamatan siber yang berkesan dan mampan harus menjadikan ini sebagai keutamaan. Andaian Asas untuk Perancangan Strategik Pemimpin Keselamatan Siber Gartner mengesyorkan agar pemimpin keselamatan siber membina strategi keselamatan mereka dalam tempoh dua tahun akan datang

2024-03-28

komen 0

1130

Cara menggunakan arahan Linux untuk mempertahankan diri daripada serangan rangkaian

Pengenalan Artikel:Cara menggunakan arahan Linux untuk mempertahankan diri daripada serangan rangkaian Dengan populariti dan perkembangan Internet, isu keselamatan rangkaian semakin mendapat perhatian. Serangan siber telah menjadi salah satu masalah yang tidak boleh kita abaikan. Untuk melindungi keselamatan rangkaian dan data kami, kami mesti mengambil langkah pertahanan yang berkesan. Sebagai sistem pengendalian yang digunakan secara meluas, Linux mempunyai prestasi keselamatan yang kukuh dan alatan arahan yang kaya, yang boleh membantu kami bertahan dengan lebih baik daripada serangan rangkaian. Gunakan Firewall Firewall ialah barisan pertahanan pertama untuk keselamatan rangkaian. Sistem Linux menyediakan

2023-09-12

komen 0

1387

Pertahanan ancaman rangka kerja Java dalam bidang keselamatan rangkaian

Pengenalan Artikel:Rangka kerja Java menyediakan ciri keselamatan terbina dalam untuk mempertahankan secara berkesan daripada ancaman rangkaian, termasuk: Java Web Application Firewall untuk melindungi aplikasi daripada serangan biasa. Alat pengimbasan kerentanan mengenal pasti potensi kelemahan keselamatan. Mekanisme pengesahan dan kebenaran untuk menyekat akses kepada sumber. Mekanisme pertahanan suntikan SQL untuk mengelakkan pertanyaan SQL yang berniat jahat. Kes praktikal menunjukkan bahawa rangka kerja Java boleh melindungi tapak web daripada serangan siber dengan berkesan.

2024-06-03

komen 0

681

Bagaimana untuk menghalang serangan suntikan SQL dalam pembangunan API Java?

Pengenalan Artikel:Serangan suntikan SQL ialah serangan siber biasa yang direka untuk menjejaskan dan merosakkan tapak web atau aplikasi. Dalam pembukaan Java API, terdapat beberapa kaedah untuk menghalang serangan suntikan SQL. Artikel ini akan memperkenalkan cara untuk mencegah serangan suntikan SQL dalam pembangunan API Java dan menyediakan beberapa amalan terbaik dan cadangan. Menggunakan pernyataan yang disediakan Menggunakan pernyataan yang disediakan adalah salah satu cara terbaik untuk mencegah serangan suntikan SQL. Penyataan yang disediakan ialah penyataan pra-disusun sebelum melaksanakan penyataan pertanyaan SQL, yang menggunakan ruang letak untuk menggantikan parameter pertanyaan. ini

2023-06-18

komen 0

1394

Bagaimana untuk mendaftar untuk pertukaran Coincheck pro? Adakah ia selamat? Adakah ia formal?

Pengenalan Artikel:Pendaftaran CoincheckPro: Lawati laman web rasmi, pilih "Daftar", masukkan e-mel dan kata laluan anda, bersetuju dengan syarat dan masukkan kod pengesahan, klik "Daftar" untuk melengkapkan penilaian keselamatan: Penyimpanan sejuk: melindungi dana daripada serangan siber Dua faktor pengesahan: tingkatkan keselamatan semasa log masuk dan perdagangan Jaminan penyulitan SSL: Cegah kecurian data Senarai putih alamat: Kurangkan risiko transaksi tanpa kebenaran Diawasi oleh Agensi Perkhidmatan Kewangan Jepun, mematuhi undang-undang dan peraturan yang berkaitan

2024-08-16

komen 0

384

Log masuk pertukaran Eureka perlu dinaik taraf

Pengenalan Artikel:Peningkatan log masuk E-Exchange adalah untuk meningkatkan keselamatan akaun, termasuk mencegah ancaman siber dan penipuan. Langkah naik taraf ialah: log masuk ke tapak web, sahkan gesaan, masukkan kata laluan, dan tunggu peningkatan selesai. Faedah selepas naik taraf termasuk: mengukuhkan keselamatan akaun, menambah baik pengalaman pengguna dan mematuhi piawaian keselamatan industri.

2024-07-11

komen 0

341

Amalan pembangunan keselamatan tapak web: Bagaimana untuk mencegah serangan pelaksanaan kod jauh

Pengenalan Artikel:Tajuk: Amalan Pembangunan Keselamatan Laman Web: Cara Mencegah Serangan Pelaksanaan Kod Jauh Dengan perkembangan pesat Internet, keselamatan laman web menjadi semakin penting. Serangan pelaksanaan kod jauh ialah bentuk biasa serangan siber di mana penyerang menyuntik kod berniat jahat untuk melakukan tindakan yang tidak dibenarkan. Untuk melindungi tapak web dan pengguna, pembangun perlu mengambil beberapa langkah untuk mencegah serangan pelaksanaan kod jauh. Pertama, memastikan perisian dan rangka kerja dikemas kini adalah langkah penting dalam mencegah serangan pelaksanaan kod jauh. Kewujudan kelemahan adalah titik masuk untuk serangan pelaksanaan kod jauh, dan penyerang boleh menggunakannya

2023-06-29

komen 0

1117

Bagaimana untuk menyediakan satu klik keganasan anti-siber di Douyin Bagaimana untuk menyediakan satu-klik keganasan anti-siber

Pengenalan Artikel:Cara menyediakan satu klik keganasan anti-siber dalam "Douyin" bertujuan untuk melindungi akaun media sosial pengguna dan mengelakkan pengguna daripada dipengaruhi oleh keganasan, buli, gangguan dan tingkah laku buruk lain di Internet. Ramai pengguna ingin mengetahui cara menetapkan fungsi ini, mari kita lihat kaedah tetapan. Cara menyediakan satu klik pencegahan keganasan siber pada Douyin 1. Buka APP Douyin dan klik pada ikon "tiga garisan mendatar" di penjuru kanan sebelah atas. 2. Klik "Lagi Ciri". 3. Klik "Stesen Penjaga Xiaoan". 4. Klik "Keganasan anti-siber sekali klik". 5. Klik "Satu klik untuk membuka".

2024-06-09

komen 0

778

Bagaimana untuk mengelakkan serangan clickjacking menggunakan PHP

Pengenalan Artikel:Dengan perkembangan Internet, semakin banyak laman web telah mula menggunakan bahasa PHP untuk pembangunan. Walau bagaimanapun, yang menyusul ialah peningkatan jumlah serangan siber, salah satu yang paling berbahaya ialah serangan clickjacking. Serangan clickjacking ialah kaedah serangan yang menggunakan teknologi iframe dan CSS untuk menyembunyikan kandungan tapak web sasaran supaya pengguna tidak menyedari bahawa mereka berinteraksi dengan tapak web berniat jahat. Dalam artikel ini, kami akan memperkenalkan cara untuk mencegah serangan clickjacking menggunakan PHP. Lumpuhkan penggunaan iframes Untuk mengelakkan serangan clickjacking, lumpuhkan penggunaan iframes

2023-06-24

komen 0

1095

Bagaimana untuk melindungi pelayan CentOS daripada serangan menggunakan sistem pencegahan pencerobohan (IPS)

Pengenalan Artikel:Cara menggunakan sistem pencegahan pencerobohan (IPS) untuk melindungi pelayan CentOS daripada serangan Pengenalan: Dalam era digital hari ini, keselamatan pelayan adalah penting. Serangan siber dan pencerobohan menjadi lebih kerap, jadi keperluan untuk melindungi pelayan daripadanya menjadi semakin mendesak. Sistem pencegahan pencerobohan (IPS) ialah langkah keselamatan penting yang boleh membantu mengesan dan menyekat aktiviti berniat jahat serta melindungi pelayan daripada serangan. Dalam artikel ini, kita akan belajar cara mengkonfigurasi dan menggunakan IPS pada pelayan CentOS untuk meningkatkan keselamatan pelayan.

2023-07-08

komen 0

1576