Jumlah kandungan berkaitan 10000

Keselamatan Pelayan Linux: Gunakan Perintah untuk Memeriksa Kerentanan Sistem

Pengenalan Artikel:Keselamatan Pelayan Linux: Menggunakan Perintah untuk Memeriksa Kerentanan Sistem Gambaran Keseluruhan: Dalam persekitaran digital hari ini, keselamatan pelayan adalah penting. Pengesanan dan pembaikan kelemahan yang diketahui tepat pada masanya boleh melindungi pelayan secara berkesan daripada potensi ancaman serangan. Artikel ini akan memperkenalkan beberapa arahan yang biasa digunakan yang boleh digunakan untuk menyemak kelemahan sistem pada pelayan Linux dan menyediakan contoh kod yang berkaitan. Dengan menggunakan arahan ini dengan betul, anda akan dapat meningkatkan keselamatan pelayan anda. Semak kemas kini sistem: Sebelum anda mula menyemak kelemahan, pastikan sistem anda mempunyai

2023-09-08

komen 0

1525

Apakah kaedah untuk mengesan kelemahan asp?

Pengenalan Artikel:Kaedah termasuk: 1. Gunakan alat pengimbasan kerentanan khusus; 2. Ujian manual untuk menemui dan mengesahkan kelemahan dalam aplikasi ASP; kod aplikasi ASP.

2023-10-13

komen 0

1139

pengesanan kelemahan alat pengimbasan asp

Pengenalan Artikel:Pengesanan kelemahan alat pengimbasan ASP: 1. Pilih alat pengimbasan yang sesuai 2. Konfigurasikan sasaran pengimbasan dalam alat pengimbasan 3. Konfigurasikan pilihan pengimbasan seperti yang diperlukan 4. Selepas konfigurasi selesai, mulakan alat pengimbasan; . Alat pengimbasan Laporan akan dihasilkan yang menyenaraikan kelemahan dan isu keselamatan yang dikesan 6. Betulkan kelemahan dan isu keselamatan yang dikesan mengikut cadangan dalam laporan 7. Selepas membetulkan kelemahan, jalankan semula alat pengimbasan untuk memastikan bahawa kelemahan telah berjaya dieksploitasi pembaikan.

2023-10-13

komen 0

1729

Bagaimana untuk melakukan pengesanan kelemahan audit keselamatan asp

Pengenalan Artikel:Langkah-langkah pengesanan kelemahan audit keselamatan ASP: 1. Kumpul maklumat yang berkaitan tentang aplikasi ASP 2. Berhati-hati menganalisis kod sumber aplikasi ASP 3. Semak mekanisme pengesahan dan penapisan aplikasi ASP untuk input pengguna; mekanisme penapisan data keluaran; 5. Semak mekanisme pengesahan dan pengurusan sesi aplikasi 6. Semak kawalan kebenaran aplikasi pada fail dan direktori 7. Semak pengendalian ralat aplikasi; ; 9. Betulkan kelemahan.

2023-10-13

komen 0

794

Bagaimana untuk mengesan dan membetulkan kelemahan keselamatan dalam fungsi PHP?

Pengenalan Artikel:Mengesan dan Memperbaiki Kerentanan Keselamatan dalam Fungsi PHP Dalam pengaturcaraan PHP, adalah penting untuk memastikan keselamatan kod anda. Fungsi sangat terdedah kepada kerentanan keselamatan, jadi penting untuk memahami cara mengesan dan membetulkan kelemahan ini. Kesan kelemahan keselamatan suntikan SQL: Semak sama ada input pengguna digunakan secara langsung untuk membina pertanyaan SQL. Skrip silang tapak (XSS): Sahkan bahawa output dibersihkan untuk mengelakkan pelaksanaan skrip berniat jahat. Kemasukan fail: Pastikan fail yang disertakan datang daripada sumber yang dipercayai. Limpahan penimbal: Semak sama ada saiz rentetan dan tatasusunan berada dalam julat yang dijangkakan. Suntikan arahan: Gunakan aksara melarikan diri untuk menghalang input pengguna daripada dilaksanakan dalam arahan sistem. Betulkan kelemahan keselamatan menggunakan pernyataan yang disediakan: Untuk pertanyaan SQL, gunakan mysqli_prep

2024-04-24

komen 0

505

Bagaimana untuk mengesan kelemahan secara manual dalam asp

Pengenalan Artikel:Pengesanan kelemahan manual ASP: 1. Semak mekanisme pengesahan dan penapisan aplikasi ASP untuk input pengguna 2. Semak mekanisme pengekodan dan penapisan aplikasi ASP untuk data keluaran 3. Semak mekanisme pengurusan sesi dan pengesahan aplikasi ASP; Kawalan kebenaran aplikasi ASP pada fail dan direktori 5. Semak pengendalian ralat aplikasi ASP 6. Semak keselamatan pangkalan data aplikasi ASP 7. Semak fail konfigurasi dan konfigurasi pelayan;

2023-10-13

komen 0

1321

Apakah kaedah pengesanan kerentanan yang biasa untuk tapak web?

Pengenalan Artikel:Kaedah pengesanan termasuk kelemahan suntikan SQL, serangan skrip silang tapak XSS, dsb. Pengenalan terperinci: 1. Kerentanan suntikan SQL: Pada halaman yang perlu ditanya, masukkan pernyataan SQL yang mudah dan semak hasil tindak balas Jika keputusan dikembalikan dengan memasukkan syarat pertanyaan yang betul adalah konsisten, ini menunjukkan bahawa aplikasi tidak menapis input pengguna, dan anda boleh membuat pertimbangan awal di sini Terdapat kerentanan suntikan SQL 2. Serangan skrip merentas tapak XSS: Dalam antara muka input data, masukkan <script>alert(/123/)</script>. Selepas berjaya menyimpan, jika kotak dialog muncul, ia menunjukkan bahawa terdapat kelemahan di sini.

2023-11-20

komen 0

1641

Alat Imbasan Kerentanan Pelayan Linux: Semak Keselamatan Sistem Anda

Pengenalan Artikel:Alat Imbasan Kerentanan Pelayan Linux: Periksa Keselamatan Sistem Anda Pengenalan: Dalam era Internet, pelayan telah menjadi bahagian penting dalam perusahaan dan individu. Walau bagaimanapun, apabila bilangan pelayan meningkat dan kerumitannya meningkat, keselamatan pelayan menjadi kebimbangan yang semakin penting. Untuk melindungi pelayan daripada serangan berniat jahat dan akses tanpa kebenaran, pengesanan kelemahan yang tepat pada masanya menjadi kritikal. Artikel ini akan memperkenalkan alat pengimbasan kerentanan pelayan berasaskan Linux dan menyediakan sampel kod untuk rujukan pembaca. Pasang pakej perisian yang diperlukan untuk membina pengimbas kerentanan yang berkesan

2023-09-09

komen 0

1164

Apakah fail yang terdedah dalam PHP?

Pengenalan Artikel:Fail kerentanan PHP termasuk kelemahan muat naik fail, kelemahan suntikan SQL, kelemahan XSS, dll. Pengenalan terperinci: 1. Kerentanan muat naik fail merujuk kepada kelemahan di mana penyerang boleh melaksanakan kod sewenang-wenangnya atau mendapatkan kebenaran sistem dengan memuat naik fail berniat jahat yang biasa termasuk laluan muat naik fail tanpa had, pemeriksaan jenis fail yang lemah dan nama fail palsu kerentanan merujuk kepada penyerang yang menyuntik pernyataan SQL yang berniat jahat ke dalam data yang dimasukkan pengguna untuk mendapatkan, mengubah suai atau memadam data dalam pangkalan data 3. Kerentanan XSS, dsb.

2023-08-31

komen 0

1134

Apakah jenis kerentanan yang dimiliki oleh kerentanan phpmyadmin?

Pengenalan Artikel:phpMyAdmin terdedah kepada pelbagai kelemahan, termasuk: 1. Kerentanan suntikan SQL; 2. Kerentanan skrip merentas tapak (XSS); 3. Kerentanan pelaksanaan kod jauh (RCE) 4. Kerentanan kemasukan fail setempat (LFI); Kerentanan; 6. Kerentanan peningkatan keistimewaan.

2024-04-07

komen 0

1099

Pengesanan dan pembaikan kelemahan suntikan PHP SQL

Pengenalan Artikel:Gambaran keseluruhan pengesanan dan pembaikan kelemahan suntikan SQL PHP: Suntikan SQL merujuk kepada kaedah serangan di mana penyerang menggunakan aplikasi web untuk menyuntik kod SQL secara berniat jahat ke dalam input. PHP, sebagai bahasa skrip yang digunakan secara meluas dalam pembangunan web, digunakan secara meluas untuk membangunkan laman web dan aplikasi dinamik. Walau bagaimanapun, disebabkan fleksibiliti dan kemudahan penggunaan PHP, pembangun sering mengabaikan keselamatan, mengakibatkan kewujudan kelemahan suntikan SQL. Artikel ini akan memperkenalkan cara untuk mengesan dan membetulkan kelemahan suntikan SQL dalam PHP dan memberikan contoh kod yang berkaitan. semak

2023-08-08

komen 0

1695

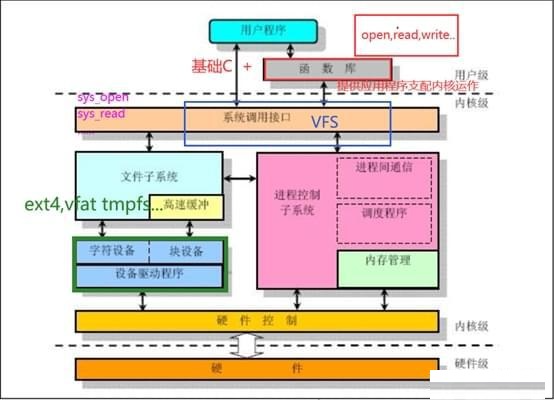

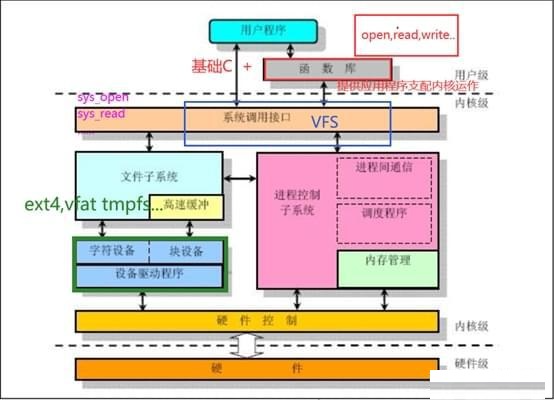

Pengenalan untuk mengesan kelemahan kernel Linux dengan tepat

Pengenalan Artikel:Mod biasa untuk memetik perisian sumber terbuka ialah memperkenalkan perpustakaan dinamik atau pakej jar perisian sumber terbuka Oleh itu, kadar penggera palsu kerentanan akan menjadi sangat rendah semasa pengesanan kerentanan, tetapi ia berbeza untuk kernel Linux modul fungsi kernel sangat kaya dan Ia adalah besar dan akan disesuaikan mengikut keperluan perniagaan semasa penggunaan sebenar Oleh itu, cara untuk mencapai pengesanan kerentanan yang tepat dan mengurangkan kadar positif palsu pengesanan kerentanan dalam senario ini amat menonjol. Struktur kernel Linux: Kernel Linux terdiri daripada tujuh bahagian, dan setiap bahagian berbeza terdiri daripada berbilang modul kernel Gambar rajah blok struktur adalah seperti berikut: Analisis senario jahitan Linux: Dengan menganalisis kod sumber kernel Linux, anda boleh melihat bahawa berbeza. modul disimpan dalam direktori yang berbeza Kod pelaksanaan boleh menjadi conf pada masa penyusunan.

2024-02-13

komen 0

876

Strategi Pencegahan Kerentanan PHP

Pengenalan Artikel:Strategi pencegahan kerentanan PHP termasuk: 1. Pengesahan input (sahkan input pengguna), 2. Keluar keluar (data melarikan diri untuk mencegah serangan XSS), 3. Pengurusan sesi (kuatkuasakan token keselamatan dan HTTPS), 4. Semakan kod (semak Potensi kelemahan) , 5. Gunakan perpustakaan yang terkenal, 6. Pastikan perisian dikemas kini, 7. Gunakan perkhidmatan pengehosan yang selamat, 8. Lakukan imbasan kelemahan secara berkala, 9. Tingkatkan kesedaran keselamatan pekerja.

2024-05-01

komen 0

733

Apakah tutorial pembaikan kerentanan log4j?

Pengenalan Artikel:Langkah-langkah untuk membaiki kelemahan log4j: 1. Sahkan skop kelemahan; Pengenalan terperinci: 1. Untuk mengesahkan skop kelemahan, anda perlu terlebih dahulu menentukan skop kelemahan Anda boleh menentukan sama ada ia dipengaruhi oleh kerentanan dengan menyemak versi Log4j yang digunakan dalam aplikasi dan sama ada kebergantungan luaran diperkenalkan. Versi biasa yang terjejas termasuk Log4j 2.0 hingga 2.15.0-rc1 dan seterusnya.

2024-01-23

komen 0

1241

Keselamatan Pelayan Linux: Cara Menggunakan Baris Perintah untuk Mengesan Kerentanan Sistem

Pengenalan Artikel:Keselamatan Pelayan Linux: Cara Menggunakan Baris Perintah untuk Mengesan Kerentanan Sistem Pengenalan: Dalam persekitaran rangkaian hari ini, keselamatan pelayan adalah sangat penting. Pelayan Linux pada masa ini ialah sistem pengendalian pelayan yang paling banyak digunakan, namun, ia tidak terlepas daripada kemungkinan kelemahan. Untuk memastikan keselamatan dan kebolehpercayaan pelayan, kami perlu menemui dan menambal kelemahan ini tepat pada masanya. Artikel ini akan memperkenalkan cara menggunakan baris arahan untuk mengesan kelemahan sistem pelayan Linux, dan menyediakan beberapa arahan dan contoh kod yang biasa digunakan. 1. Apabila mengemas kini pakej perisian, ia mula mengesan kebocoran sistem.

2023-09-08

komen 0

1450

Analisis statik kod PHP dan teknologi pengesanan kerentanan

Pengenalan Artikel:Pengenalan kepada analisis statik kod PHP dan teknologi pengesanan kerentanan: Dengan pembangunan Internet, PHP, sebagai bahasa skrip sebelah pelayan yang sangat popular, digunakan secara meluas dalam pembangunan laman web dan penjanaan halaman web dinamik. Walau bagaimanapun, disebabkan sifat sintaks PHP yang fleksibel dan tidak standard, kelemahan keselamatan mudah diperkenalkan semasa proses pembangunan. Untuk menyelesaikan masalah ini, analisis statik kod PHP dan teknologi pengesanan kerentanan muncul. 1. Teknologi analisis statik Teknologi analisis statik merujuk kepada menganalisis kod sumber dan menggunakan peraturan statik untuk mengenal pasti isu keselamatan yang berpotensi sebelum kod dijalankan.

2023-08-07

komen 0

1423

Cara menggunakan MTR untuk mengesan dan membaiki kelemahan keselamatan pangkalan data

Pengenalan Artikel:Cara menggunakan MTR untuk mengesan dan membaiki kelemahan keselamatan pangkalan data adalah cabaran serius yang dihadapi oleh banyak aplikasi dan sistem Internet. Penggodam dan penyerang berniat jahat boleh mengeksploitasi kelemahan ini untuk mendapatkan maklumat sensitif, mengusik data atau menyebabkan sistem ranap. Untuk melindungi keselamatan pangkalan data, pembangun perlu melakukan ujian dan pembaikan keselamatan tetap pada pangkalan data. Dalam artikel ini, kami akan memperkenalkan cara menggunakan MTR (MySQL Testing Toolset) untuk mengesan dan membaiki kelemahan keselamatan pangkalan data. MTR disediakan secara rasmi oleh MySQL

2023-07-14

komen 0

1538

Cegah kelemahan kebenaran yang tidak sah di Java

Pengenalan Artikel:Mencegah Kerentanan Kebenaran Tidak Sah di Jawa Dalam era maklumat hari ini, isu keselamatan perisian menjadi semakin ketara. Sebagai salah satu bahasa pengaturcaraan yang paling biasa digunakan, Java tidak terkecuali. Kerentanan kebenaran yang tidak sah ialah risiko keselamatan yang biasa dalam aplikasi Java. Artikel ini akan memperkenalkan prinsip kerentanan kebenaran tidak sah secara terperinci dan menyediakan beberapa kaedah yang berkesan untuk mencegah kerentanan ini. Prinsip kelemahan kebenaran yang tidak sah adalah mudah: apabila aplikasi Java tidak mengesahkan maklumat kebenaran pengguna dengan betul, penyerang boleh memintas semakan kebenaran dan melakukan operasi yang tidak dibenarkan. Ini boleh mengakibatkan

2023-08-07

komen 0

1339