Jumlah kandungan berkaitan 10000

Penyelidikan mengenai psikologi serangan penggodam rangkaian

Pengenalan Artikel:Dengan perkembangan pesat dan popularisasi teknologi maklumat, serangan penggodam rangkaian telah menjadi masalah global. Serangan penggodam siber bukan sahaja membawa kerugian ekonomi yang besar kepada perniagaan dan individu, tetapi juga mempunyai kesan yang besar terhadap kesihatan mental orang ramai. Oleh itu, mengkaji psikologi serangan penggodam rangkaian bukan sahaja akan membantu memahami motivasi tingkah laku dan keadaan psikologi penggodam, tetapi juga membantu orang ramai menghadapi masalah serangan penggodam rangkaian dengan lebih rasional. Pertama sekali, terdapat dua motivasi psikologi utama untuk serangan penggodam: satu ialah cinta kepada teknologi dan keinginan untuk membuktikannya melalui serangan penggodam.

2023-06-11

komen 0

3885

Tetapan simulator penggodam tanpa nama kaedah Cina

Pengenalan Artikel:Mengenai kaedah tetapan Cina bagi simulator penggodam tanpa nama, proses keseluruhannya agak mudah Anda boleh mengikuti langkah berikut: Sebelum mula melaraskan, buat sandaran sumber permainan yang betul. Elakkan anomali permainan yang disebabkan oleh salah operasi. Cara menyediakan simulator penggodam tanpa nama dalam bahasa Cina 1. Pastikan simulator penggodam tanpa nama telah berjaya dipasang dan dimulakan. 2. Cari butang tetapan atau item menu pada antara muka utama permainan dan klik untuk masuk. 3. Cari pilihan "Bahasa" dalam menu tetapan dan klik untuk mengembangkan senarai bahasa. 4. Pilih "Cina Ringkas" dalam senarai bahasa Selepas pengesahan, anda mungkin perlu mengklik butang OK untuk menyimpan Pada masa ini, antara muka permainan akan ditukar kepada paparan bahasa Cina. Peringatan hangat: Memandangkan tetapan dan antara muka permainan mungkin berubah dengan kemas kini, jika kaedah di atas gagal menetapkan bahasa Cina dengan jayanya, sila semak versi terkini permainan.

2024-10-07

komen 0

593

Bagaimana PHP melaksanakan penyelesaian keselamatan rangkaian untuk mengelakkan serangan penggodam

Pengenalan Artikel:Dengan perkembangan pesat dan popularisasi Internet, isu keselamatan rangkaian semakin menjadi tumpuan perhatian. PHP ialah bahasa pengaturcaraan sebelah pelayan yang biasa digunakan Cara menggunakan PHP untuk melaksanakan penyelesaian keselamatan rangkaian dan mencegah serangan penggodam telah menjadi masalah yang dihadapi oleh banyak pembangun. Artikel ini akan memperkenalkan kaedah dan penyelesaian PHP untuk mencapai keselamatan rangkaian. 1. Pertahanan terhadap serangan suntikan SQL Serangan suntikan SQL adalah salah satu cara yang paling biasa untuk serangan penggodam Biasanya, dengan memasukkan kod tertentu dalam kotak input, sistem melaksanakan pernyataan SQL yang berbahaya, dengan itu memperoleh data sensitif.

2023-06-27

komen 0

2287

黑客有哪几种类型?(10类黑客的介绍)

Pengenalan Artikel:黑客是对任何计算机操作系统的神秘工作方式都非常感兴趣的人。黑客通常是程序员。他们收集操作系统和编程语言的高级知识,发现系统内部的漏洞以及产生这些漏洞的原因。 黑客一般有10种类型,他们是: 白帽黑客:白帽黑客是指通过实施渗透测试,识别网

2019-04-20

komen 0

8651

Sony bertindak balas terhadap serangan penggodam: dalam siasatan

Pengenalan Artikel:Menurut CyberSecurityConnect, kumpulan penggodam yang dipanggil "Randomed.vc" mendakwa telah "menceroboh semua sistem Sony" dan akan menjual semua data minggu ini kerana "Sony enggan berunding" . Kini, Sony menjawab kepada IGN bahawa mereka telah membuka siasatan rasmi mengenai perkara itu. "Kami sedang menyiasat perkara itu dan tidak mempunyai ulasan lanjut buat masa ini sehingga masa penerbitan ini, perkhidmatan pengguna Sony masih berjalan seperti biasa, termasuk perkhidmatan pelanggan PSN dan Sony, dan tiada gangguan berskala besar baru-baru ini." . CyberSecurityConnect berkata kumpulan baharu itu, yang baru muncul bulan lepas, "telah

2024-07-17

komen 0

968

Laporan penyelidikan TRM Labs: 70% hasil kecurian mata wang kripto datang daripada kumpulan penggodam berbahasa Rusia

Pengenalan Artikel:Menurut penyelidikan baharu daripada TRMLabs, penglibatan Rusia dalam perniagaan mata wang kripto haram telah meningkat dengan ketara pada 2023, mencapai tahap pengaruh dan keuntungan yang belum pernah berlaku sebelum ini. Penggodam Rusia Menguasai Jenayah Mata Wang Kripto Penyelidikan TRMLabs mendedahkan satu fenomena yang ketara, dengan hampir 70% hasil mata wang kripto daripada perisian tebusan boleh dikesan kepada kumpulan penggodam berbahasa Rusia, satu bahagian yang menonjolkan kedudukan mereka yang menonjol dalam bidang jenayah siber. Laporan itu seterusnya mendedahkan peranan utama Rusia dalam entiti penggodaman global yang telah mencuri secara haram sehingga $500 juta dalam mata wang kripto. Kebimbangan khusus ialah dua pengendali perisian tebusan, ALPHV/BlackCat dan Lockbit.

2024-07-28

komen 0

613

'Abang Dao' Wu Hanqing meninggalkan Alibaba untuk menjadi wakil penggodam terkemuka China

Pengenalan Artikel:Menurut berita pada 25 Mei, menurut sumber yang boleh dipercayai, Wu Hanqing, seorang penyelidik terkenal di Alibaba, baru-baru ini telah meninggalkan syarikat itu. Menurut DingTalk, tarikh peletakan jawatannya ialah 19 Mei. Wu Hanqing memegang jawatan penyelidik di Alibaba, dengan pangkat P10. Menurut orang yang biasa dengan perkara itu, Wu Hanqing memutuskan untuk memulakan perniagaan selepas meninggalkan Alibaba, memilih bidang video pendek AI, dan telah menyelesaikan pusingan pembiayaan. Wu Hanqing, yang dikenali sebagai "Brother Dao" dalam industri, ialah salah seorang penggodam generasi muda terkemuka China dan merupakan ketua saintis keselamatan Alibaba Cloud. Maklumat awam menunjukkan bahawa Wu Hanqing menyertai Alibaba pada tahun 2005 dan mengambil bahagian dalam pembinaan sistem keselamatan aplikasi untuk Alibaba, Taobao, Alipay dan Alibaba Cloud. Pada usia 23 tahun, beliau menjadi eksekutif kanan termuda Alibaba

2023-05-25

komen 0

1931

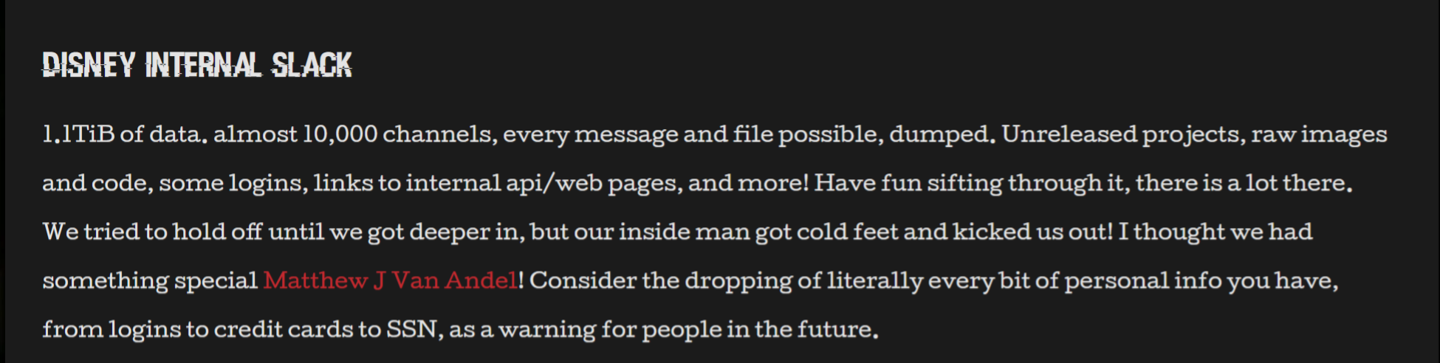

Kumpulan penggodam NullBulge mengumumkan pelanggaran platform kerjasama Slack dalaman Disney: 1.2TB mesej dan dokumen bocor

Pengenalan Artikel:Menurut berita dari laman web ini pada 14 Julai, kumpulan penggodam NullBulge mengumumkan bahawa ia telah menceroboh infrastruktur Slack dalaman Disney dan membocorkan 1.2TB (1.1TiB) data sensitif, termasuk mesej dalaman dan maklumat dokumen daripada hampir 10,000 saluran. Kumpulan penggodam menyiarkan pada forum BreachForums pada 12 Julai: 1.1TiB data. Hampir 10,000 saluran, semua kemungkinan maklumat dan fail telah dibuang. Terdapat juga projek yang belum dikeluarkan, imej dan kod asal, beberapa maklumat log masuk, pautan API/web dalaman dan banyak lagi! Jangan ragu untuk menapisnya, terdapat banyak di luar sana. ▲Tangkapan skrin forum BreachForums, sumber gambar StackDiary, bocor menurut media asing StackDiary memetik sumber tanpa nama

2024-07-17

komen 0

780

Berita hangat: Alibaba Cloud mengadakan pertandingan pengaturcaraan penggodam AI Jimmy Lin menjadi jurucakap Xpeng G6...

Pengenalan Artikel:Teks/Editor Jabatan Editorial Kewangan Zinc/Dafeng Alibaba Cloud mengadakan pertandingan pengaturcaraan penggodam AI global Pada 5 Jun, Alibaba Cloud secara rasmi mengumumkan bahawa ia akan mengadakan hackathon AI pertama berdasarkan komuniti model AI terbesar "Magic" di China . Pertandingan ini terbuka kepada pembangun dari seluruh dunia Pasukan yang menang akan menerima bonus sehingga 30,000 yuan dan dijangka berkongsi kumpulan dana modal teroka berpuluh juta dolar dengan pasukan lain. Menurut pengenalan rasmi Alibaba Cloud, dalam pertandingan ini, komuniti Moda akan menyediakan pasukan yang mengambil bahagian dengan sumber untuk inferens latihan model dan paparan penggunaan demo. Pada masa yang sama, pembangun boleh memanggil terus lebih daripada 30 model besar dengan satu bilion parameter dan lebih daripada 10 model besar dengan berpuluh bilion parameter dalam komuniti, serta alat pembangunan yang sepadan. Baidu melancarkan model besar berasaskan AI

2023-06-08

komen 0

671

Siapa penggodam siber?

Pengenalan Artikel:Penggodam siber merujuk kepada individu atau organisasi yang mempunyai teknologi komputer termaju dan keupayaan pengaturcaraan yang menceroboh sistem komputer, rangkaian atau peranti melalui cara yang menyalahi undang-undang untuk mendapatkan akses tanpa kebenaran, mencuri maklumat sensitif, merosakkan sistem atau menjalankan aktiviti berniat jahat yang lain. Penggodam siber terbahagi kepada pelbagai jenis termasuk penggodam etika, penggodam topi hitam, penggodam topi kelabu, penggodam peringkat negeri dan penggodam bukan negeri. Pengenalan terperinci: 1. Penggodam beretika, juga dikenali sebagai penggodam topi putih atau perunding keselamatan, ialah sejenis penggodam undang-undang yang digunakan oleh organisasi untuk menguji dan menilai sistem dan rangkaian komputer dengan cara yang dibenarkan.

2023-09-07

komen 0

2524

Pancingan data: Penggodam Semakin Bijak

Pengenalan Artikel:$41 juta telah hilang pada bulan Oktober setakat ini disebabkan oleh peningkatan serangan pancingan data. Kebanyakan operasi pancingan data dalam ruang kripto biasanya melibatkan penglibatan pengguna dalam tindakan menandatangani melalui dompet kripto mereka, untuk meluluskan

2024-10-17

komen 0

345

Bagaimana untuk menggodam javascript

Pengenalan Artikel:Dalam era Internet, Javascript boleh dikatakan sebagai bahasa pengaturcaraan di mana-mana. Sama ada pembangunan web, aplikasi mudah alih, permainan, dll., Javascript digunakan. Oleh kerana penggunaannya yang meluas, Javascript juga telah menjadi sasaran utama untuk serangan penggodam. Oleh itu, artikel ini akan memperkenalkan cara menggodam Javascript untuk membantu pembaca lebih memahami teknik serangan penggodam dan langkah pencegahan. 1. Kerentanan biasa dalam Javascript Semasa proses pembangunan Javascript, selalunya terdapat banyak kelemahan. belajar

2023-05-09

komen 0

649

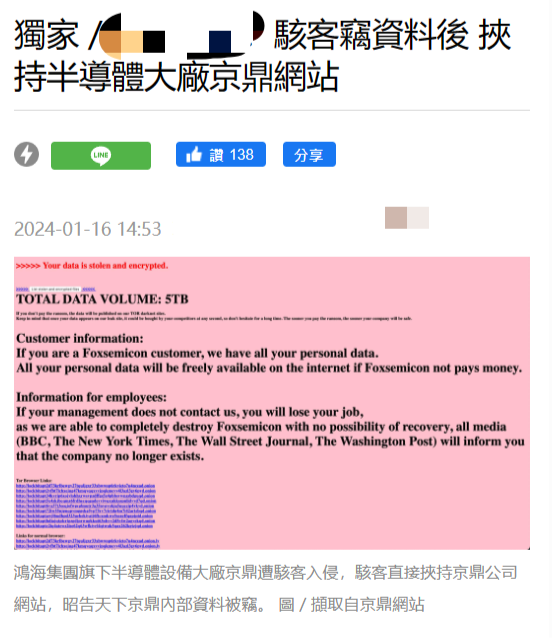

Penggodam menyerang Jingding, pengeluar peralatan semikonduktor utama yang dimiliki oleh Hon Hai, dan secara langsung mengancam untuk mendedahkan data di laman web rasmi

Pengenalan Artikel:Menurut berita di laman web ini pada 16 Januari, menurut media Taiwan "Economic Daily", Jingding, pengeluar peralatan semikonduktor utama di bawah Kumpulan Hon Hai, telah digodam oleh penggodam kumpulan itu malah secara langsung mengancam pelanggan dan pekerja Jingding laman web tersebut jika Jingding mengabaikannya, pelanggan akan diancam dan pekerja akan kehilangan pekerjaan. Insiden kumpulan penggodam menggodam syarikat tersenarai untuk mencuri maklumat berlaku dari semasa ke semasa, tetapi ini adalah kali pertama di Taiwan kumpulan penggodam telah mencuri maklumat dan merampas terus laman web syarikat, mendedahkan bahawa maklumat dalaman syarikat telah dicuri dan diancam . Jingding ialah anak syarikat Hon Hai Group yang terlibat terutamanya dalam penyelidikan dan pembangunan modul utama peralatan proses bahagian hadapan semikonduktor dan peralatan automasi semikonduktor. Menurut laporan, terdapat banyak perbincangan di kalangan syarikat di Zhuke Park hari ini kerana apabila mereka memasuki laman web Syarikat Jingding, mereka terkejut apabila mendapati laman web tersebut telah digodam oleh kumpulan penggodam.

2024-07-18

komen 0

346

Contoh analisis pintu belakang MSSQL daripada kumpulan penggodam Winnti

Pengenalan Artikel:Untuk beberapa lama, penyelidik ESET telah menjejaki aktiviti Winnti, sebuah kumpulan yang telah aktif sejak 2012 dan telah menyasarkan rantaian bekalan industri permainan video dan perisian. Baru-baru ini, pintu belakang yang tidak didokumenkan sebelum ini ditemui yang menyasarkan Microsoft SQL (MSSQL). Pintu belakang ini mempunyai banyak persamaan dengan pintu belakang PortReuse, alat lain yang digunakan oleh WinntiGroup dan pertama kali didokumentasikan pada Oktober 2019. Tahun ini, sampel pintu belakang baharu, skip-2.0, telah dikesan Penulis adalah ahli organisasi winnti. Pintu belakang ini menyasarkan MSSQL Server 11 dan 12 dan membenarkan penyerang menggunakan magi

2023-05-27

komen 0

1445

Linux服务器安全提示

Pengenalan Artikel:预防黑客和服务器安全是系统管理服务的主要任务。下面是一些Linux服务器的基本安全提示。

2019-03-18

komen 0

3335

PHP melaksanakan pengaturcaraan selamat: serangan praktikal dan pertahanan terhadap penggodam

Pengenalan Artikel:Dengan pembangunan berterusan dan pendalaman Internet, pelbagai serangan penggodam telah kerap berlaku, menimbulkan ancaman serius kepada keselamatan rangkaian. PHP ialah bahasa pembangunan web yang biasa digunakan yang digunakan oleh banyak perniagaan dan pembangun untuk mencipta tapak web dan aplikasi. Oleh itu, dalam pengaturcaraan PHP, cara melaksanakan pengaturcaraan selamat telah menjadi sangat penting. Artikel ini akan memperkenalkan kelemahan keselamatan biasa dalam bahasa PHP dan cara menghalangnya. Pada masa yang sama, kami juga akan berkongsi beberapa kes serangan penggodam dan tindakan balas yang sepadan. Suntikan SQL InjectionSQL sedang dijalankan

2023-06-18

komen 0

1553