Kursus Pertengahan 10608

Pengenalan Kursus:Bab lanjutan "Tutorial Video Linux Rangkaian IT Belajar sendiri" akan memperkenalkan anda cara menggunakan sistem Linux, supaya rakan-rakan boleh belajar menggunakan sistem pengendalian ini dengan cepat.

Kursus Pertengahan 11650

Pengenalan Kursus:"Tutorial Video Pengimbangan Beban Linux Rangkaian IT Kajian sendiri" terutamanya melaksanakan pengimbangan beban Linux dengan melaksanakan operasi skrip pada web, lvs dan Linux di bawah nagin.

Kursus peringkat rendah 8544

Pengenalan Kursus:"Tutorial XSL-FO" XSL-FO merujuk kepada Objek Pemformatan Bahasa Lembaran Gaya Boleh Diperluas. XSL-FO ialah bahasa untuk memformat data XML

Kursus peringkat rendah 34350

Pengenalan Kursus:"Manual Rujukan Cina jQuery" ialah manual pembelajaran dalam talian jQuery yang rasmi Manual pembangunan dalam talian jQuery ini mengandungi pelbagai sifat jQuery, sintaks, definisi, perpustakaan, kaedah penggunaan, contoh operasi, dll. Ia amat diperlukan untuk pembelajaran pengaturcaraan WEB dan Semakan dokumen manual dalam talian! Nota: jQuery ialah perpustakaan JavaScript. jQuery sangat memudahkan pengaturcaraan JavaScript, dan jQuery mudah dipelajari.

Kursus peringkat rendah 25162

Pengenalan Kursus:"Tutorial MongoDB" ialah manual rujukan dalam talian rasmi MongoDB terbaharu Dalam dokumen MongoDB ini, anda akan belajar cara menggunakan MongoDB untuk menambah, memadam, mengubah suai, bertanya, mengisih dan titik pengetahuan penting lain dalam pangkalan data. MongoDB ialah pangkalan data berdasarkan storan fail yang diedarkan, aplikasi MongoDB telah menembusi pelbagai bidang, seperti permainan, logistik, e-dagang, pengurusan kandungan, rangkaian sosial, Internet of Things, video langsung, dll.

Bagaimana untuk menulis pencetus sisipan MySql berdasarkan nilai data yang dimasukkan?

2024-04-03 16:42:38 0 1 503

2017-05-16 17:00:36 0 1 724

Selepas buruh pelabuhan keluar dari bekas, bagaimana untuk memasuki bekas itu semula?

2017-05-16 13:17:41 0 3 852

2020-04-12 09:35:48 0 0 1164

Apakah cara paling berkesan untuk menukar semua kunci objek kepada huruf kecil?

2023-08-22 12:42:40 0 2 651

Pengenalan Kursus:Tingkatkan kemahiran IT dan prospek kerjaya anda dengan Technolearn, sebuah institut latihan IT terkemuka di Pune. Kami menyediakan kursus komprehensif untuk pelajar dan profesional, melengkapkan anda dengan kepakaran yang diperlukan untuk berjaya dalam bidang IT yang kompetitif masa kini

2025-01-23 komen 0 635

Pengenalan Kursus:12 Disember 2024: Kami menambah kod It Girl baharu Diinspirasikan oleh anak patung Dress to Impress dan Bratz, It Girl ialah permainan fesyen Roblox di mana anda akan berpakaian mengikut tema, berjalan di landasan dan mengundi pakaian orang lain untuk menentukan pemenang. jika anda

2024-12-22 komen 0 751

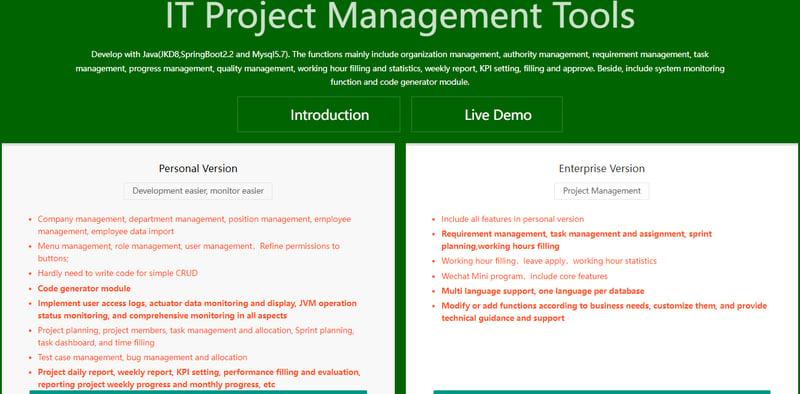

Pengenalan Kursus:Ini ialah Alat Pengurusan Projek IT, Membangunkan dengan Java(JKD8, SpringBoot2.2 dan Mysql5.7). Fungsi terutamanya termasuk pengurusan organisasi, pengurusan kuasa, pengurusan keperluan, pengurusan tugas, pengurusan kemajuan, pengurusan kualiti,

2024-12-05 komen 0 1064

Pengenalan Kursus:Keupayaan Semakan Latar Belakang untuk Bakat IT LATAM Selamat datang ke Gambaran Keseluruhan Semakan Latar Belakang TeamStation. Dokumen ini menyerlahkan cara kami memastikan standard keselamatan, kebolehpercayaan dan profesionalisme tertinggi dalam mendapatkan bakat IT berhampiran pantai f

2024-11-25 komen 0 252

Pengenalan Kursus:Meningkatkan Keselamatan IT: Rancangan Langkah Lima Untuk Memasangkan Kelemahan Pelanggaran keselamatan IT Enterprise boleh menyebabkan akibat bencana, dan gergasi seperti Google boleh disasarkan. Data IBM menunjukkan bahawa Amerika Syarikat memantau 1.5 juta serangan siber tahun lepas, dengan purata 16,856 serangan setiap organisasi setiap tahun, dan kebanyakannya menghasilkan pelanggaran data yang boleh diukur. Kos downtime purata seminit untuk serangan bersaiz sederhana ialah $ 38,065. Dalam menghadapi ancaman siber yang semakin kompleks, keselamatan IT mesti diprioritaskan. Walau bagaimanapun, ramai profesional IT tidak memahami kelemahan yang membolehkan penggodam mengakses sistem mereka dan tenggelam organisasi. Walaupun biasanya mudah untuk memperbaiki kelemahan ini, kesukaran terletak pada penemuan mereka. Berikut adalah lima langkah untuk membantu anda menemui kelemahan keselamatan: 1.

2025-02-21 komen 0 712