`mysql_real_escape_string()` 和 `mysql_escape_string()` 是否足以保護我的應用程式免於 SQL 注入?

MySql_real_escape_string() 和 mysql_escape_string() 足以確保應用程式安全嗎?評估潛在漏洞

儘管 mysql_real_escape_string() 和 mysql_escape_string() 很常見,但它們可能無法完全保護資料庫免受 SQL 攻擊,從而使其容易受到各種惡意利用。

SQL注入攻擊

與普遍看法相反,mysql_real_escape_string() 無法在所有情況下阻止 SQL 注入。它有效地轉義了變數數據,但無法保護表名、列名或 LIMIT 欄位免受惡意操作。攻擊者可以利用此限制來製作以下查詢:

$sql = "SELECT number FROM PhoneNumbers WHERE " . mysql_real_escape_string($field) . " = " . mysql_real_escape_string($value);

熟練的駭客仍然可以透過操縱欄位或值變數來繞過這些轉義函數來製作惡意查詢。

LIKE SQL 攻擊

LIKE SQL 攻擊也可以繞過mysql_real_escape_string() 保護。涉及 LIKE "$data%" 語句的查詢,攻擊者可以提供空字串作為輸入來匹配所有記錄,從而可能暴露信用卡號等敏感資訊。

字元集漏洞

字元集漏洞仍然是一個威脅,尤其是在 Internet Explorer 中。透過利用資料庫和 Web 瀏覽器之間的字元集差異,攻擊者可以執行惡意查詢,從而獲得對 SQL 伺服器的完全控制。

LIMIT 漏洞

LIMIT 漏洞允許攻擊者操縱 SQL 查詢的 LIMIT子句,使用它來連接多個查詢並執行未經授權的操作

準備好的語句作為強大的防禦

為了對抗這些漏洞並確保有效的應用程式安全,準備好的語句成為首選的防禦機制。準備好的語句使用伺服器端驗證僅執行授權的 SQL 語句,從而主動防禦已知和未知的攻擊。

使用準備好的語句的程式碼範例

$pdo = new PDO($dsn);

$column = 'url';

$value = 'http://www.stackoverflow.com/';

$limit = 1;

$validColumns = array('url', 'last_fetched');

// Validate the $column parameter

if (!in_array($column, $validColumns)) { $column = 'id'; }

$statement = $pdo->prepare('SELECT url FROM GrabbedURLs ' .

'WHERE ' . $column . '=? ' .

'LIMIT ' . intval($limit));

$statement->execute(array($value));

while (($data = $statement->fetch())) { }結論

以上是`mysql_real_escape_string()` 和 `mysql_escape_string()` 是否足以保護我的應用程式免於 SQL 注入?的詳細內容。更多資訊請關注PHP中文網其他相關文章!

熱AI工具

Undresser.AI Undress

人工智慧驅動的應用程序,用於創建逼真的裸體照片

AI Clothes Remover

用於從照片中去除衣服的線上人工智慧工具。

Undress AI Tool

免費脫衣圖片

Clothoff.io

AI脫衣器

Video Face Swap

使用我們完全免費的人工智慧換臉工具,輕鬆在任何影片中換臉!

熱門文章

熱工具

記事本++7.3.1

好用且免費的程式碼編輯器

SublimeText3漢化版

中文版,非常好用

禪工作室 13.0.1

強大的PHP整合開發環境

Dreamweaver CS6

視覺化網頁開發工具

SublimeText3 Mac版

神級程式碼編輯軟體(SublimeText3)

與MySQL中使用索引相比,全表掃描何時可以更快?

Apr 09, 2025 am 12:05 AM

與MySQL中使用索引相比,全表掃描何時可以更快?

Apr 09, 2025 am 12:05 AM

全表掃描在MySQL中可能比使用索引更快,具體情況包括:1)數據量較小時;2)查詢返回大量數據時;3)索引列不具備高選擇性時;4)複雜查詢時。通過分析查詢計劃、優化索引、避免過度索引和定期維護表,可以在實際應用中做出最優選擇。

可以在 Windows 7 上安裝 mysql 嗎

Apr 08, 2025 pm 03:21 PM

可以在 Windows 7 上安裝 mysql 嗎

Apr 08, 2025 pm 03:21 PM

是的,可以在 Windows 7 上安裝 MySQL,雖然微軟已停止支持 Windows 7,但 MySQL 仍兼容它。不過,安裝過程中需要注意以下幾點:下載適用於 Windows 的 MySQL 安裝程序。選擇合適的 MySQL 版本(社區版或企業版)。安裝過程中選擇適當的安裝目錄和字符集。設置 root 用戶密碼,並妥善保管。連接數據庫進行測試。注意 Windows 7 上的兼容性問題和安全性問題,建議升級到受支持的操作系統。

mysql:簡單的概念,用於輕鬆學習

Apr 10, 2025 am 09:29 AM

mysql:簡單的概念,用於輕鬆學習

Apr 10, 2025 am 09:29 AM

MySQL是一個開源的關係型數據庫管理系統。 1)創建數據庫和表:使用CREATEDATABASE和CREATETABLE命令。 2)基本操作:INSERT、UPDATE、DELETE和SELECT。 3)高級操作:JOIN、子查詢和事務處理。 4)調試技巧:檢查語法、數據類型和權限。 5)優化建議:使用索引、避免SELECT*和使用事務。

mysql 和 mariadb 可以共存嗎

Apr 08, 2025 pm 02:27 PM

mysql 和 mariadb 可以共存嗎

Apr 08, 2025 pm 02:27 PM

MySQL 和 MariaDB 可以共存,但需要謹慎配置。關鍵在於為每個數據庫分配不同的端口號和數據目錄,並調整內存分配和緩存大小等參數。連接池、應用程序配置和版本差異也需要考慮,需要仔細測試和規劃以避免陷阱。在資源有限的情況下,同時運行兩個數據庫可能會導致性能問題。

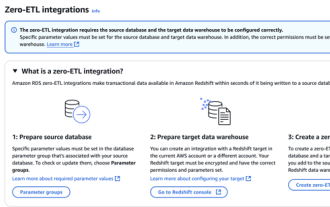

RDS MySQL 與 Redshift 零 ETL 集成

Apr 08, 2025 pm 07:06 PM

RDS MySQL 與 Redshift 零 ETL 集成

Apr 08, 2025 pm 07:06 PM

數據集成簡化:AmazonRDSMySQL與Redshift的零ETL集成高效的數據集成是數據驅動型組織的核心。傳統的ETL(提取、轉換、加載)流程複雜且耗時,尤其是在將數據庫(例如AmazonRDSMySQL)與數據倉庫(例如Redshift)集成時。然而,AWS提供的零ETL集成方案徹底改變了這一現狀,為從RDSMySQL到Redshift的數據遷移提供了簡化、近乎實時的解決方案。本文將深入探討RDSMySQL零ETL與Redshift集成,闡述其工作原理以及為數據工程師和開發者帶來的優勢。

mysql用戶和數據庫的關係

Apr 08, 2025 pm 07:15 PM

mysql用戶和數據庫的關係

Apr 08, 2025 pm 07:15 PM

MySQL 數據庫中,用戶和數據庫的關係通過權限和表定義。用戶擁有用戶名和密碼,用於訪問數據庫。權限通過 GRANT 命令授予,而表由 CREATE TABLE 命令創建。要建立用戶和數據庫之間的關係,需創建數據庫、創建用戶,然後授予權限。

Bangla 部分模型檢索中的 Laravel Eloquent ORM)

Apr 08, 2025 pm 02:06 PM

Bangla 部分模型檢索中的 Laravel Eloquent ORM)

Apr 08, 2025 pm 02:06 PM

LaravelEloquent模型檢索:輕鬆獲取數據庫數據EloquentORM提供了簡潔易懂的方式來操作數據庫。本文將詳細介紹各種Eloquent模型檢索技巧,助您高效地從數據庫中獲取數據。 1.獲取所有記錄使用all()方法可以獲取數據庫表中的所有記錄:useApp\Models\Post;$posts=Post::all();這將返回一個集合(Collection)。您可以使用foreach循環或其他集合方法訪問數據:foreach($postsas$post){echo$post->

MySQL:初學者的數據管理易用性

Apr 09, 2025 am 12:07 AM

MySQL:初學者的數據管理易用性

Apr 09, 2025 am 12:07 AM

MySQL適合初學者使用,因為它安裝簡單、功能強大且易於管理數據。 1.安裝和配置簡單,適用於多種操作系統。 2.支持基本操作如創建數據庫和表、插入、查詢、更新和刪除數據。 3.提供高級功能如JOIN操作和子查詢。 4.可以通過索引、查詢優化和分錶分區來提升性能。 5.支持備份、恢復和安全措施,確保數據的安全和一致性。