Laravel 中的主機頭注入:風險與預防

Laravel中的主機頭注入漏洞詳解及防禦策略

本文將深入探討主機頭注入 (Host Header Injection) 這項嚴重的Web應用漏洞,包括基於Laravel框架的應用。此漏洞允許攻擊者操縱HTTP請求中的主機頭,從而造成快取投毒、密碼重置攻擊和開放重定向等安全風險。我們將詳細分析其風險、舉例說明,並提供相應的防禦策略。

何為主機頭注入?

主機頭注入發生在Web應用程式盲目信任HTTP請求中提供的主機頭時。此漏洞可能導致以下惡意行為:

- 將使用者重新導向到惡意網站。

- 篡改密碼重設連結。

- 操控伺服器行為。

Laravel中主機頭注入的利用

如果Laravel應用在關鍵決策中依賴主機頭而未進行驗證,則存在安全風險。讓我們來看一個例子。

存在漏洞的程式碼範例:

<code>// routes/web.php

use Illuminate\Support\Facades\Mail;

Route::get('/send-reset-link', function () {

$user = User::where('email', 'example@example.com')->first();

if ($user) {

$resetLink = 'http://' . $_SERVER['HTTP_HOST'] . '/reset-password?token=' . $user->reset_token;

// 发送重置链接

Mail::to($user->email)->send(new \App\Mail\ResetPassword($resetLink));

return "密码重置链接已发送。";

}

return "用户未找到。";

});</code>在這個例子中,應用直接使用主機頭產生密碼重設連結。攻擊者可以透過建構惡意請求來利用此漏洞:

<code>GET /send-reset-link HTTP/1.1 Host: malicious.com</code>

產生的重置連結將指向malicious.com,從而可能危及用戶安全。

Laravel中主機頭注入的防禦

-

驗證主機頭: Laravel提供了一個

APP_URL環境變量,可用於確保主機頭的有效性:

<code>// routes/web.php

Route::get('/send-reset-link', function () {

$user = User::where('email', 'example@example.com')->first();

if ($user) {

$resetLink = config('app.url') . '/reset-password?token=' . $user->reset_token;

// 发送重置链接

Mail::to($user->email)->send(new \App\Mail\ResetPassword($resetLink));

return "密码重置链接已发送。";

}

return "用户未找到。";

});</code>-

限制可信任主機: 使用Laravel的

trustedproxies中間件來限制請求到可信任主機。更新你的config/trustedproxy.php檔案:

<code>return [

'proxies' => '*',

'headers' => [

Request::HEADER_X_FORWARDED_ALL,

Request::HEADER_FORWARDED,

],

'host' => ['example.com'], // 添加可信主机

];</code>-

安全設定: 確保你的

.env檔案中APP_URL設定正確:

<code>APP_URL=https://yourdomain.com</code>

使用免費工具測試漏洞

您可以使用我們的免費網站安全掃描器來測試主機頭注入漏洞。

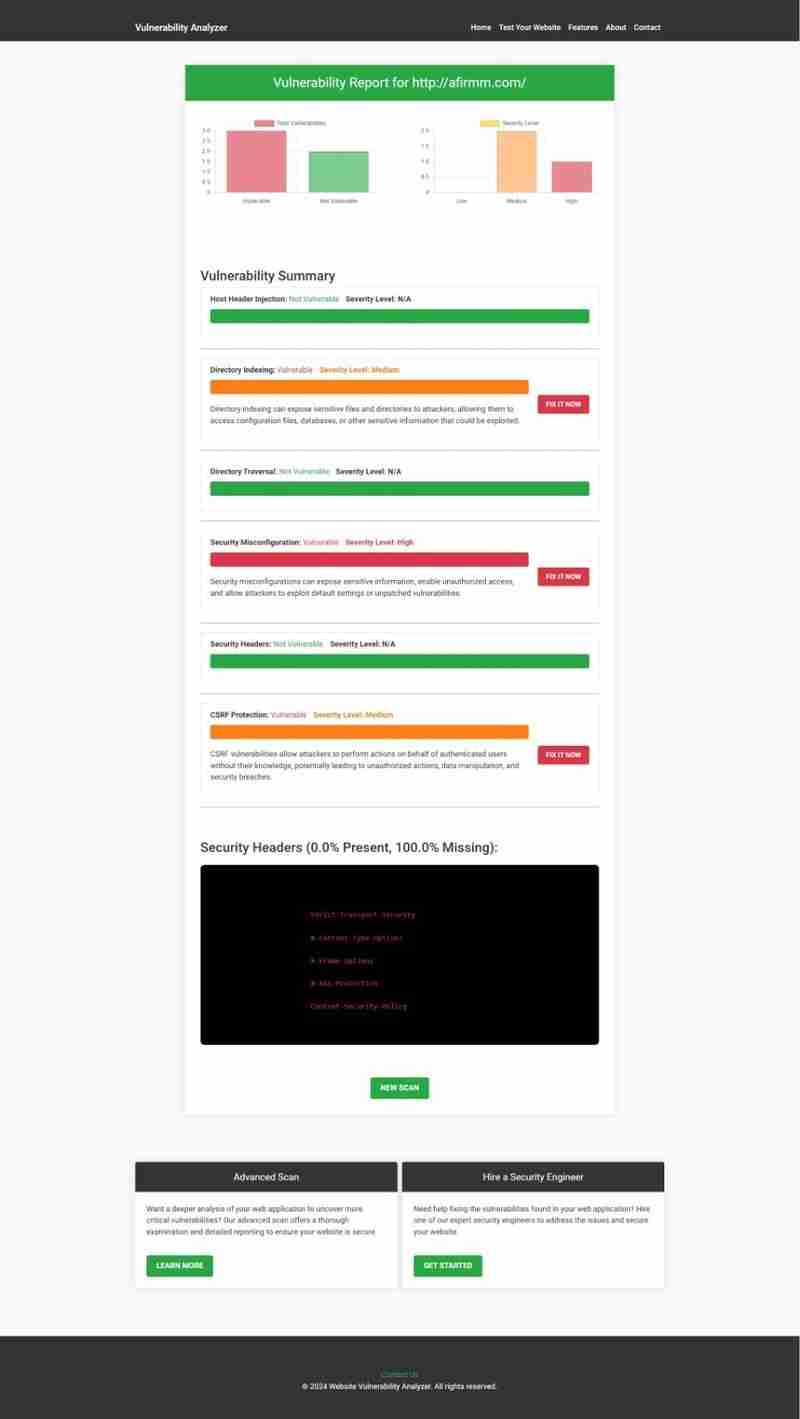

免費工具網頁截圖,您可以訪問安全評估工具

免費工具網頁截圖,您可以訪問安全評估工具

此外,在使用我們的工具進行漏洞評估以檢查網站漏洞後,您可以產生詳細報告,以了解您的應用程式的安全狀態。

使用我們的免費工具產生的漏洞評估報告範例,提供對可能漏洞的見解

使用我們的免費工具產生的漏洞評估報告範例,提供對可能漏洞的見解

結論

主機頭注入是一個關鍵漏洞,可能危及Laravel應用程式的安全性。透過驗證輸入、限制可信任主機和使用正確的配置,您可以保護您的應用程式。

立即使用我們的網站安全檢查器測試您的網站,並邁出保護線上安全的第一步。

以上是Laravel 中的主機頭注入:風險與預防的詳細內容。更多資訊請關注PHP中文網其他相關文章!

熱AI工具

Undresser.AI Undress

人工智慧驅動的應用程序,用於創建逼真的裸體照片

AI Clothes Remover

用於從照片中去除衣服的線上人工智慧工具。

Undress AI Tool

免費脫衣圖片

Clothoff.io

AI脫衣器

Video Face Swap

使用我們完全免費的人工智慧換臉工具,輕鬆在任何影片中換臉!

熱門文章

熱工具

記事本++7.3.1

好用且免費的程式碼編輯器

SublimeText3漢化版

中文版,非常好用

禪工作室 13.0.1

強大的PHP整合開發環境

Dreamweaver CS6

視覺化網頁開發工具

SublimeText3 Mac版

神級程式碼編輯軟體(SublimeText3)

說明PHP中的安全密碼散列(例如,password_hash,password_verify)。為什麼不使用MD5或SHA1?

Apr 17, 2025 am 12:06 AM

說明PHP中的安全密碼散列(例如,password_hash,password_verify)。為什麼不使用MD5或SHA1?

Apr 17, 2025 am 12:06 AM

在PHP中,應使用password_hash和password_verify函數實現安全的密碼哈希處理,不應使用MD5或SHA1。1)password_hash生成包含鹽值的哈希,增強安全性。 2)password_verify驗證密碼,通過比較哈希值確保安全。 3)MD5和SHA1易受攻擊且缺乏鹽值,不適合現代密碼安全。

PHP類型提示如何起作用,包括標量類型,返回類型,聯合類型和無效類型?

Apr 17, 2025 am 12:25 AM

PHP類型提示如何起作用,包括標量類型,返回類型,聯合類型和無效類型?

Apr 17, 2025 am 12:25 AM

PHP類型提示提升代碼質量和可讀性。 1)標量類型提示:自PHP7.0起,允許在函數參數中指定基本數據類型,如int、float等。 2)返回類型提示:確保函數返回值類型的一致性。 3)聯合類型提示:自PHP8.0起,允許在函數參數或返回值中指定多個類型。 4)可空類型提示:允許包含null值,處理可能返回空值的函數。

PHP和Python:解釋了不同的範例

Apr 18, 2025 am 12:26 AM

PHP和Python:解釋了不同的範例

Apr 18, 2025 am 12:26 AM

PHP主要是過程式編程,但也支持面向對象編程(OOP);Python支持多種範式,包括OOP、函數式和過程式編程。 PHP適合web開發,Python適用於多種應用,如數據分析和機器學習。

在PHP和Python之間進行選擇:指南

Apr 18, 2025 am 12:24 AM

在PHP和Python之間進行選擇:指南

Apr 18, 2025 am 12:24 AM

PHP適合網頁開發和快速原型開發,Python適用於數據科學和機器學習。 1.PHP用於動態網頁開發,語法簡單,適合快速開發。 2.Python語法簡潔,適用於多領域,庫生態系統強大。

PHP和Python:深入了解他們的歷史

Apr 18, 2025 am 12:25 AM

PHP和Python:深入了解他們的歷史

Apr 18, 2025 am 12:25 AM

PHP起源於1994年,由RasmusLerdorf開發,最初用於跟踪網站訪問者,逐漸演變為服務器端腳本語言,廣泛應用於網頁開發。 Python由GuidovanRossum於1980年代末開發,1991年首次發布,強調代碼可讀性和簡潔性,適用於科學計算、數據分析等領域。

PHP和框架:現代化語言

Apr 18, 2025 am 12:14 AM

PHP和框架:現代化語言

Apr 18, 2025 am 12:14 AM

PHP在現代化進程中仍然重要,因為它支持大量網站和應用,並通過框架適應開發需求。 1.PHP7提升了性能並引入了新功能。 2.現代框架如Laravel、Symfony和CodeIgniter簡化開發,提高代碼質量。 3.性能優化和最佳實踐進一步提升應用效率。

為什麼要使用PHP?解釋的優點和好處

Apr 16, 2025 am 12:16 AM

為什麼要使用PHP?解釋的優點和好處

Apr 16, 2025 am 12:16 AM

PHP的核心優勢包括易於學習、強大的web開發支持、豐富的庫和框架、高性能和可擴展性、跨平台兼容性以及成本效益高。 1)易於學習和使用,適合初學者;2)與web服務器集成好,支持多種數據庫;3)擁有如Laravel等強大框架;4)通過優化可實現高性能;5)支持多種操作系統;6)開源,降低開發成本。

PHP的影響:網絡開發及以後

Apr 18, 2025 am 12:10 AM

PHP的影響:網絡開發及以後

Apr 18, 2025 am 12:10 AM

PHPhassignificantlyimpactedwebdevelopmentandextendsbeyondit.1)ItpowersmajorplatformslikeWordPressandexcelsindatabaseinteractions.2)PHP'sadaptabilityallowsittoscaleforlargeapplicationsusingframeworkslikeLaravel.3)Beyondweb,PHPisusedincommand-linescrip