如何防止 C# 應用程式中的 SQL 注入?

強化 C# 應用程序抵禦 SQL 注入攻擊:實用指南

SQL 注入仍然是與 SQL 數據庫交互的應用程序的一個嚴重漏洞。 本指南概述了保護您的 C# 應用程序免受此威脅的強大策略。

參數化查詢:防禦的基石

針對 SQL 注入最有效的防禦方法是使用參數化查詢。 此技術避免了直接字符串連接,從而防止惡意代碼被解釋為 SQL 命令。 在 C# 中,利用 SqlCommand 及其參數集合:

private static void UpdateDemographics(Int32 customerID, string demoXml, string connectionString)

{

string commandText = "UPDATE Sales.Store SET Demographics = @demographics WHERE CustomerID = @ID;";

using (SqlConnection connection = new SqlConnection(connectionString))

{

SqlCommand command = new SqlCommand(commandText, connection);

command.Parameters.Add("@ID", SqlDbType.Int).Value = customerID;

command.Parameters.AddWithValue("@demographics", demoXml);

try

{

connection.Open();

Int32 rowsAffected = command.ExecuteNonQuery();

Console.WriteLine($"RowsAffected: {rowsAffected}");

}

catch (Exception ex)

{

Console.WriteLine(ex.Message);

}

}

}注意 @ID 和 @demographics 如何充當佔位符,安全地處理用戶輸入。

輸入驗證:多層方法

徹底的輸入驗證至關重要。 實施檢查以確保數據符合預期格式:

- 電子郵件驗證:使用正則表達式進行準確的電子郵件格式驗證。

- 名稱驗證:限制輸入字母數字字符和空格。

- 特殊字符清理:刪除或編碼可能被利用的特殊字符。

利用 .NET 的內置安全功能

.NET 提供了強大的工具來增強 SQL 注入防護:

-

數據註釋和

SqlFilterAttribute: 使用數據註釋在模型級別過濾輸入,限制綁定到 SQL 參數的數據。 -

SqlCommand.EscapeKeywords(謹慎使用): 雖然此方法可以對特殊字符進行編碼,但它通常不如參數化查詢那麼受歡迎。 請謹慎使用,僅作為補充措施。

結論

通過一致地實現參數化查詢、嚴格的輸入驗證以及利用 .NET 的安全功能,開發人員可以顯著降低 C# 應用程序中 SQL 注入漏洞的風險,從而保護他們的數據庫系統和用戶數據。

以上是如何防止 C# 應用程式中的 SQL 注入?的詳細內容。更多資訊請關注PHP中文網其他相關文章!

熱AI工具

Undresser.AI Undress

人工智慧驅動的應用程序,用於創建逼真的裸體照片

AI Clothes Remover

用於從照片中去除衣服的線上人工智慧工具。

Undress AI Tool

免費脫衣圖片

Clothoff.io

AI脫衣器

Video Face Swap

使用我們完全免費的人工智慧換臉工具,輕鬆在任何影片中換臉!

熱門文章

熱工具

記事本++7.3.1

好用且免費的程式碼編輯器

SublimeText3漢化版

中文版,非常好用

禪工作室 13.0.1

強大的PHP整合開發環境

Dreamweaver CS6

視覺化網頁開發工具

SublimeText3 Mac版

神級程式碼編輯軟體(SublimeText3)

與MySQL中使用索引相比,全表掃描何時可以更快?

Apr 09, 2025 am 12:05 AM

與MySQL中使用索引相比,全表掃描何時可以更快?

Apr 09, 2025 am 12:05 AM

全表掃描在MySQL中可能比使用索引更快,具體情況包括:1)數據量較小時;2)查詢返回大量數據時;3)索引列不具備高選擇性時;4)複雜查詢時。通過分析查詢計劃、優化索引、避免過度索引和定期維護表,可以在實際應用中做出最優選擇。

可以在 Windows 7 上安裝 mysql 嗎

Apr 08, 2025 pm 03:21 PM

可以在 Windows 7 上安裝 mysql 嗎

Apr 08, 2025 pm 03:21 PM

是的,可以在 Windows 7 上安裝 MySQL,雖然微軟已停止支持 Windows 7,但 MySQL 仍兼容它。不過,安裝過程中需要注意以下幾點:下載適用於 Windows 的 MySQL 安裝程序。選擇合適的 MySQL 版本(社區版或企業版)。安裝過程中選擇適當的安裝目錄和字符集。設置 root 用戶密碼,並妥善保管。連接數據庫進行測試。注意 Windows 7 上的兼容性問題和安全性問題,建議升級到受支持的操作系統。

mysql:簡單的概念,用於輕鬆學習

Apr 10, 2025 am 09:29 AM

mysql:簡單的概念,用於輕鬆學習

Apr 10, 2025 am 09:29 AM

MySQL是一個開源的關係型數據庫管理系統。 1)創建數據庫和表:使用CREATEDATABASE和CREATETABLE命令。 2)基本操作:INSERT、UPDATE、DELETE和SELECT。 3)高級操作:JOIN、子查詢和事務處理。 4)調試技巧:檢查語法、數據類型和權限。 5)優化建議:使用索引、避免SELECT*和使用事務。

mysql 和 mariadb 可以共存嗎

Apr 08, 2025 pm 02:27 PM

mysql 和 mariadb 可以共存嗎

Apr 08, 2025 pm 02:27 PM

MySQL 和 MariaDB 可以共存,但需要謹慎配置。關鍵在於為每個數據庫分配不同的端口號和數據目錄,並調整內存分配和緩存大小等參數。連接池、應用程序配置和版本差異也需要考慮,需要仔細測試和規劃以避免陷阱。在資源有限的情況下,同時運行兩個數據庫可能會導致性能問題。

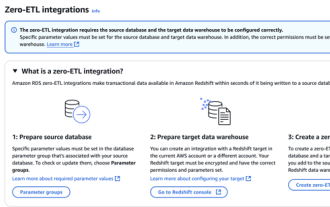

RDS MySQL 與 Redshift 零 ETL 集成

Apr 08, 2025 pm 07:06 PM

RDS MySQL 與 Redshift 零 ETL 集成

Apr 08, 2025 pm 07:06 PM

數據集成簡化:AmazonRDSMySQL與Redshift的零ETL集成高效的數據集成是數據驅動型組織的核心。傳統的ETL(提取、轉換、加載)流程複雜且耗時,尤其是在將數據庫(例如AmazonRDSMySQL)與數據倉庫(例如Redshift)集成時。然而,AWS提供的零ETL集成方案徹底改變了這一現狀,為從RDSMySQL到Redshift的數據遷移提供了簡化、近乎實時的解決方案。本文將深入探討RDSMySQL零ETL與Redshift集成,闡述其工作原理以及為數據工程師和開發者帶來的優勢。

mysql用戶和數據庫的關係

Apr 08, 2025 pm 07:15 PM

mysql用戶和數據庫的關係

Apr 08, 2025 pm 07:15 PM

MySQL 數據庫中,用戶和數據庫的關係通過權限和表定義。用戶擁有用戶名和密碼,用於訪問數據庫。權限通過 GRANT 命令授予,而表由 CREATE TABLE 命令創建。要建立用戶和數據庫之間的關係,需創建數據庫、創建用戶,然後授予權限。

Bangla 部分模型檢索中的 Laravel Eloquent ORM)

Apr 08, 2025 pm 02:06 PM

Bangla 部分模型檢索中的 Laravel Eloquent ORM)

Apr 08, 2025 pm 02:06 PM

LaravelEloquent模型檢索:輕鬆獲取數據庫數據EloquentORM提供了簡潔易懂的方式來操作數據庫。本文將詳細介紹各種Eloquent模型檢索技巧,助您高效地從數據庫中獲取數據。 1.獲取所有記錄使用all()方法可以獲取數據庫表中的所有記錄:useApp\Models\Post;$posts=Post::all();這將返回一個集合(Collection)。您可以使用foreach循環或其他集合方法訪問數據:foreach($postsas$post){echo$post->

MySQL:初學者的數據管理易用性

Apr 09, 2025 am 12:07 AM

MySQL:初學者的數據管理易用性

Apr 09, 2025 am 12:07 AM

MySQL適合初學者使用,因為它安裝簡單、功能強大且易於管理數據。 1.安裝和配置簡單,適用於多種操作系統。 2.支持基本操作如創建數據庫和表、插入、查詢、更新和刪除數據。 3.提供高級功能如JOIN操作和子查詢。 4.可以通過索引、查詢優化和分錶分區來提升性能。 5.支持備份、恢復和安全措施,確保數據的安全和一致性。