如何使用Java的加密API進行加密和解密?

如何使用Java的加密API進行加密和解密?

Java在java.security軟件包及其子包中提供了一組強大的加密API。這些API允許開發人員執行各種加密操作,包括加密和解密。涉及的核心類是Cipher , SecretKey , SecretKeyFactory和KeyGenerator 。這是如何使用它們進行對稱加密的細分(使用AES):

1。密鑰一代:

首先,您需要生成一個秘密密鑰。該密鑰對於加密和解密至關重要。以下代碼片段演示瞭如何生成256位AES密鑰:

<code class="java">import javax.crypto.Cipher; import javax.crypto.KeyGenerator; import javax.crypto.SecretKey; import javax.crypto.spec.SecretKeySpec; import java.security.NoSuchAlgorithmException; import java.security.SecureRandom; import java.util.Base64; public class AESEncryption { public static void main(String[] args) throws NoSuchAlgorithmException { // Generate a 256-bit AES key KeyGenerator keyGenerator = KeyGenerator.getInstance("AES"); keyGenerator.init(256, new SecureRandom()); SecretKey secretKey = keyGenerator.generateKey(); // ... (rest of the code for encryption and decryption) ... } }</code>2。加密:

擁有密鑰後,您可以使用Cipher類來加密數據。以下代碼顯示瞭如何使用pkcs5padding的CBC模式使用AES加密字符串:

<code class="java">import javax.crypto.Cipher; import javax.crypto.NoSuchPaddingException; import javax.crypto.SecretKey; import javax.crypto.spec.IvParameterSpec; import java.security.InvalidAlgorithmParameterException; import java.security.InvalidKeyException; import java.security.NoSuchAlgorithmException; import java.util.Base64; import java.util.Arrays; // ... (previous code for key generation) ... byte[] iv = new byte[16]; // Initialization Vector (IV) - must be randomly generated new SecureRandom().nextBytes(iv); IvParameterSpec ivParameterSpec = new IvParameterSpec(iv); Cipher cipher = Cipher.getInstance("AES/CBC/PKCS5Padding"); cipher.init(Cipher.ENCRYPT_MODE, secretKey, ivParameterSpec); byte[] encryptedBytes = cipher.doFinal("This is my secret message".getBytes()); String encryptedString = Base64.getEncoder().encodeToString(iv) Base64.getEncoder().encodeToString(encryptedBytes); //Combine IV and encrypted data for later decryption System.out.println("Encrypted: " encryptedString); } }</code>3。解密:

解密類似於加密,但是您使用Cipher.DECRYPT_MODE 。請記住使用相同的密鑰,IV和算法參數:

<code class="java">// ... (previous code for key generation and encryption) ... String[] parts = encryptedString.split("\\s "); // Split the string into IV and encrypted data byte[] decodedIv = Base64.getDecoder().decode(parts[0]); byte[] decodedEncryptedBytes = Base64.getDecoder().decode(parts[1]); IvParameterSpec ivParameterSpecDec = new IvParameterSpec(decodedIv); Cipher decipher = Cipher.getInstance("AES/CBC/PKCS5Padding"); decipher.init(Cipher.DECRYPT_MODE, secretKey, ivParameterSpecDec); byte[] decryptedBytes = decipher.doFinal(decodedEncryptedBytes); System.out.println("Decrypted: " new String(decryptedBytes)); } }</code>請記住在生產環境中適當處理異常。此示例提供了一個基本的例證。對於更複雜的方案,請考慮使用密鑰庫和其他安全性最佳實踐。

使用Java密碼學時,安全密鑰管理的最佳實踐是什麼?

安全密鑰管理在密碼學中至關重要。損壞的鑰匙使您的加密無用。以下是一些最佳實踐:

-

使用強大的密鑰生成:採用算法,例如具有足夠長度的AE(至少256位)。使用諸如

SecureRandom類的密碼固定的隨機數生成器(CSPRNG)。 - 鑰匙存儲:永遠不要直接進入應用程序中的硬碼密鑰。使用Java加密體系結構(JCA)或專用硬件安全模塊(HSM)提供的安全密鑰庫。密鑰庫提供了密碼保護和密鑰管理的機制。

- 鑰匙旋轉:定期旋轉密鑰以限制潛在折衷的影響。實施計劃的密鑰旋轉過程。

- 訪問控制:限制基於最低特權原則對鍵的訪問。只有授權人員或系統才能訪問鑰匙。

- 鑰匙破壞:當不再需要鑰匙時,會安全地銷毀它。多次覆蓋關鍵數據是一種常見方法,但是HSM提供了更強大的關鍵破壞機制。

- 避免重複使用:切勿用於多種目的或跨不同應用程序重複使用相同的密鑰。

- 使用密鑰管理系統(KMS):對於企業級應用程序,請考慮使用專用的KMS,其提供高級功能,例如關鍵生命週期管理,審核以及與其他安全系統集成。

哪種Java加密算法最適合不同的安全需求?

算法的選擇取決於您的特定安全需求和約束。這是一個簡短的概述:

-

對稱加密(用於機密性):

- AE(高級加密標準):廣泛認為是大多數應用程序的最安全,最有效的對稱算法。使用256位密鑰以獲得最大的安全性。

- CHACHA20:現代的溪流密碼提供強大的安全性和性能,尤其是在資源有限的系統上。

-

非對稱加密(用於機密性和數字簽名):

- RSA:一種用於數字簽名和密鑰交換的廣泛使用算法。但是,它在計算上比對稱算法昂貴。使用至少2048位的關鍵尺寸。

- ECC(橢圓曲線密碼學):提供具有較小鑰匙尺寸的RSA的可比安全性,使其在資源約束環境中更有效。

-

哈希(用於完整性和身份驗證):

- SHA-256/SHA-512:提供碰撞阻力的安全哈希算法。 SHA-512提供的安全性略高,但計算上更昂貴。

- HMAC(基於哈希的消息身份驗證代碼):提供消息身份驗證和完整性。結合使用SHA-256或SHA-512等強大的哈希功能。

-

數字簽名(用於身份驗證和非糾正):

- RSA和ECDA(橢圓曲線數字簽名算法):兩者都廣泛用於創建數字簽名。 ECDSA通常比RSA更有效。

請記住,始終使用系統可以有效處理並與最新的安全諮詢有關的最強算法。

在Java中實施加密和解密時,是否有任何共同的陷阱可以避免?

幾個常見的陷阱可以削弱您的加密實施的安全性:

- 不正確的IV處理:使用非隨機或重複使用的IV與CBC模式中AES(例如AES)這樣的塊iv大大降低了安全性。始終為每個加密操作生成一個密碼固定的隨機iv。

- 弱或硬編碼鍵:無需直接在代碼中的硬碼鍵。使用安全的密鑰庫,並遵循密鑰管理最佳實踐。

- 填充不當:使用錯誤或不安全的填充方案可能會導致諸如填充甲骨文攻擊之類的漏洞。使用公認的填充方案,例如PKCS5PADDING或PKCS7PADDING。

- 算法濫用:選擇不適當的算法或錯誤地使用它會嚴重損害安全性。仔細考慮應用程序的安全要求,然後選擇適當的算法和操作方式。

- 密鑰長度不足:使用太短的密鑰長度使您的加密很容易受到蠻力攻擊。始終為選定的算法使用推薦的密鑰長度。

- 忽略異常處理:正確處理異常對於安全和穩健的加密至關重要。無法處理異常會導致漏洞或數據丟失。

- 數據不當:在加密之前未能對數據進行消毒,可能會導致注射攻擊。加密前適當地對數據進行了適當的消毒。

-

不安全的隨機數生成:使用弱隨機數生成器可以削弱密鑰和IV的安全性。始終使用csprng之類的

SecureRandom。

通過仔細考慮這些陷阱並遵循最佳實踐,您可以顯著提高Java加密實現的安全性。請記住,安全性是一個持續的過程,並且對最新的安全諮詢和最佳實踐進行更新至關重要。

以上是如何使用Java的加密API進行加密和解密?的詳細內容。更多資訊請關注PHP中文網其他相關文章!

熱AI工具

Undresser.AI Undress

人工智慧驅動的應用程序,用於創建逼真的裸體照片

AI Clothes Remover

用於從照片中去除衣服的線上人工智慧工具。

Undress AI Tool

免費脫衣圖片

Clothoff.io

AI脫衣器

Video Face Swap

使用我們完全免費的人工智慧換臉工具,輕鬆在任何影片中換臉!

熱門文章

熱工具

記事本++7.3.1

好用且免費的程式碼編輯器

SublimeText3漢化版

中文版,非常好用

禪工作室 13.0.1

強大的PHP整合開發環境

Dreamweaver CS6

視覺化網頁開發工具

SublimeText3 Mac版

神級程式碼編輯軟體(SublimeText3)

神秘的JavaScript:它的作用以及為什麼重要

Apr 09, 2025 am 12:07 AM

神秘的JavaScript:它的作用以及為什麼重要

Apr 09, 2025 am 12:07 AM

JavaScript是現代Web開發的基石,它的主要功能包括事件驅動編程、動態內容生成和異步編程。 1)事件驅動編程允許網頁根據用戶操作動態變化。 2)動態內容生成使得頁面內容可以根據條件調整。 3)異步編程確保用戶界面不被阻塞。 JavaScript廣泛應用於網頁交互、單頁面應用和服務器端開發,極大地提升了用戶體驗和跨平台開發的靈活性。

JavaScript的演變:當前的趨勢和未來前景

Apr 10, 2025 am 09:33 AM

JavaScript的演變:當前的趨勢和未來前景

Apr 10, 2025 am 09:33 AM

JavaScript的最新趨勢包括TypeScript的崛起、現代框架和庫的流行以及WebAssembly的應用。未來前景涵蓋更強大的類型系統、服務器端JavaScript的發展、人工智能和機器學習的擴展以及物聯網和邊緣計算的潛力。

JavaScript引擎:比較實施

Apr 13, 2025 am 12:05 AM

JavaScript引擎:比較實施

Apr 13, 2025 am 12:05 AM

不同JavaScript引擎在解析和執行JavaScript代碼時,效果會有所不同,因為每個引擎的實現原理和優化策略各有差異。 1.詞法分析:將源碼轉換為詞法單元。 2.語法分析:生成抽象語法樹。 3.優化和編譯:通過JIT編譯器生成機器碼。 4.執行:運行機器碼。 V8引擎通過即時編譯和隱藏類優化,SpiderMonkey使用類型推斷系統,導致在相同代碼上的性能表現不同。

JavaScript:探索網絡語言的多功能性

Apr 11, 2025 am 12:01 AM

JavaScript:探索網絡語言的多功能性

Apr 11, 2025 am 12:01 AM

JavaScript是現代Web開發的核心語言,因其多樣性和靈活性而廣泛應用。 1)前端開發:通過DOM操作和現代框架(如React、Vue.js、Angular)構建動態網頁和單頁面應用。 2)服務器端開發:Node.js利用非阻塞I/O模型處理高並發和實時應用。 3)移動和桌面應用開發:通過ReactNative和Electron實現跨平台開發,提高開發效率。

Python vs. JavaScript:學習曲線和易用性

Apr 16, 2025 am 12:12 AM

Python vs. JavaScript:學習曲線和易用性

Apr 16, 2025 am 12:12 AM

Python更適合初學者,學習曲線平緩,語法簡潔;JavaScript適合前端開發,學習曲線較陡,語法靈活。 1.Python語法直觀,適用於數據科學和後端開發。 2.JavaScript靈活,廣泛用於前端和服務器端編程。

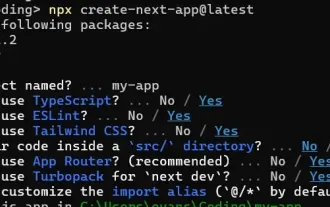

如何使用Next.js(前端集成)構建多租戶SaaS應用程序

Apr 11, 2025 am 08:22 AM

如何使用Next.js(前端集成)構建多租戶SaaS應用程序

Apr 11, 2025 am 08:22 AM

本文展示了與許可證確保的後端的前端集成,並使用Next.js構建功能性Edtech SaaS應用程序。 前端獲取用戶權限以控制UI的可見性並確保API要求遵守角色庫

從C/C到JavaScript:所有工作方式

Apr 14, 2025 am 12:05 AM

從C/C到JavaScript:所有工作方式

Apr 14, 2025 am 12:05 AM

從C/C 轉向JavaScript需要適應動態類型、垃圾回收和異步編程等特點。 1)C/C 是靜態類型語言,需手動管理內存,而JavaScript是動態類型,垃圾回收自動處理。 2)C/C 需編譯成機器碼,JavaScript則為解釋型語言。 3)JavaScript引入閉包、原型鍊和Promise等概念,增強了靈活性和異步編程能力。

如何安裝JavaScript?

Apr 05, 2025 am 12:16 AM

如何安裝JavaScript?

Apr 05, 2025 am 12:16 AM

JavaScript不需要安裝,因為它已內置於現代瀏覽器中。你只需文本編輯器和瀏覽器即可開始使用。 1)在瀏覽器環境中,通過標籤嵌入HTML文件中運行。 2)在Node.js環境中,下載並安裝Node.js後,通過命令行運行JavaScript文件。