一个重大困惑难题,怎么有效防止CSRF攻击

一个重大困惑难题,如何有效防止CSRF攻击

网上有种方法是使用

$_SERVER['HTTP_REFERER']

但是有文章又指出

referer可以伪造的

例如

header("referer:www.aaa.com")

……

?>

我试了一下,貌似用header发送在控制台台里看到referer是变化了

但是$_SERVER['HTTP_REFERER']是空的,说明似乎没问题

那到底这个参数行不行呢?能不能防止呢?

------解决方案--------------------

CSRF通过伪装来自受信任用户的请求来利用受信任的网站

那么用 $_SERVER['HTTP_REFERER'] 显然是不可以的,因为这是可伪造的(你也是知道的)

对于表单,你可以放置一个即时发放的随机串(token)或验证码

对于普通页,你可以通过 ajax 获取一个通行字(因为 ajax 是不可跨域的,且模拟 js 行为技术难度较大)

你也可以通过页面中后期加载的对象(比如图片、js 文件)来传递附加的 cookie 变量

被动防御时,可过滤掉页面中非已知的连接

------解决方案--------------------

你百度 curl模拟登陆 很多相关的资料. PHP实战QQ群: 33918040

熱AI工具

Undresser.AI Undress

人工智慧驅動的應用程序,用於創建逼真的裸體照片

AI Clothes Remover

用於從照片中去除衣服的線上人工智慧工具。

Undress AI Tool

免費脫衣圖片

Clothoff.io

AI脫衣器

Video Face Swap

使用我們完全免費的人工智慧換臉工具,輕鬆在任何影片中換臉!

熱門文章

熱工具

記事本++7.3.1

好用且免費的程式碼編輯器

SublimeText3漢化版

中文版,非常好用

禪工作室 13.0.1

強大的PHP整合開發環境

Dreamweaver CS6

視覺化網頁開發工具

SublimeText3 Mac版

神級程式碼編輯軟體(SublimeText3)

解決jQuery AJAX請求遇到403錯誤的方法

Feb 20, 2024 am 10:07 AM

解決jQuery AJAX請求遇到403錯誤的方法

Feb 20, 2024 am 10:07 AM

標題:解決jQueryAJAX請求出現403錯誤的方法及程式碼範例403錯誤是指伺服器禁止存取資源的請求,通常會導致出現這個錯誤的原因是請求缺少權限或被伺服器拒絕。在進行jQueryAJAX請求時,有時會遇到這種情況,本文將介紹如何解決這個問題,並提供程式碼範例。解決方法:檢查權限:首先要確保請求的URL位址是正確的,同時驗證是否有足夠的權限來存取該資

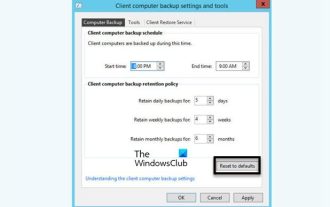

如何安裝、解除安裝、重設Windows伺服器備份

Mar 06, 2024 am 10:37 AM

如何安裝、解除安裝、重設Windows伺服器備份

Mar 06, 2024 am 10:37 AM

WindowsServerBackup是WindowsServer作業系統自帶的功能,旨在協助使用者保護重要資料和系統配置,並為中小型和企業級企業提供完整的備份和復原解決方案。只有執行Server2022及更高版本的使用者才能使用此功能。在本文中,我們將介紹如何安裝、解除安裝或重設WindowsServerBackup。如何重置Windows伺服器備份如果您的伺服器備份遇到問題,備份所需時間過長,或無法存取已儲存的文件,那麼您可以考慮重新設定WindowsServer備份設定。要重設Windows

PHP 與 Ajax:建立一個自動完成建議引擎

Jun 02, 2024 pm 08:39 PM

PHP 與 Ajax:建立一個自動完成建議引擎

Jun 02, 2024 pm 08:39 PM

使用PHP和Ajax建置自動完成建議引擎:伺服器端腳本:處理Ajax請求並傳回建議(autocomplete.php)。客戶端腳本:發送Ajax請求並顯示建議(autocomplete.js)。實戰案例:在HTML頁面中包含腳本並指定search-input元素識別碼。

瞭解網頁重定向的常見應用場景並了解HTTP301狀態碼

Feb 18, 2024 pm 08:41 PM

瞭解網頁重定向的常見應用場景並了解HTTP301狀態碼

Feb 18, 2024 pm 08:41 PM

掌握HTTP301狀態碼的意思:網頁重定向的常見應用場景隨著網路的快速發展,人們對網頁互動的要求也越來越高。在網頁設計領域,網頁重定向是一種常見且重要的技術,透過HTTP301狀態碼來實現。本文將探討HTTP301狀態碼的意義以及在網頁重新導向中的常見應用場景。 HTTP301狀態碼是指永久重新導向(PermanentRedirect)。當伺服器接收到客戶端發

解決jQuery AJAX請求403錯誤的方法

Feb 19, 2024 pm 05:55 PM

解決jQuery AJAX請求403錯誤的方法

Feb 19, 2024 pm 05:55 PM

jQuery是一個受歡迎的JavaScript函式庫,用來簡化客戶端端的開發。而AJAX則是在不重新載入整個網頁的情況下,透過發送非同步請求和與伺服器互動的技術。然而在使用jQuery進行AJAX請求時,有時會遇到403錯誤。 403錯誤通常是伺服器禁止存取的錯誤,可能是由於安全性原則或權限問題導致的。在本文中,我們將討論如何解決jQueryAJAX請求遭遇403錯誤

如何解決jQuery AJAX報錯403的問題?

Feb 23, 2024 pm 04:27 PM

如何解決jQuery AJAX報錯403的問題?

Feb 23, 2024 pm 04:27 PM

如何解決jQueryAJAX報錯403的問題?在開發網頁應用程式時,經常會使用jQuery來發送非同步請求。然而,有時在使用jQueryAJAX時可能會遇到錯誤代碼403,表示伺服器禁止存取。這種情況通常是由伺服器端的安全性設定所導致的,但可以透過一些方法來解決這個問題。本文將介紹如何解決jQueryAJAX報錯403的問題,並提供具體的程式碼範例。一、使

如何使用Ajax從PHP方法取得變數?

Mar 09, 2024 pm 05:36 PM

如何使用Ajax從PHP方法取得變數?

Mar 09, 2024 pm 05:36 PM

使用Ajax從PHP方法取得變數是Web開發中常見的場景,透過Ajax可以實作頁面無需刷新即可動態取得資料。在本文中,將介紹如何使用Ajax從PHP方法中取得變量,並提供具體的程式碼範例。首先,我們需要寫一個PHP檔案來處理Ajax請求,並傳回所需的變數。下面是一個簡單的PHP檔案getData.php的範例程式碼:

如何使用C++實作HTTP流傳輸?

May 31, 2024 am 11:06 AM

如何使用C++實作HTTP流傳輸?

May 31, 2024 am 11:06 AM

如何在C++中實現HTTP流傳輸?使用Boost.Asio和asiohttps客戶端程式庫建立SSL流套接字。連接到伺服器並發送HTTP請求。接收HTTP響應頭並列印它們。接收HTTP回應正文並列印它。