HP+MYSQL網站SQL Injection攻防

| WebjxCom提示:程式設計師寫程式碼的時候講究TDD(測試驅動開發):在實作一個功能前,會先寫一個測試案例,然後再寫程式碼使其運作通過。其實當駭客SQL Injection時,同樣是一個TDD的過程:他們會先嘗試讓程式報錯,然後一點一點的修正參數內容,當程式再次運作成功之時,注入也就隨之 |

程式設計師寫程式碼的時候講究TDD(測試驅動開發):在實作一個功能前,會先寫一個測試案例,然後再寫程式碼使之運作通過。其實當駭客SQL Injection時,同樣是一個TDD的過程:他們會先嘗試讓程式報錯,然後一點一點的修正參數內容,當程式再次運作成功之時,注入也就隨之成功了。

進攻:

假設你的程式裡有類似下面內容的腳本:

$sql = "SELECT id, title, content FROM articles WHERE id = {$_GET[''id'']}";

正常訪問時其URL如下:

/articles.php?id=123

當駭客想判斷是否有SQL Injection漏洞時,最常用的方式就是在整形ID後面加個單引號:

/articles.php?id=123''

由於我們沒有過濾$_GET[''id'']參數,所以必然會報錯,可能會是類似下面的資訊:

supplied argument is not a valid MySQL result resource in ...

這些資訊就足以說明腳本存在漏洞了,我們可以再耍點手段:

/articles.php?id=0 union select 1,2,3

之所以select 1,2,3是因為union要求兩邊的字段數一致,前面是id, title,content三個字段,後面1,2,3也是三個,所以不會報語法錯誤,還有設定id=0是一條不存在的記錄,那麼查詢的結果就是1,2,3,反映到網頁上,原本顯示id的地方會顯示1,顯示title的地方會顯示2,顯示content的地方會顯示3。

到如何繼續利用,也要看magic_quotes_gpc的設定:

當magic_quotes_gpc為off時:

/articles.php?id=0 union select 1,2,load_file(''/etc/passwd'')

一來,/etc/passwd檔案的內容就會顯示在原本顯示content的地方。

當magic_quotes_gpc為on時:

此時如果直接使用load_file(''/etc/passwd'')就無效了,因為單引號被轉義了,但是還有辦法:

/articles.php?id =0 union select 1,2,load_file(char(47,101,116,99,47,112,97,115,115,119,100))

其中的數字就是除字串此以為,也可以使用字串的十六進位:字串每個字元循環輸出dechex(ord(...))

/articles.php?id=0 union select 1,2,load_file(0x2f6574632f706173737764)

這裡僅僅說了數字型參數的幾種攻擊手段,屬於冰山一角,字串型參數等攻擊手段看後面的文檔連結。

防禦:

網路上有一些類似SQL Injection Firewall的軟體可供使用,比如說GreenSQL,如果網站已經開始遭受SQL Injection攻擊,那麼使用這樣的快捷工具往往會救你一命,不過這樣的軟體在架構上屬於一個Proxy的角色,多半會影響網站並發效能,所以在選擇與否這個問題上最好視客觀條件來慎重決定。很多時候專業的軟體並不是必須的,還有很多輕量級解決方案,以下示範如何使用awk來偵測可能的漏洞。

建立detect_sql_injection.awk腳本,內容如下(如果要拷貝一下內容的話記得不要包含行號):

01 #!/bin/gawk -f

02

03 /$_(GET|POST|COOKIE|REQUEST)s *[/ {

04 IGNORECASE = 1

05 if (match($0, /$.*(sql|query)/)) {

06

08 next

09 }

10 }

11

12 function output()

13 {

14 $1 = $1

15 print "CRUD: " $0 "nFILE: " FILENAME "nLINE: " FNRNR "print "CRUD: " $0 "nFILE: " FILENAME "nLINE: " FNRNR " print "CRUD: " $0 "nFILE: " FILENAME "nLINE: " FNRNR "n"可符合此腳本的問題,想要擴展匹配模式也容易,只要照貓畫虎寫if match語句即可。

1:$sql = "SELECT * FROM users WHERE username = ''{$_POST[''username'']}''";

2:$res = mysql_query("SELECT * FROM users WHERE username = ''{ $_POST[''username'']}''");

使用前別忘了先chmod +x detect_sql_injection.awk,有兩種呼叫方法:

1:./detect_sql_injection.awk /path/to/php/ script/file

2:find /path/to/php/script/directory -name "*.php" | xargs ./detect_sql_injection.awk

會把有問題的程式碼資訊顯示出來,樣子如下:

CRUD: $sql = "SELECT * FROM users WHERE username = ''{$_POST[''username'']}''";

FILE: /path/to/file.php

LINE: 123

現實環境中有很多應用這個腳本的方法,比如說透過CRON定期掃描程式原始文件,或是在SVN提交時透過鉤子方法自動匹配。

使用專業工具也好,檢測腳本亦罷,都是被動的防守,問題的根本始終取決於在程式設計師頭腦裡是否有必要的安全意識,以下是一些必須要牢記的準則:

1:數字型參數使用類似intval,floatval這樣的方法強制過濾。

2:字串型參數使用類似mysql_real_escape_string這樣的方法強制過濾,而不是簡單的addslashes。

3:最好拋棄mysql_query這樣的拼接SQL查詢方式,盡量使用PDO的prepare綁定方式。

4:使用rewrite技術隱藏真實腳本及參數的訊息,透過rewrite正規也能過濾可疑的參數。

5:關閉錯誤提示,不給攻擊者敏感資訊:display_errors=off。

6:以日誌的方式記錄錯誤訊息:log_errors= />7:不要用具有FILE權限的帳號(例如root)連接MySQL,這樣就屏蔽了load_file等危險函數。

8:......

網站安全其實並不複雜,總結出來就是一句話:過濾輸入,轉義輸出。其中,我們上面一直討論的SQL Injection問題就屬於過濾輸入問題,至於轉義輸出問題,其代表是Cross-site scripting,但它不屬於本文的範疇,就不多說了。

文件:

addslashes() Versus mysql_real_escape_string()

SQL Injection with MySQL

Advanced SQL Injection with MySQL

MySQL注入中導出欄位內容的研究—透過注入導出WebShell com/Cont-328.html

以上就介紹了HP+MYSQL網站SQL Injection攻防,包含了方面的內容,希望對PHP教學有興趣的朋友有幫助。

熱AI工具

Undresser.AI Undress

人工智慧驅動的應用程序,用於創建逼真的裸體照片

AI Clothes Remover

用於從照片中去除衣服的線上人工智慧工具。

Undress AI Tool

免費脫衣圖片

Clothoff.io

AI脫衣器

AI Hentai Generator

免費產生 AI 無盡。

熱門文章

熱工具

記事本++7.3.1

好用且免費的程式碼編輯器

SublimeText3漢化版

中文版,非常好用

禪工作室 13.0.1

強大的PHP整合開發環境

Dreamweaver CS6

視覺化網頁開發工具

SublimeText3 Mac版

神級程式碼編輯軟體(SublimeText3)

熱門話題

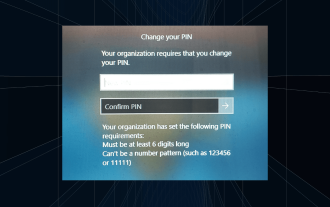

解決方法:您的組織要求您更改 PIN 碼

Oct 04, 2023 pm 05:45 PM

解決方法:您的組織要求您更改 PIN 碼

Oct 04, 2023 pm 05:45 PM

「你的組織要求你更改PIN訊息」將顯示在登入畫面上。當在使用基於組織的帳戶設定的電腦上達到PIN過期限制時,就會發生這種情況,在該電腦上,他們可以控制個人設備。但是,如果您使用個人帳戶設定了Windows,則理想情況下不應顯示錯誤訊息。雖然情況並非總是如此。大多數遇到錯誤的使用者使用個人帳戶報告。為什麼我的組織要求我在Windows11上更改我的PIN?可能是您的帳戶與組織相關聯,您的主要方法應該是驗證這一點。聯絡網域管理員會有所幫助!此外,配置錯誤的本機原則設定或不正確的登錄項目也可能導致錯誤。即

Hibernate 框架中 HQL 和 SQL 的差異是什麼?

Apr 17, 2024 pm 02:57 PM

Hibernate 框架中 HQL 和 SQL 的差異是什麼?

Apr 17, 2024 pm 02:57 PM

HQL和SQL在Hibernate框架中進行比較:HQL(1.物件導向語法,2.資料庫無關的查詢,3.類型安全),而SQL直接操作資料庫(1.與資料庫無關的標準,2.可執行複雜查詢和資料操作)。

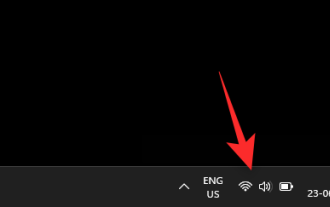

10種在 Windows 11 上調整亮度的方法

Dec 18, 2023 pm 02:21 PM

10種在 Windows 11 上調整亮度的方法

Dec 18, 2023 pm 02:21 PM

螢幕亮度是使用現代計算設備不可或缺的一部分,尤其是當您長時間注視螢幕時。它可以幫助您減輕眼睛疲勞,提高易讀性,並輕鬆有效地查看內容。但是,根據您的設置,有時很難管理亮度,尤其是在具有新UI更改的Windows11上。如果您在調整亮度時遇到問題,以下是在Windows11上管理亮度的所有方法。如何在Windows11上變更亮度[10種方式解釋]單一顯示器使用者可以使用下列方法在Windows11上調整亮度。這包括使用單一顯示器的桌上型電腦系統以及筆記型電腦。讓我們開始吧。方法1:使用操作中心操作中心是訪問

Oracle SQL中除法運算的用法

Mar 10, 2024 pm 03:06 PM

Oracle SQL中除法運算的用法

Mar 10, 2024 pm 03:06 PM

《OracleSQL中除法運算的用法》在OracleSQL中,除法運算是常見的數學運算之一。在資料查詢和處理過程中,除法運算可以幫助我們計算欄位之間的比例或得出特定數值的邏輯關係。本文將介紹OracleSQL中除法運算的用法,並提供具體的程式碼範例。一、OracleSQL中除法運算的兩種方式在OracleSQL中,除法運算可以用兩種不同的方式來進行

如何在Safari中關閉iPhone的隱私瀏覽身份驗證?

Nov 29, 2023 pm 11:21 PM

如何在Safari中關閉iPhone的隱私瀏覽身份驗證?

Nov 29, 2023 pm 11:21 PM

在iOS17中,Apple為其行動作業系統引入了幾項新的隱私和安全功能,其中之一是能夠要求對Safari中的隱私瀏覽標籤進行二次身份驗證。以下是它的工作原理以及如何將其關閉。在執行iOS17或iPadOS17的iPhone或iPad上,如果您在Safari瀏覽器中開啟了任何「無痕瀏覽」標籤頁,然後退出會話或App,Apple的瀏覽器現在需要面容ID/觸控ID認證或密碼才能再次訪問它們。換句話說,如果有人在解鎖您的iPhone或iPad時拿到了它,他們仍然無法在不知道您的密碼的情況下查看您的隱私

Oracle與DB2的SQL語法比較與區別

Mar 11, 2024 pm 12:09 PM

Oracle與DB2的SQL語法比較與區別

Mar 11, 2024 pm 12:09 PM

Oracle和DB2是兩個常用的關聯式資料庫管理系統,它們都有自己獨特的SQL語法和特性。本文將針對Oracle和DB2的SQL語法進行比較與區別,並提供具體的程式碼範例。資料庫連接在Oracle中,使用以下語句連接資料庫:CONNECTusername/password@database而在DB2中,連接資料庫的語句如下:CONNECTTOdataba

Win10/11數位激活腳本MAS 2.2版本重新支援數位激活

Oct 16, 2023 am 08:13 AM

Win10/11數位激活腳本MAS 2.2版本重新支援數位激活

Oct 16, 2023 am 08:13 AM

著名的激活腳本MAS2.2版本重新支援數位激活,方法源自@asdcorp及團隊,MAS作者稱之為HWID2。 https://github.com/massgravel/Microsoft-Activation-Scripts下載gatherosstate.exe(非原版,已改造),帶參數運行它,生成門票GenuineTicket.xml。先看一下原先的方法:gatherosstate.exePfn=xxxxxxx;DownlevelGenuineState=1再對比一下最新方法:gatheros

詳解MyBatis動態SQL標籤中的Set標籤功能

Feb 26, 2024 pm 07:48 PM

詳解MyBatis動態SQL標籤中的Set標籤功能

Feb 26, 2024 pm 07:48 PM

MyBatis動態SQL標籤解讀:Set標籤用法詳解MyBatis是一個優秀的持久層框架,它提供了豐富的動態SQL標籤,可以靈活地建構資料庫操作語句。其中,Set標籤是用來產生UPDATE語句中SET子句的標籤,在更新作業中非常常用。本文將詳細解讀MyBatis中Set標籤的用法,以及透過具體的程式碼範例來示範其功能。什麼是Set標籤Set標籤用於MyBati