php實現模擬登陸正方教務系統

本文主要介紹透過php的curl函式庫實現正方教務系統的登陸,由於正方教務系統每年可能會有一些更新,因此本文是針對2018年而言,所介紹一些模擬登陸正方的方法,希望能幫助到大家。

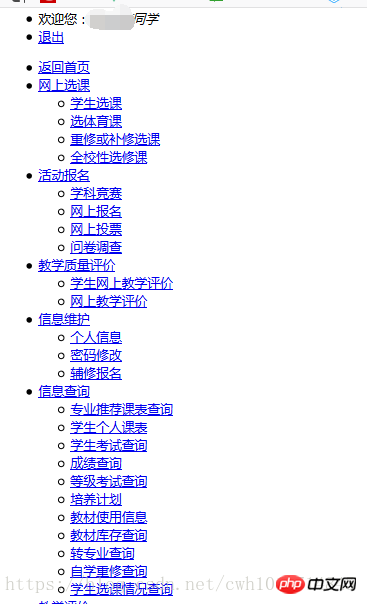

1.保存登陸介面的驗證碼和Cookie

#內容如下

我們可以看到這樣一個請求,從名字可以看出來這個就是頁面的驗證碼,是訪問登入介面的時候從正方伺服器回傳的。我參考其他大佬的部落格說的是可以攔截驗證碼,不需要輸,但是我測試幾次發現並不行,因此我感覺正方應該是修復了這個bug,所以我們還是老實輸個驗證碼吧。

還要注意的是上圖中有一個參數Cookie,這個cookie在每次造訪頁面的時候都會返回,但是只有在登陸成功以後這個cookie才會生效,因此我們需要保存這個cookie,因為我們在教務系統中進行的所有操作都會對這個cookie進行驗證,也就相當於身份驗證,因此這個cookie是必不可少的。

下面我用php本地儲存cookie和驗證碼。

session_start(); $id=session_id(); $_SESSION['id']=$id; $cookie = dirname(__FILE__) . '/cookie/'.$_SESSION['id'].'.txt'; //cookie路径,将cookie写入一个文件中

$verify_code_url = "http://jwgl.hbpu.edu.cn/CheckCode.aspx"; //验证码地址

$curl = curl_init();

curl_setopt($curl, CURLOPT_URL, $verify_code_url);

curl_setopt($curl, CURLOPT_COOKIEJAR, $cookie); //保存cookie

curl_setopt($curl, CURLOPT_HEADER, 0);

curl_setopt($curl, CURLOPT_RETURNTRANSFER, 1); $img = curl_exec($curl); //执行curl

curl_close($curl); $fp = fopen("verifyCode.jpg","w"); //文件名

fwrite($fp,$img); //写入文件

fclose($fp);

echo "验证码取出完成,正在休眠,15秒内请把验证码填入code.txt并保存\n"; //停止运行15秒

sleep(15);熟悉php的同學應該可以看懂這段程式碼的意思。首先建立一個session,我們把每次取得到的cookie保存在資料夾內,透過造訪網域名稱來取得cookie和傳回的驗證碼。驗證碼的手動填寫就是我們創建一個code.txt文件,我們在資料夾內看到驗證碼圖片以後手動在code.txt文件中寫出來,十五秒以後我們就給正方伺服器發送請求。

2.找到發送請求的伺服器以及需要的參數

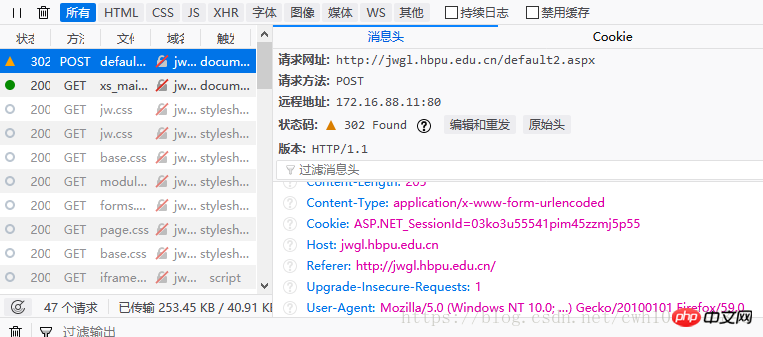

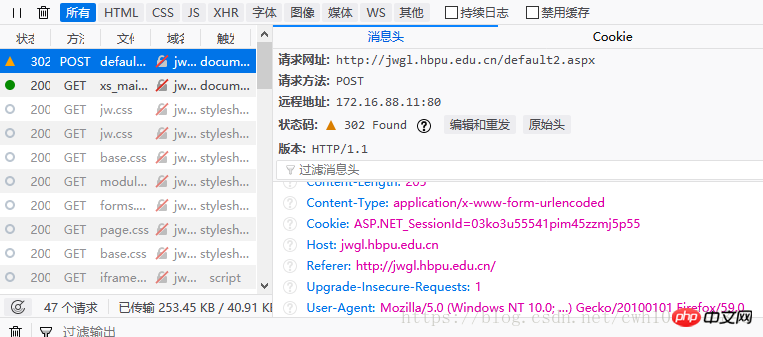

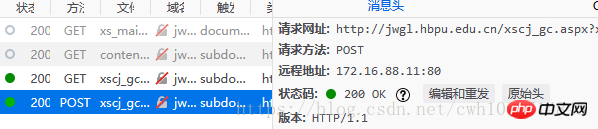

可以看到一個POST請求,其中我們在上圖中要注意的一個訊息頭是Referer ,這個訊息頭的作用是為了防止CSRF,至於CSRF,我將會在末尾闡述。下面看看POST參數:

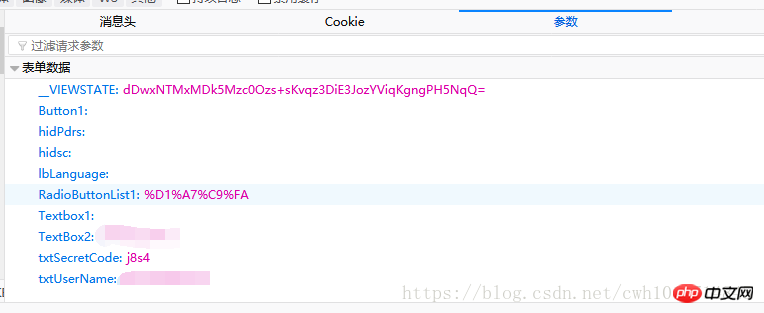

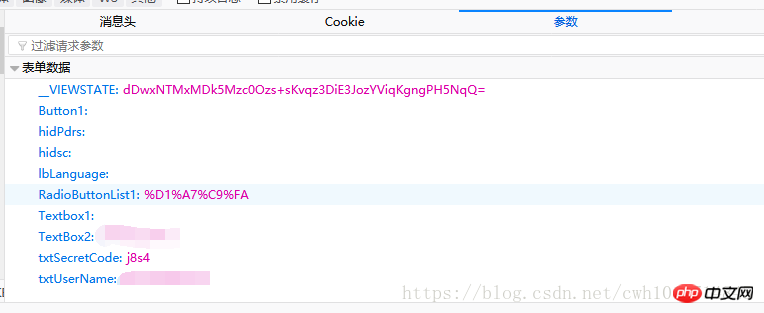

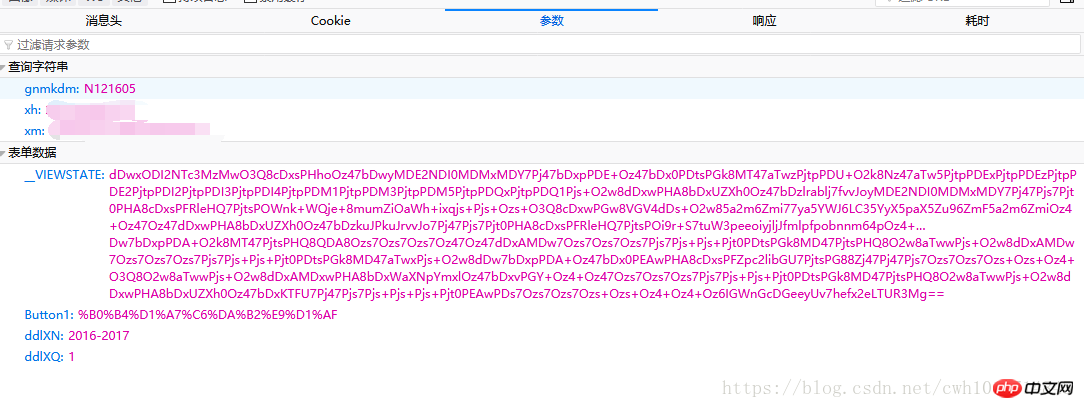

大部分參數大家應該猜得到,空內容的參數我就不多說了,需要說的一點是_VIEWSTATE和RadioButtonList1。

第一個參數是目前頁面的狀態,這個字串是為了驗證我們是從登陸介面過來的,這個參數在登入頁面的原始碼裡面,我們透過正規把它摳出來。

第二個參數是按鈕的類型,內容是一個GBK編碼,我這個類型是學生。

function login_post($url,$cookie,$post){

$ch = curl_init();

curl_setopt($ch, CURLOPT_URL, $url);

curl_setopt($ch, CURLOPT_HEADER, 0);

curl_setopt($ch, CURLOPT_RETURNTRANSFER,1); //不自动输出数据,要echo才行

curl_setopt($ch, CURLOPT_FOLLOWLOCATION, 1); //重要,抓取跳转后数据

curl_setopt($ch, CURLOPT_COOKIEFILE, $cookie);

curl_setopt($ch, CURLOPT_REFERER, 'http://jwgl.hbpu.edu.cn/'); //重要,302跳转需要referer,可以在Request Headers找到

curl_setopt($ch, CURLOPT_POSTFIELDS,$post); //post提交数据

$result=curl_exec($ch);

curl_close($ch); return $result;

} $xh='';//此处手动输入学号,上线后通过$_POST得到

$pw='';//此处手动输入密码,上线后通过$_POST得到

$code = file_get_contents("code.txt");//把验证码输入到code.txt中后通过此方法取出验证码

$cookie = dirname(__FILE__) . '/cookie/'.$_SESSION['id'].'.txt';//取出cookie

$url="http://jwgl.hbpu.edu.cn/default2.aspx"; //教务处地址

$con1=login_post($url,$cookie,'');

preg_match_all('/<input type="hidden" name="__VIEWSTATE" value="([^<>]+)" \/>/', $con1, $view); //获取__VIEWSTATE字段并存到$view数组中

$post=array( '__VIEWSTATE'=>$view[1][0], 'txtUserName'=>$xh, 'TextBox2'=>$pw, 'txtSecretCode'=>$code, 'RadioButtonList1'=>'%D1%A7%C9%FA', //“学生”的gbk编码

'Button1'=>'', 'lbLanguage'=>'', 'hidPdrs'=>'', 'hidsc'=>''

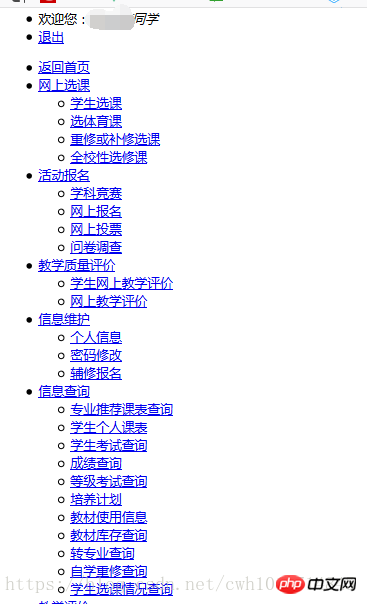

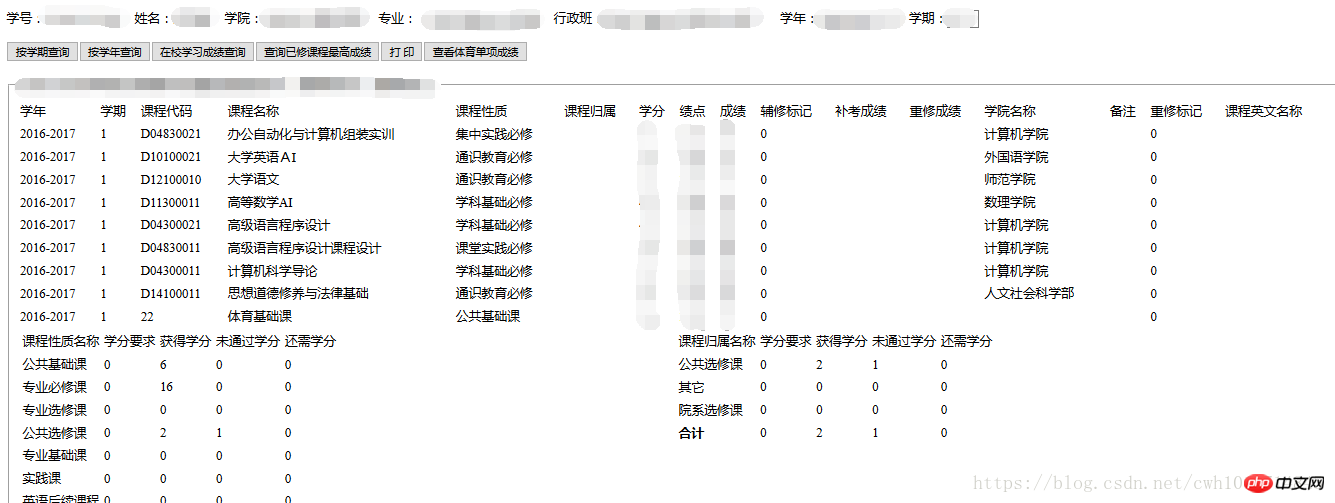

); $con2=login_post($url,$cookie,http_build_query($post)); //将数组连接成字符串到了這裡我們就可以存取我們的php檔案了,如果你的內容如下,那麼恭喜你,你已經成功登陸了正方。

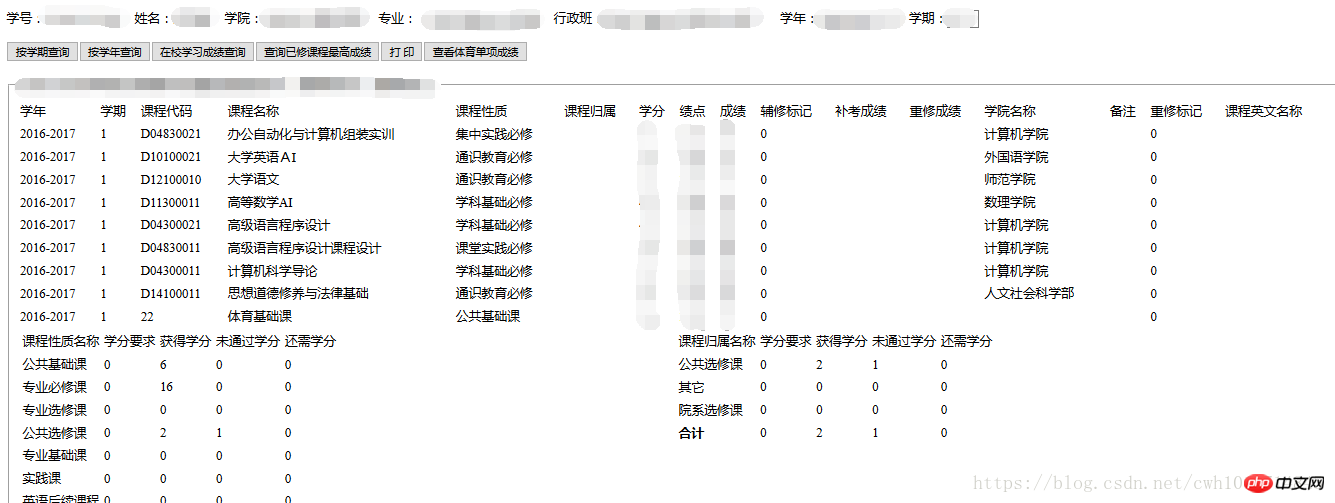

3.實現訪問課表功能

前面已經說了,我們就算成功登陸了,也無法進行裡面的功能操作,因為每一個板塊都需要不同的參數,或不同的請求地址,因此我在這裡介紹一下訪問成績的一個功能。

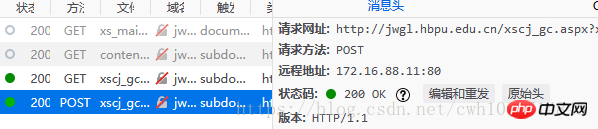

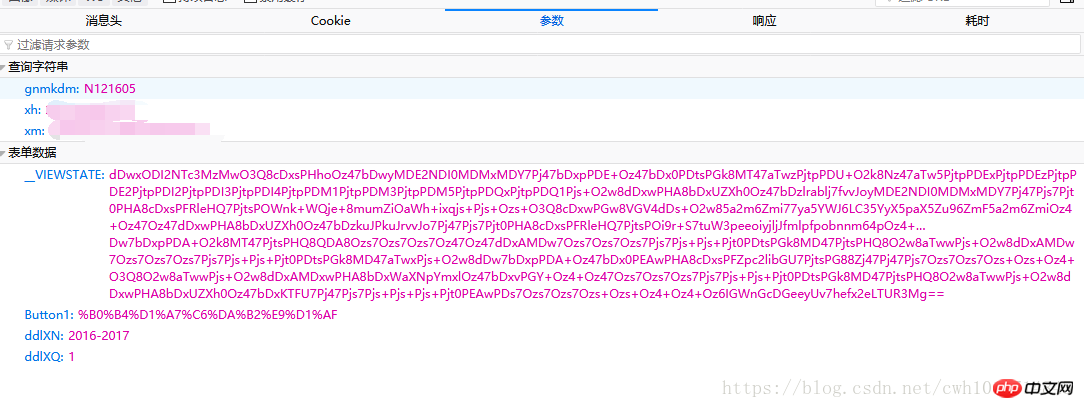

進入成績查詢板塊,我們看看請求位址和參數。

參數如下:

這幾個參數的話大家應該可以看得懂,唯一一個就是gnmkdm,這個參數的內容是一個隨機產生的字串,不是必須參數。其他幾個前面基本上已經講過了,_VEIWSTATE跟之前取得的方法一樣。下面給程式碼。

preg_match_all('/<span id="xhxm">([^<>]+)/', $con2, $xm); //正则出的数据存到$xm数组中

$xm[1][0]=substr($xm[1][0],0,-4); //字符串截取,获得姓名

//拼接所需要访问的url,我们需要获取哪个url就去拼接完整的url,此处是获取成绩的url

//以后如果需要获取别的数据,就去官网找他的url,看需要哪些参数

$url2="http://jwgl.hbpu.edu.cn/xscj_gc.aspx?xh=".$xh."&xm=".$xm[1][0]; $viewstate=login_post($url2,$cookie,'');

preg_match_all('/<input type="hidden" name="__VIEWSTATE" value="([^<>]+)" \/>/', $viewstate, $vs); $state=$vs[1][0]; //$state存放一会post的__VIEWSTATE

//每个页面都有不同的参数请求,根据不同情况来发送不同的参数

$post=array( '__EVENTTARGET'=>'', '__EVENTARGUMENT'=>'', '__VIEWSTATE'=>$state, 'hidLanguage'=>'', 'ddlXN'=>'2016-2017', //当前学年

'ddlXQ'=>'1', //当前学期

'ddl_kcxz'=>'', 'Button1'=>'%B0%B4%D1%A7%C6%DA%B2%E9%D1%AF' //“学期成绩”的gbk编码,视情况而定

); $content=login_post($url2,$cookie,http_build_query($post)); echo $content;好了,程式碼給完了,如果你的頁面顯示如下,那麼你就成功了。

4.總結

其實也就是登陸的時候麻煩一些,進去以後,必須要的兩個參數Cookie和_VIEWSTATE,其他的參數就自己去每個POST請求看看,然後根據請求格式組合一下就行了,上面的程式碼跑起來不會報錯,各位同學copy下來運行一下看看。但是過了幾年看正方會不會修復漏洞,之前看其他博客時間間隔都太久了,因此自己寫一篇18年的,如果還有不明白的地方各位可以私信我,或者評論區留言,歡迎討論。

5.關於CSRF

所謂CSRF,就是跨站點偽造,也就是說別人盜用你的身份去對伺服器發送請求,之前提到一個請求消息頭Referer就是防禦這個攻擊,意思是說,我們如果要成功登陸正方教務系統,就要求我們必須透過登入介面的那個頁面跳轉過來,也就是說跳轉之前的地址必須是http://jwgl.hbpu.edu.cn/。大家測驗的時候用自己大學的教務系統,因為這個地址是我所在大學的教務系統,透過我的學號密碼才能成功登陸。最後貼出一片關於CSRF攻擊的博客,一個大佬寫的。詳細描述CSRF。 (點擊下面連結)

CSRF攻防

php模擬登陸正教務系統(2018)

本文主要介紹透過php的curl函式庫實現正方教務系統的登陸,由於正教務系統每年可能會有一些更新,因此本文是針對2018年而言,所介紹一些模擬登陸正方的方法。

1.保存登陸介面的驗證碼和Cookie

#內容如下

我們可以看到這樣一個請求,從名字可以看出來這個就是頁面的驗證碼,是造訪登入介面的時候從正伺服器回傳的。我參考其他大佬的部落格說的是可以攔截驗證碼,不需要輸,但是我測試幾次發現並不行,因此我感覺正方應該是修復了這個bug,所以我們還是老實輸個驗證碼吧。

還要注意的是上圖中有一個參數Cookie,這個cookie在每次造訪頁面的時候都會返回,但是只有在登陸成功以後這個cookie才會生效,因此我們需要儲存這個cookie,因為我們在教務系統中進行的所有操作都會對這個cookie進行驗證,也就相當於身份驗證,因此這個cookie是必不可少的。

下面我用php本地儲存cookie和驗證碼。

session_start(); $id=session_id(); $_SESSION['id']=$id; $cookie = dirname(__FILE__) . '/cookie/'.$_SESSION['id'].'.txt'; //cookie路径,将cookie写入一个文件中

$verify_code_url = "http://jwgl.hbpu.edu.cn/CheckCode.aspx"; //验证码地址

$curl = curl_init();

curl_setopt($curl, CURLOPT_URL, $verify_code_url);

curl_setopt($curl, CURLOPT_COOKIEJAR, $cookie); //保存cookie

curl_setopt($curl, CURLOPT_HEADER, 0);

curl_setopt($curl, CURLOPT_RETURNTRANSFER, 1); $img = curl_exec($curl); //执行curl

curl_close($curl); $fp = fopen("verifyCode.jpg","w"); //文件名

fwrite($fp,$img); //写入文件

fclose($fp);

echo "验证码取出完成,正在休眠,15秒内请把验证码填入code.txt并保存\n"; //停止运行15秒

sleep(15);熟悉php的同學應該可以看懂這段程式碼的意思。首先建立一個session,我們把每次取得到的cookie保存在資料夾內,透過造訪網域名稱來取得cookie和傳回的驗證碼。驗證碼的手動填寫就是我們創建一個code.txt文件,我們在資料夾內看到驗證碼圖片以後手動在code.txt文件中寫出來,十五秒以後我們就給正方伺服器發送請求。

2.找到發送請求的伺服器以及需要的參數

可以看到一個POST請求,其中我們在上圖中要注意的一個訊息頭是Referer ,這個訊息頭的作用是為了防止CSRF,至於CSRF,我將會在末尾闡述。下面看看POST參數:

大部分參數大家應該猜得到,空內容的參數我就不多說了,需要說的一點是_VIEWSTATE和RadioButtonList1。

第一個參數是目前頁面的狀態,這個字串是為了驗證我們是從登陸介面過來的,這個參數在登入頁面的原始碼裡面,我們透過正規把它摳出來。

第二個參數是按鈕的類型,內容是一個GBK編碼,我這個類型是學生。

function login_post($url,$cookie,$post){

$ch = curl_init();

curl_setopt($ch, CURLOPT_URL, $url);

curl_setopt($ch, CURLOPT_HEADER, 0);

curl_setopt($ch, CURLOPT_RETURNTRANSFER,1); //不自动输出数据,要echo才行

curl_setopt($ch, CURLOPT_FOLLOWLOCATION, 1); //重要,抓取跳转后数据

curl_setopt($ch, CURLOPT_COOKIEFILE, $cookie);

curl_setopt($ch, CURLOPT_REFERER, 'http://jwgl.hbpu.edu.cn/'); //重要,302跳转需要referer,可以在Request Headers找到

curl_setopt($ch, CURLOPT_POSTFIELDS,$post); //post提交数据

$result=curl_exec($ch);

curl_close($ch); return $result;

} $xh='';//此处手动输入学号,上线后通过$_POST得到

$pw='';//此处手动输入密码,上线后通过$_POST得到

$code = file_get_contents("code.txt");//把验证码输入到code.txt中后通过此方法取出验证码

$cookie = dirname(__FILE__) . '/cookie/'.$_SESSION['id'].'.txt';//取出cookie

$url="http://jwgl.hbpu.edu.cn/default2.aspx"; //教务处地址

$con1=login_post($url,$cookie,'');

preg_match_all('/<input type="hidden" name="__VIEWSTATE" value="([^<>]+)" \/>/', $con1, $view); //获取__VIEWSTATE字段并存到$view数组中

$post=array( '__VIEWSTATE'=>$view[1][0], 'txtUserName'=>$xh, 'TextBox2'=>$pw, 'txtSecretCode'=>$code, 'RadioButtonList1'=>'%D1%A7%C9%FA', //“学生”的gbk编码

'Button1'=>'', 'lbLanguage'=>'', 'hidPdrs'=>'', 'hidsc'=>''

); $con2=login_post($url,$cookie,http_build_query($post)); //将数组连接成字符串到了這裡我們就可以存取我們的php檔案了,如果你的內容如下,那麼恭喜你,你已經成功登陸了正方。

3.實現訪問課表功能

前面已經說了,我們就算成功登陸了,也無法進行裡面的功能操作,因為每一個板塊都需要不同的參數,或不同的請求地址,因此我在這裡介紹一下訪問成績的一個功能。

進入成績查詢板塊,我們看看請求位址和參數。

參數如下:

這幾個參數的話大家應該可以看得懂,唯一一個就是gnmkdm,這個參數的內容是一個隨機產生的字串,不是必須參數。其他幾個前面基本上已經講過了,_VEIWSTATE跟之前取得的方法一樣。下面給程式碼。

preg_match_all('/<span id="xhxm">([^<>]+)/', $con2, $xm); //正则出的数据存到$xm数组中

$xm[1][0]=substr($xm[1][0],0,-4); //字符串截取,获得姓名

//拼接所需要访问的url,我们需要获取哪个url就去拼接完整的url,此处是获取成绩的url

//以后如果需要获取别的数据,就去官网找他的url,看需要哪些参数

$url2="http://jwgl.hbpu.edu.cn/xscj_gc.aspx?xh=".$xh."&xm=".$xm[1][0]; $viewstate=login_post($url2,$cookie,'');

preg_match_all('/<input type="hidden" name="__VIEWSTATE" value="([^<>]+)" \/>/', $viewstate, $vs); $state=$vs[1][0]; //$state存放一会post的__VIEWSTATE

//每个页面都有不同的参数请求,根据不同情况来发送不同的参数

$post=array( '__EVENTTARGET'=>'', '__EVENTARGUMENT'=>'', '__VIEWSTATE'=>$state, 'hidLanguage'=>'', 'ddlXN'=>'2016-2017', //当前学年

'ddlXQ'=>'1', //当前学期

'ddl_kcxz'=>'', 'Button1'=>'%B0%B4%D1%A7%C6%DA%B2%E9%D1%AF' //“学期成绩”的gbk编码,视情况而定

); $content=login_post($url2,$cookie,http_build_query($post)); echo $content;好了,程式碼給完了,如果你的頁面顯示如下,那麼你就成功了。

4.總結

其實也就是登陸的時候麻煩一些,進去以後,必須要的兩個參數Cookie和_VIEWSTATE,其他的參數就自己去每個POST請求看看,然後根據請求格式組合一下就行了,上面的程式碼跑起來不會報錯,各位同學copy下來運行一下看看。但是過了幾年看正方會不會修復漏洞,之前看其他博客時間間隔都太久了,因此自己寫一篇18年的,如果還有不明白的地方各位可以私信我,或者評論區留言,歡迎討論。

5.關於CSRF

所謂CSRF,就是跨站點偽造,也就是說別人盜用你的身分去對伺服器發送請求,之前提到一個請求訊息頭Referer就是防禦這個攻擊,意思是說,我們如果要成功登陸正方教務系統,就要求我們必須透過登入介面的那個頁面跳轉過來,也就是說跳轉之前的位址必須是http://jwgl.hbpu.edu.cn/ 。大家測驗的時候用自己大學的教務系統,因為這個地址是我所在大學的教務系統,透過我的學號密碼才能成功登陸。最後貼出一片關於CSRF攻擊的博客,一個大佬寫的。詳細描述CSRF。 (點擊下面連結)

CSRF攻防。

相關推薦:

#以上是php實現模擬登陸正方教務系統的詳細內容。更多資訊請關注PHP中文網其他相關文章!

熱AI工具

Undresser.AI Undress

人工智慧驅動的應用程序,用於創建逼真的裸體照片

AI Clothes Remover

用於從照片中去除衣服的線上人工智慧工具。

Undress AI Tool

免費脫衣圖片

Clothoff.io

AI脫衣器

Video Face Swap

使用我們完全免費的人工智慧換臉工具,輕鬆在任何影片中換臉!

熱門文章

熱工具

記事本++7.3.1

好用且免費的程式碼編輯器

SublimeText3漢化版

中文版,非常好用

禪工作室 13.0.1

強大的PHP整合開發環境

Dreamweaver CS6

視覺化網頁開發工具

SublimeText3 Mac版

神級程式碼編輯軟體(SublimeText3)

適用於 Ubuntu 和 Debian 的 PHP 8.4 安裝和升級指南

Dec 24, 2024 pm 04:42 PM

適用於 Ubuntu 和 Debian 的 PHP 8.4 安裝和升級指南

Dec 24, 2024 pm 04:42 PM

PHP 8.4 帶來了多項新功能、安全性改進和效能改進,同時棄用和刪除了大量功能。 本指南介紹如何在 Ubuntu、Debian 或其衍生版本上安裝 PHP 8.4 或升級到 PHP 8.4

如何設定 Visual Studio Code (VS Code) 進行 PHP 開發

Dec 20, 2024 am 11:31 AM

如何設定 Visual Studio Code (VS Code) 進行 PHP 開發

Dec 20, 2024 am 11:31 AM

Visual Studio Code,也稱為 VS Code,是一個免費的原始碼編輯器 - 或整合開發環境 (IDE) - 可用於所有主要作業系統。 VS Code 擁有大量針對多種程式語言的擴展,可以輕鬆編寫

在PHP API中說明JSON Web令牌(JWT)及其用例。

Apr 05, 2025 am 12:04 AM

在PHP API中說明JSON Web令牌(JWT)及其用例。

Apr 05, 2025 am 12:04 AM

JWT是一種基於JSON的開放標準,用於在各方之間安全地傳輸信息,主要用於身份驗證和信息交換。 1.JWT由Header、Payload和Signature三部分組成。 2.JWT的工作原理包括生成JWT、驗證JWT和解析Payload三個步驟。 3.在PHP中使用JWT進行身份驗證時,可以生成和驗證JWT,並在高級用法中包含用戶角色和權限信息。 4.常見錯誤包括簽名驗證失敗、令牌過期和Payload過大,調試技巧包括使用調試工具和日誌記錄。 5.性能優化和最佳實踐包括使用合適的簽名算法、合理設置有效期、

您如何在PHP中解析和處理HTML/XML?

Feb 07, 2025 am 11:57 AM

您如何在PHP中解析和處理HTML/XML?

Feb 07, 2025 am 11:57 AM

本教程演示瞭如何使用PHP有效地處理XML文檔。 XML(可擴展的標記語言)是一種用於人類可讀性和機器解析的多功能文本標記語言。它通常用於數據存儲

解釋PHP中的晚期靜態綁定(靜態::)。

Apr 03, 2025 am 12:04 AM

解釋PHP中的晚期靜態綁定(靜態::)。

Apr 03, 2025 am 12:04 AM

靜態綁定(static::)在PHP中實現晚期靜態綁定(LSB),允許在靜態上下文中引用調用類而非定義類。 1)解析過程在運行時進行,2)在繼承關係中向上查找調用類,3)可能帶來性能開銷。

php程序在字符串中計數元音

Feb 07, 2025 pm 12:12 PM

php程序在字符串中計數元音

Feb 07, 2025 pm 12:12 PM

字符串是由字符組成的序列,包括字母、數字和符號。本教程將學習如何使用不同的方法在PHP中計算給定字符串中元音的數量。英語中的元音是a、e、i、o、u,它們可以是大寫或小寫。 什麼是元音? 元音是代表特定語音的字母字符。英語中共有五個元音,包括大寫和小寫: a, e, i, o, u 示例 1 輸入:字符串 = "Tutorialspoint" 輸出:6 解釋 字符串 "Tutorialspoint" 中的元音是 u、o、i、a、o、i。總共有 6 個元

什麼是PHP魔術方法(__ -construct,__destruct,__call,__get,__ set等)並提供用例?

Apr 03, 2025 am 12:03 AM

什麼是PHP魔術方法(__ -construct,__destruct,__call,__get,__ set等)並提供用例?

Apr 03, 2025 am 12:03 AM

PHP的魔法方法有哪些? PHP的魔法方法包括:1.\_\_construct,用於初始化對象;2.\_\_destruct,用於清理資源;3.\_\_call,處理不存在的方法調用;4.\_\_get,實現動態屬性訪問;5.\_\_set,實現動態屬性設置。這些方法在特定情況下自動調用,提升代碼的靈活性和效率。

PHP和Python:比較兩種流行的編程語言

Apr 14, 2025 am 12:13 AM

PHP和Python:比較兩種流行的編程語言

Apr 14, 2025 am 12:13 AM

PHP和Python各有優勢,選擇依據項目需求。 1.PHP適合web開發,尤其快速開發和維護網站。 2.Python適用於數據科學、機器學習和人工智能,語法簡潔,適合初學者。