連接埠掃描是什麼意思?

由於電腦上的連接埠是發送和接收訊息的地方,因此連接埠掃描類似於敲門以查看是否有人在家。下面我們就來帶大家了解一下連接埠掃描,希望對大家有幫助。

連接埠掃描

#連接埠掃描是用來識別網路主機上可用的開放連接埠和服務的技術的名稱,可以檢查IP位址上所有連接埠以查看它們是開啟還是關閉。

安全技術人員有時會利用它來審計電腦的漏洞,但駭客也會利用它來攻擊受害者。它被認為是一種開放式駭客攻擊技術,駭客進行連接埠掃描技術,以便在特定電腦連接埠內找到漏洞。對入侵者而言,這些弱點代表了獲得攻擊的機會。

每個IP位址中有65,535個端口,駭客可能會掃描每個端口以找到任何不安全的端口。

連接埠掃描如何運作?

連接埠掃描非常簡單:發送連接到目標電腦的請求,然後追蹤記錄看似開啟的連接埠或回應請求的連接埠。

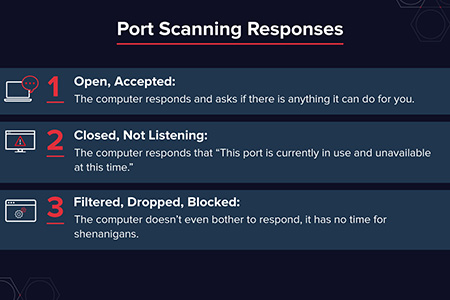

有三種可能的回應:

1、打開,接受: 電腦回應並詢問是否有任何可以為您做的事情。

2、關閉,未偵聽: 電腦回應「此連接埠目前正在使用且此時無法使用」。

3、過濾,丟棄,封鎖: 電腦甚至懶得回應,它沒有時間為惡作劇。

連接埠掃描的類型

#Ping掃描:

##最簡單的端口掃描技術,用於掃描整個網路區塊或單一目標,以識別網路上的哪些電腦處於活動狀態。它會向目標發送ICMP回應請求,如果回應是ICMP回复,則表示目標處於活動狀態。vanilla掃描:

最基本的掃描類型,掃描程式會嘗試連接所有65,535個連接埠。它是完全連接掃描,會發送SYN標誌(請求連接),並在收到SYN-ACK(連接確認)回應後,發送回ACK標誌。完全連接掃描是準確的,但非常容易檢測,因為防火牆始終記錄完整連線。SYN掃描:也稱為半開掃描(TCP半開放)

#這是一個快速且偷偷摸摸的掃描,試圖在目標電腦上找到潛在的開放端口。此掃描很快,因為它永遠不會完成完整的TCP 3路握手。掃描器發送SYN訊息,只記錄SYN-ACK回應。掃描器沒有透過發送最終的ACK來完成連接:它會使目標懸空。strobe掃描:一種更集中的掃描,只尋找已知的已開發服務

UDP:掃描程式尋找開啟的UDP連接埠

FTP Bounce掃描:掃描器透過FTP伺服器來偽裝掃描來源,允許透過FTP伺服器彈出資料包來偽裝寄件者的位置。

隱形掃描:用於收集資訊而不被目標系統記錄,掃描器會阻止掃描的電腦記錄連接埠掃描活動。

總結:連接埠掃描是任何漏洞分析或滲透測試的第一步;知道哪些連接埠是開放的、是能夠與目標主動通訊的開始。連接埠掃描本身並不構成犯罪,我們可以透過使用防火牆來實現對連接埠掃描的保護。

這篇文章到這裡就全部結束了,希望能對大家的學習有所幫助。更多精彩內容大家可以追蹤php中文網相關教學欄位! ! !以上是連接埠掃描是什麼意思?的詳細內容。更多資訊請關注PHP中文網其他相關文章!

熱AI工具

Undresser.AI Undress

人工智慧驅動的應用程序,用於創建逼真的裸體照片

AI Clothes Remover

用於從照片中去除衣服的線上人工智慧工具。

Undress AI Tool

免費脫衣圖片

Clothoff.io

AI脫衣器

Video Face Swap

使用我們完全免費的人工智慧換臉工具,輕鬆在任何影片中換臉!

熱門文章

熱工具

記事本++7.3.1

好用且免費的程式碼編輯器

SublimeText3漢化版

中文版,非常好用

禪工作室 13.0.1

強大的PHP整合開發環境

Dreamweaver CS6

視覺化網頁開發工具

SublimeText3 Mac版

神級程式碼編輯軟體(SublimeText3)

win10如何重置tcp/ip協定? windows10重置tcp/ip協定棧的方法

Mar 16, 2024 am 11:07 AM

win10如何重置tcp/ip協定? windows10重置tcp/ip協定棧的方法

Mar 16, 2024 am 11:07 AM

win10如何重置tcp/ip協定?其實方法很簡單的,使用者可以直接的進入到命令提示符,然後按下ctrl shift enter的組合鍵來進行操作就可以了或者是直接的執行重置命令來進行設置,下面就讓本站來為使用者來仔細的介紹一下windows10重置tcp/ip協定棧的方法吧。 windows10重置tcp/ip協定棧的方法一、管理員權限1、我們使用快捷鍵win R直接開啟運行窗口,然後輸入cmd並按住ctrl shift enter的組合鍵。 2、或者我們可以直接在開始選單中搜尋命令提示符,右鍵點

python中怎麼使用TCP實作對話客戶端和伺服器

May 17, 2023 pm 03:40 PM

python中怎麼使用TCP實作對話客戶端和伺服器

May 17, 2023 pm 03:40 PM

TCP客戶端一個使用TCP協定實現可連續對話的客戶端範例程式碼:importsocket#客戶端設定HOST='localhost'PORT=12345#建立TCP套接字並連接伺服器client_socket=socket.socket(socket.AF_INET,socket .SOCK_STREAM)client_socket.connect((HOST,PORT))whileTrue:#取得使用者輸入message=input("請輸入要傳送的訊息:&

活久見! TCP兩次揮手,你有看過嗎?那四次握手呢?

Jul 24, 2023 pm 05:18 PM

活久見! TCP兩次揮手,你有看過嗎?那四次握手呢?

Jul 24, 2023 pm 05:18 PM

那這裡面提到的"面向連接",意味著需要 建立連接,使用連接,釋放連接。建立連線是指我們熟知的TCP三次握手。而使用連接,則是透過一發送、一確認的形式,進行資料傳輸。還有就是釋放連接,也就是我們常見的TCP四次揮手。

如何在Java中使用單一TCP連線發送多個檔案?

Apr 27, 2023 am 08:49 AM

如何在Java中使用單一TCP連線發送多個檔案?

Apr 27, 2023 am 08:49 AM

使用一個TCP連線發送多個檔案為什麼會有這篇部落格?最近在看一些相關方面的東西,簡單的使用一下Socket進行程式設計是沒有的問題的,但是這樣只是建立了一些基本概念。對於真正的問題,還是無能為力。當我需要進行檔案的傳輸時,我發現我好像只是發送過去了資料(二進位資料),但是關於檔案的一些資訊卻遺失了(檔案的副檔名)。而且每次我只能使用一個Socket發送一個文件,沒有辦法做到連續發送文件(因為我是依靠關閉流來完成發送文件的,也就是說我其實是不知道文件的長度,所以只能以一個Socket連接代表一個檔案)。

Java API 開發中使用 Netty4 進行 TCP 通信

Jun 17, 2023 pm 11:18 PM

Java API 開發中使用 Netty4 進行 TCP 通信

Jun 17, 2023 pm 11:18 PM

TCP是電腦網路通訊協定的一種,是一種連線導向的傳輸協定。在Java應用開發中,TCP通訊被廣泛應用於各種場景,例如客戶端和伺服器之間的資料傳輸、音訊視訊即時傳輸等等。 Netty4是一個高效能、高可擴展性、高效能的網路程式框架,能夠優化伺服器和用戶端之間的資料交換流程,使其更有效率可靠。使用Netty4進行TCP通訊的具體實作步驟如下:引入

Nginx怎麼配置TCP負載平衡

May 19, 2023 am 08:29 AM

Nginx怎麼配置TCP負載平衡

May 19, 2023 am 08:29 AM

假設Kubernetes叢集已經配置好,我們將基於CentOS為Nginx建立一個虛擬機器。以下是實驗中設定的詳細資訊:Nginx(CenOS8Minimal)–192.168.1.50KubeMaster–192.168.1.40KubeWorker1–192.168.1.41KubeWorker2–192.168.192.168.1.41KubeWorker2–192.168.1.421)所以需要安裝e

Linux SIGPIPE訊號

Feb 19, 2024 pm 04:00 PM

Linux SIGPIPE訊號

Feb 19, 2024 pm 04:00 PM

在TCP通信雙方中,為了描述方便,以下將通信雙方用A和B代替。根據TCP協定規定,如果A關閉連線後B繼續發送數據,B會收到A的RST回應。若B繼續發送數據,系統會發出SIGPIPE訊號告知連接已斷開,停止發送。系統對SIGPIPE訊號的預設處理行為是讓B進程退出。作業系統對SIGPIPE訊號的這種預設處理行為非常不友好,讓我們來分析一下。 TCP通訊是全雙工頻道,相當於兩條單工頻道,連線兩端各負責一條。當對端「關閉」時,雖然本意是關閉整個兩條頻道,但本端只是收到FIN包。依TCP協議的規定,當一

如何使用Nginx防範埠掃描攻擊

Jun 10, 2023 pm 12:18 PM

如何使用Nginx防範埠掃描攻擊

Jun 10, 2023 pm 12:18 PM

在當前網路環境下,安全性一直是網路管理員和網站開發者最關心的問題之一。其中,連接埠掃描攻擊是一種常見的安全漏洞,攻擊者會對網站開放的連接埠進行掃描,以識別潛在的漏洞。為了避免連接埠掃描攻擊帶來的安全威脅,越來越多的企業和網站選擇使用Nginx作為Web伺服器。本文將介紹如何使用Nginx防範埠掃描攻擊。一、什麼是連接埠掃描攻擊?連接埠掃描是指攻擊者使用TCP或U