一、漏洞介紹

2019年1月11日,ThinkPHP團隊發布了一個修補程式更新,修復了一處由於不安全的動態函數呼叫而導致的遠端程式碼執行漏洞。此漏洞危害程度非常高,預設條件下即可執行遠端程式碼。啟明星辰ADLab安全研究員對ThinkPHP的多個版本進行源碼分析與驗證後,確認特定受影響的版本為ThinkPHP5.0-5.0.23完整版。

二、漏洞重現

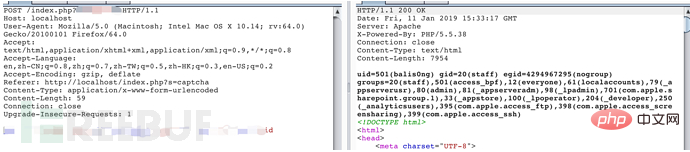

本機環境採用ThinkPHP 5.0.22完整版 PHP5.5.38 Apache進行複現。安裝環境後執行POC即可執行系統指令,如圖:

#三、漏洞分析

thinkphp/library/think/Request.php:518

Request類別的__construct函數如下:

#由於$options參數可控,攻擊者可以覆寫該類別的filter屬性、method屬性以及get屬性的值。而在Request類別的param函數中:

當$this->mergeParam為空時,這裡會呼叫$this->get(false)。追蹤$this->get函數:

該函數最後呼叫了$this->input函數,並將$this->get傳入,而$this->get的值是攻擊者可控的。追蹤$this->input函數:

該函數呼叫了$this->getFileter取得過濾器。函數體如下:$this->filter的值是攻擊者透過呼叫建構函式覆寫控制的,將該值傳回後將進入input函數:

檢視filterValue函數如下:

在call_user_func函數的呼叫中,$filter可控,$value可控。因此,可致程式碼執行。

漏洞觸發流程:##從ThinkPHP5的入口點開始分析:thinkphp/library/think/App.php:77

這裡呼叫Route::check進行路由偵測。函數如下:

這裡呼叫Route::check進行路由偵測。函數如下:

注意紅色字體部分。對應開頭的第一個步驟,也就是呼叫method函數進行變數覆蓋。這裡需要涵蓋的屬性有$this->filter,$this->method,$this->get。因為$request->method()的回傳值為$this->method,所以該值也需要被控制。這裡回傳值賦值給了$method,然後取出self::$rules[$method]的值給$rules。這裡要注意:THINKPHP5有自動類別載入機制,會自動載入vendor目錄下的一些檔案。但是完整版跟核心版的vendor目錄結構是不一樣的。

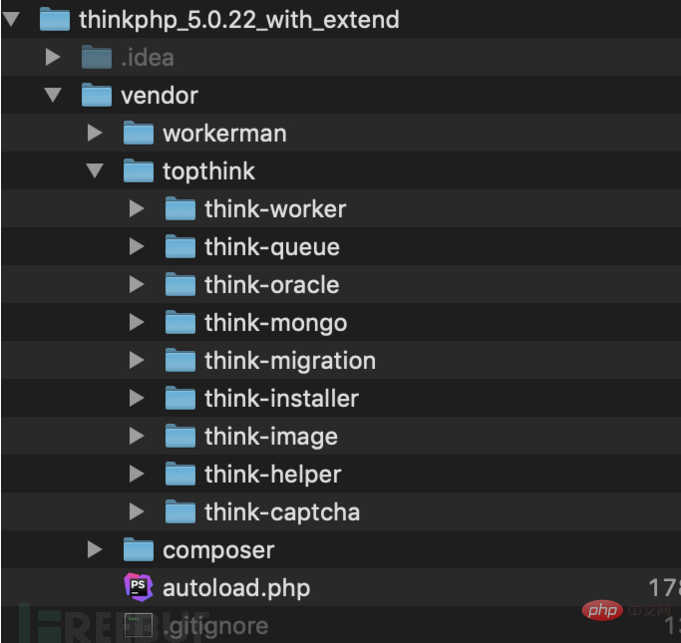

完整版的目錄結構如下:

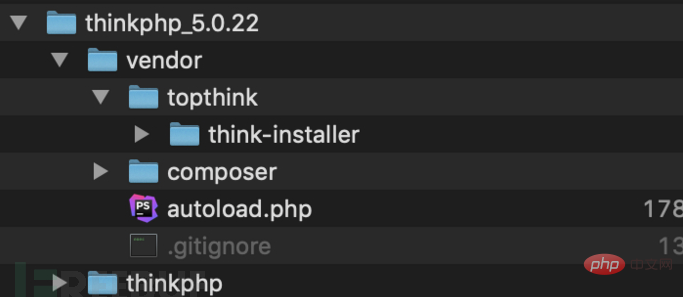

而核心版的目錄結構如下:

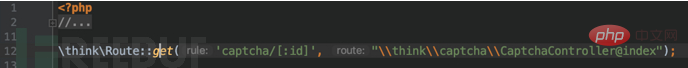

可以看到完整版比核心版多出了幾個資料夾。特別要注意的就是think-captcha/src這個資料夾裡有一個helper.php檔:

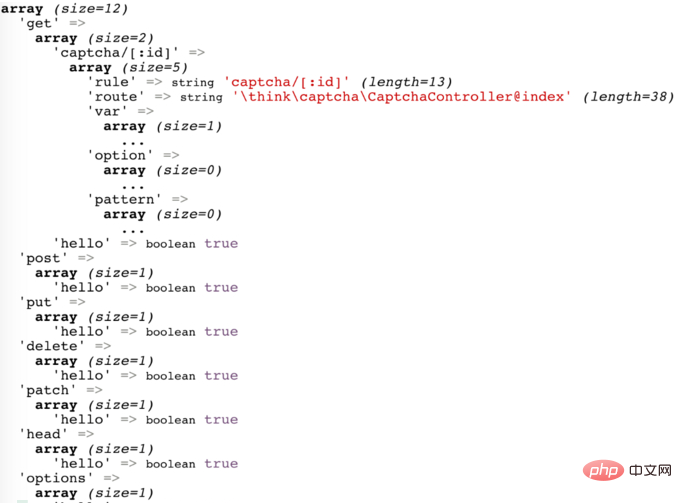

#這裡呼叫\think\Route::get函數進行路由註冊的操作。而這步驟操作的影響就是改變了上文提到的self::$rules的值。有了這個路由,才能進行RCE,否則不成功。這也就是為什麼只影響完整版,而不影響核心版的原因。此時的self::$rules的值為:

######那麼,當攻擊者控制回傳的$method的值為get的時候,$rules的值就是這條路由的規則。然後回到上文取到$rules之後,根據傳入的URL取得$item的值,使得$rules[$item]的值為captcha路由數組,就可以進一步呼叫到self::parseRule函數。函數體略長,這裡取關鍵點:######此時傳遞進來的$route的值為\think\captcha\CaptchaController@index。因此進入的是標註紅色的if分支中。在這個分支中,$result的’type’鍵對應的值為‘method’。然後將$result層層傳回run函數中,並賦值給了$dispatch。 ######然後將$dispatch帶入self::exec函數:###進入到紅色標註的分支,該分支呼叫Request類別的param方法。因此,滿足了利用鏈的第三步,造成命令執行。

啟明星辰ADLab安全研究員對ThinkPHP5.0-5.0.23每個版本都進行了分析,發現ThinkPHP5.0.2-5.0.23可以使用同一個POC,而ThinkPHP5.0-5.0.1需要更改一下POC,原因在於Route.php的rule函數的一個實現小差異。

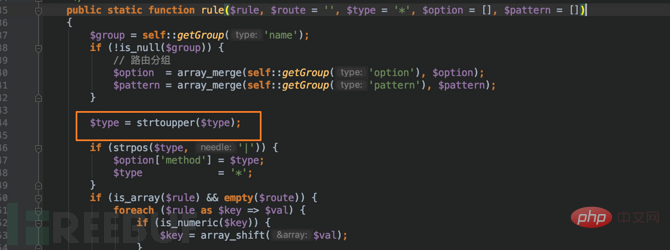

ThinkPHP5.0-5.0.1版的thinkphp/library/think/Route.php:235,將$type轉換成大寫:

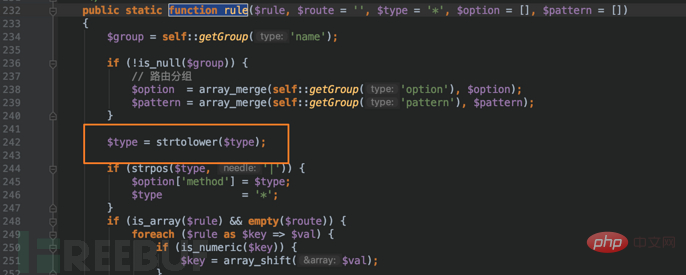

#在ThinkPHP5.0.2-5.0.23版本中,rule函數中卻將$type轉換成了小寫:

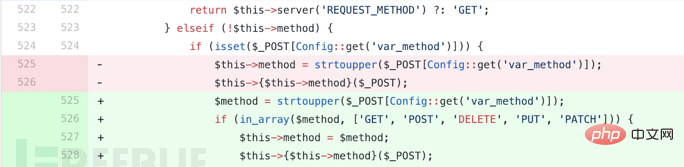

###在ThinkPHP5.0.24中,增加了對$this->method的判斷,不允許再自由呼叫類別函數。 ##################五、結論##########強烈建議用戶升級到ThinkPHP5.0.24版本,並且不要開啟debug模式,以免遭受攻擊。 ######相關推薦:《###PHP教學###》###以上是ThinkPHP5核心類別Request遠端程式碼漏洞分析的詳細內容。更多資訊請關注PHP中文網其他相關文章!