web使用什麼協議進行訊息傳送

web使用「HTTP」或「HTTPS」協定進行訊息傳送。 HTTP協定指定了客戶端可能發送給伺服器什麼樣的訊息以及得到什麼樣的回應;而HTTPS協定是以安全為目標的HTTP通道,在HTTP的基礎上透過傳輸加密和身分認證保證了傳輸過程的安全性。

本教學操作環境:windows10系統、Dell G3電腦。

web使用「HTTP」或「HTTPS」協定進行訊息傳送。

HTTP

超文本傳輸協定(Hypertext Transfer Protocol,HTTP)是一個簡單的請求-回應協議,它通常運行在TCP之上。它指定了客戶端可能發送給伺服器什麼樣的訊息以及得到什麼樣的回應。請求和回應訊息的頭以ASCII形式給出;而訊息內容則具有一個類似MIME的格式。這個簡單模型是早期Web成功的有功之臣,因為它使開發和部署非常直截了當。

HTTP的缺點:

HTTP雖然使用極為廣泛, 但是卻存在不小的安全缺陷, 主要是其資料的明文傳送和訊息完整性檢測的缺乏, 而這兩點恰好是網路支付, 網路交易等新興應用中安全方面最需要關注的。

關於HTTP的明文資料傳輸, 攻擊者最常用的攻擊手法就是網路嗅探, 試圖從傳輸過程當中分析出敏感的資料, 例如管理員對 Web 程式後台的登入過程等等, 從而取得網站管理權限, 進而滲透到整個伺服器的權限。即使無法取得後台登入資訊, 攻擊者也可以從網路中取得一般使用者的隱性資訊, 包括手機號碼, 身分證號碼, 信用卡號等重要資料, 導致嚴重的安全事故。進行網路嗅探攻擊非常簡單, 對攻擊者的要求很低。使用網路發佈的任一款抓包工具, 一個新手就有可能取得到大型網站的使用者資訊。

另外,HTTP在傳輸客戶端請求和服務端回應時, 唯一的資料完整性檢定就是在封包頭包含了本次傳輸資料的長度, 而對內容是否被篡改不作確認。因此攻擊者可以輕易的發動中間人攻擊, 修改客戶端和服務端傳輸的資料, 甚至在傳輸資料中插入惡意程式碼, 導致客戶端被引導至惡意網站被植入木馬。

HTTPS

HTTPS (全名:Hyper Text Transfer Protocol over SecureSocket Layer),是以安全為目標的HTTP 通道,在HTTP的基礎上透過傳輸加密和身份認證保證了傳輸過程的安全性。 HTTPS 在HTTP 的基礎下加入SSL,HTTPS 的安全基礎是 SSL,因此加密的詳細內容就需要 SSL。 HTTPS 存在不同於 HTTP 的預設連接埠及一個加密/驗證層(在 HTTP與 TCP 之間)。這個系統提供了身份驗證與加密通訊方法。它被廣泛用於萬維網上安全敏感的通訊,例如交易支付等方面。

HTTPS 協定是由HTTP 加上TLS/SSL 協定建構的可進行加密傳輸、身分認證的網路協議,主要透過數位憑證、加密演算法、非對稱金鑰等技術完成網路資料傳輸加密,實現網路傳輸安全保護。設計目標主要有三個。

(1)資料保密性:保證資料內容在傳輸的過程中不會被第三方檢視。就像快遞員傳遞包裹一樣,都進行了封裝,別人無法獲知裡面裝了什麼 。

(2)資料完整性:及時發現被第三方竄改的傳輸內容。就像快遞員雖然不知道包裹裡裝了什麼東西,但他有可能中途掉包,數據完整性就是指如果被掉包,我們能輕鬆發現並拒絕。

(3)身分校驗安全性:保證資料到達使用者期望的目的地。就像我們郵寄包裹時,雖然是一個封裝好的未掉包的包裹,但必須確定這個包裹不會送錯地方,透過身分校驗來確保送對了地方。

更多相關知識,請造訪常見問題欄位!

以上是web使用什麼協議進行訊息傳送的詳細內容。更多資訊請關注PHP中文網其他相關文章!

熱AI工具

Undresser.AI Undress

人工智慧驅動的應用程序,用於創建逼真的裸體照片

AI Clothes Remover

用於從照片中去除衣服的線上人工智慧工具。

Undress AI Tool

免費脫衣圖片

Clothoff.io

AI脫衣器

AI Hentai Generator

免費產生 AI 無盡。

熱門文章

熱工具

記事本++7.3.1

好用且免費的程式碼編輯器

SublimeText3漢化版

中文版,非常好用

禪工作室 13.0.1

強大的PHP整合開發環境

Dreamweaver CS6

視覺化網頁開發工具

SublimeText3 Mac版

神級程式碼編輯軟體(SublimeText3)

熱門話題

Java API 開發中使用 Jetty7 進行 Web 伺服器處理

Jun 18, 2023 am 10:42 AM

Java API 開發中使用 Jetty7 進行 Web 伺服器處理

Jun 18, 2023 am 10:42 AM

JavaAPI開發中使用Jetty7進行Web伺服器處理隨著互聯網的發展,Web伺服器已經成為了應用程式開發的核心部分,同時也是許多企業所關注的焦點。為了滿足日益增長的業務需求,許多開發人員選擇使用Jetty進行Web伺服器開發,其靈活性和可擴展性受到了廣泛的認可。本文將介紹如何在JavaAPI開發中使用Jetty7進行We

如何使用Golang實作網頁應用程式的表單驗證

Jun 24, 2023 am 09:08 AM

如何使用Golang實作網頁應用程式的表單驗證

Jun 24, 2023 am 09:08 AM

表單驗證是Web應用程式開發中非常重要的環節,它能夠在提交表單資料之前對資料進行有效性檢查,避免應用程式出現安全漏洞和資料錯誤。使用Golang可以輕鬆實現網頁應用程式的表單驗證,本文將介紹如何使用Golang來實作網頁應用程式的表單驗證。一、表單驗證的基本要素在介紹如何實作表單驗證之前,我們需要知道表單驗證的基本要素是什麼。表單元素:表單元素是指

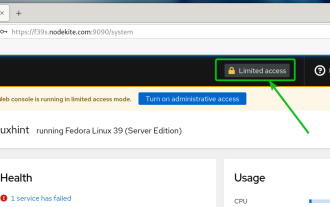

如何從駕駛艙Web使用者介面啟用管理訪問

Mar 20, 2024 pm 06:56 PM

如何從駕駛艙Web使用者介面啟用管理訪問

Mar 20, 2024 pm 06:56 PM

Cockpit是一個面向Linux伺服器的基於Web的圖形介面。它主要是為了使新用戶/專家用戶更容易管理Linux伺服器。在本文中,我們將討論Cockpit存取模式以及如何從CockpitWebUI切換Cockpit的管理存取。內容主題:駕駛艙進入模式查找當前駕駛艙訪問模式從CockpitWebUI啟用Cockpit的管理訪問從CockpitWebUI禁用Cockpit的管理訪問結論駕駛艙進入模式駕駛艙有兩種訪問模式:受限訪問:這是駕駛艙的默認訪問模式。在這種存取模式下,您無法從駕駛艙Web用戶

web標準是什麼東西

Oct 18, 2023 pm 05:24 PM

web標準是什麼東西

Oct 18, 2023 pm 05:24 PM

Web標準是一組由W3C和其他相關組織制定的規範和指南,它包括HTML、CSS、JavaScript、DOM、Web可訪問性和性能優化等方面的標準化,透過遵循這些標準,可以提高頁面的兼容性、可訪問性、可維護性和效能。 Web標準的目標是使Web內容能夠在不同的平台、瀏覽器和裝置上一致地展示和交互,提供更好的使用者體驗和開發效率。

PHP在Web開發中是屬於前端還是後端?

Mar 24, 2024 pm 02:18 PM

PHP在Web開發中是屬於前端還是後端?

Mar 24, 2024 pm 02:18 PM

PHP在Web開發中是屬於後端。 PHP是一種伺服器端腳本語言,主要用於處理伺服器端的邏輯,產生動態網頁內容。與前端技術相比,PHP更多地用於與資料庫互動、處理使用者請求以及生成頁面內容等後端操作。接下來透過具體的程式碼範例來說明PHP在後端開發中的應用。首先,我們來看一個簡單的PHP程式碼範例,用於連接資料庫並查詢資料:

web是什麼意思

Jan 09, 2024 pm 04:50 PM

web是什麼意思

Jan 09, 2024 pm 04:50 PM

web是全球廣域網,也稱為萬維網,是互聯網的一種應用形式。 Web 是一種基於超文本和超媒體的資訊系統,它允許使用者透過超連結在不同的網頁之間跳轉,從而瀏覽和獲取資訊。 Web 的基礎是互聯網,它使用統一、標準化的協定和語言,使得不同電腦之間能夠進行資料交換和資訊共享。

將對話式 AI 建置到您的 Web 應用程式中

Nov 02, 2023 am 11:04 AM

將對話式 AI 建置到您的 Web 應用程式中

Nov 02, 2023 am 11:04 AM

在本文中,我們將探討將 ChatGPT 整合到 ReactJS 應用程式中的可能性和好處,以及如何執行此操作的逐步說明。

Golang 的瀏覽器支援:建立互動式 Web

Apr 07, 2024 pm 04:03 PM

Golang 的瀏覽器支援:建立互動式 Web

Apr 07, 2024 pm 04:03 PM

Go建立互動式Web應用程序,在瀏覽器中運行。步驟:建立Go專案和main.go文件,新增HTTP處理程序以顯示訊息。使用HTML和JavaScript新增表單,用於使用者輸入和提交。在Go應用程式中加入對POST請求的處理,接收用戶訊息並回傳回應。使用FetchAPI發送POST請求並處理伺服器回應。