Web安全測試知識點有哪些

什麼是安全測試?

安全測試就是要提供證據表明,在面對敵意和惡意輸入的時候,應用仍然能夠充分的滿足它的需求。

a.如何提供證據?我們透過一組失敗的安全測試案例執行結果來證明web應用程式不符合安全需求。

b.如何看待安全測試的需求?與功能測試相比,安全測試更依賴需求,因為它有更多可能的輸入和輸出可供篩選。

真正的軟體安全其實指的是風險管理,也就是我們確保軟體的安全程度符合業務需求即可。

如何進行安全測試?

基於常見攻擊和漏洞並結合實際添加安全測試案例,就是如何將安全測試變為日常功能測試中簡單和普通的一部分的方法。

選擇具有安全意義的特殊邊界值,以及具有安全意義的特殊等價類,並將這些融入我們的測試規劃和測試策略過程中。

但是若在功能測試基礎上進行安全測試,則需要增加大量測試案例。這意味著必須做兩件事來使其便於管理:縮小關注的重點和測試自動化。

Web安全測試通常要考慮的測試點?

1、問題:沒有被驗證的輸入

測試方法:

資料型別(字串,整數,實數,等)

允許的字元集

最小和最大的長度

是否允許空輸入

參數是否是必須的

重複是否允許

數值範圍

特定的值(枚舉型)

特定的模式(正規表示式)

2、問題:有問題的存取控制

測試方法:

主要用於需要驗證使用者身分以及權限的頁面,複製該頁面的url位址,關閉該頁面以後,查看是否可以直接進入該複製好的地址

例:從一個頁面鏈到另一個頁面的間隙可以看到URL地址,直接輸入該地址,可以看到自己沒有權限的頁面資訊

3、錯誤的認證和會話管理

範例:對Grid、Label、Tree view類別的輸入框未作驗證,輸入的內容會依照html語法解析出來

4、緩衝區溢位

沒有加密關鍵資料

範例:view-source:http位址可以查看原始碼,在頁面輸入密碼,頁面顯示的是*** **, 右鍵,查看原始檔案就可以看見剛才輸入的密碼

5、拒絕服務

分析:攻擊者可以從一個主機產生足夠多的流量來耗盡狠多應用程序,最終使程序陷入癱瘓,需要做負載平衡來對付

6、不安全的配置管理

#分析:Config中的鏈接字符串以及用戶信息,郵件,數據存儲信息都需要加以保護。

程式設計師應該做的:設定所有的安全機制,關掉所有不使用的服務,設定角色權限帳號,使用日誌和警報

分析:使用者使用緩衝區溢位來破壞web應用程式的棧,透過發送特別編寫的程式碼到web程式中,攻擊者可以讓web應用程式來執行任意程式碼

7、注入式漏洞

範例:一個驗證使用者登陸的頁面,

如果使用的sql語句為:

Select * from table A where username='' username '' 及 pass word …..

##Sql 輸入' or 1 =1 ―― 就可以不輸入任何password進行攻擊8、不恰當的異常處理分析:程式在拋出異常的時候給出了比較詳細的內部錯誤訊息,暴露了不應該顯示的執行細節,網站存在潛在漏洞9、不安全的存儲分析:帳號列表,系統不應該允許用戶瀏覽到網站所有的帳號,如果必須要一個使用者列表,建議使用某種形式的假名(螢幕名稱)來指向實際的帳號。 瀏覽器快取:認證和會話資料不應該作為GET的一部分來傳送,應該使用POST10、問題:跨站腳本(XSS)分析:攻擊者使用跨站腳本來發送惡意程式碼給沒有發覺的用戶,竊取他機器上的任意資料#測試方法:HTML標籤:<…>…轉義字元:&(&);<(<);>(>); (空格);#腳本語言: #以上是Web安全測試知識點有哪些的詳細內容。更多資訊請關注PHP中文網其他相關文章!

熱AI工具

Undresser.AI Undress

人工智慧驅動的應用程序,用於創建逼真的裸體照片

AI Clothes Remover

用於從照片中去除衣服的線上人工智慧工具。

Undress AI Tool

免費脫衣圖片

Clothoff.io

AI脫衣器

AI Hentai Generator

免費產生 AI 無盡。

熱門文章

熱工具

記事本++7.3.1

好用且免費的程式碼編輯器

SublimeText3漢化版

中文版,非常好用

禪工作室 13.0.1

強大的PHP整合開發環境

Dreamweaver CS6

視覺化網頁開發工具

SublimeText3 Mac版

神級程式碼編輯軟體(SublimeText3)

熱門話題

如何使用python+Flask實作日誌在web網頁即時更新顯示

May 17, 2023 am 11:07 AM

如何使用python+Flask實作日誌在web網頁即時更新顯示

May 17, 2023 am 11:07 AM

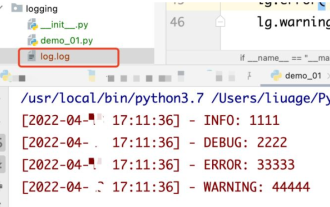

一、日誌輸出到檔案使用模組:logging可以產生自訂等級日誌,可以輸出日誌到指定路徑日誌等級:debug(偵錯日誌)=5){clearTimeout(time)//如果連續10次取得的都是空日誌清除定時任務}return}if(data.log_type==2){//如果取得到新日誌for(i=0;i

Nginx的Web伺服器caddy怎麼使用

May 30, 2023 pm 12:19 PM

Nginx的Web伺服器caddy怎麼使用

May 30, 2023 pm 12:19 PM

Caddy簡介Caddy是一款功能強大,擴展性高的Web伺服器,目前在Github上已有38K+Star。 Caddy採用Go語言編寫,可用於靜態資源託管和反向代理。 Caddy具有以下主要特性:比較Nginx複雜的配置,其獨創的Caddyfile配置非常簡單;可以透過其提供的AdminAPI實現動態修改配置;預設支援自動化HTTPS配置,能自動申請HTTPS憑證並進行配置;能夠擴展到數以萬計的站點;可以在任意地方執行,沒有額外的依賴;採用Go語言編寫,內存安全更有保證。安裝首先我們直接在CentO

Java API 開發中使用 Jetty7 進行 Web 伺服器處理

Jun 18, 2023 am 10:42 AM

Java API 開發中使用 Jetty7 進行 Web 伺服器處理

Jun 18, 2023 am 10:42 AM

JavaAPI開發中使用Jetty7進行Web伺服器處理隨著互聯網的發展,Web伺服器已經成為了應用程式開發的核心部分,同時也是許多企業所關注的焦點。為了滿足日益增長的業務需求,許多開發人員選擇使用Jetty進行Web伺服器開發,其靈活性和可擴展性受到了廣泛的認可。本文將介紹如何在JavaAPI開發中使用Jetty7進行We

Web 端即時防擋臉彈幕(基於機器學習)

Jun 10, 2023 pm 01:03 PM

Web 端即時防擋臉彈幕(基於機器學習)

Jun 10, 2023 pm 01:03 PM

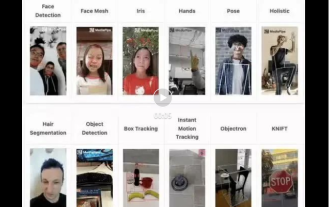

防擋臉彈幕,即大量彈幕飄過,但不會遮擋視訊畫面中的人物,看起來像是從人物背後飄過去的。機器學習已經火了好幾年了,但很多人都不知道瀏覽器中也能運行這些能力;本文介紹在視頻彈幕方面的實踐優化過程,文末列舉了一些本方案可適用的場景,期望能開啟一些腦洞。 mediapipeDemo(https://google.github.io/mediapipe/)展示主流防擋臉彈幕實現原理點播up上傳視訊伺服器後台計算提取視訊畫面中的人像區域,轉換成svg儲存用戶端播放視訊的同時,從伺服器下載svg與彈幕合成,人像

怎麼設定nginx保證frps伺服器與web共用80埠

Jun 03, 2023 am 08:19 AM

怎麼設定nginx保證frps伺服器與web共用80埠

Jun 03, 2023 am 08:19 AM

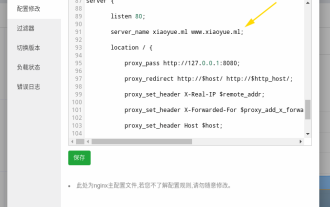

首先你會有個疑惑,frp是什麼呢?簡單的說frp就是內網穿透工具,配置客戶端以後,可以透過伺服器來存取內部網路。現在我的伺服器,已經用nginx做站了,80端口只有一個,那如果frp的服務端也想使用80端口,那該怎麼辦呢?經過查詢,這個是可以實現的,就是利用nginx的反向代理來實現。補充一下:frps就是伺服器端(server),frpc就是客戶端(client)。第一步:修改伺服器中nginx.conf設定檔在nginx.conf中http{}裡加入以下參數,server{listen80

如何使用Golang實作網頁應用程式的表單驗證

Jun 24, 2023 am 09:08 AM

如何使用Golang實作網頁應用程式的表單驗證

Jun 24, 2023 am 09:08 AM

表單驗證是Web應用程式開發中非常重要的環節,它能夠在提交表單資料之前對資料進行有效性檢查,避免應用程式出現安全漏洞和資料錯誤。使用Golang可以輕鬆實現網頁應用程式的表單驗證,本文將介紹如何使用Golang來實作網頁應用程式的表單驗證。一、表單驗證的基本要素在介紹如何實作表單驗證之前,我們需要知道表單驗證的基本要素是什麼。表單元素:表單元素是指

web標準是什麼東西

Oct 18, 2023 pm 05:24 PM

web標準是什麼東西

Oct 18, 2023 pm 05:24 PM

Web標準是一組由W3C和其他相關組織制定的規範和指南,它包括HTML、CSS、JavaScript、DOM、Web可訪問性和性能優化等方面的標準化,透過遵循這些標準,可以提高頁面的兼容性、可訪問性、可維護性和效能。 Web標準的目標是使Web內容能夠在不同的平台、瀏覽器和裝置上一致地展示和交互,提供更好的使用者體驗和開發效率。

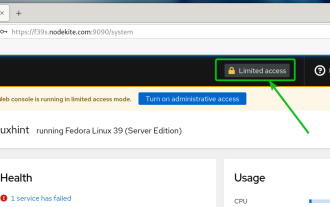

如何從駕駛艙Web使用者介面啟用管理訪問

Mar 20, 2024 pm 06:56 PM

如何從駕駛艙Web使用者介面啟用管理訪問

Mar 20, 2024 pm 06:56 PM

Cockpit是一個面向Linux伺服器的基於Web的圖形介面。它主要是為了使新用戶/專家用戶更容易管理Linux伺服器。在本文中,我們將討論Cockpit存取模式以及如何從CockpitWebUI切換Cockpit的管理存取。內容主題:駕駛艙進入模式查找當前駕駛艙訪問模式從CockpitWebUI啟用Cockpit的管理訪問從CockpitWebUI禁用Cockpit的管理訪問結論駕駛艙進入模式駕駛艙有兩種訪問模式:受限訪問:這是駕駛艙的默認訪問模式。在這種存取模式下,您無法從駕駛艙Web用戶