SpringBoot怎麼透過自訂classloader加密保護class文件

背景

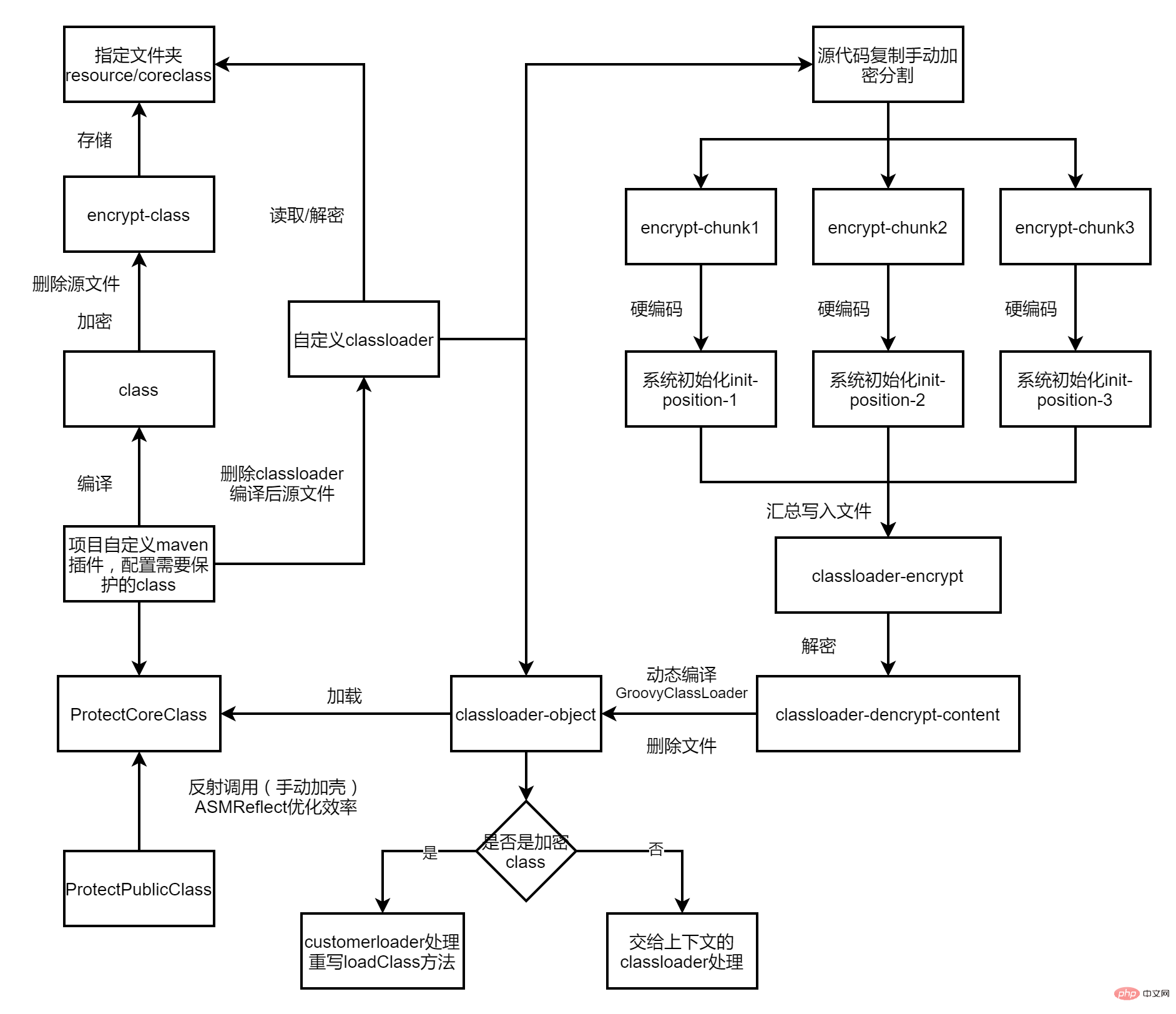

最近针对公司框架进行关键业务代码进行加密处理,防止通过jd-gui等反编译工具能够轻松还原工程代码,相关混淆方案配置使用比较复杂且针对springboot项目问题较多,所以针对class文件加密再通过自定义的classloder进行解密加载,此方案并不是绝对安全,只是加大反编译的困难程度,防君子不防小人,整体加密保护流程图如下图所示

maven插件加密

使用自定义maven插件对编译后指定的class文件进行加密,加密后的class文件拷贝到指定路径,这里是保存到resource/coreclass下,删除源class文件,加密使用的是简单的DES对称加密

@Parameter(name = "protectClassNames", defaultValue = "")

private List<String> protectClassNames;

@Parameter(name = "noCompileClassNames", defaultValue = "")

private List<String> noCompileClassNames;

private List<String> protectClassNameList = new ArrayList<>();

private void protectCore(File root) throws IOException {

if (root.isDirectory()) {

for (File file : root.listFiles()) {

protectCore(file);

}

}

String className = root.getName().replace(".class", "");

if (root.getName().endsWith(".class")) {

//class筛选

boolean flag = false;

if (protectClassNames!=null && protectClassNames.size()>0) {

for (String item : protectClassNames) {

if (className.equals(item)) {

flag = true;

}

}

}

if(noCompileClassNames.contains(className)){

boolean deleteResult = root.delete();

if(!deleteResult){

System.gc();

deleteResult = root.delete();

}

System.out.println("【noCompile-deleteResult】:" + deleteResult);

}

if (flag && !protectClassNameList.contains(className)) {

protectClassNameList.add(className);

System.out.println("【protectCore】:" + className);

FileOutputStream fos = null;

try {

final byte[] instrumentBytes = doProtectCore(root);

//加密后的class文件保存路径

String folderPath = output.getAbsolutePath() + "\\" + "classes";

File folder = new File(folderPath);

if(!folder.exists()){

folder.mkdir();

}

folderPath = output.getAbsolutePath() + "\\" + "classes"+ "\\" + "coreclass" ;

folder = new File(folderPath);

if(!folder.exists()){

folder.mkdir();

}

String filePath = output.getAbsolutePath() + "\\" + "classes" + "\\" + "coreclass" + "\\" + className + ".class";

System.out.println("【filePath】:" + filePath);

File protectFile = new File(filePath);

if (protectFile.exists()) {

protectFile.delete();

}

protectFile.createNewFile();

fos = new FileOutputStream(protectFile);

fos.write(instrumentBytes);

fos.flush();

} catch (MojoExecutionException e) {

System.out.println("【protectCore-exception】:" + className);

e.printStackTrace();

} finally {

if (fos != null) {

fos.close();

}

if(root.exists()){

boolean deleteResult = root.delete();

if(!deleteResult){

System.gc();

deleteResult = root.delete();

}

System.out.println("【protectCore-deleteResult】:" + deleteResult);

}

}

}

}

}

private byte[] doProtectCore(File clsFile) throws MojoExecutionException {

try {

FileInputStream inputStream = new FileInputStream(clsFile);

byte[] content = ProtectUtil.encrypt(inputStream);

inputStream.close();

return content;

} catch (Exception e) {

throw new MojoExecutionException("doProtectCore error", e);

}

}注意事项

1.加密后的文件也是class文件,为了防止在递归查找中重复加密,需要对已经加密后的class名称记录防止重复

2.在删除源文件时可能出现编译占用的情况,执行System.gc()后方可删除

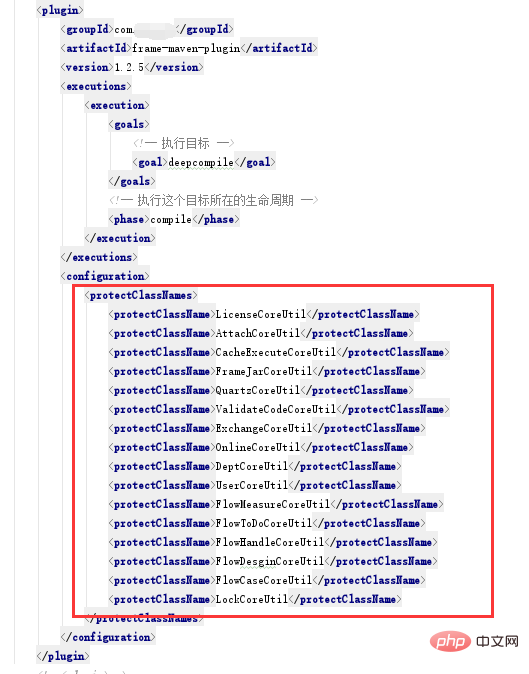

3.针对自定义插件的列表形式的configuration节点可以使用List来映射

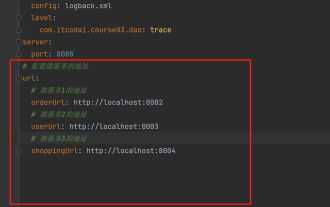

插件使用配置如图所示

自定义classloader

创建CustomClassLoader继承自ClassLoader,重写findClass方法只处理装载加密后的class文件,其他class交有默认加载器处理,需要注意的是默认处理不能调用super.finclass方法,在idea调试没问题,打成jar包运行就会报加密的class中的依赖class无法加载(ClassNoDefException/ClassNotFoundException),这里使用的是当前线程的上下文的类加载器就没有问题(Thread.currentThread().getContextClassLoader())

public class CustomClassLoader extends ClassLoader {

@Override

protected Class<?> findClass(String name) throws ClassNotFoundException {

Class<?> clz = findLoadedClass(name);

//先查询有没有加载过这个类。如果已经加载,则直接返回加载好的类。如果没有,则加载新的类。

if (clz != null) {

return clz;

}

String[] classNameList = name.split("\\.");

String classFileName = classNameList[classNameList.length - 1];

if (classFileName.endsWith("MethodAccess") || !classFileName.endsWith("CoreUtil")) {

return Thread.currentThread().getContextClassLoader().loadClass(name);

}

ClassLoader parent = this.getParent();

try {

//委派给父类加载

clz = parent.loadClass(name);

} catch (Exception e) {

//log.warn("parent load class fail:"+ e.getMessage(),e);

}

if (clz != null) {

return clz;

} else {

byte[] classData = null;

ClassPathResource classPathResource = new ClassPathResource("coreclass/" + classFileName + ".class");

InputStream is = null;

try {

is = classPathResource.getInputStream();

classData = DESEncryptUtil.decryptFromByteV2(FileUtil.convertStreamToByte(is), "xxxxxxx");

} catch (Exception e) {

e.printStackTrace();

throw new ProtectClassLoadException("getClassData error");

} finally {

try {

if (is != null) {

is.close();

}

} catch (IOException e) {

e.printStackTrace();

}

}

if (classData == null) {

throw new ClassNotFoundException();

} else {

clz = defineClass(name, classData, 0, classData.length);

}

return clz;

}

}

}隐藏classloader

classloader加密class文件处理方案的漏洞在于自定义类加载器是完全暴露的,只需进行分析解密流程就能获取到原始class文件,所以我们需要对classloder的内容进行隐藏

1.把classloader的源文件在编译期间进行删除(maven自定义插件实现)

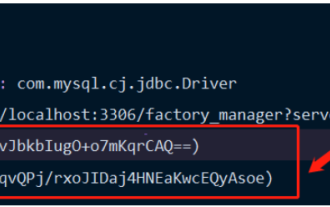

2.将classloder的内容进行base64编码后拆分内容寻找多个系统启动注入点写入到loader.key文件中(拆分时写入的路径和文件名需要进行base64加密避免全局搜索),例如

private static void init() {

String source = "dCA9IG5hbWUuc3BsaXQoIlxcLiIpOwogICAgICAgIFN0cmluZyBjbGFzc0ZpbGVOYW1lID0gY2xhc3NOYW1lTGlzdFtjbGFzc05hbWVMaXN0Lmxlbmd0aCAtIDFdOwogICAgICAgIGlmIChjbGFzc0ZpbGVOYW1lLmVuZHNXaXRoKCJNZXRob2RBY2Nlc3MiKSB8fCAhY2xhc3NGaWxlTmFtZS5lbmRzV2l0aCgiQ29yZVV0aWwiKSkgewogICAgICAgICAgICByZXR1cm4gVGhyZWFkLmN1cnJlbnRUaHJlYWQoKS5nZXRDb250ZXh0Q2xhc3NMb2FkZXIoKS5sb2FkQ2xhc3MobmFtZSk7CiAgICAgICAgfQogICAgICAgIENsYXNzTG9hZGVyIHBhcmVudCA9IHRoaXMuZ2V0UGFyZW50KCk7CiAgICAgICAgdHJ5IHsKICAgICAgICAgICAgLy/lp5TmtL7nu5nniLbnsbvliqDovb0KICAgICAgICAgICAgY2x6ID0gcGFyZW50LmxvYWRDbGFzcyhuYW1lKTsKICAgICAgICB9IGNhdGNoIChFeGNlcHRpb24gZSkgewogICAgICAgICAgICAvL2xvZy53YXJuKCJwYXJlbnQgbG9hZCBjbGFzcyBmYWls77yaIisgZS5nZXRNZXNzYWdlKCksZSk7CiAgICAgICAgfQogICAgICAgIGlmIChjbHogIT0gbnVsbCkgewogICAgICAgICAgICByZXR1cm4gY2x6OwogICAgICAgIH0gZWxzZSB7CiAgICAgICAgICAgIGJ5dGVbXSBjbGFzc0RhdGEgPSBudWxsOwogICAgICAgICAgICBDbGFzc1BhdGhSZXNvdXJjZSBjbGFzc1BhdGhSZXNvdXJjZSA9IG5ldyBDbGFzc1BhdGhSZXNvdXJjZSgiY29yZWNsYXNzLyIgKyBjbGFzc0ZpbGVOYW1lICsgIi5jbGFzcyIpOwogICAgICAgICAgICBJbnB1dFN0cmVhbSBpcyA9IG51bGw7CiAgICAgICAgICAgIHRyeSB7CiAgICAgICAgICAgICAgICBpcyA9IGNsYXNzUGF0aFJlc291cmNlLmdldElucHV0U3RyZWFtKCk7CiAgICAgICAgICAgICAgICBjbGFzc0RhdGEgPSBERVNFbmNyeXB0VXRpbC5kZWNyeXB0RnJvbUJ5dGVWMihGaWxlVXRpbC5jb252ZXJ0U3RyZWFtVG9CeXRlKGlzKSwgIlNGQkRiRzkxWkZoaFltTmtNVEl6TkE9PSIpOwogICAgICAgICAgICB9IGNhdGNoIChFeGNlcHRpb24gZSkgewogICAgICAgICAgICAgICAgZS5wcmludFN0YWNrVHJhY2UoKTsKICAgICAgICAgICAgICAgIHRocm93IG5ldyBQc";

String filePath = "";

try{

filePath = new String(Base64.decodeBase64("dGVtcGZpbGVzL2R5bmFtaWNnZW5zZXJhdGUvbG9hZGVyLmtleQ=="),"utf-8");

}catch (Exception e){

e.printStackTrace();

}

FileUtil.writeFile(filePath, source,true);

}3.通过GroovyClassLoader对classloder的内容(字符串)进行动态编译获取到对象,删除loader.key文件

pom文件增加动态编译依赖

<dependency>

<groupId>org.codehaus.groovy</groupId>

<artifactId>groovy-all</artifactId>

<version>2.4.13</version>

</dependency>获取文件内容进行编译代码如下(写入/读取注意utf-8处理防止乱码)

public class CustomCompile {

private static Object Compile(String source){

Object instance = null;

try{

// 编译器

CompilerConfiguration config = new CompilerConfiguration();

config.setSourceEncoding("UTF-8");

// 设置该GroovyClassLoader的父ClassLoader为当前线程的加载器(默认)

GroovyClassLoader groovyClassLoader = new GroovyClassLoader(Thread.currentThread().getContextClassLoader(), config);

Class<?> clazz = groovyClassLoader.parseClass(source);

// 创建实例

instance = clazz.newInstance();

}catch (Exception e){

e.printStackTrace();

}

return instance;

}

public static ClassLoader getClassLoader(){

String filePath = "tempfiles/dynamicgenserate/loader.key";

String source = FileUtil.readFileContent(filePath);

byte[] decodeByte = Base64.decodeBase64(source);

String str = "";

try{

str = new String(decodeByte, "utf-8");

}catch (Exception e){

e.printStackTrace();

}finally {

FileUtil.deleteDirectory("tempfiles/dynamicgenserate/");

}

return (ClassLoader)Compile(str);

}

}被保护class手动加壳

因为相关需要加密的class文件都是通过customerclassloder加载的,获取不到显示的class类型,所以我们实际的业务类只能通过反射的方法进行调用,例如业务工具类LicenseUtil,加密后类为LicenseCoreUtil,我们在LicenseUtil的方法中需要反射调用,LicenseCoreUtil中的方法,例如

@Component

public class LicenseUtil {

private String coreClassName = "com.haopan.frame.core.util.LicenseCoreUtil";

public String getMachineCode() throws Exception {

return (String) CoreLoader.getInstance().executeMethod(coreClassName, "getMachineCode");

}

public boolean checkLicense(boolean startCheck) {

return (boolean)CoreLoader.getInstance().executeMethod(coreClassName, "checkLicense",startCheck);

}

}为了避免反射调用随着调用次数的增加损失较多的性能,使用了一个第三方的插件reflectasm,pom增加依赖

<dependency>

<groupId>com.esotericsoftware</groupId>

<artifactId>reflectasm</artifactId>

<version>1.11.0</version>

</dependency>reflectasm使用了MethodAccess快速定位方法并在字节码层面进行调用,CoreLoader的代码如下

public class CoreLoader {

private ClassLoader classLoader;

private CoreLoader() {

classLoader = CustomCompile.getClassLoader();

}

private static class SingleInstace {

private static final CoreLoader instance = new CoreLoader();

}

public static CoreLoader getInstance() {

return SingleInstace.instance;

}

public Object executeMethod(String className,String methodName, Object... args) {

Object result = null;

try {

Class clz = classLoader.loadClass(className);

MethodAccess access = MethodAccess.get(clz);

result = access.invoke(clz.newInstance(), methodName, args);

} catch (Exception e) {

e.printStackTrace();

throw new ProtectClassLoadException("executeMethod error");

}

return result;

}

}以上是SpringBoot怎麼透過自訂classloader加密保護class文件的詳細內容。更多資訊請關注PHP中文網其他相關文章!

熱AI工具

Undresser.AI Undress

人工智慧驅動的應用程序,用於創建逼真的裸體照片

AI Clothes Remover

用於從照片中去除衣服的線上人工智慧工具。

Undress AI Tool

免費脫衣圖片

Clothoff.io

AI脫衣器

Video Face Swap

使用我們完全免費的人工智慧換臉工具,輕鬆在任何影片中換臉!

熱門文章

熱工具

記事本++7.3.1

好用且免費的程式碼編輯器

SublimeText3漢化版

中文版,非常好用

禪工作室 13.0.1

強大的PHP整合開發環境

Dreamweaver CS6

視覺化網頁開發工具

SublimeText3 Mac版

神級程式碼編輯軟體(SublimeText3)

Springboot怎麼整合Jasypt實現設定檔加密

Jun 01, 2023 am 08:55 AM

Springboot怎麼整合Jasypt實現設定檔加密

Jun 01, 2023 am 08:55 AM

Jasypt介紹Jasypt是一個java庫,它允許開發員以最少的努力為他/她的專案添加基本的加密功能,並且不需要對加密工作原理有深入的了解用於單向和雙向加密的高安全性、基於標準的加密技術。加密密碼,文本,數字,二進位檔案...適合整合到基於Spring的應用程式中,開放API,用於任何JCE提供者...添加如下依賴:com.github.ulisesbocchiojasypt-spring-boot-starter2. 1.1Jasypt好處保護我們的系統安全,即使程式碼洩露,也可以保證資料來源的

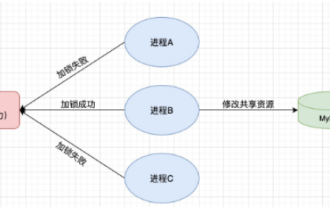

怎麼在SpringBoot中使用Redis實現分散式鎖

Jun 03, 2023 am 08:16 AM

怎麼在SpringBoot中使用Redis實現分散式鎖

Jun 03, 2023 am 08:16 AM

一、Redis實現分散式鎖原理為什麼需要分散式鎖在聊分散式鎖之前,有必要先解釋一下,為什麼需要分散式鎖。與分散式鎖相對就的是單機鎖,我們在寫多執行緒程式時,避免同時操作一個共享變數產生資料問題,通常會使用一把鎖來互斥以保證共享變數的正確性,其使用範圍是在同一個進程中。如果換做是多個進程,需要同時操作一個共享資源,如何互斥?現在的業務應用通常是微服務架構,這也意味著一個應用會部署多個進程,多個進程如果需要修改MySQL中的同一行記錄,為了避免操作亂序導致髒數據,此時就需要引入分佈式鎖了。想要實現分

springboot讀取檔案打成jar包後存取不到怎麼解決

Jun 03, 2023 pm 04:38 PM

springboot讀取檔案打成jar包後存取不到怎麼解決

Jun 03, 2023 pm 04:38 PM

springboot讀取文件,打成jar包後訪問不到最新開發出現一種情況,springboot打成jar包後讀取不到文件,原因是打包之後,文件的虛擬路徑是無效的,只能通過流去讀取。文件在resources下publicvoidtest(){Listnames=newArrayList();InputStreamReaderread=null;try{ClassPathResourceresource=newClassPathResource("name.txt");Input

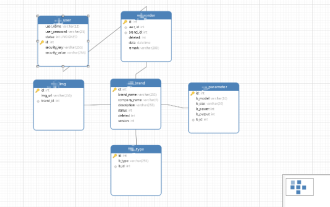

Springboot+Mybatis-plus不使用SQL語句進行多表新增怎麼實現

Jun 02, 2023 am 11:07 AM

Springboot+Mybatis-plus不使用SQL語句進行多表新增怎麼實現

Jun 02, 2023 am 11:07 AM

在Springboot+Mybatis-plus不使用SQL語句進行多表添加操作我所遇到的問題準備工作在測試環境下模擬思維分解一下:創建出一個帶有參數的BrandDTO對像模擬對後台傳遞參數我所遇到的問題我們都知道,在我們使用Mybatis-plus中進行多表操作是極其困難的,如果你不使用Mybatis-plus-join這一類的工具,你只能去配置對應的Mapper.xml文件,配置又臭又長的ResultMap,然後再寫對應的sql語句,這種方法雖然看上去很麻煩,但具有很高的靈活性,可以讓我們

SpringBoot與SpringMVC的比較及差別分析

Dec 29, 2023 am 11:02 AM

SpringBoot與SpringMVC的比較及差別分析

Dec 29, 2023 am 11:02 AM

SpringBoot和SpringMVC都是Java開發中常用的框架,但它們之間有一些明顯的差異。本文將探究這兩個框架的特點和用途,並對它們的差異進行比較。首先,我們來了解一下SpringBoot。 SpringBoot是由Pivotal團隊開發的,它旨在簡化基於Spring框架的應用程式的建立和部署。它提供了一種快速、輕量級的方式來建立獨立的、可執行

SpringBoot怎麼自訂Redis實作快取序列化

Jun 03, 2023 am 11:32 AM

SpringBoot怎麼自訂Redis實作快取序列化

Jun 03, 2023 am 11:32 AM

1.自訂RedisTemplate1.1、RedisAPI預設序列化機制基於API的Redis快取實作是使用RedisTemplate範本進行資料快取操作的,這裡開啟RedisTemplate類,查看該類別的源碼資訊publicclassRedisTemplateextendsRedisAccessorimplementsRedisOperations,BeanClassLoaderAware{//聲明了value的各種序列化方式,初始值為空@NullableprivateRedisSe

SpringBoot+Dubbo+Nacos 開發實戰教程

Aug 15, 2023 pm 04:49 PM

SpringBoot+Dubbo+Nacos 開發實戰教程

Aug 15, 2023 pm 04:49 PM

本文來寫個詳細的例子來說下dubbo+nacos+Spring Boot開發實戰。本文不會講述太多的理論的知識,會寫一個最簡單的例子來說明dubbo如何與nacos整合,快速建構開發環境。

springboot怎麼取得application.yml裡值

Jun 03, 2023 pm 06:43 PM

springboot怎麼取得application.yml裡值

Jun 03, 2023 pm 06:43 PM

在專案中,很多時候需要用到一些配置信息,這些信息在測試環境和生產環境下可能會有不同的配置,後面根據實際業務情況有可能還需要再做修改。我們不能將這些設定在程式碼中寫死,最好是寫到設定檔中,例如可以把這些資訊寫到application.yml檔案中。那麼,怎麼在程式碼裡取得或使用這個位址呢?有2個方法。方法一:我們可以透過@Value註解的${key}即可取得設定檔(application.yml)中和key對應的value值,這個方法適用於微服務比較少的情形方法二:在實際專案中,遇到業務繁瑣,邏