SpringBoot怎麼整合Shiro實現權限控制

1、SpringBoot整合Shiro

Apache Shiro是一個強大且易用的Java安全框架,執行身份驗證、授權、密碼和會話管理。

1.1、shiro簡介

shiro有個核心元件,分別為Subject、SecurityManager和Realms

Subject:相當於目前操作的」用戶「,這個使用者不一定是一個具體的人,是一個抽象的概念,表明的是和當前程式進行互動的任何東西,例如爬蟲、腳本、等等。所有的Subject都綁定到SecurityManager上,與 Subject 的所有互動都會委託給 SecurityManager;可以把 Subject 認為是一個門面;SecurityManager 才是實際的執行者。

SecurityManager:這個是shiro框架的核心,所有與安全相關的操作都會與它進行交互,它管理者所有的Subject。

Realms:充當了Shiro與應用程式安全資料間的」橋樑“,當對使用者執行認證(登入)和授權(存取控制)驗證時,SecurityManager 需要從Realm 取得相應的使用者進行比較以確定使用者身分是否合法;也需要從Realm 得到使用者對應的角色/ 權限進行驗證使用者是否能進行操作。

1.2、程式碼的具體實作

1.2.1、Maven的設定

<!--shiro-->

<dependency>

<groupId>org.apache.shiro</groupId>

<artifactId>shiro-spring-boot-starter</artifactId>

<version>1.7.1</version>

</dependency>

<!--shiro整合thymeleaf-->

<dependency>

<groupId>com.github.theborakompanioni</groupId>

<artifactId>thymeleaf-extras-shiro</artifactId>

<version>2.0.0</version>

</dependency>

<!--shiro缓存-->

<dependency>

<groupId>org.apache.shiro</groupId>

<artifactId>shiro-ehcache</artifactId>

<version>1.7.1</version>

</dependency>shiro預設是與jsp進行使用的,而這裡是shiro整合thymeleaf所有要導入shiro整合thymeleaf的jar包

1.2.2、整合需要實現的類別

一般來說整合只需要完成兩個類別的實作即可

一個是ShiroConfig 一個是CustomerRealm

如果需要新增shiro快取且不是自帶的快取而是redis快取還需要進行另外兩個類別的編寫

一個是RedisCache 一個是RedisCacheManager

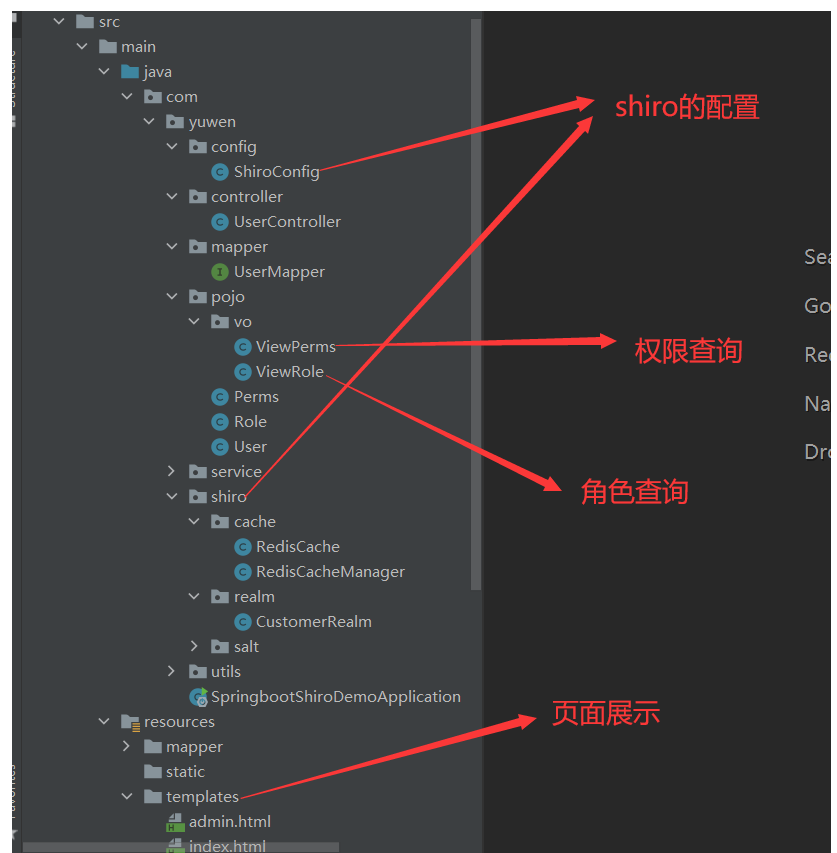

1.2.3、專案結構

#1.2.4、ShiroConfig的實作

未加shiro的快取

package com.yuwen.config;

import at.pollux.thymeleaf.shiro.dialect.ShiroDialect;

import com.yuwen.shiro.cache.RedisCacheManager;

import com.yuwen.shiro.realm.CustomerRealm;

import org.apache.shiro.authc.credential.HashedCredentialsMatcher;

import org.apache.shiro.realm.Realm;

import org.apache.shiro.spring.web.ShiroFilterFactoryBean;

import org.apache.shiro.web.mgt.DefaultWebSecurityManager;

import org.springframework.beans.factory.annotation.Qualifier;

import org.springframework.context.annotation.Bean;

import org.springframework.context.annotation.Configuration;

import java.util.HashMap;

import java.util.Map;

@Configuration

public class ShiroConfig {

//让页面shiro标签生效

@Bean

public ShiroDialect shiroDialect(){

return new ShiroDialect();

}

//1、创建shiroFilter 负责拦截所有请求

@Bean

public ShiroFilterFactoryBean shiroFilterFactoryBean(DefaultWebSecurityManager defaultWebSecurityManager){

ShiroFilterFactoryBean factoryBean = new ShiroFilterFactoryBean();

//给filter设置安全管理

factoryBean.setSecurityManager(defaultWebSecurityManager);

//配置系统的受限资源

//配置系统公共资源 全部都能访问的设置anon

Map<String,String> map = new HashMap<>();

map.put("/main","authc");//请求这个资源需要认证和授权 authc表示需要认证后才能访问

map.put("/admin","roles[admin]"); //表示admin角色才能访问 roles[]表示需要什么角色才能访问

map.put("/manage","perms[user:*:*]"); //表示需要user:*:*权限才能访问 perms[]表示需要什么权限才能访问

//访问需要认证的页面如果未登录会跳转到/login路由进行登陆

factoryBean.setLoginUrl("/login");

//访问未授权页面会自动跳转到/unAuth路由

factoryBean.setUnauthorizedUrl("/unAuth");

factoryBean.setFilterChainDefinitionMap(map);

return factoryBean;

}

//2、创建安全管理器

@Bean

public DefaultWebSecurityManager defaultWebSecurityManager(@Qualifier("getRealm") Realm realm){

DefaultWebSecurityManager securityManager = new DefaultWebSecurityManager();

//给安全管理器设置

securityManager.setRealm(realm);

return securityManager;

}

//3、创建自定义的realm

@Bean

public Realm getRealm(){

CustomerRealm customerRealm = new CustomerRealm();

//修改凭证校验匹配器

HashedCredentialsMatcher credentialsMatcher = new HashedCredentialsMatcher();

//设置加密算法为md5

credentialsMatcher.setHashAlgorithmName("MD5");

//设置散列次数

credentialsMatcher.setHashIterations(1024);

customerRealm.setCredentialsMatcher(credentialsMatcher);

return customerRealm;

}

}因為一般在資料庫中設定明文密碼不安全,這裡所有我對密碼進行了md5加密,我的加密方式為:密碼= 密碼鹽散列次數而後進行MD5加密所以這裡創建自定義的realm時需要進行設置匹配器這樣登錄時密碼才能匹配成功

1.2.5 、CustomerRealm的實作

package com.yuwen.shiro.realm;

import com.yuwen.pojo.User;

import com.yuwen.pojo.vo.ViewPerms;

import com.yuwen.pojo.vo.ViewRole;

import com.yuwen.service.UserService;

import com.yuwen.shiro.salt.MyByteSource;

import org.apache.shiro.authc.AuthenticationException;

import org.apache.shiro.authc.AuthenticationInfo;

import org.apache.shiro.authc.AuthenticationToken;

import org.apache.shiro.authc.SimpleAuthenticationInfo;

import org.apache.shiro.authz.AuthorizationInfo;

import org.apache.shiro.authz.SimpleAuthorizationInfo;

import org.apache.shiro.realm.AuthorizingRealm;

import org.apache.shiro.subject.PrincipalCollection;

import org.apache.shiro.util.CollectionUtils;

import org.springframework.util.ObjectUtils;

import javax.annotation.Resource;

import java.util.List;

//自定义realm

public class CustomerRealm extends AuthorizingRealm {

@Resource

private UserService userService;

//授权

@Override

protected AuthorizationInfo doGetAuthorizationInfo(PrincipalCollection principalCollection) {

//获取身份信息

String primaryPrincipal = (String)principalCollection.getPrimaryPrincipal();

//根据主身份信息获取角色 和 权限信息

List<ViewRole> roles = userService.findRolesByUsername(primaryPrincipal);

if (!CollectionUtils.isEmpty(roles)){

SimpleAuthorizationInfo simpleAuthorizationInfo = new SimpleAuthorizationInfo();

roles.forEach(viewRole -> {

simpleAuthorizationInfo.addRole(viewRole.getName());

//权限信息

List<ViewPerms> perms = userService.findPermsByRoleId(viewRole.getName());

if (!CollectionUtils.isEmpty(perms)){

perms.forEach(viewPerms -> {

simpleAuthorizationInfo.addStringPermission(viewPerms.getPName());

});

}

});

return simpleAuthorizationInfo;

}

return null;

}

//认证

@Override

protected AuthenticationInfo doGetAuthenticationInfo(AuthenticationToken authenticationToken) throws AuthenticationException {

//获取登入的身份信息

String principal = (String) authenticationToken.getPrincipal();

User user = userService.findByUsername(principal);

if (!ObjectUtils.isEmpty(user)){

//ByteSource.Util.bytes(user.getSalt()) 通过这个工具将盐传入

//如果身份认证验证成功,返回一个AuthenticationInfo实现;

return new SimpleAuthenticationInfo(user.getUsername(),user.getPassword(),new MyByteSource(user.getSalt()),this.getName());

}

return null;

}

}在登入時會自動呼叫這個驗證在驗證時如果出錯,會報異常,我在controller層接收了異常並處理

controller層中登入時的例外處理

@PostMapping("/login")

public String login(String username,String password){

//获取主体对象

Subject subject = SecurityUtils.getSubject();

try {

//自动调用CustomerRealm 类中的身份验证方法

subject.login(new UsernamePasswordToken(username,password));

return "index";

}catch (UnknownAccountException e){ //接收异常并处理

e.printStackTrace();

model.addAttribute("msg","用户名有误,请重新登录");

}catch (IncorrectCredentialsException e){//接收异常并处理

e.printStackTrace();

model.addAttribute("msg","密码有误,请重新登录");

}

return "login";

}1.2.6、shiro快取配置

定義了shiro緩存,使用者登入後,其使用者資訊、擁有的角色/ 權限不必每次去查,這樣可以提高效率

預設快取的設定

在ShiroConfig中的getRealm() 方法中開啟快取管理

@Bean

public Realm getRealm(){

CustomerRealm customerRealm = new CustomerRealm();

//开启缓存管理

customerRealm.setCacheManager(new EhCacheManager());

//开启全局缓存

customerRealm.setCachingEnabled(true);

//开启认证缓存

customerRealm.setAuthenticationCachingEnabled(true);

customerRealm.setAuthenticationCacheName("authenticationCache");

//开启权限缓存

customerRealm.setAuthorizationCachingEnabled(true);

customerRealm.setAuthorizationCacheName("authorizationCache");

return customerRealm;

}與reids整合的快取這裡就不說明了,放在原始碼裡自己查看,原始碼在下方

1.2.7、首頁index.html的設定

在這裡用標籤來判斷某些區域需要認證或什麼角色或什麼權限才能存取

<!DOCTYPE html>

<html xmlns="http://www.w3.org/1999/xhtml" xmlns:th="http://www.thymeleaf.org"

xmlns:shiro="http://www.pollix.at/thymeleaf/shiro">

<head>

<meta charset="UTF-8">

<title>首页</title>

<link rel="shortcut icon" href="#">

</head>

<body>

<h1 id="index">index</h1>

<a href="/logout">退出</a>

<div>

<a href="/main">main</a> | <a href="/manage">manage</a> | <a href="/admin">admin</a>

</div>

<!--获取认证信息-->

用户:<span shiro:principal=""></span><hr>

<!--认证处理-->

<span shiro:authenticated=""><hr>

显示认证通过内容

</span>

<span shiro:notAuthenticated=""><hr>

没有认证时 显示

</span>

<!--授权角色-->

<span shiro:hasRole="admin"><hr>

admin角色 显示

</span>

<span shiro:hasPermission="user:*:*"><hr>

具有用户模块的"user:*:*"权限 显示

</span>

</body>

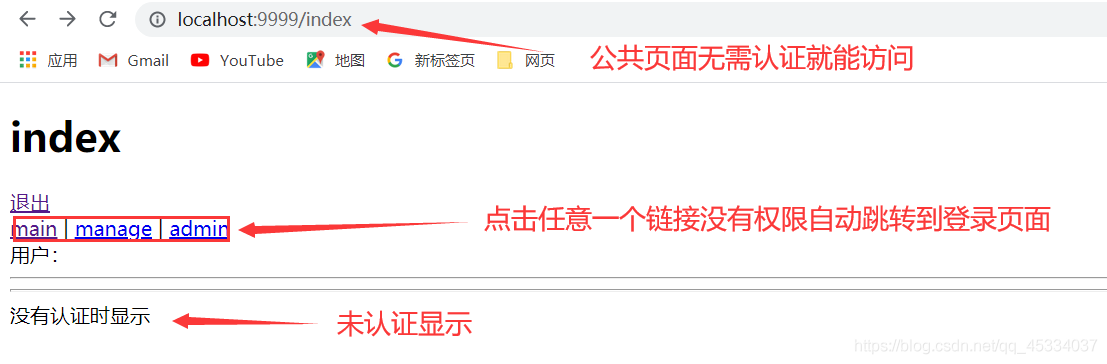

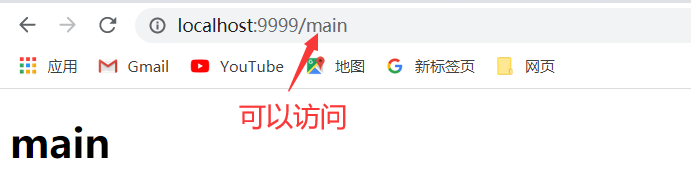

</html>1.3、簡單測試

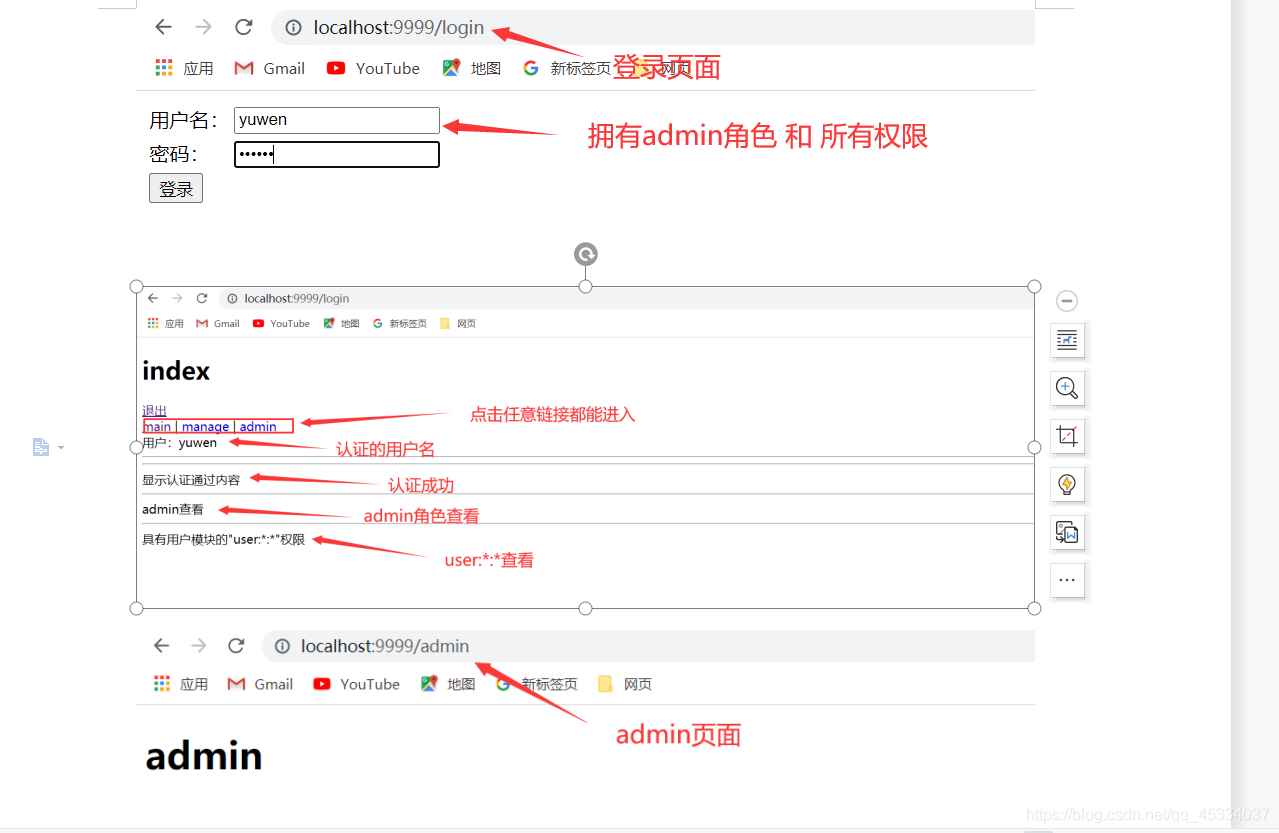

1.3.1、admin角色所有權限測試

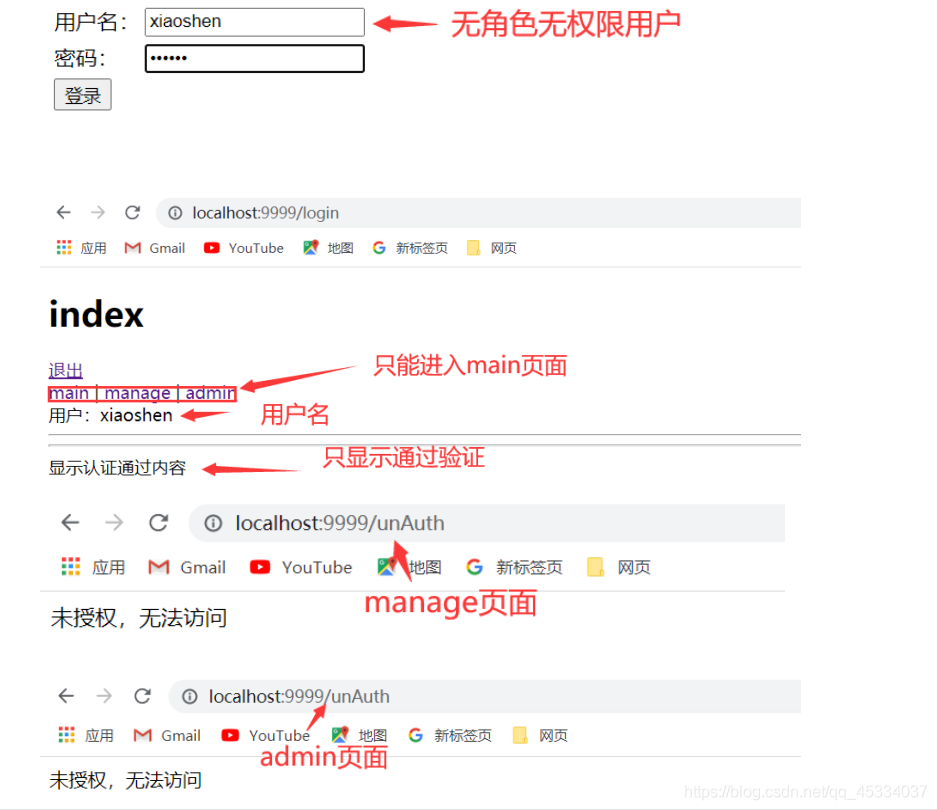

1.3. 2.無角色有權限測試

1.3.3、無角色無權限測試

以上是SpringBoot怎麼整合Shiro實現權限控制的詳細內容。更多資訊請關注PHP中文網其他相關文章!

熱AI工具

Undresser.AI Undress

人工智慧驅動的應用程序,用於創建逼真的裸體照片

AI Clothes Remover

用於從照片中去除衣服的線上人工智慧工具。

Undress AI Tool

免費脫衣圖片

Clothoff.io

AI脫衣器

Video Face Swap

使用我們完全免費的人工智慧換臉工具,輕鬆在任何影片中換臉!

熱門文章

熱工具

記事本++7.3.1

好用且免費的程式碼編輯器

SublimeText3漢化版

中文版,非常好用

禪工作室 13.0.1

強大的PHP整合開發環境

Dreamweaver CS6

視覺化網頁開發工具

SublimeText3 Mac版

神級程式碼編輯軟體(SublimeText3)

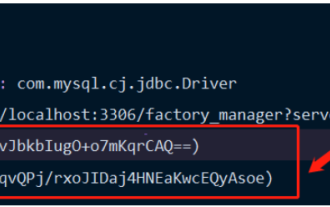

Springboot怎麼整合Jasypt實現設定檔加密

Jun 01, 2023 am 08:55 AM

Springboot怎麼整合Jasypt實現設定檔加密

Jun 01, 2023 am 08:55 AM

Jasypt介紹Jasypt是一個java庫,它允許開發員以最少的努力為他/她的專案添加基本的加密功能,並且不需要對加密工作原理有深入的了解用於單向和雙向加密的高安全性、基於標準的加密技術。加密密碼,文本,數字,二進位檔案...適合整合到基於Spring的應用程式中,開放API,用於任何JCE提供者...添加如下依賴:com.github.ulisesbocchiojasypt-spring-boot-starter2. 1.1Jasypt好處保護我們的系統安全,即使程式碼洩露,也可以保證資料來源的

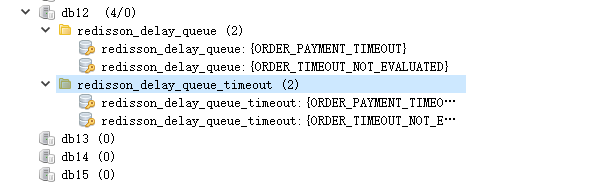

SpringBoot怎麼整合Redisson實現延遲隊列

May 30, 2023 pm 02:40 PM

SpringBoot怎麼整合Redisson實現延遲隊列

May 30, 2023 pm 02:40 PM

使用場景1、下單成功,30分鐘未支付。支付超時,自動取消訂單2、訂單簽收,簽收後7天未進行評估。訂單超時未評價,系統預設好評3、下單成功,商家5分鐘未接單,訂單取消4、配送超時,推播簡訊提醒…對於延時比較長的場景、即時性不高的場景,我們可以採用任務調度的方式定時輪詢處理。如:xxl-job今天我們採

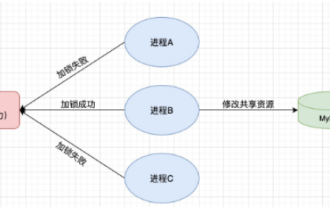

怎麼在SpringBoot中使用Redis實現分散式鎖

Jun 03, 2023 am 08:16 AM

怎麼在SpringBoot中使用Redis實現分散式鎖

Jun 03, 2023 am 08:16 AM

一、Redis實現分散式鎖原理為什麼需要分散式鎖在聊分散式鎖之前,有必要先解釋一下,為什麼需要分散式鎖。與分散式鎖相對就的是單機鎖,我們在寫多執行緒程式時,避免同時操作一個共享變數產生資料問題,通常會使用一把鎖來互斥以保證共享變數的正確性,其使用範圍是在同一個進程中。如果換做是多個進程,需要同時操作一個共享資源,如何互斥?現在的業務應用通常是微服務架構,這也意味著一個應用會部署多個進程,多個進程如果需要修改MySQL中的同一行記錄,為了避免操作亂序導致髒數據,此時就需要引入分佈式鎖了。想要實現分

springboot讀取檔案打成jar包後存取不到怎麼解決

Jun 03, 2023 pm 04:38 PM

springboot讀取檔案打成jar包後存取不到怎麼解決

Jun 03, 2023 pm 04:38 PM

springboot讀取文件,打成jar包後訪問不到最新開發出現一種情況,springboot打成jar包後讀取不到文件,原因是打包之後,文件的虛擬路徑是無效的,只能通過流去讀取。文件在resources下publicvoidtest(){Listnames=newArrayList();InputStreamReaderread=null;try{ClassPathResourceresource=newClassPathResource("name.txt");Input

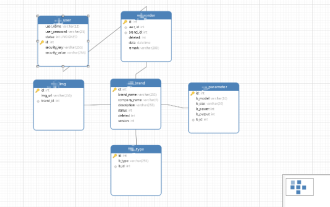

Springboot+Mybatis-plus不使用SQL語句進行多表新增怎麼實現

Jun 02, 2023 am 11:07 AM

Springboot+Mybatis-plus不使用SQL語句進行多表新增怎麼實現

Jun 02, 2023 am 11:07 AM

在Springboot+Mybatis-plus不使用SQL語句進行多表添加操作我所遇到的問題準備工作在測試環境下模擬思維分解一下:創建出一個帶有參數的BrandDTO對像模擬對後台傳遞參數我所遇到的問題我們都知道,在我們使用Mybatis-plus中進行多表操作是極其困難的,如果你不使用Mybatis-plus-join這一類的工具,你只能去配置對應的Mapper.xml文件,配置又臭又長的ResultMap,然後再寫對應的sql語句,這種方法雖然看上去很麻煩,但具有很高的靈活性,可以讓我們

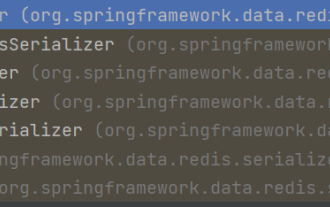

SpringBoot怎麼自訂Redis實作快取序列化

Jun 03, 2023 am 11:32 AM

SpringBoot怎麼自訂Redis實作快取序列化

Jun 03, 2023 am 11:32 AM

1.自訂RedisTemplate1.1、RedisAPI預設序列化機制基於API的Redis快取實作是使用RedisTemplate範本進行資料快取操作的,這裡開啟RedisTemplate類,查看該類別的源碼資訊publicclassRedisTemplateextendsRedisAccessorimplementsRedisOperations,BeanClassLoaderAware{//聲明了value的各種序列化方式,初始值為空@NullableprivateRedisSe

SpringBoot與SpringMVC的比較及差別分析

Dec 29, 2023 am 11:02 AM

SpringBoot與SpringMVC的比較及差別分析

Dec 29, 2023 am 11:02 AM

SpringBoot和SpringMVC都是Java開發中常用的框架,但它們之間有一些明顯的差異。本文將探究這兩個框架的特點和用途,並對它們的差異進行比較。首先,我們來了解一下SpringBoot。 SpringBoot是由Pivotal團隊開發的,它旨在簡化基於Spring框架的應用程式的建立和部署。它提供了一種快速、輕量級的方式來建立獨立的、可執行

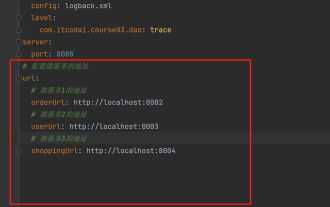

springboot怎麼取得application.yml裡值

Jun 03, 2023 pm 06:43 PM

springboot怎麼取得application.yml裡值

Jun 03, 2023 pm 06:43 PM

在專案中,很多時候需要用到一些配置信息,這些信息在測試環境和生產環境下可能會有不同的配置,後面根據實際業務情況有可能還需要再做修改。我們不能將這些設定在程式碼中寫死,最好是寫到設定檔中,例如可以把這些資訊寫到application.yml檔案中。那麼,怎麼在程式碼裡取得或使用這個位址呢?有2個方法。方法一:我們可以透過@Value註解的${key}即可取得設定檔(application.yml)中和key對應的value值,這個方法適用於微服務比較少的情形方法二:在實際專案中,遇到業務繁瑣,邏