Java專案如何防止SQL注入

一、什么是SQL注入

SQL注入即是指web应用程序对用户输入数据的合法性没有判断或过滤不严,攻击者可以在web应用程序中事先定义好的查询语句的结尾上添加额外的SQL语句,在管理员不知情的情况下实现非法操作,以此来实现欺骗数据库服务器执行非授权的任意查询,从而进一步得到相应的数据信息。

SQL案列

String sql = "delete from table1 where id = " + "id";

这个id从请求参数中获取,若参数被拼接为:

1001 or 1 = 1

最执行语句变为:

String sql = "delete from table1 where id = 1001 or 1 = 1";

此时,数据库的数据都会被清空掉,后果非常严重

二、Java项目防止SQL注入方式

这里总结4种:

PreparedStatement防止SQL注入

mybatis中#{}防止SQL注入

对请求参数的敏感词汇进行过滤

nginx反向代理防止SQL注入

1、PreparedStatement防止SQL注入

PreparedStatement具有预编译功能,以上述SQL为例

使用PreparedStatement预编译后的SQL为:

delete from table1 where id= ?

此时SQL语句结构已固定,无论"?"被替换为任何参数,SQL语句只认为where后面只有一个条件,当再传入 1001 or 1 = 1时,语句会报错,从而达到防止SQL注入效果

2、mybatis中#{}防止SQL注入

mybatis中#{}表达式防止SQL注入与PreparedStatement类似,都是对SQL语句进行预编译处理

注意:

#{} :参数占位符

${} :拼接替换符,不能防止SQL注入,一般用于

传入数据库对象(如:数据库名称、表名)

order by 后的条件

3、对请求参数的敏感词汇进行过滤

这里是springboot的写法,如下:

import org.springframework.context.annotation.Configuration;

import javax.servlet.*;

import javax.servlet.annotation.WebFilter;

import java.io.IOException;

import java.util.Enumeration;

/**

* @Auther: 睡竹

* @Date: 2023/03/07

* @Description: sql防注入过滤器

*/

@WebFilter(urlPatterns = "/*",filterName = "sqlFilter")

@Configuration

public class SqlFilter implements Filter {

@Override

public void init(FilterConfig filterConfig) throws ServletException {}

/**

* @description sql注入过滤

*/

@Override

public void doFilter(ServletRequest servletRequest, ServletResponse servletResponse, FilterChain filterChain) throws IOException, ServletException {

ServletRequest request = servletRequest;

ServletResponse response = servletResponse;

// 获得所有请求参数名

Enumeration<String> names = request.getParameterNames();

String sql = "";

while (names.hasMoreElements()){

// 得到参数名

String name = names.nextElement().toString();

// 得到参数对应值

String[] values = request.getParameterValues(name);

for (int i = 0; i < values.length; i++) {

sql += values[i];

}

}

if (sqlValidate(sql)) {

//TODO 这里直接抛异常处理,前后端交互项目中,请把错误信息按前后端"数据返回的VO"对象进行封装

throw new IOException("您发送请求中的参数中含有非法字符");

} else {

filterChain.doFilter(request,response);

}

}

/**

* @description 匹配效验

*/

protected static boolean sqlValidate(String str){

// 统一转为小写

String s = str.toLowerCase();

// 过滤掉的sql关键字,特殊字符前面需要加\\进行转义

String badStr =

"select|update|and|or|delete|insert|truncate|char|into|substr|ascii|declare|exec|count|master|into|drop|execute|table|"+

"char|declare|sitename|xp_cmdshell|like|from|grant|use|group_concat|column_name|" +

"information_schema.columns|table_schema|union|where|order|by|" +

"'\\*|\\;|\\-|\\--|\\+|\\,|\\//|\\/|\\%|\\#";

//使用正则表达式进行匹配

boolean matches = s.matches(badStr);

return matches;

}

@Override

public void destroy() {}

}4、nginx反向代理防止SQL注入

越来越多网站使用nginx进行反向代理,该层我们也可以进行防止SQL注入配置。

将下面的Nginx配置文件代码放入到server块中,然后重启Nginx即可

if ($request_method !~* GET|POST) { return 444; }

#使用444错误代码可以更加减轻服务器负载压力。

#防止SQL注入

if ($query_string ~* (\$|'|--|[+|(%20)]union[+|(%20)]|[+|(%20)]insert[+|(%20)]|[+|(%20)]drop[+|(%20)]|[+|(%20)]truncate[+|(%20)]|[+|(%20)]update[+|(%20)]|[+|(%20)]from[+|(%20)]|[+|(%20)]grant[+|(%20)]|[+|(%20)]exec[+|(%20)]|[+|(%20)]where[+|(%20)]|[+|(%20)]select[+|(%20)]|[+|(%20)]and[+|(%20)]|[+|(%20)]or[+|(%20)]|[+|(%20)]count[+|(%20)]|[+|(%20)]exec[+|(%20)]|[+|(%20)]chr[+|(%20)]|[+|(%20)]mid[+|(%20)]|[+|(%20)]like[+|(%20)]|[+|(%20)]iframe[+|(%20)]|[\<|%3c]script[\>|%3e]|javascript|alert|webscan|dbappsecurity|style|confirm\(|innerhtml|innertext)(.*)$) { return 555; }

if ($uri ~* (/~).*) { return 501; }

if ($uri ~* (\\x.)) { return 501; }

#防止SQL注入

if ($query_string ~* "[;'<>].*") { return 509; }

if ($request_uri ~ " ") { return 509; }

if ($request_uri ~ (\/\.+)) { return 509; }

if ($request_uri ~ (\.+\/)) { return 509; }

#if ($uri ~* (insert|select|delete|update|count|master|truncate|declare|exec|\*|\')(.*)$ ) { return 503; }

#防止SQL注入

if ($request_uri ~* "(cost\()|(concat\()") { return 504; }

if ($request_uri ~* "[+|(%20)]union[+|(%20)]") { return 504; }

if ($request_uri ~* "[+|(%20)]and[+|(%20)]") { return 504; }

if ($request_uri ~* "[+|(%20)]select[+|(%20)]") { return 504; }

if ($request_uri ~* "[+|(%20)]or[+|(%20)]") { return 504; }

if ($request_uri ~* "[+|(%20)]delete[+|(%20)]") { return 504; }

if ($request_uri ~* "[+|(%20)]update[+|(%20)]") { return 504; }

if ($request_uri ~* "[+|(%20)]insert[+|(%20)]") { return 504; }

if ($query_string ~ "(<|%3C).*script.*(>|%3E)") { return 505; }

if ($query_string ~ "GLOBALS(=|\[|\%[0-9A-Z]{0,2})") { return 505; }

if ($query_string ~ "_REQUEST(=|\[|\%[0-9A-Z]{0,2})") { return 505; }

if ($query_string ~ "proc/self/environ") { return 505; }

if ($query_string ~ "mosConfig_[a-zA-Z_]{1,21}(=|\%3D)") { return 505; }

if ($query_string ~ "base64_(en|de)code\(.*\)") { return 505; }

if ($query_string ~ "[a-zA-Z0-9_]=http://") { return 506; }

if ($query_string ~ "[a-zA-Z0-9_]=(\.\.//?)+") { return 506; }

if ($query_string ~ "[a-zA-Z0-9_]=/([a-z0-9_.]//?)+") { return 506; }

if ($query_string ~ "b(ultram|unicauca|valium|viagra|vicodin|xanax|ypxaieo)b") { return 507; }

if ($query_string ~ "b(erections|hoodia|huronriveracres|impotence|levitra|libido)b") {return 507; }

if ($query_string ~ "b(ambien|bluespill|cialis|cocaine|ejaculation|erectile)b") { return 507; }

if ($query_string ~ "b(lipitor|phentermin|pro[sz]ac|sandyauer|tramadol|troyhamby)b") { return 507; }

#这里大家根据自己情况添加删减上述判断参数,cURL、wget这类的屏蔽有点儿极端了,但要“宁可错杀一千,不可放过一个”。

if ($http_user_agent ~* YisouSpider|ApacheBench|WebBench|Jmeter|JoeDog|Havij|GetRight|TurnitinBot|GrabNet|masscan|mail2000|github|wget|curl|Java|python) { return 508; }

#同上,大家根据自己站点实际情况来添加删减下面的屏蔽拦截参数。

if ($http_user_agent ~* "Go-Ahead-Got-It") { return 508; }

if ($http_user_agent ~* "GetWeb!") { return 508; }

if ($http_user_agent ~* "Go!Zilla") { return 508; }

if ($http_user_agent ~* "Download Demon") { return 508; }

if ($http_user_agent ~* "Indy Library") { return 508; }

if ($http_user_agent ~* "libwww-perl") { return 508; }

if ($http_user_agent ~* "Nmap Scripting Engine") { return 508; }

if ($http_user_agent ~* "~17ce.com") { return 508; }

if ($http_user_agent ~* "WebBench*") { return 508; }

if ($http_user_agent ~* "spider") { return 508; } #这个会影响国内某些搜索引擎爬虫,比如:搜狗

#拦截各恶意请求的UA,可以通过分析站点日志文件或者waf日志作为参考配置。

if ($http_referer ~* 17ce.com) { return 509; }

#拦截17ce.com站点测速节点的请求,所以明月一直都说这些测速网站的数据仅供参考不能当真的。

if ($http_referer ~* WebBench*") { return 509; }

#拦截WebBench或者类似压力测试工具,其他工具只需要更换名称即可。以上是Java專案如何防止SQL注入的詳細內容。更多資訊請關注PHP中文網其他相關文章!

熱AI工具

Undresser.AI Undress

人工智慧驅動的應用程序,用於創建逼真的裸體照片

AI Clothes Remover

用於從照片中去除衣服的線上人工智慧工具。

Undress AI Tool

免費脫衣圖片

Clothoff.io

AI脫衣器

AI Hentai Generator

免費產生 AI 無盡。

熱門文章

熱工具

記事本++7.3.1

好用且免費的程式碼編輯器

SublimeText3漢化版

中文版,非常好用

禪工作室 13.0.1

強大的PHP整合開發環境

Dreamweaver CS6

視覺化網頁開發工具

SublimeText3 Mac版

神級程式碼編輯軟體(SublimeText3)

熱門話題

突破或從Java 8流返回?

Feb 07, 2025 pm 12:09 PM

突破或從Java 8流返回?

Feb 07, 2025 pm 12:09 PM

Java 8引入了Stream API,提供了一種強大且表達力豐富的處理數據集合的方式。然而,使用Stream時,一個常見問題是:如何從forEach操作中中斷或返回? 傳統循環允許提前中斷或返回,但Stream的forEach方法並不直接支持這種方式。本文將解釋原因,並探討在Stream處理系統中實現提前終止的替代方法。 延伸閱讀: Java Stream API改進 理解Stream forEach forEach方法是一個終端操作,它對Stream中的每個元素執行一個操作。它的設計意圖是處

創造未來:零基礎的 Java 編程

Oct 13, 2024 pm 01:32 PM

創造未來:零基礎的 Java 編程

Oct 13, 2024 pm 01:32 PM

Java是熱門程式語言,適合初學者和經驗豐富的開發者學習。本教學從基礎概念出發,逐步深入解說進階主題。安裝Java開發工具包後,可透過建立簡單的「Hello,World!」程式來實踐程式設計。理解程式碼後,使用命令提示字元編譯並執行程序,控制台上將輸出「Hello,World!」。學習Java開啟了程式設計之旅,隨著掌握程度加深,可創建更複雜的應用程式。

Java程序查找膠囊的體積

Feb 07, 2025 am 11:37 AM

Java程序查找膠囊的體積

Feb 07, 2025 am 11:37 AM

膠囊是一種三維幾何圖形,由一個圓柱體和兩端各一個半球體組成。膠囊的體積可以通過將圓柱體的體積和兩端半球體的體積相加來計算。本教程將討論如何使用不同的方法在Java中計算給定膠囊的體積。 膠囊體積公式 膠囊體積的公式如下: 膠囊體積 = 圓柱體體積 兩個半球體體積 其中, r: 半球體的半徑。 h: 圓柱體的高度(不包括半球體)。 例子 1 輸入 半徑 = 5 單位 高度 = 10 單位 輸出 體積 = 1570.8 立方單位 解釋 使用公式計算體積: 體積 = π × r2 × h (4

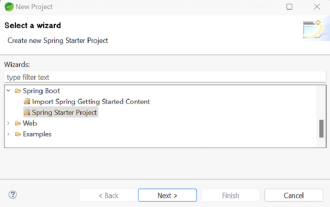

如何在Spring Tool Suite中運行第一個春季啟動應用程序?

Feb 07, 2025 pm 12:11 PM

如何在Spring Tool Suite中運行第一個春季啟動應用程序?

Feb 07, 2025 pm 12:11 PM

Spring Boot簡化了可靠,可擴展和生產就緒的Java應用的創建,從而徹底改變了Java開發。 它的“慣例慣例”方法(春季生態系統固有的慣例),最小化手動設置

Java 變得簡單:程式設計能力的初學者指南

Oct 11, 2024 pm 06:30 PM

Java 變得簡單:程式設計能力的初學者指南

Oct 11, 2024 pm 06:30 PM

JavaMadeSimple:ABeginner'sGuidetoProgrammingPower簡介Java是一種強大的程式語言,廣泛應用於從行動應用程式到企業級系統的各種領域。對於初學者來說,Java的文法簡潔易懂,是學習程式設計的理想選擇。基本語法Java使用基於類別的物件導向程式設計範式。類別是將相關資料和行為組織在一起的範本。以下是一個簡單的Java類別範例:publicclassPerson{privateStringname;privateintage;

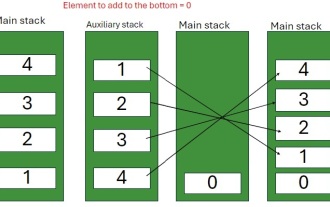

Java程序將元素插入堆棧的底部

Feb 07, 2025 am 11:59 AM

Java程序將元素插入堆棧的底部

Feb 07, 2025 am 11:59 AM

堆棧是遵循LIFO(最後,首先)原理的數據結構。換句話說,我們添加到堆棧中的最後一個元素是第一個要刪除的元素。當我們將(或推)元素添加到堆棧中時,它們就會放在頂部;即最重要的

如何在Intellij中運行第一個春季啟動應用程序?

Feb 07, 2025 am 11:40 AM

如何在Intellij中運行第一個春季啟動應用程序?

Feb 07, 2025 am 11:40 AM

Intellij Idea簡化了Spring Boot的開發,使其成為Java開發人員的最愛。 它的慣例與配置方法最小化了樣板代碼,從而使開發人員可以專注於業務邏輯。本教程展示了兩個metho