電腦病毒入侵性探究及防範

電腦病毒是指一種能夠自我複製並將自己插入其他程式或檔案中的惡意軟體。電腦病毒的入侵可能會導致電腦系統故障、資料損壞或洩露,對使用者造成嚴重的經濟和安全損失。為了保障電腦系統的安全穩定,探究電腦病毒的入侵特徵是非常重要的。

一、電腦病毒的入侵方式

電腦病毒入侵的方式非常多樣化,常見的入侵方式包括以下幾種:

1.郵件附件:透過電子郵件發送攜帶病毒的附件給使用者。一旦使用者點擊該附件,病毒就會在電腦中自我複製。

2.軟體下載:在下載一些軟體的同時,可能會不知不覺下載了附帶的病毒程式。當使用者開啟這些軟體時,病毒就會開始在電腦系統中擴散。

3.插件:在某些插件中可能會攜帶病毒程序,一旦使用者安裝了這些插件,病毒就會開始入侵電腦系統。

4.作業系統漏洞:由於一些作業系統的漏洞,駭客可以趁機在電腦系統中插入病毒程式。

二、電腦病毒的尋找方式

尋找電腦病毒的方式包括以下兩種方法:

1.防毒軟體:防毒軟體是最常用的尋找病毒的方法。防毒軟體可以透過掃描電腦記憶體和硬碟,檢查是否有病毒程序,並且能夠自動清除病毒。

2.手動查找:手動查找病毒的方式需要使用者根據病毒的特徵進行查找,較為繁瑣且耗時長,但可以更精確地找到病毒。

三、電腦病毒防範方法

為了防止電腦病毒的入侵,使用者需要採取以下措施:

1.不輕易開啟未知來源的電子郵件附件和下載陌生的軟體。

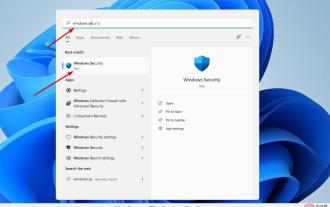

2.在電腦中安裝防毒軟體,並進行定期防毒。

3.定期檢查系統安全漏洞,及時升級更新作業系統和軟體。

4.長期保持使用者的系統和軟體處於最新版本狀態,以及及時安裝安全性修補程式和驅動程式。

5.定期備份資料和文件,防止資料遺失或外洩。

綜上,電腦病毒入侵是電腦系統安全的一大威脅。使用者可以透過安裝防毒軟體、檢查系統漏洞、定期備份資料等措施來預防病毒入侵,並在感染病毒時及時尋找和清除病毒。只有當使用者和系統管理員充分意識到病毒入侵的重要性,並採取相應措施時,才能確保電腦系統的安全和穩定。

以上是電腦病毒入侵性探究及防範的詳細內容。更多資訊請關注PHP中文網其他相關文章!

熱AI工具

Undresser.AI Undress

人工智慧驅動的應用程序,用於創建逼真的裸體照片

AI Clothes Remover

用於從照片中去除衣服的線上人工智慧工具。

Undress AI Tool

免費脫衣圖片

Clothoff.io

AI脫衣器

Video Face Swap

使用我們完全免費的人工智慧換臉工具,輕鬆在任何影片中換臉!

熱門文章

熱工具

記事本++7.3.1

好用且免費的程式碼編輯器

SublimeText3漢化版

中文版,非常好用

禪工作室 13.0.1

強大的PHP整合開發環境

Dreamweaver CS6

視覺化網頁開發工具

SublimeText3 Mac版

神級程式碼編輯軟體(SublimeText3)

如何修復 Windows 11 中的 SYSTEM PTE MISUSE 錯誤

Apr 14, 2023 pm 01:52 PM

如何修復 Windows 11 中的 SYSTEM PTE MISUSE 錯誤

Apr 14, 2023 pm 01:52 PM

如果您的電腦重複重新啟動並顯示藍色畫面並顯示錯誤SYSTEM PTE MISUSE,則表示頁表項目 (PTE) 的存取方式不正確,這是由於硬體損壞或過時而導致的安全問題。這是 Windows 中遇到的最煩人的錯誤之一,可能會導致系統崩潰。因此,如果您遇到此問題,請不要緊張,因為在這裡您將獲得一些富有成效的解決方案來解決問題。什麼是 SYSTEM PTE MISUSE 停止代碼? SYSTEM PTE MISUSE 錯誤的檢查值為 0x000000DA。這表示頁表條目 (PTE) 被不當存取。這種類型

如何在 Windows 11 中清除 TPM:逐步指南

May 04, 2023 pm 11:34 PM

如何在 Windows 11 中清除 TPM:逐步指南

May 04, 2023 pm 11:34 PM

從Windows10和Windows11開始,TPM現在會立即初始化並由作業系統授予所有權,從而使它們更加安全。這與以前的作業系統相反,在以前的作業系統中,您將在繼續操作之前初始化TPM並產生所有者密碼。在繼續清除Windows11中的TPM之前,請確保已為受其保護或加密的任何資料設定了備份和復原解決方案。儘管必須先擦除TPM,然後才能安裝新的作業系統,但在清除TPM後,絕大多數TPM功能很可能會繼續正常運作。有幾種方法可以清除Windows11的TPM晶片

電腦病毒入侵性探究及防範

Jun 11, 2023 am 08:39 AM

電腦病毒入侵性探究及防範

Jun 11, 2023 am 08:39 AM

電腦病毒是指一種能夠自我複製並將自身插入到其他程式或檔案中的惡意軟體。電腦病毒的入侵可能會導致電腦系統故障、資料損壞或洩露,對使用者造成嚴重的經濟和安全損失。為了保障電腦系統的安全穩定,探究電腦病毒的入侵特徵是非常重要的。一、電腦病毒的入侵方式電腦病毒入侵的方式非常多樣化,常見的入侵方式包括以下幾種:1.郵件附件:透過電子郵件發送攜帶病毒的附

電腦安全網路環境中並不能提供安全保護的是什麼

Aug 01, 2022 pm 03:10 PM

電腦安全網路環境中並不能提供安全保護的是什麼

Aug 01, 2022 pm 03:10 PM

電腦安全網路環境中並不能提供安全保護的是「資訊語意的正確性」。網路安全技術從根本上來說,就是透過解決網路安全方面存在的問題,來達到確保資訊在網路環境中的儲存、處理與傳輸的安全目標;所以電腦安全的網路環境中,能給資訊的載體、資訊處理和傳輸、資訊的儲存和存取提供安全保護,但是並不對資訊語義的正確性提供安全保護。

PHP語言開發中如何避免SQL關鍵字注入攻擊?

Jun 10, 2023 pm 05:41 PM

PHP語言開發中如何避免SQL關鍵字注入攻擊?

Jun 10, 2023 pm 05:41 PM

隨著網際網路的發展,SQL注入攻擊已經成為了網路安全的嚴重問題。 SQL注入攻擊是指攻擊者利用網路應用程式漏洞,向伺服器提交惡意的SQL語句,從而實現非法存取和竊取敏感資料的一種攻擊方式。而PHP語言作為Web開發中應用廣泛的程式語言之一,也面臨SQL注入攻擊的風險。在本文中,我們將介紹如何在PHP語言開發中避免SQL關鍵字注入攻擊。一、了解SQL注入

學習安全防範:使用PHP避免XSS攻擊

Jun 22, 2023 am 08:48 AM

學習安全防範:使用PHP避免XSS攻擊

Jun 22, 2023 am 08:48 AM

在網路時代,隨著網路應用的不斷普及和發展,注入和跨站點腳本攻擊(XSS)已成為安全防範工作中的一個重點。其中,XSS攻擊是攻擊者透過在網路頁面中插入惡意腳本來實現攻擊的方式,而PHP作為一種伺服器端腳本語言,在Web開發中廣泛應用,如何使用PHP避免XSS攻擊成為了開發人員必須面對的問題。首先,了解XSS攻擊的實現方式對於預防XSS攻擊至關重要。 XSS

如何使用PHP表單防範安全焦慮

Jun 24, 2023 pm 04:51 PM

如何使用PHP表單防範安全焦慮

Jun 24, 2023 pm 04:51 PM

隨著網路技術的不斷發展,表單成為了網站互動設計中不可或缺的一部分。 PHP作為一種常見的伺服器端腳本語言,具有開發表單的工具和框架,可以讓我們快速建立和處理表單,但同時也帶來了安全焦慮。在本文中,我們將分享如何透過使用PHP表單來防範安全問題。接受輸入前進行過濾和驗證輸入過濾和驗證是防範安全攻擊的第一道防線。在接受使用者輸入之前,應該進行有效的判定和檢驗。輸

PC安全防範技巧及方法

Jun 11, 2023 am 09:36 AM

PC安全防範技巧及方法

Jun 11, 2023 am 09:36 AM

隨著網路的不斷發展,人們的生活方式得到了極大的改變。在這個數位時代,電腦已成為人們日常工作和學習不可或缺的工具。但是在使用電腦的過程中,我們也會面臨各種安全的問題。為了保護個人隱私和資料安全,我們需要掌握一定的PC安全防範技巧和方法。一、安裝防毒軟體和防火牆軟體在使用電腦之前,我們需要安裝防毒軟體和防火牆軟體。防毒軟體可以防止病毒、木馬等惡意程式的進入