本站 11 月20 日消息,根據中國科學院軟體研究所官方公眾號報道,近日,中國科學院軟體研究所可信任智慧系統研究團隊在分組加密演算法的差分密碼分析方面取得一定進展。

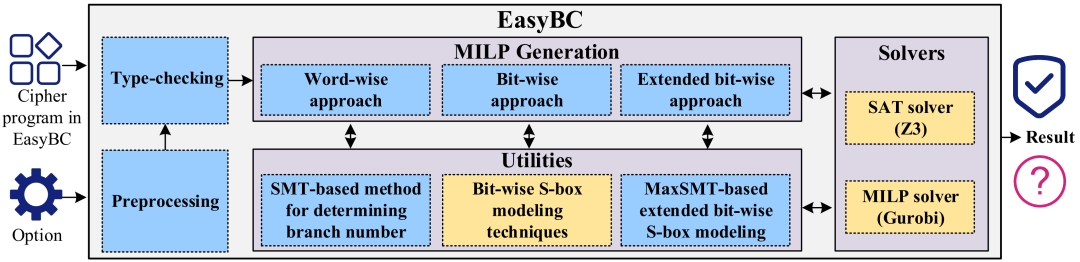

據悉,該工作團隊設計了一個面向分組加密演算法的領域程式語言 EasyBC,在此基礎上提出了通用、可擴展的差分密碼分析方法,開發了全自動分析工具平台 EasyBC。

▲ EasyBC 平台流程圖,圖源 中國科學院軟體研究所官方公眾號

根據中科院軟體研究所披露的信息,我們了解到這項研究成果已被程式語言國際頂尖會議POPL 2024錄用,並以《EasyBC: 一種用於差分密碼分析的密碼學專用語言》為題。研究的通訊作者是軟體所電腦科學國家重點實驗室的宋富研究員

據悉,分組加密演算法(block cipher)是將明文分成多個等長的模組(block),使用對稱金鑰對每組分別加密或解密,廣泛應用於電子郵件加密、銀行交易轉帳等多個領域。

作為極為重要的加密協定組成,主流分組加密演算法有中國國家密碼管理局頒布的 SM1、SM4 和 SM7,美國政府核定的標準演算法 AES 和 3DES。

差分密碼分析在評估分組加密演算法安全性方面起著核心作用,是標準化分組加密演算法不可或缺的安全性分析手段

目前已有的差分密碼分析方法在通用性、自動化程度方面存在一定不足,同時建模過程複雜導致使用者需要熟悉大量的建模方法及底層分析工具的應用。

為了解決上述問題,研究團隊開發了一種專門用於密碼學的高級程式語言EasyBC,該語言提供了完整的語法、類型和語義的形式定義,為分組加密演算法的安全性自動分析提供了良好的基礎。此外,研究團隊還提出了三種不同分析精度和性能的差分密碼分析方法,這些方法不僅統一和優化了現有的各類加密操作的建模方法,還提出了多種新的建模方法

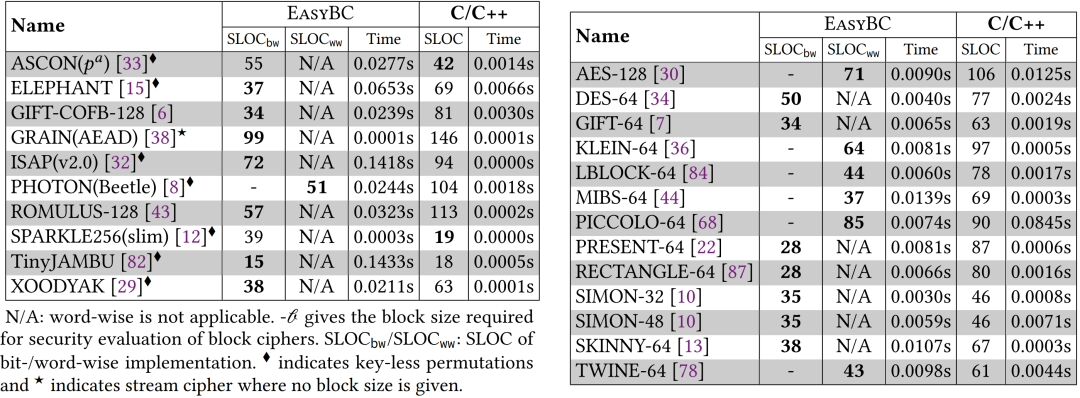

需要進行改寫的內容是:▲EasyBC語言實現的23個加密原語,圖片來源中國科學院軟體研究所官方公眾號

研究團隊實現了23 個加密原語,包括美國國家標準與技術研究院(National Institute of Standards and Technology,NIST)認證加密方案的底層置換演算法以及多種常用分組加密演算法;並對其中的分組密碼原語進行了安全性分析,進而驗證了EasyBC 語言的表達能力以及EasyBC 工具平台安全性自動分析的有效性。

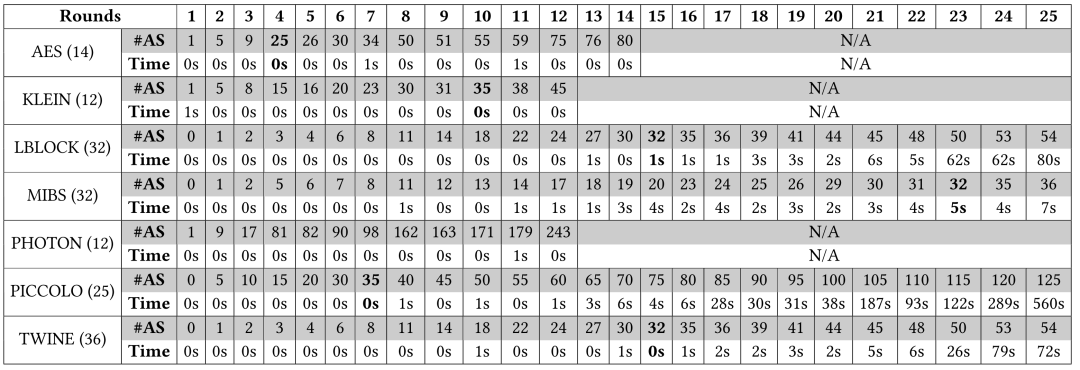

▲ Word-wise 實現的加密原語差分密碼安全性分析結果,圖源 中國科學院軟體研究所官方公眾號

中科院軟體研究所表示,該研究對分組加密演算法的差分密碼分析研究具有重要意義,為後續密碼學相關研究者們進行分組加密演算法的安全性全自動分析和各類運算操作建模方法性能評估提供了良好的研究基礎和平台支撐。

以上是中國科學院在差分密碼分析中取得了分組加密演算法的進展的詳細內容。更多資訊請關注PHP中文網其他相關文章!