緊急:Ubuntu更新!發現核心漏洞,可能導致拒絕服務或執行任意程式碼

Ubuntu 是一個以桌面應用為主的 Linux 作業系統。它是一個開放原始碼的自由軟體,提供了一個健壯、功能豐富的運算環境,既適合家庭使用又適用於商業環境。 Ubuntu 為全球數百家公司提供商業支援。

#12 月 2 日,Ubuntu 發布了安全性更新 , 修正了系統核心拒絕服務、執行任意程式碼等重要漏洞。 以下是漏洞詳情:

漏洞詳情

#來源:https://ubuntu.com/security/notices/USN-4658-1

1.CVE-2020-0423 CVSS 評分:7.8 高

Linux 核心中的 binder IPC 實作中存在競爭條件,導致釋放後使用漏洞。本機攻擊者可利用此漏洞造成拒絕服務(系統崩潰)或可能執行任意程式碼。

2.CVE-2020-25645 CVSS 評分:7.5 高

Linux 核心中的 GENEVE 隧道實作與 IPSec 結合時,在某些情況下沒有正確選擇 IP 路由。攻擊者可以利用此漏洞暴露敏感資訊(未加密的網路流量)。

3.CVE-2020-25643 CVSS 評分:7.2 高

Linux 核心中的 hdlcppp 實作在某些情況下無法正確驗證輸入。本機攻擊者可利用此漏洞造成拒絕服務(系統崩潰)或可能執行任意程式碼。

4.CVE-2020-25211 CVSS 評分:6.0 中

Linux 核心中 netlink 的 netfilter 連線追蹤器在某些情況下沒有正確地執行邊界檢查。本地攻擊者可利用此漏洞造成拒絕服務(系統崩潰)

5.CVE-2020-14390 CVSS 評分:5.6 中

發現 Linux 核心中的幀緩衝區實作不能正確處理軟體回滾中的一些邊緣情況。本機攻擊者可利用此漏洞造成拒絕服務(系統崩潰)或可能執行任意程式碼

6.CVE-2020-28915 CVSS 評分:5.5 中

在某些情況下,在 Linux 核心實作中發現它沒有正確執行 framebuffer 檢查。本地攻擊者可利用此漏洞暴露敏感資訊(核心記憶體)。

7.CVE-2020-10135 CVSS 評分:5.4 中

藍牙協定中的傳統配對和安全連線配對身份驗證允許未經身份驗證的使用者透過相鄰存取完成身份驗證,而無需配對憑證。物理上近鄰的攻擊者可以利用此來模擬先前配對的藍牙裝置。

8.CVE-2020-25284 CVSS 評分:4.1 低

Linux 核心中的 Rados 區塊裝置(rbd)驅動程式在某些情況下沒有正確執行對 rbd 裝置的存取權限檢查。本機攻擊者可以使用此功能來對應或取消映射 rbd 區塊裝置。

9.CVE-2020-4788 CVSS 評分:2.9 低

在某些情況下,power9 處理器可能會被迫暴露來自 L1 快取的資訊。本地攻擊者可以利用此漏洞來暴露敏感資訊

受影響產品與版本

#此漏洞影響 Ubuntu 20.04 LTS 和 Ubuntu 18.04 LTS

解決方案

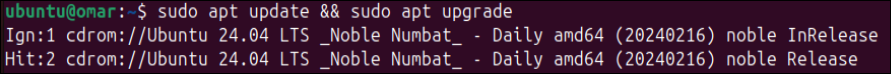

可以透過將系統更新為以下軟體包版本來解決此問題:

Ubuntu 20.04:

linux-image-5.4.0-1028-kvm - 5.4.0-1028.29

linux-image-5.4.0-1030-aws - 5.4.0-1030.31

linux-image-5.4.0-1030-gcp - 5.4.0-1030.32

linux-image-5.4.0-1030-oracle - 5.4.0-1030.32

linux-image-5.4.0-1032-azure - 5.4.0-1032.33

linux-image-5.4.0-56-generic - 5.4.0-56.62

linux-image-5.4.0-56-generic-lpae - 5.4.0-56.62

linux-image-5.4.0-56-lowlatency - 5.4.0-56.62

linux-image-aws-5.4.0.1030.31

linux-image-azure-5.4.0.1032.30

linux-image-gcp-5.4.0.1030.38

linux-image-generic-5.4.0.56.59

linux-image-generic-hwe-20.04-5.4.0.56.59

linux-image-generic-lpae-5.4.0.56.59

linux-image-generic-lpae-hwe-20.04-5.4.0.56.59

linux-image-gke-5.4.0.1030.38

linux-image-kvm-5.4.0.1028.26

linux-image-lowlatency-5.4.0.56.59

linux-image-lowlatency-hwe-20.04-5.4.0.56.59

linux-image-oem-5.4.0.56.59

linux-image-oem-osp1-5.4.0.56.59

linux-image-oracle-5.4.0.1030.27

linux-image-virtual-5.4.0.56.59

linux-image-virtual-hwe-20.04-5.4.0.56.59

Ubuntu 18.04:

linux-image-5.4.0-1030-aws - 5.4.0-1030.31〜18.04.1

linux-image-5.4.0-1030-gcp - 5.4.0-1030.32〜18.04.1

linux-image-5.4.0-1030-oracle - 5.4.0-1030.32〜18.04.1

linux-image-5.4.0-1032-azure - 5.4.0-1032.33〜18.04.1

linux-image-5.4.0-56-generic - 5.4.0-56.62〜18.04.1

linux-image-5.4.0-56-generic-lpae - 5.4.0-56.62〜18.04.1

linux-image-5.4.0-56-lowlatency - 5.4.0-56.62〜18.04.1

linux-image-aws-5.4.0.1030.15

linux-image-azure-5.4.0.1032.14

linux-image-gcp-5.4.0.1030.18

linux-image-generic-hwe-18.04-5.4.0.56.62〜18.04.50

linux-image-generic-lpae-hwe-18.04-5.4.0.56.62〜18.04.50

linux-image-lowlatency-hwe-18.04-5.4.0.56.62〜18.04.50

linux-image-oem-osp1-5.4.0.56.62〜18.04.50

linux-image-oracle-5.4.0.1030.14

linux-image-snapdragon-hwe-18.04-5.4.0.56.62〜18.04.50

linux-image-virtual-hwe-18.04-5.4.0.56.62〜18.04.50

查看更多漏洞資訊 以及升級請訪問官網:

https://www.php.cn/link/9c0badf6e91e4834393525f7dca1291d

以上是緊急:Ubuntu更新!發現核心漏洞,可能導致拒絕服務或執行任意程式碼的詳細內容。更多資訊請關注PHP中文網其他相關文章!

熱AI工具

Undresser.AI Undress

人工智慧驅動的應用程序,用於創建逼真的裸體照片

AI Clothes Remover

用於從照片中去除衣服的線上人工智慧工具。

Undress AI Tool

免費脫衣圖片

Clothoff.io

AI脫衣器

AI Hentai Generator

免費產生 AI 無盡。

熱門文章

熱工具

記事本++7.3.1

好用且免費的程式碼編輯器

SublimeText3漢化版

中文版,非常好用

禪工作室 13.0.1

強大的PHP整合開發環境

Dreamweaver CS6

視覺化網頁開發工具

SublimeText3 Mac版

神級程式碼編輯軟體(SublimeText3)

熱門話題

ubuntu終端機打不開怎麼辦? 修復Ubuntu無法開啟終端機問題的方法

Feb 29, 2024 pm 05:30 PM

ubuntu終端機打不開怎麼辦? 修復Ubuntu無法開啟終端機問題的方法

Feb 29, 2024 pm 05:30 PM

如今,Ubuntu不允許其用戶打開終端機是一個非常普遍的問題。如果您收到類似的問題並且不知道下一步該怎麼做,請了解有關如何在Linux裝置上解決此「Ubuntu無法開啟終端」問題的五個修復程式。事不宜遲,讓我們深入探討導致它的原因及其可用的解決方案。為什麼Ubuntu打不開它上面的終端機?這主要發生在您安裝一些有缺陷的軟體或修改終端配置時。除此之外,與語言環境互動並破壞它們的新應用程式或遊戲也可能導致類似的問題。一些用戶在Ubuntu的活動選單中搜尋終端時報告修復了這個問題。這表明這個

如何在Ubuntu開始功能表中移除圖示?

Jan 13, 2024 am 10:45 AM

如何在Ubuntu開始功能表中移除圖示?

Jan 13, 2024 am 10:45 AM

ubuntu系統開始選單裡面列出了很多的軟體圖標,有很多不常用的圖標,想要刪除,該怎麼刪除呢?下面我們就來看看詳細的教學。 1.先進入ubuntu桌面,點選左邊面板下面的開始選單。 2、裡面可以找到一個文字編輯器圖標,我們要把它刪除了。 3.現在我們回到桌面直接滑鼠右鍵開啟終端。 4、使用指令開啟應用程式列表目錄。 sudonautilus/usr/share/applicationssudonautilus~/.local/share/applications5、在裡面找到對應的文字編輯器圖示。 6、接著直

如何取消Ubuntu 18.04資料夾右下角的鎖定圖示?

Jan 12, 2024 pm 11:18 PM

如何取消Ubuntu 18.04資料夾右下角的鎖定圖示?

Jan 12, 2024 pm 11:18 PM

ubuntu系統常常遇到有的資料夾頂面有個鎖的形狀,這個檔案常常是無法進行編輯或移動,這是因為對這個檔案沒有可以編輯等的權限,所以我們要修改它的權限,就能去掉右下角的鎖,該怎麼操作呢?下面我們就來看看詳細的教學。 1.在上鎖的資料夾上右鍵--屬性。 2、選擇視窗中的權限選項。 3.把裡面都選擇為建立和刪除檔案。 4.接著選擇底部的更改包含文件的權限,裡面同樣都設定為創建和刪除文件,最後記得點擊右上角的更改。 5.如果還是沒有去掉上面的鎖,或是當面的選項出現灰色無法操作,可以在裡面右鍵--開啟終端。 6、使

以超級使用者登入Ubuntu

Mar 20, 2024 am 10:55 AM

以超級使用者登入Ubuntu

Mar 20, 2024 am 10:55 AM

在Ubuntu系統中,root使用者通常是停用狀態的。要啟動root用戶,可以使用passwd指令設定密碼,然後使用su-指令以root身分登入。根用戶是具有系統管理權限且不受限制的使用者。他擁有存取和修改檔案、使用者管理、軟體安裝和刪除,以及系統配置變更等權限。根用戶與一般用戶有著明顯的區別,根用戶擁有系統中最高的權限和更廣泛的控制權。根用戶可以執行重要的系統命令和編輯系統文件,而普通用戶則無法做到這一點。在本指南中,我將探討Ubuntu根用戶,如何以根用戶身份登錄,以及它與一般用戶的不同之處。注意

Ubuntu 24.04 LTS 七大亮點搶先看

Feb 27, 2024 am 11:22 AM

Ubuntu 24.04 LTS 七大亮點搶先看

Feb 27, 2024 am 11:22 AM

Ubuntu24.04LTS,代號「NobleNumbat」即將發布!如果你正在使用的是Ubuntu23.10這類非LTS版本,遲早需要考慮升級。對於那些使用Ubuntu20.04LTS或Ubuntu22.04LTS的用戶,是否升級值得深思。 Canonical已經宣布,Ubuntu24.04LTS將提供長達12年的更新支持,細分如下:作為LTS版本,它將有5年的常規維護和安全更新。如果訂閱UbuntuPro,還能享有額外5年的支援。目前,這個額外的支援期限已經延長至7年,這意味著你將獲得長達12

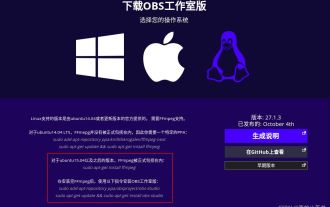

ubuntu 20.04錄影軟體OBS安裝與解除安裝圖文教學課程

Feb 29, 2024 pm 04:01 PM

ubuntu 20.04錄影軟體OBS安裝與解除安裝圖文教學課程

Feb 29, 2024 pm 04:01 PM

OBS是由世界各地的志願貢獻者在空閒時間開發的開源軟體。一款視訊直播錄製軟體,主要用於視訊的錄製、直播的創流。 Ubuntu/Mint的安裝請注意,OBSStudio在ChromeOS上無法完全運作,螢幕和視窗捕捉等功能不能使用。建議使用xserver-xorg1.18.4或更新的版本,以避免OBS中某些功能的潛在效能問題,如全螢幕投影機。 FFmpeg是必要的如果你沒有安裝FFmpeg(如果你不確定,那麼你可能沒有),你可以用以下命令得到它:sudoaptinstallffmpeg我這裡已經安裝有了

Ubuntu 最終支援停用 snap 軟體包的自動更新

Jan 13, 2024 am 10:09 AM

Ubuntu 最終支援停用 snap 軟體包的自動更新

Jan 13, 2024 am 10:09 AM

snap是Canonical為使用Linux核心和systemdinit系統的作業系統所開發的軟體打包和部署系統。這些被稱為snap的軟體包和使用它們的工具snapd可以在一系列的Linux發行版中使用,並允許上游軟體開發者直接向用戶發布他們的應用程式。借助snap,用戶可以輕鬆安裝Linux應用程序,在預設情況下,snapd一天內會檢查四次更新,並自動將snap應用程式更新到最新的版本。雖然有許多方法可以控制更新的安裝時間和頻率,但為了安全使用者無法完全關閉自動更新。雖然snap的初衷很好,但很多開

如何在Ubuntu 24.04上安裝Angular

Mar 23, 2024 pm 12:20 PM

如何在Ubuntu 24.04上安裝Angular

Mar 23, 2024 pm 12:20 PM

Angular.js是一種可自由存取的JavaScript平台,用於建立動態應用程式。它允許您透過擴展HTML的語法作為模板語言,以快速、清晰地表示應用程式的各個方面。 Angular.js提供了一系列工具,可協助您編寫、更新和測試程式碼。此外,它還提供了許多功能,如路由和表單管理。本指南將討論在Ubuntu24上安裝Angular的方法。首先,您需要安裝Node.js。 Node.js是一個基於ChromeV8引擎的JavaScript運行環境,可讓您在伺服器端執行JavaScript程式碼。要在Ub