如何在Windows 10上停用Windows Defender

最近隨著win10的更新,很多朋友升級到了win10最新系統,而有一部分用戶想要徹底停掉Windows Defender,那麼如何徹底關閉WindowsDefender群組原則?下面小編整理了win10完全關閉Windows Defender的方法,希望對大家有幫助。

Windows10系統可以從本機群組原則停用WindowsDefender,有些Windows10系統裡面沒有預設本機群組原則。那麼在不使用或無法使用群組原則的情況下,如何徹底停用Windows10系統的WindowsDefender呢?下面小編就跟大家說說Win10怎麼關閉Windows Defender。

Win10中怎樣關閉Windows Defender圖文教學

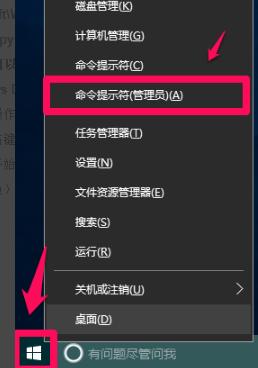

右鍵點選系統桌面左下角的【開始】,在開始功能表中點選【指令提示字元(管理員)】

工具圖-1

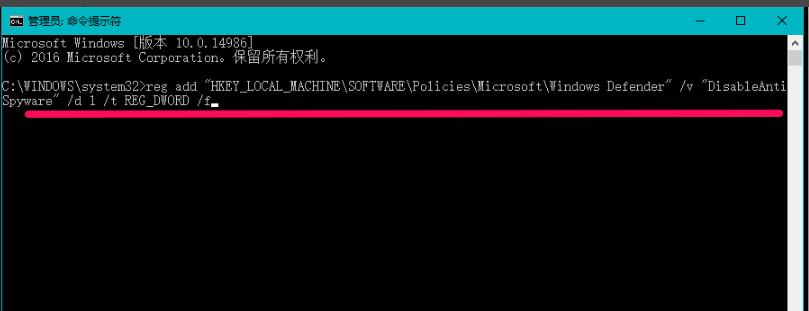

複製:reg add "HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows Defender"/v "DisableAntiSpyware" /d 1 /t REG_DWORD /f指令,在管理員指令提示字元視窗中右鍵點選空白處;

#Win10圖-2

按鍵盤上的回車鍵,顯示:操作成功完成

防禦工具圖-3

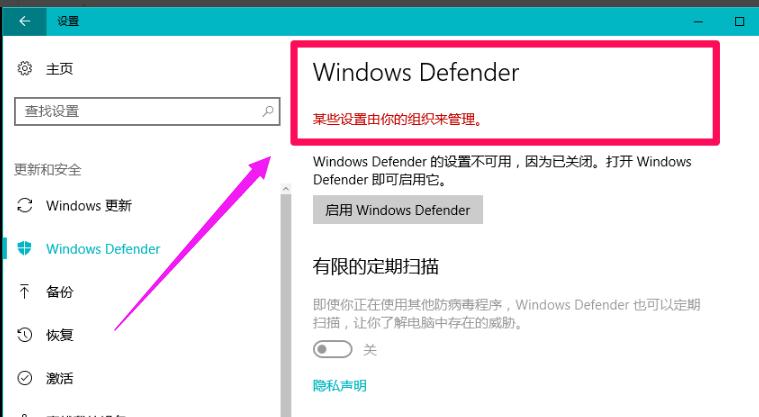

在系統設定的【更新與安全性】中點選:Windows Defender,可以看到:

Windows Defender 某些設定由組織來管理

關閉圖-4

#點選:啟用Windows Defender,彈出Windows Defender對話方塊:

此應用已被群組原則關閉

工具圖-5

方法二:在登錄編輯器中新建DisableAntiSpyware的DWORD(32位元)值,可以徹底停用Windows10系統的WindowsDefender。

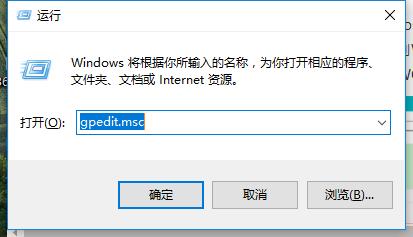

按「win R」開啟執行,在執行對話方塊中輸入:gpedit.msc指令,點選確定

##Win10圖-6

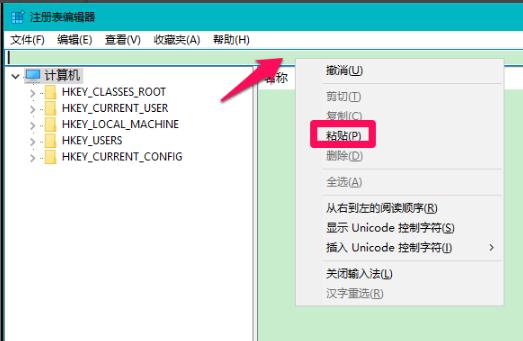

進入登錄機碼編輯器,複製:HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\WindowsDefender登錄器路徑,右鍵點選網址列,在右鍵選單中點選【貼上】

工具圖-7

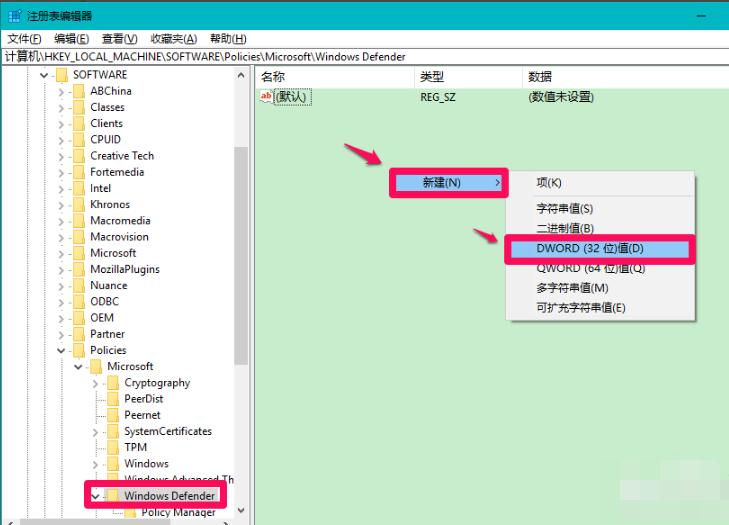

#當HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\WindowsDefender登錄路徑貼到網址列後,按下鍵盤上的回車鍵,即定位到Windows Defender鍵,在WindowsDefender右側視窗中,右鍵點選空白處- 新建- DWORD(32位元)值

關閉圖-8

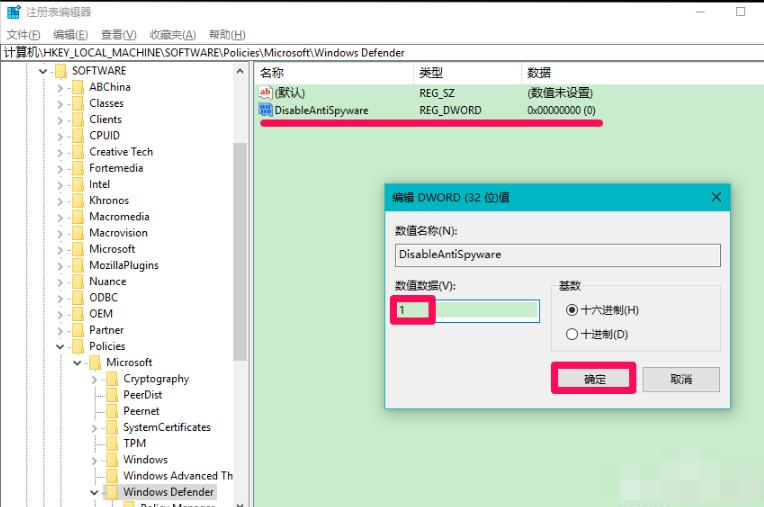

把新建#1命名為:DisableAntiSpyware,左鍵雙擊DisableAntiSpyware,在彈出的編輯DWORD(32位元)值對話框中,把DisableAntiSpyware的數值資料從“0”改為“1”,再點選:確定

#

#

Win10圖-9

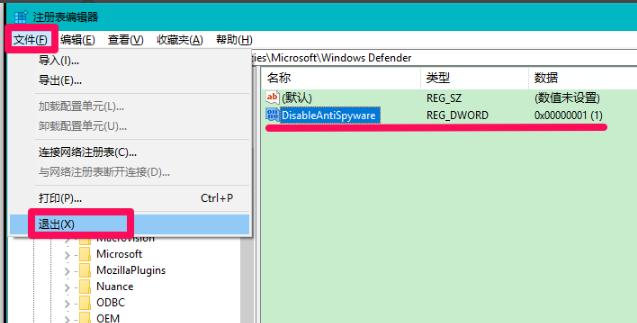

回到登錄編輯器窗口,可以看到:

DisableAntiSpyware REG_DWORD 0x00000001(1)

點選視窗左上角的【檔案】,在下拉式選單中點選【退出】,退出登錄編輯程式

#

關閉圖-10

在系統設定的【更新與安全性】中點選:Windows Defender,可以看到:

Windows Defender 某些設定由組織來管理,已經關閉Windows Defender。

防禦工具圖-11

以上就是Win10關閉Windows Defender的操作的兩種操作方法,希望這兩種操作方法能夠幫助你們。

以上是如何在Windows 10上停用Windows Defender的詳細內容。更多資訊請關注PHP中文網其他相關文章!

熱AI工具

Undresser.AI Undress

人工智慧驅動的應用程序,用於創建逼真的裸體照片

AI Clothes Remover

用於從照片中去除衣服的線上人工智慧工具。

Undress AI Tool

免費脫衣圖片

Clothoff.io

AI脫衣器

AI Hentai Generator

免費產生 AI 無盡。

熱門文章

熱工具

記事本++7.3.1

好用且免費的程式碼編輯器

SublimeText3漢化版

中文版,非常好用

禪工作室 13.0.1

強大的PHP整合開發環境

Dreamweaver CS6

視覺化網頁開發工具

SublimeText3 Mac版

神級程式碼編輯軟體(SublimeText3)

熱門話題

如何解讀Debian Sniffer的輸出結果

Apr 12, 2025 pm 11:00 PM

如何解讀Debian Sniffer的輸出結果

Apr 12, 2025 pm 11:00 PM

DebianSniffer是一個網絡嗅探工具,用於捕獲和分析網絡數據包時間戳(Timestamp):顯示數據包捕獲的時間,通常以秒為單位。源IP地址(SourceIP):發送數據包的設備的網絡地址。目標IP地址(DestinationIP):接收數據包的設備的網絡地址。源端口(SourcePort):發送數據包的設備使用的端口號。目標端口(Destinatio

如何檢查Debian OpenSSL配置

Apr 12, 2025 pm 11:57 PM

如何檢查Debian OpenSSL配置

Apr 12, 2025 pm 11:57 PM

本文介紹幾種檢查Debian系統OpenSSL配置的方法,助您快速掌握系統安全狀態。一、確認OpenSSL版本首先,驗證OpenSSL是否已安裝及版本信息。在終端輸入以下命令:opensslversion若未安裝,系統將提示錯誤。二、查看配置文件OpenSSL主配置文件通常位於/etc/ssl/openssl.cnf。您可以使用文本編輯器(例如nano)查看:sudonano/etc/ssl/openssl.cnf此文件包含密鑰、證書路徑及加密算法等重要配置信息。三、利用ope

Debian Tomcat日誌安全設置有哪些

Apr 12, 2025 pm 11:48 PM

Debian Tomcat日誌安全設置有哪些

Apr 12, 2025 pm 11:48 PM

提升DebianTomcat日誌安全性,需關注以下關鍵策略:一、權限控制與文件管理:日誌文件權限:默認日誌文件權限(640)限制了訪問,建議修改catalina.sh腳本中的UMASK值(例如,從0027改為0022),或在log4j2配置文件中直接設置filePermissions,以確保合適的讀寫權限。日誌文件位置:Tomcat日誌通常位於/opt/tomcat/logs(或類似路徑),需定期檢查該目錄的權限設置。二、日誌輪轉與格式:日誌輪轉:配置server.xml

Debian Sniffer與Wireshark的比較

Apr 12, 2025 pm 10:48 PM

Debian Sniffer與Wireshark的比較

Apr 12, 2025 pm 10:48 PM

本文探討網絡分析工具Wireshark及其在Debian系統中的替代方案。需要明確的是,不存在名為“DebianSniffer”的標準網絡分析工具。 Wireshark是業界領先的網絡協議分析器,而Debian系統則提供其他功能類似的工具。功能特性對比Wireshark:這是一款功能強大的網絡協議分析器,支持實時網絡數據捕獲和深入的數據包內容查看,並提供豐富的協議支持、過濾和搜索功能,便於網絡問題的診斷。 Debian系統中的替代工具:Debian系統包含諸如tcpdump和tshark等網

如何利用Debian Apache日誌提升網站性能

Apr 12, 2025 pm 11:36 PM

如何利用Debian Apache日誌提升網站性能

Apr 12, 2025 pm 11:36 PM

本文將闡述如何通過分析Debian系統下的Apache日誌來提升網站性能。一、日誌分析基礎Apache日誌記錄了所有HTTP請求的詳細信息,包括IP地址、時間戳、請求URL、HTTP方法和響應代碼等。在Debian系統中,這些日誌通常位於/var/log/apache2/access.log和/var/log/apache2/error.log目錄下。理解日誌結構是有效分析的第一步。二、日誌分析工具您可以使用多種工具分析Apache日誌:命令行工具:grep、awk、sed等命令行工具可

Tomcat日誌如何幫助排查內存洩漏

Apr 12, 2025 pm 11:42 PM

Tomcat日誌如何幫助排查內存洩漏

Apr 12, 2025 pm 11:42 PM

Tomcat日誌是診斷內存洩漏問題的關鍵。通過分析Tomcat日誌,您可以深入了解內存使用情況和垃圾回收(GC)行為,從而有效定位和解決內存洩漏。以下是如何利用Tomcat日誌排查內存洩漏:1.GC日誌分析首先,啟用詳細的GC日誌記錄。在Tomcat啟動參數中添加以下JVM選項:-XX: PrintGCDetails-XX: PrintGCDateStamps-Xloggc:gc.log這些參數會生成詳細的GC日誌(gc.log),包含GC類型、回收對像大小和時間等信息。分析gc.log

Debian Sniffer在DDoS攻擊檢測中的作用

Apr 12, 2025 pm 10:42 PM

Debian Sniffer在DDoS攻擊檢測中的作用

Apr 12, 2025 pm 10:42 PM

本文探討DDoS攻擊檢測方法,雖然未找到“DebianSniffer”的直接應用案例,但以下方法可用於DDoS攻擊檢測:有效的DDoS攻擊檢測技術:基於流量分析的檢測:通過監控網絡流量的異常模式,例如突發性的流量增長、特定端口的連接數激增等,來識別DDoS攻擊。這可以使用多種工具實現,包括但不限於專業的網絡監控系統和自定義腳本。例如,Python腳本結合pyshark和colorama庫可以實時監控網絡流量並發出警報。基於統計分析的檢測:通過分析網絡流量的統計特徵,例如數據

如何配置Debian Apache日誌格式

Apr 12, 2025 pm 11:30 PM

如何配置Debian Apache日誌格式

Apr 12, 2025 pm 11:30 PM

本文介紹如何在Debian系統上自定義Apache的日誌格式。以下步驟將指導您完成配置過程:第一步:訪問Apache配置文件Debian系統的Apache主配置文件通常位於/etc/apache2/apache2.conf或/etc/apache2/httpd.conf。使用以下命令以root權限打開配置文件:sudonano/etc/apache2/apache2.conf或sudonano/etc/apache2/httpd.conf第二步:定義自定義日誌格式找到或