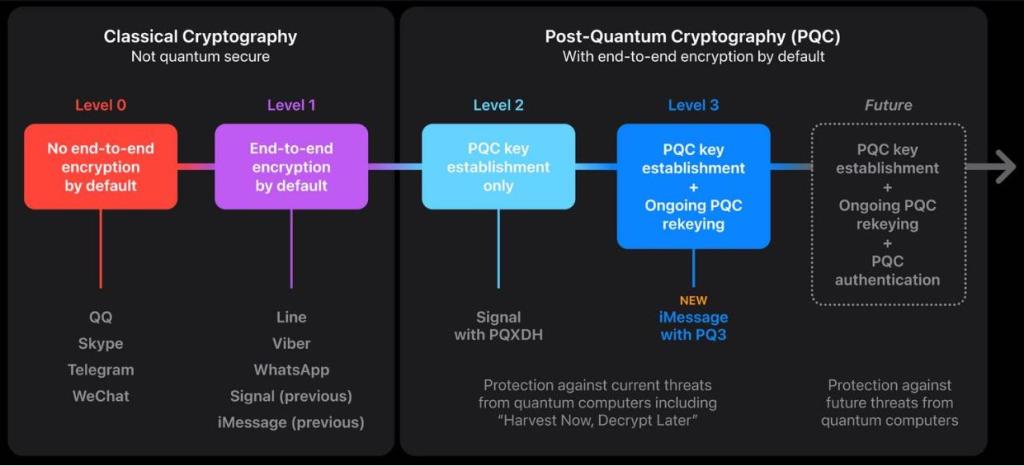

目前,通訊安全由三個安全等級來衡量。

新的iMessage 安全協定PQ3 是第一個被認定為達到Apple 所謂的「3 級安全」的訊息傳遞協議。該協定採用了量子加密技術,用於保護金鑰產生和訊息交換的安全性。即使密鑰遭洩露,3 級 PQC 也能自動恢復對話的保密性。因此,PQ3 被宣稱超越了其他廣泛使用的訊息傳遞應用程式中的協定。

自2011年推出以來,Apple的iMessage一直支援端對端加密,並且預設啟用。多年來,蘋果公司不斷改進其密碼學技術,以確保用戶資料的安全性。儘管現有的加密演算法在當前環境下被認為是安全的,但隨著技術的發展,量子運算能力的增強可能會對這些演算法構成挑戰。因此,為了應對未來的潛在威脅,密碼學領域持續進行研究和創新,以確保加密技術的可靠性和安全性。

這樣的量子電腦今天並不存在。但是,資源豐富的攻擊者可以在將來到達之前做功課。此類攻擊者可以設法收集大量加密資料並將其儲存以備將來參考。雖然他們今天無法解密任何收集到的數據,但他們將來可以使用量子電腦來解密。這種攻擊方案稱為「立即收穫,稍後解密」。

iMessage 的新安全協定 PQ3 旨在保護使用者免受「立即收穫,稍後解密」攻擊。蘋果表示,由於PQ3實現了「3級」安全性,因此它確保了「初始金鑰建立和正在進行的訊息交換」。

新的 PQ3 協定為公鑰集帶來了新的後量子加密金鑰。每台裝置都會在本地產生這些公鑰,然後作為 iMessage 資訊註冊過程的一部分將它們傳輸到 Apple 伺服器。為此,Apple 使用基於模組格子的密鑰封裝機制標準或 ML-KEM,該標準使發送方設備能夠獲取接收方的公鑰,並為第一則訊息產生後量子加密金鑰。即使接收器處於離線狀態,這也有效。

然後,Apple 在對話中包含一個週期性的後量子重新密鑰機制。此機制可以從密鑰洩漏中自我修復並保護未來的消息。

「在PQ3 中,與對話一起傳送的新金鑰用於建立無法從過去的訊息加密金鑰中計算出來的新訊息加密金鑰,從而使對話恢復到安全狀態,即使以前的密鑰被對手提取或破壞。」

令人印象深刻的是,PQ3 是第一個部署這種後量子重新密鑰屬性的大規模加密訊息傳遞協議。

對於PQ3,蘋果沒有取代或修改現有的演算法。相反,它從頭開始重建了iMessage加密協議,以提供以下好處:

Apple 會逐步開始捲動 PQ3,用於支援與 iOS 17.4、iPadOS 17.4、macOS 14.4 和 watchOS 10.4 的 iMessage 對話。這家巨頭表示,這些軟體更新的最新測試版已經具有此安全協議。蘋果也確認,visionOS 在最初推出時不會有 PQ3 協定。

以上是什麼是 PQ3,Apple 的新 iMessage 安全協定?的詳細內容。更多資訊請關注PHP中文網其他相關文章!