深入理解SELinux的功能與原理

SELinux是一種強制存取控制(MAC)安全機制,用於保護Linux作業系統和應用程式免受惡意攻擊以及未經授權的存取。本文將深入探討SELinux的作用、原理,並提供具體程式碼範例,幫助讀者更好地理解和應用這項安全工具。

1. SELinux的作用

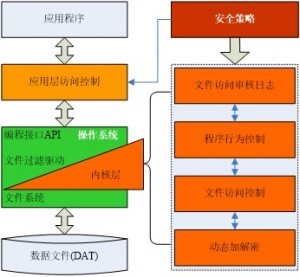

SELinux是一種在核心層級實施的安全機制,其目的是強化Linux系統的安全性,提供更細粒度的存取控制。相較於傳統的Linux存取控制(DAC),SELinux提供了更細緻的權限控制,可以限製程式對系統資源的存取以及進程之間的互動。

透過SELinux,使用者可以定義規則來限制哪些程序可以存取哪些檔案、哪些網路端口,以及對系統資源的其他存取控制。這種基於策略的安全機制可以降低系統遭受惡意攻擊的風險,並提高系統的整體安全性。

2. SELinux的原理

在SELinux中,每個物件(如檔案、流程、網路連接埠等)都有一個唯一的標籤,稱為安全上下文(Security Context) 。此安全性上下文包含了物件的安全性屬性訊息,如物件的存取權限、所屬使用者、角色等。

另外,SELinux中將系統資源和操作定義為一個安全性策略集合,包括了允許存取的物件和操作的規則。這種方式有效地將權限管理從使用者級別提升到了系統級別,增強了系統的安全性。

3. SELinux的程式碼範例

接下來,我們將透過一個具體的程式碼範例來示範如何在SELinux中定義安全性原則和存取規則。

範例:

假設我們有一個名為test_script.sh的腳本,我們希望腳本只能讀取/ var/log/messages文件,並不能寫入其他文件。

- 首先,建立一個SELinux策略模組檔案

test_script.te,定義存取規則:

policy_module(test_script, 1.0);

require {

type unconfined_t;

type var_log_t;

type var_t;

class file { read open getattr };

}

allow unconfined_t var_log_t:file { read getattr };

dontaudit unconfined_t var_t:file { write create unlink };- 編譯與載入策略模組:

$ checkmodule -m -M -o test_script.mod test_script.te $ semodule_package -o test_script.pp -m test_script.mod $ semodule -i test_script.pp

- 為

test_script.sh腳本設定安全標籤:

$ chcon -t unconfined_t /path/to/test_script.sh

經過上述步驟,我們成功為test_script. sh腳本定義了存取規則,限制了其對/var/log/messages檔案的存取權限,提高了系統的安全性。

結語

透過本文的介紹和範例,相信讀者對SELinux的角色、原理有了更深入的認識。 SELinux作為一種重要的安全機制,在保護Linux系統免受惡意攻擊和未經授權存取方面扮演著重要角色。希望讀者能進一步學習並應用SELinux,加強系統的安全防護。

以上是深入理解SELinux的功能與原理的詳細內容。更多資訊請關注PHP中文網其他相關文章!

熱AI工具

Undresser.AI Undress

人工智慧驅動的應用程序,用於創建逼真的裸體照片

AI Clothes Remover

用於從照片中去除衣服的線上人工智慧工具。

Undress AI Tool

免費脫衣圖片

Clothoff.io

AI脫衣器

Video Face Swap

使用我們完全免費的人工智慧換臉工具,輕鬆在任何影片中換臉!

熱門文章

熱工具

記事本++7.3.1

好用且免費的程式碼編輯器

SublimeText3漢化版

中文版,非常好用

禪工作室 13.0.1

強大的PHP整合開發環境

Dreamweaver CS6

視覺化網頁開發工具

SublimeText3 Mac版

神級程式碼編輯軟體(SublimeText3)

Kali Linux軟體卸載全攻略,解決系統穩定難題

Mar 23, 2024 am 10:50 AM

Kali Linux軟體卸載全攻略,解決系統穩定難題

Mar 23, 2024 am 10:50 AM

本研究全面深入剖析了在KaliLinux的滲透測試和安全審計流程中可能出現的軟體卸載難題,為保障系統穩定可靠貢獻了解決之道。一、了解軟體的安裝方式在進行應用程式卸載前kalilinux卸載軟體,首先確定其安裝路徑是至關重要的步驟。進而,根據所選途徑相應地挑選出適當的卸載方案。常見的安裝方法包括apt-get、dpkg以及原始碼編譯等各類別形式。每種策略都具備自身特性和相應的卸載措施。二、使用apt-get指令卸載軟體在KaliLinux系統中,apt-get功能元件被廣泛應用於高效便捷地執行軟體包

國產作業系統麒麟Linux安裝全攻略,15分鐘搞定

Mar 21, 2024 pm 02:36 PM

國產作業系統麒麟Linux安裝全攻略,15分鐘搞定

Mar 21, 2024 pm 02:36 PM

近日,國產作業系統麒麟Linux廣受矚目,個人人為資深電腦工程師麒麟linux安裝教程,對科技創新抱持濃厚興趣,故親身體驗了該系統的安裝流程,現將經驗在此和諸位共享。在執行安裝程序之前,我針對相關步驟進行了充分準備。首要任務是下載並拷貝最新的麒麟Linux作業系統鏡像至U盤;其次64位元linux,確保已備份個人設備中的重要數據,以應對潛在的安裝問題;最後,關閉電腦並插入U盤。進入安裝介面重新啟動電腦後,及時按下F12功能鍵,步入系統啟動選單選擇USB優先啟動項目。隨著一個美觀簡約的啟動畫面出現眼前

nohup的作用及原理解析

Mar 25, 2024 pm 03:24 PM

nohup的作用及原理解析

Mar 25, 2024 pm 03:24 PM

nohup的作用及原理解析在Unix和類Unix作業系統中,nohup是一個常用的命令,用於在後台運行命令,即便用戶退出當前會話或關閉終端窗口,命令仍然能夠繼續執行。在本文中,我們將詳細解析nohup指令的作用和原理。一、nohup的作用後台運行命令:透過nohup命令,我們可以讓需要長時間運行的命令在後台持續執行,而不受用戶退出終端會話的影響。這在需要運行

解決Linux命令列顯示亂碼問題的方法

Mar 21, 2024 am 08:30 AM

解決Linux命令列顯示亂碼問題的方法

Mar 21, 2024 am 08:30 AM

解決Linux命令列顯示亂碼問題的方法在Linux作業系統中,有時候我們在使用命令列介面時會遇到顯示亂碼的情況,這會影響我們對命令輸出結果或檔案內容的正常檢視和理解。造成亂碼的原因可能是由於系統字元集設定不正確、終端軟體不支援顯示特定字元集、檔案編碼格式不統一等問題。本文將介紹一些解決Linux命令列顯示亂碼問題的方法,同時提供具體的程式碼範例,幫助讀者解決類別

為什麼Linux中的行程會處於休眠狀態?

Mar 20, 2024 pm 02:09 PM

為什麼Linux中的行程會處於休眠狀態?

Mar 20, 2024 pm 02:09 PM

為什麼Linux中的行程會處於休眠狀態?在Linux作業系統中,進程可能會處於休眠狀態,這是由於多種不同的原因和條件造成的。當進程處於休眠狀態時,表示該進程暫時被掛起,無法繼續執行,直到滿足某種條件後才能被喚醒繼續執行。接下來將詳細介紹在Linux中進程進入休眠狀態的幾種常見情況,並透過具體的程式碼範例加以說明。等待I/O完成:當進程發起一個I/O操作(例如讀取

Linux系統管理員揭秘:紅帽版Linux版本解析全攻略

Mar 29, 2024 am 09:16 AM

Linux系統管理員揭秘:紅帽版Linux版本解析全攻略

Mar 29, 2024 am 09:16 AM

身為資深Linux系統管理員,對於RedHat版Linux系統的分析與診治,本身已具備深厚的知識儲備與獨特觀感。此篇文章將深入解析RedHat版Linux系統的方方面面,主要包括識別其版本特徵、解碼版本編號以及遞迸測試版本更新的實際步驟等,以期幫助您全面掌握並高效利用RedHat作業系統的功能特性。 1.理解RedHat美國市值最高的網路公司之一,RedHat透過其在開源技術框架下研發的作業系統產品贏得了全球軟體市場的領先地位。旗下Linux發行版RedHatEnterpriseLinux(簡稱

在Linux上自動裝載驅動器

Mar 20, 2024 am 11:30 AM

在Linux上自動裝載驅動器

Mar 20, 2024 am 11:30 AM

如果您使用Linux作業系統,並希望系統在啟動時自動載入驅動器,可以透過將裝置的唯一識別碼(UID)和掛載點路徑新增至fstab設定檔來實現。 fstab是位於/etc目錄中的檔案系統表文件,它包含了系統在啟動時需要掛載的檔案系統的資訊。透過編輯fstab文件,您可以確保在每次系統啟動時都能正確載入所需的驅動器,從而確保系統的穩定運作。自動安裝驅動器可方便地應用於多種情境。例如,我計劃將系統備份到外部儲存設備。為了實現自動化,需確保設備與系統保持連接,甚至在啟動時。同樣,很多應用程式會直接

Linux核心安全通訊利器:深度解析xfrm設定技巧

Apr 06, 2024 am 08:07 AM

Linux核心安全通訊利器:深度解析xfrm設定技巧

Apr 06, 2024 am 08:07 AM

在Linux作業系統環境下,xfrm被視為至關重要的子系統之一,提供對IPsec協定的全面保護,涵蓋加密、認證以及安全策略等環節。經由精心設定xfrm參數,我們就能增強網路資料傳輸的安全性,達成安全通訊的目的。接下來,文章將對如何在Linux核心之中進行xfrm配置展開深層討論,包含了xfrm的基本原理及其配置技巧,以及可能遇到的常見問題及對應建議解決方案。 1.xfrm概述XFRM,即"傳輸框架",乃Linux核心IPsec協定構成要素之一。其核心任務為透過資料包轉換對網路資訊實施加密、認