如何保护 Java 应用程序中的 MySQL 登录凭据免遭反编译?

保护 MySQL 登录凭据免遭反编译

在编程领域,Java .class 文件很容易被反编译。这引起了人们对保护敏感信息(例如数据库登录凭据)的担忧。在将登录数据合并到代码中的同时,如何确保数据库的完整性?

硬编码密码:致命的失误

将密码硬编码到代码中的做法是一种重要的安全措施脆弱性。正如 25 个最危险的编程错误中所强调的:

“如果所有软件的密码都相同,那么当该密码不可避免地被泄露时,每个客户都会变得脆弱。并且因为它是硬编码,修复起来非常痛苦。”

首选解决方案:外部配置文件

为了保护登录凭据,请将它们存储在应用程序启动时读取的单独文件中。此方法可以防止通过代码反编译对凭据进行未经授权的访问。

在 Java 中使用 Preferences 类

对于 Java 应用程序,Preferences 类是一种有效的解决方案。它有助于存储配置设置,包括用户名和密码:

import java.util.prefs.Preferences;

public class DemoApplication {

Preferences preferences =

Preferences.userNodeForPackage(DemoApplication.class);

// Setter method to store credentials

public void setCredentials(String username, String password) {

preferences.put("db_username", username);

preferences.put("db_password", password);

}

// Getter methods to retrieve credentials

public String getUsername() {

return preferences.get("db_username", null);

}

public String getPassword() {

return preferences.get("db_password", null);

}

}在此示例中,setCredentials 方法将提供的用户名和密码存储在首选项文件中。在数据库连接期间,getUsername 和 getPassword 方法检索这些存储的值。通过将凭据保留在外部,反编译不会损害其安全性。

安全注意事项

虽然首选项文件提供了合适的解决方案,但它们仍然是纯文本 XML 文件。因此,必须实施适当的文件权限(UNIX 和 Windows)来限制未经授权的访问。

特殊场景的替代架构

授权用户了解凭证:在某些情况下当应用程序用户被授权了解数据库凭据时,首选项文件方法仍然有效。用户可以直接访问 XML 文件来查看凭据,但这不是安全问题,因为他们已经拥有必要的知识。

向用户隐藏凭据:当数据库凭据必须时为了对应用程序用户保密,需要采取不同的策略。这需要数据库服务器和客户端应用程序之间有一个中间层系统,用于对用户进行身份验证并允许有限的数据库访问操作。

多层架构作为安全替代方案:安全的理想架构数据库访问采用多层方法:

- 客户端身份验证:用户使用自己的用户名和密码向中间层(业务逻辑层)进行身份验证,这与数据库凭据不同。

- 数据库访问请求:如果认证成功,客户端向业务逻辑发送数据库访问请求

- 安全 SQL 查询执行:业务逻辑层连接到数据库并根据用户的请求生成安全 SQL 查询。

- 数据检索返回: 业务逻辑层检索请求的数据并将其返回给客户端应用程序。

- 客户端数据显示:应用程序将接收到的数据呈现给用户。

在此架构中,客户端永远不会与客户端建立直接连接数据库,确保敏感凭证对未经授权的各方隐藏。

以上是如何保护 Java 应用程序中的 MySQL 登录凭据免遭反编译?的详细内容。更多信息请关注PHP中文网其他相关文章!

热AI工具

Undresser.AI Undress

人工智能驱动的应用程序,用于创建逼真的裸体照片

AI Clothes Remover

用于从照片中去除衣服的在线人工智能工具。

Undress AI Tool

免费脱衣服图片

Clothoff.io

AI脱衣机

Video Face Swap

使用我们完全免费的人工智能换脸工具轻松在任何视频中换脸!

热门文章

热工具

记事本++7.3.1

好用且免费的代码编辑器

SublimeText3汉化版

中文版,非常好用

禅工作室 13.0.1

功能强大的PHP集成开发环境

Dreamweaver CS6

视觉化网页开发工具

SublimeText3 Mac版

神级代码编辑软件(SublimeText3)

与MySQL中使用索引相比,全表扫描何时可以更快?

Apr 09, 2025 am 12:05 AM

与MySQL中使用索引相比,全表扫描何时可以更快?

Apr 09, 2025 am 12:05 AM

全表扫描在MySQL中可能比使用索引更快,具体情况包括:1)数据量较小时;2)查询返回大量数据时;3)索引列不具备高选择性时;4)复杂查询时。通过分析查询计划、优化索引、避免过度索引和定期维护表,可以在实际应用中做出最优选择。

可以在 Windows 7 上安装 mysql 吗

Apr 08, 2025 pm 03:21 PM

可以在 Windows 7 上安装 mysql 吗

Apr 08, 2025 pm 03:21 PM

是的,可以在 Windows 7 上安装 MySQL,虽然微软已停止支持 Windows 7,但 MySQL 仍兼容它。不过,安装过程中需要注意以下几点:下载适用于 Windows 的 MySQL 安装程序。选择合适的 MySQL 版本(社区版或企业版)。安装过程中选择适当的安装目录和字符集。设置 root 用户密码,并妥善保管。连接数据库进行测试。注意 Windows 7 上的兼容性问题和安全性问题,建议升级到受支持的操作系统。

mysql:简单的概念,用于轻松学习

Apr 10, 2025 am 09:29 AM

mysql:简单的概念,用于轻松学习

Apr 10, 2025 am 09:29 AM

MySQL是一个开源的关系型数据库管理系统。1)创建数据库和表:使用CREATEDATABASE和CREATETABLE命令。2)基本操作:INSERT、UPDATE、DELETE和SELECT。3)高级操作:JOIN、子查询和事务处理。4)调试技巧:检查语法、数据类型和权限。5)优化建议:使用索引、避免SELECT*和使用事务。

mysql 和 mariadb 可以共存吗

Apr 08, 2025 pm 02:27 PM

mysql 和 mariadb 可以共存吗

Apr 08, 2025 pm 02:27 PM

MySQL 和 MariaDB 可以共存,但需要谨慎配置。关键在于为每个数据库分配不同的端口号和数据目录,并调整内存分配和缓存大小等参数。连接池、应用程序配置和版本差异也需要考虑,需要仔细测试和规划以避免陷阱。在资源有限的情况下,同时运行两个数据库可能会导致性能问题。

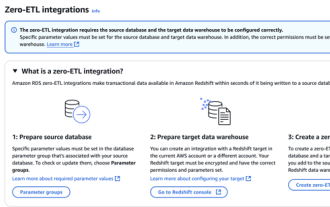

RDS MySQL 与 Redshift 零 ETL 集成

Apr 08, 2025 pm 07:06 PM

RDS MySQL 与 Redshift 零 ETL 集成

Apr 08, 2025 pm 07:06 PM

数据集成简化:AmazonRDSMySQL与Redshift的零ETL集成高效的数据集成是数据驱动型组织的核心。传统的ETL(提取、转换、加载)流程复杂且耗时,尤其是在将数据库(例如AmazonRDSMySQL)与数据仓库(例如Redshift)集成时。然而,AWS提供的零ETL集成方案彻底改变了这一现状,为从RDSMySQL到Redshift的数据迁移提供了简化、近乎实时的解决方案。本文将深入探讨RDSMySQL零ETL与Redshift集成,阐述其工作原理以及为数据工程师和开发者带来的优势。

mysql用户和数据库的关系

Apr 08, 2025 pm 07:15 PM

mysql用户和数据库的关系

Apr 08, 2025 pm 07:15 PM

MySQL 数据库中,用户和数据库的关系通过权限和表定义。用户拥有用户名和密码,用于访问数据库。权限通过 GRANT 命令授予,而表由 CREATE TABLE 命令创建。要建立用户和数据库之间的关系,需创建数据库、创建用户,然后授予权限。

Bangla 部分模型检索中的 Laravel Eloquent ORM)

Apr 08, 2025 pm 02:06 PM

Bangla 部分模型检索中的 Laravel Eloquent ORM)

Apr 08, 2025 pm 02:06 PM

LaravelEloquent模型检索:轻松获取数据库数据EloquentORM提供了简洁易懂的方式来操作数据库。本文将详细介绍各种Eloquent模型检索技巧,助您高效地从数据库中获取数据。1.获取所有记录使用all()方法可以获取数据库表中的所有记录:useApp\Models\Post;$posts=Post::all();这将返回一个集合(Collection)。您可以使用foreach循环或其他集合方法访问数据:foreach($postsas$post){echo$post->

MySQL:初学者的数据管理易用性

Apr 09, 2025 am 12:07 AM

MySQL:初学者的数据管理易用性

Apr 09, 2025 am 12:07 AM

MySQL适合初学者使用,因为它安装简单、功能强大且易于管理数据。1.安装和配置简单,适用于多种操作系统。2.支持基本操作如创建数据库和表、插入、查询、更新和删除数据。3.提供高级功能如JOIN操作和子查询。4.可以通过索引、查询优化和分表分区来提升性能。5.支持备份、恢复和安全措施,确保数据的安全和一致性。