C 中常量变量的地址操作会导致意外行为吗?

常量变量和地址操作

在 C 中,常量变量提供了一种定义在程序执行期间应保持不变的值的方法。但是,了解操作 const 变量的内存地址的潜在后果非常重要。

下面的代码片段演示了与 const 变量和地址操作相关的有趣行为:

#include <iostream>

using namespace std;

int main() {

const int N = 22;

int * pN = const_cast<int *>(&N);

*pN = 33;

cout << N << '\t' << &N << endl;

cout << *pN << '\t' << pN << endl;

}This代码打印出以下输出:

22 0x22ff74 33 0x22ff74

出乎意料的是,原来的const变量N和指针pN都指向了相同的内存地址,并且该地址处的值已修改为 33。

说明

允许编译器优化对 const 变量的访问,将它们视为好像他们的值被直接替换。在这种情况下,编译器可能会确定由于 N 是 const 变量,因此它的值不会改变,因此它可以直接用 N 替换对 *pN 的任何引用。

这种优化可以实现高效的代码生成和内存管理。但是,这也意味着任何修改 const 变量内存地址处的值的尝试都将被视为对 const 变量本身的修改。

编译器警告

需要注意的是,上面的代码可能会生成有关修改 const 变量的编译器警告。虽然允许编译器优化对 const 变量的访问,但避免此类操作仍然被认为是良好的做法,因为它们可能会导致意外的行为或微妙的错误。

以上是C 中常量变量的地址操作会导致意外行为吗?的详细内容。更多信息请关注PHP中文网其他相关文章!

热AI工具

Undresser.AI Undress

人工智能驱动的应用程序,用于创建逼真的裸体照片

AI Clothes Remover

用于从照片中去除衣服的在线人工智能工具。

Undress AI Tool

免费脱衣服图片

Clothoff.io

AI脱衣机

Video Face Swap

使用我们完全免费的人工智能换脸工具轻松在任何视频中换脸!

热门文章

热工具

记事本++7.3.1

好用且免费的代码编辑器

SublimeText3汉化版

中文版,非常好用

禅工作室 13.0.1

功能强大的PHP集成开发环境

Dreamweaver CS6

视觉化网页开发工具

SublimeText3 Mac版

神级代码编辑软件(SublimeText3)

C语言数据结构:树和图的数据表示与操作

Apr 04, 2025 am 11:18 AM

C语言数据结构:树和图的数据表示与操作

Apr 04, 2025 am 11:18 AM

C语言数据结构:树和图的数据表示与操作树是一个层次结构的数据结构由节点组成,每个节点包含一个数据元素和指向其子节点的指针二叉树是一种特殊类型的树,其中每个节点最多有两个子节点数据表示structTreeNode{intdata;structTreeNode*left;structTreeNode*right;};操作创建树遍历树(先序、中序、后序)搜索树插入节点删除节点图是一个集合的数据结构,其中的元素是顶点,它们通过边连接在一起边可以是带权或无权的数据表示邻

C语言文件操作难题的幕后真相

Apr 04, 2025 am 11:24 AM

C语言文件操作难题的幕后真相

Apr 04, 2025 am 11:24 AM

文件操作难题的真相:文件打开失败:权限不足、路径错误、文件被占用。数据写入失败:缓冲区已满、文件不可写、磁盘空间不足。其他常见问题:文件遍历缓慢、文本文件编码不正确、二进制文件读取错误。

c语言函数的基本要求有哪些

Apr 03, 2025 pm 10:06 PM

c语言函数的基本要求有哪些

Apr 03, 2025 pm 10:06 PM

C语言函数是代码模块化和程序搭建的基础。它们由声明(函数头)和定义(函数体)组成。C语言默认使用值传递参数,但也可使用地址传递修改外部变量。函数可以有返回值或无返回值,返回值类型必须与声明一致。函数命名应清晰易懂,使用驼峰或下划线命名法。遵循单一职责原则,保持函数简洁性,以提高可维护性和可读性。

c语言函数名定义

Apr 03, 2025 pm 10:03 PM

c语言函数名定义

Apr 03, 2025 pm 10:03 PM

C语言函数名定义包括:返回值类型、函数名、参数列表和函数体。函数名应清晰、简洁、统一风格,避免与关键字冲突。函数名具有作用域,可在声明后使用。函数指针允许将函数作为参数传递或赋值。常见错误包括命名冲突、参数类型不匹配和未声明的函数。性能优化重点在函数设计和实现上,而清晰、易读的代码至关重要。

c上标3下标5怎么算 c上标3下标5算法教程

Apr 03, 2025 pm 10:33 PM

c上标3下标5怎么算 c上标3下标5算法教程

Apr 03, 2025 pm 10:33 PM

C35 的计算本质上是组合数学,代表从 5 个元素中选择 3 个的组合数,其计算公式为 C53 = 5! / (3! * 2!),可通过循环避免直接计算阶乘以提高效率和避免溢出。另外,理解组合的本质和掌握高效的计算方法对于解决概率统计、密码学、算法设计等领域的许多问题至关重要。

c语言函数的概念

Apr 03, 2025 pm 10:09 PM

c语言函数的概念

Apr 03, 2025 pm 10:09 PM

C语言函数是可重复利用的代码块,它接收输入,执行操作,返回结果,可将代码模块化提高可复用性,降低复杂度。函数内部机制包含参数传递、函数执行、返回值,整个过程涉及优化如函数内联。编写好的函数遵循单一职责原则、参数数量少、命名规范、错误处理。指针与函数结合能实现更强大的功能,如修改外部变量值。函数指针将函数作为参数传递或存储地址,用于实现动态调用函数。理解函数特性和技巧是编写高效、可维护、易理解的C语言程序的关键。

CS-第 3 周

Apr 04, 2025 am 06:06 AM

CS-第 3 周

Apr 04, 2025 am 06:06 AM

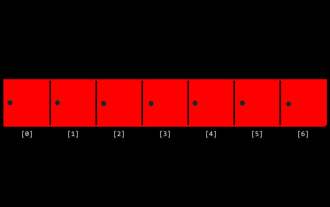

算法是解决问题的指令集,其执行速度和内存占用各不相同。编程中,许多算法都基于数据搜索和排序。本文将介绍几种数据检索和排序算法。线性搜索假设有一个数组[20,500,10,5,100,1,50],需要查找数字50。线性搜索算法会逐个检查数组中的每个元素,直到找到目标值或遍历完整个数组。算法流程图如下:线性搜索的伪代码如下:检查每个元素:如果找到目标值:返回true返回falseC语言实现:#include#includeintmain(void){i

C语言多线程编程:新手指南与疑难解答

Apr 04, 2025 am 10:15 AM

C语言多线程编程:新手指南与疑难解答

Apr 04, 2025 am 10:15 AM

C语言多线程编程指南:创建线程:使用pthread_create()函数,指定线程ID、属性和线程函数。线程同步:通过互斥锁、信号量和条件变量防止数据竞争。实战案例:使用多线程计算斐波那契数,将任务分配给多个线程并同步结果。疑难解答:解决程序崩溃、线程停止响应和性能瓶颈等问题。