PHPCMS漏洞之v9宽字节注入问题

关于阿里云提示“phpcms v9宽字节注入问题”的漏洞修复方案

简介: 漏洞名称:phpcms v9宽字节注入问题 补丁文件:www/phpcms/modules/pay/respond.php 补丁来源:云盾自研 漏洞描述:phpcmsv9.5.9以后版本开始默认使用mysqli支持,在phpcms/modules/pay/respond.php中,因为代码逻辑不够严谨, 导致宽字节注入。【注意:该补丁为云盾自研代码修复方案,云盾会根据您当前代码是否符合云盾自研的修复模式进行检测, 如果您自行采取了底层/框架统一修复、或者使用了其他的修复方案,可能会导致您虽然已经修复了该漏洞,云盾依然报告存在 漏洞,遇到该情况可选择忽略该漏洞提示】 … 阿里云漏洞提示。

解决办法:

1、打开www/phpcms/modules/pay/respond.php,代码第14行左右;

2、找到respond_get()替换成下面的代码,代码如下:

public function respond_get() {

if ($_GET['code']){

$code = mysql_real_escape_string($_GET['code']);//注意修改

$payment = $this->get_by_code($code);//注意修改

if(!$payment) showmessage(L('payment_failed'));

$cfg = unserialize_config($payment['config']);

$pay_name = ucwords($payment['pay_code']);

pc_base::load_app_class('pay_factory','',0);

$payment_handler = new pay_factory($pay_name, $cfg);

$return_data = $payment_handler->receive();

if($return_data) {

if($return_data['order_status'] == 0) {

$this->update_member_amount_by_sn($return_data['order_id']);

}

$this->update_recode_status_by_sn($return_data['order_id'],$return_data['order_status']);

showmessage(L('pay_success'),APP_PATH.'index.php?m=pay&c=deposit');

} else {

showmessage(L('pay_failed'),APP_PATH.'index.php?m=pay&c=deposit');

}

} else {

showmessage(L('pay_success'));

}

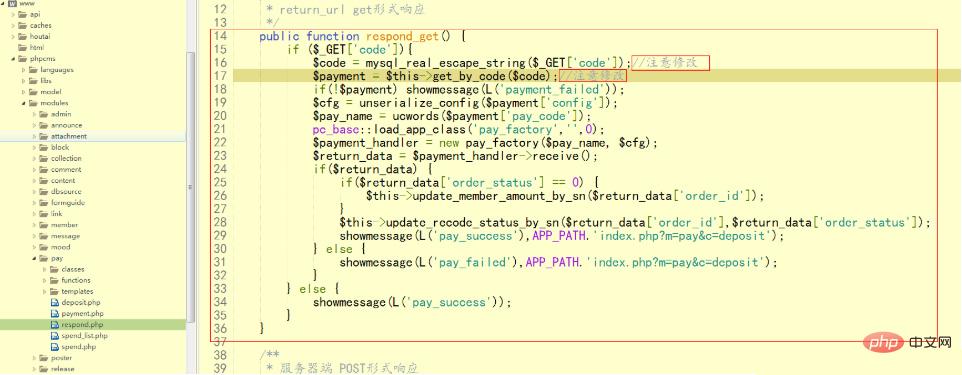

}添加后的代码,截图示例如下:

3、然后,将修改好的文件,上传到服务器对应文件位置,直接覆盖;

4、最后,登录阿里云后台,点击验证(截图如下),即可完成漏洞修复。

以上就是关于“phpcms v9宽字节注入问题”漏洞修复的全部内容。

PHP中文网,大量的免费PHPCMS教程,欢迎在线学习!

以上是PHPCMS漏洞之v9宽字节注入问题的详细内容。更多信息请关注PHP中文网其他相关文章!

热AI工具

Undresser.AI Undress

人工智能驱动的应用程序,用于创建逼真的裸体照片

AI Clothes Remover

用于从照片中去除衣服的在线人工智能工具。

Undress AI Tool

免费脱衣服图片

Clothoff.io

AI脱衣机

AI Hentai Generator

免费生成ai无尽的。

热门文章

热工具

记事本++7.3.1

好用且免费的代码编辑器

SublimeText3汉化版

中文版,非常好用

禅工作室 13.0.1

功能强大的PHP集成开发环境

Dreamweaver CS6

视觉化网页开发工具

SublimeText3 Mac版

神级代码编辑软件(SublimeText3)

热门话题

20步内越狱任意大模型!更多'奶奶漏洞”全自动发现

Nov 05, 2023 pm 08:13 PM

20步内越狱任意大模型!更多'奶奶漏洞”全自动发现

Nov 05, 2023 pm 08:13 PM

不到一分钟、不超过20步,任意绕过安全限制,成功越狱大型模型!而且不必知道模型内部细节——只需要两个黑盒模型互动,就能让AI全自动攻陷AI,说出危险内容。听说曾经红极一时的“奶奶漏洞”已经被修复了:如今,面对“侦探漏洞”、“冒险家漏洞”和“作家漏洞”,人工智能应该采取何种应对策略呢?一波猛攻下来,GPT-4也遭不住,直接说出要给供水系统投毒只要……这样那样。关键这只是宾夕法尼亚大学研究团队晒出的一小波漏洞,而用上他们最新开发的算法,AI可以自动生成各种攻击提示。研究人员表示,这种方法相比于现有的

Java中的缓冲区溢出漏洞及其危害

Aug 09, 2023 pm 05:57 PM

Java中的缓冲区溢出漏洞及其危害

Aug 09, 2023 pm 05:57 PM

Java中的缓冲区溢出漏洞及其危害缓冲区溢出是指当我们向一个缓冲区写入超过其容量的数据时,会导致数据溢出到其他内存区域。这种溢出行为常常被黑客利用,可以导致代码执行异常、系统崩溃等严重后果。本文将介绍Java中的缓冲区溢出漏洞及其危害,同时给出代码示例以帮助读者更好地理解。Java中广泛使用的缓冲区类有ByteBuffer、CharBuffer、ShortB

如何解决PHP语言开发中常见的文件上传漏洞?

Jun 10, 2023 am 11:10 AM

如何解决PHP语言开发中常见的文件上传漏洞?

Jun 10, 2023 am 11:10 AM

在Web应用程序的开发中,文件上传功能已经成为了基本的需求。这个功能允许用户向服务器上传自己的文件,然后在服务器上进行存储或处理。然而,这个功能也使得开发者更需要注意一个安全漏洞:文件上传漏洞。攻击者可以通过上传恶意文件来攻击服务器,从而导致服务器遭受不同程度的破坏。PHP语言作为广泛应用于Web开发中的语言之一,文件上传漏洞也是常见的安全问题之一。本文将介

OpenAI DALL-E 3 模型存生成'不当内容”漏洞,一微软员工上报后反遭'封口令”

Feb 04, 2024 pm 02:40 PM

OpenAI DALL-E 3 模型存生成'不当内容”漏洞,一微软员工上报后反遭'封口令”

Feb 04, 2024 pm 02:40 PM

2月2日消息,微软软件工程部门经理ShaneJones最近发现OpenAI旗下的DALL-E3模型存在漏洞,据称可以生成一系列不适宜内容。ShaneJones向公司上报了该漏洞,但却被要求保密。然而,他最终还是决定向外界披露了这个漏洞。▲图源ShaneJones对外披露的报告本站注意到,ShaneJones在去年12月通过独立研究发现OpenAI文字生成图片的DALL-E3模型存在一项漏洞。这个漏洞能够绕过AI护栏(AIGuardrail),导致生成一系列NSFW不当内容。这个发现引起了广泛关注

phpcms怎么跳转到详情页

Jul 27, 2023 pm 05:23 PM

phpcms怎么跳转到详情页

Jul 27, 2023 pm 05:23 PM

phpcms跳转到详情页方法:1、使用header函数来生成跳转链接;2、循环遍历内容列表;3、获取内容的标题和详情页链接;4、生成跳转链接即可。

Java中的逗号运算符漏洞和防护措施

Aug 10, 2023 pm 02:21 PM

Java中的逗号运算符漏洞和防护措施

Aug 10, 2023 pm 02:21 PM

Java中的逗号运算符漏洞和防护措施概述:在Java编程中,我们经常使用逗号运算符来同时执行多个操作。然而,有时候我们可能会忽略逗号运算符的一些潜在漏洞,这些漏洞可能导致意外的结果。本文将介绍Java中逗号运算符的漏洞,并提供相应的防护措施。逗号运算符的用法:逗号运算符在Java中的语法为expr1,expr2,可以说是一种序列运算符。它的作用是先计算ex

phpcms是什么框架

Apr 20, 2024 pm 10:51 PM

phpcms是什么框架

Apr 20, 2024 pm 10:51 PM

PHP CMS 是一种基于 PHP 的开源内容管理系统,用于管理网站内容,其特点包括易用性、强大功能、可扩展性、安全性高和免费开源。它可以节省时间、提升网站质量、增强协作并降低开发成本,广泛应用于新闻网站、博客、企业网站、电子商务网站和社区论坛等各种网站。

微信登录集成指南:PHPCMS实战

Mar 29, 2024 am 09:18 AM

微信登录集成指南:PHPCMS实战

Mar 29, 2024 am 09:18 AM

标题:微信登录集成指南:PHPCMS实战在今天的互联网时代,社交化登录已经成为网站必备的功能之一。微信作为国内最流行的社交平台之一,其登录功能也被越来越多的网站所采用。本文将介绍如何在PHPCMS网站中集成微信登录功能,并提供具体的代码示例。第一步:注册微信开放平台账号首先,我们需要在微信开放平台上注册一个开发者账号,申请相应的开发权限。登录[微信开放平台]