apache禁用sslv3的方法

导语:

ssl 3.0被认为是不安全的,原因在于它使用RC4加密或CBC模式加密,而前者易受偏差攻击,后者会导致POODLE攻击。

生产环境中,经常会扫描到此漏洞,解决方法是apache服务端停用该协议。

(学习视频分享:编程视频)

一、环境准备

理解SSL和TLS:http在数据传输过程中使用的是明文,为了解决这个问题https应运而生,ssl就是基于https的加密协议。当ssl更新到3.0版本后,IETF(互联网工程任务组)对ssl3.0进行了标准化,标准化后的协议就是TLS1.0,所以说TLS是SSL的标准化后的产物,TLS当前有1.0 ,1.1,1.2三个版本,默认使用1.0,到此我们对ssl和TLS有了一个基本的了解。

web服务器支持TLS1.2需要的服务器运行环境:

Apache对应版本应>=2.2.23; OpenSSL对应版本应>= 1.0.1

查看当前服务器apache版本

[root@host-192-168-149-10 conf.d]# httpd -v Server version: Apache/2.4.29 (Unix) Server built: Jan 22 2018 16:51:25

openssl版本

[root@host-192-168-149-10 conf.d]# openssl version OpenSSL 1.0.1e-fips 11 Feb 2013

二、环境整改

测试存在安全漏洞的域名,如下通过sslv3访问可以正常返回信息,攻击者可能会利用此漏洞危害系统。

[root@host-192-168-149-10 conf.d]# curl --sslv3 https://cs.df230.xyz/test/api/configs/fedch/all

{

"overdue" : false,

"success" : true,

"errorCode" : null,

"message" : "请求成功",

"data" : {

"global" : {

"copyright" : "功能清单",

}apache默认支持SSLv3,TLSv1,TLSv1.1,TLSv1.2协议

(注:ssl功能需要在http.conf中启用LoadModule ssl_module modules/mod_ssl.so)

apache默认配置如下

SSLProtocol All -SSLv2

进入目录/usr/local/apache/conf/extra

vi修改ssl.conf按照如下配置,目的是关闭sslv3协议

SSLEngine on SSLProtocol all -SSLv2 -SSLv3 SSLProtocol TLSv1.2

配置保存后,需要service httpd restart重启apache使配置生效

再次测试sslv3访问,无法访问

[root@host-192-168-149-10 conf.d]# curl --sslv3 https://cs.df230.xyz/test/api/configs/fedch/al curl: (35) SSL connect error

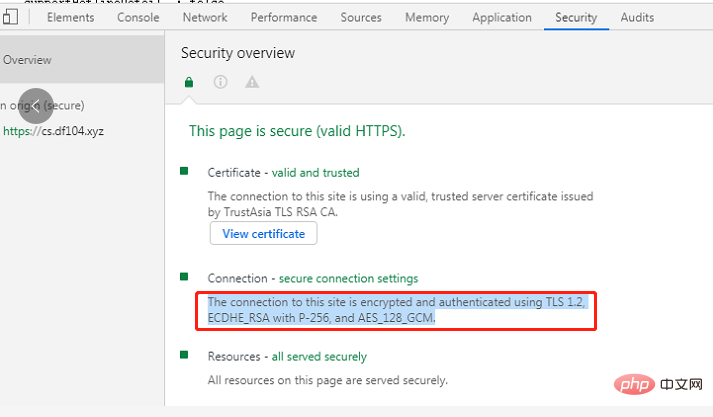

通过google浏览器F12进入开发模式,可以看到浏览器访问当前域名使用的ssl协议为TLS1.2。

至此,漏洞整改完成,so easy!

相关推荐:apache教程

以上是apache禁用sslv3的方法的详细内容。更多信息请关注PHP中文网其他相关文章!

热AI工具

Undresser.AI Undress

人工智能驱动的应用程序,用于创建逼真的裸体照片

AI Clothes Remover

用于从照片中去除衣服的在线人工智能工具。

Undress AI Tool

免费脱衣服图片

Clothoff.io

AI脱衣机

Video Face Swap

使用我们完全免费的人工智能换脸工具轻松在任何视频中换脸!

热门文章

热工具

记事本++7.3.1

好用且免费的代码编辑器

SublimeText3汉化版

中文版,非常好用

禅工作室 13.0.1

功能强大的PHP集成开发环境

Dreamweaver CS6

视觉化网页开发工具

SublimeText3 Mac版

神级代码编辑软件(SublimeText3)

apache中cgi目录怎么设置

Apr 13, 2025 pm 01:18 PM

apache中cgi目录怎么设置

Apr 13, 2025 pm 01:18 PM

要在 Apache 中设置 CGI 目录,需要执行以下步骤:创建 CGI 目录,如 "cgi-bin",并授予 Apache 写入权限。在 Apache 配置文件中添加 "ScriptAlias" 指令块,将 CGI 目录映射到 "/cgi-bin" URL。重启 Apache。

apache80端口被占用怎么办

Apr 13, 2025 pm 01:24 PM

apache80端口被占用怎么办

Apr 13, 2025 pm 01:24 PM

当 Apache 80 端口被占用时,解决方法如下:找出占用该端口的进程并关闭它。检查防火墙设置以确保 Apache 未被阻止。如果以上方法无效,请重新配置 Apache 使用不同的端口。重启 Apache 服务。

apache怎么连接数据库

Apr 13, 2025 pm 01:03 PM

apache怎么连接数据库

Apr 13, 2025 pm 01:03 PM

Apache 连接数据库需要以下步骤:安装数据库驱动程序。配置 web.xml 文件以创建连接池。创建 JDBC 数据源,指定连接设置。从 Java 代码中使用 JDBC API 访问数据库,包括获取连接、创建语句、绑定参数、执行查询或更新以及处理结果。

apache怎么启动

Apr 13, 2025 pm 01:06 PM

apache怎么启动

Apr 13, 2025 pm 01:06 PM

启动 Apache 的步骤如下:安装 Apache(命令:sudo apt-get install apache2 或从官网下载)启动 Apache(Linux:sudo systemctl start apache2;Windows:右键“Apache2.4”服务并选择“启动”)检查是否已启动(Linux:sudo systemctl status apache2;Windows:查看服务管理器中“Apache2.4”服务的状态)启用开机自动启动(可选,Linux:sudo systemctl

apache怎么删除多于的服务器名

Apr 13, 2025 pm 01:09 PM

apache怎么删除多于的服务器名

Apr 13, 2025 pm 01:09 PM

要从 Apache 中删除多余的 ServerName 指令,可以采取以下步骤:识别并删除多余的 ServerName 指令。重新启动 Apache 使更改生效。检查配置文件验证更改。测试服务器确保问题已解决。

怎么查看自己的apache版本

Apr 13, 2025 pm 01:15 PM

怎么查看自己的apache版本

Apr 13, 2025 pm 01:15 PM

有 3 种方法可在 Apache 服务器上查看版本:通过命令行(apachectl -v 或 apache2ctl -v)、检查服务器状态页(http://<服务器IP或域名>/server-status)或查看 Apache 配置文件(ServerVersion: Apache/<版本号>)。

apache怎么配置zend

Apr 13, 2025 pm 12:57 PM

apache怎么配置zend

Apr 13, 2025 pm 12:57 PM

如何在 Apache 中配置 Zend?在 Apache Web 服务器中配置 Zend Framework 的步骤如下:安装 Zend Framework 并解压到 Web 服务器目录中。创建 .htaccess 文件。创建 Zend 应用程序目录并添加 index.php 文件。配置 Zend 应用程序(application.ini)。重新启动 Apache Web 服务器。

Debian如何提升Hadoop数据处理速度

Apr 13, 2025 am 11:54 AM

Debian如何提升Hadoop数据处理速度

Apr 13, 2025 am 11:54 AM

本文探讨如何在Debian系统上提升Hadoop数据处理效率。优化策略涵盖硬件升级、操作系统参数调整、Hadoop配置修改以及高效算法和工具的运用。一、硬件资源强化确保所有节点硬件配置一致,尤其关注CPU、内存和网络设备性能。选择高性能硬件组件对于提升整体处理速度至关重要。二、操作系统调优文件描述符和网络连接数:修改/etc/security/limits.conf文件,增加系统允许同时打开的文件描述符和网络连接数上限。JVM参数调整:在hadoop-env.sh文件中调整