深度学习如何证明对网络安全有用

网络攻击的威胁最近急剧增加,传统的措施现在似乎不够有效。

正因为如此,网络安全领域的深度学习正在迅速取得进展,并且可能是解决所有网络安全问题的关键。

深度学习在网络安全中的应用

网络安全行业正面临着众多挑战,而深度学习技术或许正是其救星。

行为分析

对于任何企业而言,基于深度学习的安全策略都是跟踪和检查用户活动和习惯。由于其超越了安全机制,有时不会触发任何信号或警报,因此其比针对网络的传统恶意行为更难以发现。例如,当员工将其合法访问权限用于恶意目的而不是从外部侵入系统时,就会发生内部攻击,这使得许多网络保护系统在面对此类攻击时无效。

针对这些攻击的一种有效防御是用户和实体行为分析(UEBA)。经过一段时间的调整后,其可以学习员工的典型行为模式,并识别可能是内部攻击的可疑活动,例如在非正常时间访问系统,就会发出警报。

入侵检测

入侵检测和防御系统(IDS/IPS)能够识别可疑的网络活动,阻止黑客获得访问权限,并通知用户。它们通常具有众所周知的签名和常见的攻击格式。这有助于防范数据泄露等风险。

以前,ML算法处理此操作。然而,由于这些算法,系统产生了一些误报,这使得安全团队的工作变得费力,并增加已经过度的疲惫。通过更准确地分析流量,减少错误警报的数量,并协助安全团队区分恶意和合法的网络活动,深度学习、卷积神经网络和循环神经网络(RNN)可用于开发更智能的ID/IP系统。

处理恶意软件

传统的恶意软件解决方案,如典型的防火墙,使用基于签名的检测技术来查找恶意软件。该业务维护了一个已知风险的数据库,并定期更新以包括最近出现的全新危险。虽然这种方法可以有效应对基本威胁,但无法应对更复杂的威胁。深度学习算法可以识别更复杂的威胁,因为其不依赖于已知签名和典型攻击技术的记忆。相反,其会熟悉系统,并能看到可能是恶意软件或恶意活动迹象的奇怪行为。

电子邮件监控

为了阻止任何形式的网络犯罪,监控员工的官方电子邮件账户是至关重要的。例如,网络钓鱼攻击经常通过向员工发送电子邮件并从中索取敏感信息来进行。深度学习和网络安全软件可以用来防止这类攻击。使用自然语言处理,可以检查电子邮件中的任何可疑活动。

总结

自动化对于抵御企业必须应对的大量风险至关重要,但普通的机器学习局限性太大,仍然需要大量调整和人力参与才能产生预期的结果。网络安全中的深度学习超越了不断改进和学习的范围,因此其可以预见危险并在危险发生之前将其阻止。

以上是深度学习如何证明对网络安全有用的详细内容。更多信息请关注PHP中文网其他相关文章!

热AI工具

Undresser.AI Undress

人工智能驱动的应用程序,用于创建逼真的裸体照片

AI Clothes Remover

用于从照片中去除衣服的在线人工智能工具。

Undress AI Tool

免费脱衣服图片

Clothoff.io

AI脱衣机

AI Hentai Generator

免费生成ai无尽的。

热门文章

热工具

记事本++7.3.1

好用且免费的代码编辑器

SublimeText3汉化版

中文版,非常好用

禅工作室 13.0.1

功能强大的PHP集成开发环境

Dreamweaver CS6

视觉化网页开发工具

SublimeText3 Mac版

神级代码编辑软件(SublimeText3)

热门话题

Python中使用BERT进行情感分析的方法及步骤

Jan 22, 2024 pm 04:24 PM

Python中使用BERT进行情感分析的方法及步骤

Jan 22, 2024 pm 04:24 PM

BERT是由Google在2018年提出的一种预训练的深度学习语言模型。全称为BidirectionalEncoderRepresentationsfromTransformers,它基于Transformer架构,具有双向编码的特点。相比于传统的单向编码模型,BERT在处理文本时能够同时考虑上下文的信息,因此在自然语言处理任务中表现出色。它的双向性使得BERT能够更好地理解句子中的语义关系,从而提高了模型的表达能力。通过预训练和微调的方法,BERT可以用于各种自然语言处理任务,如情感分析、命名

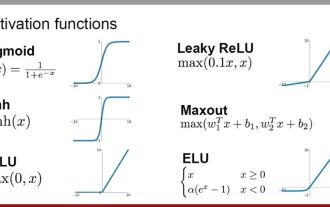

常用的AI激活函数解析:Sigmoid、Tanh、ReLU和Softmax的深度学习实践

Dec 28, 2023 pm 11:35 PM

常用的AI激活函数解析:Sigmoid、Tanh、ReLU和Softmax的深度学习实践

Dec 28, 2023 pm 11:35 PM

激活函数在深度学习中扮演着至关重要的角色,它们能够为神经网络引入非线性特性,使得网络能够更好地学习和模拟复杂的输入输出关系。正确选择和使用激活函数对于神经网络的性能和训练效果有着重要的影响本文将介绍四种常用的激活函数:Sigmoid、Tanh、ReLU和Softmax,从简介、使用场景、优点、缺点和优化方案五个维度进行探讨,为您提供关于激活函数的全面理解。1、Sigmoid函数SIgmoid函数公式简介:Sigmoid函数是一种常用的非线性函数,可以将任何实数映射到0到1之间。它通常用于将不归一

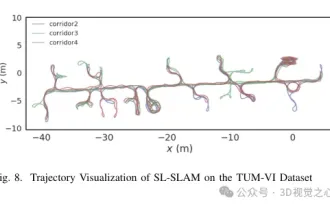

超越ORB-SLAM3!SL-SLAM:低光、严重抖动和弱纹理场景全搞定

May 30, 2024 am 09:35 AM

超越ORB-SLAM3!SL-SLAM:低光、严重抖动和弱纹理场景全搞定

May 30, 2024 am 09:35 AM

写在前面今天我们探讨下深度学习技术如何改善在复杂环境中基于视觉的SLAM(同时定位与地图构建)性能。通过将深度特征提取和深度匹配方法相结合,这里介绍了一种多功能的混合视觉SLAM系统,旨在提高在诸如低光条件、动态光照、弱纹理区域和严重抖动等挑战性场景中的适应性。我们的系统支持多种模式,包括拓展单目、立体、单目-惯性以及立体-惯性配置。除此之外,还分析了如何将视觉SLAM与深度学习方法相结合,以启发其他研究。通过在公共数据集和自采样数据上的广泛实验,展示了SL-SLAM在定位精度和跟踪鲁棒性方面优

潜藏空间嵌入:解释与示范

Jan 22, 2024 pm 05:30 PM

潜藏空间嵌入:解释与示范

Jan 22, 2024 pm 05:30 PM

潜在空间嵌入(LatentSpaceEmbedding)是将高维数据映射到低维空间的过程。在机器学习和深度学习领域中,潜在空间嵌入通常是通过神经网络模型将高维输入数据映射为一组低维向量表示,这组向量通常被称为“潜在向量”或“潜在编码”。潜在空间嵌入的目的是捕捉数据中的重要特征,并将其表示为更简洁和可理解的形式。通过潜在空间嵌入,我们可以在低维空间中对数据进行可视化、分类、聚类等操作,从而更好地理解和利用数据。潜在空间嵌入在许多领域中都有广泛的应用,如图像生成、特征提取、降维等。潜在空间嵌入的主要

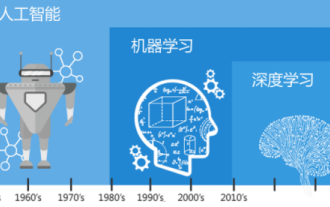

一文搞懂:AI、机器学习与深度学习的联系与区别

Mar 02, 2024 am 11:19 AM

一文搞懂:AI、机器学习与深度学习的联系与区别

Mar 02, 2024 am 11:19 AM

在当今科技日新月异的浪潮中,人工智能(ArtificialIntelligence,AI)、机器学习(MachineLearning,ML)与深度学习(DeepLearning,DL)如同璀璨星辰,引领着信息技术的新浪潮。这三个词汇频繁出现在各种前沿讨论和实际应用中,但对于许多初涉此领域的探索者来说,它们的具体含义及相互之间的内在联系可能仍笼罩着一层神秘面纱。那让我们先来看看这张图。可以看出,深度学习、机器学习和人工智能之间存在着紧密的关联和递进关系。深度学习是机器学习的一个特定领域,而机器学习

超强!深度学习Top10算法!

Mar 15, 2024 pm 03:46 PM

超强!深度学习Top10算法!

Mar 15, 2024 pm 03:46 PM

自2006年深度学习概念被提出以来,20年快过去了,深度学习作为人工智能领域的一场革命,已经催生了许多具有影响力的算法。那么,你所认为深度学习的top10算法有哪些呢?以下是我心目中深度学习的顶尖算法,它们在创新性、应用价值和影响力方面都占据重要地位。1、深度神经网络(DNN)背景:深度神经网络(DNN)也叫多层感知机,是最普遍的深度学习算法,发明之初由于算力瓶颈而饱受质疑,直到近些年算力、数据的爆发才迎来突破。DNN是一种神经网络模型,它包含多个隐藏层。在该模型中,每一层将输入传递给下一层,并

从基础到实践,回顾Elasticsearch 向量检索发展史

Oct 23, 2023 pm 05:17 PM

从基础到实践,回顾Elasticsearch 向量检索发展史

Oct 23, 2023 pm 05:17 PM

1.引言向量检索已经成为现代搜索和推荐系统的核心组件。通过将复杂的对象(例如文本、图像或声音)转换为数值向量,并在多维空间中进行相似性搜索,它能够实现高效的查询匹配和推荐。从基础到实践,回顾Elasticsearch向量检索发展史_elasticsearchElasticsearch作为一款流行的开源搜索引擎,其在向量检索方面的发展也一直备受关注。本文将回顾Elasticsearch向量检索的发展历史,重点介绍各个阶段的特点和进展。以史为鉴,方便大家建立起Elasticsearch向量检索的全量

使用CNN和Transformer混合模型以提升性能的方法

Jan 24, 2024 am 10:33 AM

使用CNN和Transformer混合模型以提升性能的方法

Jan 24, 2024 am 10:33 AM

卷积神经网络(CNN)和Transformer是两种不同的深度学习模型,它们在不同的任务上都展现出了出色的表现。CNN主要用于计算机视觉任务,如图像分类、目标检测和图像分割等。它通过卷积操作在图像上提取局部特征,并通过池化操作进行特征降维和空间不变性。相比之下,Transformer主要用于自然语言处理(NLP)任务,如机器翻译、文本分类和语音识别等。它使用自注意力机制来建模序列中的依赖关系,避免了传统的循环神经网络中的顺序计算。尽管这两种模型用于不同的任务,但它们在序列建模方面有相似之处,因此