Nginx http运行状况健康检查如何配置

被动检查

对于被动健康检查,nginx 和 nginx plus 会在事件发生时对其进行监控,并尝试恢复失败的连接。如果仍然无法恢复正常,nginx 开源版和 nginx plus 会将服务器标记为不可用,并暂时停止向其发送请求,直到它再次标记为活动状态。

上游服务器标记为不可用的条件是为每个上游服务器定义的,其中包含块中 server 指令的参数 upstream:

fail_timeout - 设置服务器标记为不可用时必须进行多次失败尝试的时间,以及服务器标记为不可用的时间(默认为 10 秒)。

max_fails - 设置在 fail_timeout 服务器标记为不可用期间必须发生的失败尝试次数(默认为 1 次尝试)。 在以下示例中,如果 nginx 未能在 30 秒内向服务器发送请求或未收到响应 3 次,则表示服务器在 30 秒内不可用:

upstream backend {

server backend1.example.com;

server backend2.example.com max_fails=3 fail_timeout=30s;

}需要注意的是如果只有一个单一的服务器组中,将 fail_timeout 和 max_fails 参数被忽略,服务器永远不会标记为不可用。

服务器慢启动

最近恢复的服务器很容易被连接淹没,这可能导致服务器再次被标记为不可用。慢启动允许上游服务器在恢复或变得可用之后逐渐将其权重从零恢复到其标称值。这可以指定 upstream 的 server 模块的 slow_start 参数来完成:

upstream backend {

server backend1.example.com slow_start=30s;

server backend2.example.com;

server 192.0.0.1 backup;

}注意:如果组中只有一台服务器,则 slow_start 参数将被忽略,而服务器永远不会被标记位不可用状态。慢启动是 nginx plus 的专有功能

nginx plus的主动检查

nginx plus 可以通过向每个服务器发送特殊的健康检查请求并验证正确的响应来定期检查上游服务器的运行状况。

要启用活动运行状况检查:

1.在 location 区块将 requests(proxy_pass)传递给上游组的过程中,包含 health_check 指令:

server {

location / {

proxy_pass http://backend;

health_check;

}

}此代码段定义了一个服务器,它将所有请求匹配到 location / 传递给调用的上游组 backend。它还使用该 health_check 指令启用高级运行状况监视:默认情况下,nginx plus 每五秒向组中的每个服务器发送一个 “/” 请求 backend。

如果任何通信错误或发生超时(在服务器返回的状态码超出 200- 399的范围)的健康检查失败。服务器被标记为不健康,并且 nginx plus 在再次通过运行状况检查之前不会向其发送客户端请求。

另一个可选项:您可以指定另一个用于运行状况检查的端口,例如,用于监视同一主机上的许多服务的运行状况。使用指令的 port 参数指定新端口 health_check:

server {

location / {

proxy_pass http://backend;

health_check port=8080;

}

}2.在上游服务器组,使用 zone 指令定义一个共享内存区域:

http {

upstream backend {

zone backend 64k;

server backend1.example.com;

server backend2.example.com;

server backend3.example.com;

server backend4.example.com;

}

}该区域在所有工作进程之间共享,并存储上游组的配置。这使工作进程能够使用同一组计数器来跟踪组中服务器的响应。

可以使用 health_check 指令的参数覆盖活动运行状况检查的默认值:

location / {

proxy_pass http://backend;

health_check interval=10 fails=3 passes=2;

}此处,该 interval 参数将运行状况检查之间的延迟从默认的 5 秒增加到 10 秒。该 fails 参数要求服务器三次运行状况检查失败时,以将其标记为运行状况不佳(从默认值开始)。最后,passes 参数意味着服务器必须通过两次连续检查才能再次标记为健康,而不是默认值。

指定请求的url

在 health_check 指令中指定 uri 参数来设置健康检查请求的路由:

location / {

proxy_pass http://backend;

health_check uri=/some/path;

}指定的 uri 将附加到为 upstream 块中的服务器设置的服务器域名或ip地址。对于backend 上面声明的样本组中的第一个服务器,运行状况检查会请求uri http://backend1.example.com/some/path。

定义自定义条件

您可以设置响应必须满足的自定义条件,以便服务器通过运行状况检查。条件在match块中定义,该块match在health_check指令的参数中引用。

1.在 http {} 级别,指定 match {} 块并为其命名,例如:'server_ok'

http {

#...

match server_ok {

# tests are here

}

}2.health_check 通过指定块的 match 参数和 match 参数块的名称:

http {

#...

match server_ok {

status 200-399;

body !~ "maintenance mode";

}

server {

#...

location / {

proxy_pass http://backend;

health_check match=server_ok;

}

}

}如果响应的状态代码在范围中,则传递运行状况检查 200- 399 并且其正文不包含字符串: ‘maintenance mode'

该 match 指令使 nginx plus 能够检查状态代码,标题字段和响应正文。使用此指令可以验证状态是否在指定范围内,响应是否包含标头,或者标头或正文是否与正则表达式匹配。该 match 指令可以包含一个状态条件,一个正文条件和多个标题条件。响应必须满足 match 块中定义的所有条件,以便服务器通过运行状况检查。

例如,下面的 match 指令匹配有状态代码响应 200,精确值 text/html 的content-type 标题,页面中的文字:'welcome to nginx!'.

match welcome {

status 200;

header content-type = text/html;

body ~ "welcome to nginx!";

}以下示例使用感叹号(!)来定义响应不得通过运行状况检查的特征。在这种情况下,健康检查在非 301,302,303,或 307状态码,同时并没有 refresh 头信息时将通过检查,。

match not_redirect {

status ! 301-303 307;

header ! refresh;

}健康检查可以在其他非 http 协议中启用, 例如 fastcgi, , scgi, 甚至 tcp 和 udp。

很多很好的特性,就是需要 nginx plus 才能使用。

以上是Nginx http运行状况健康检查如何配置的详细内容。更多信息请关注PHP中文网其他相关文章!

热AI工具

Undresser.AI Undress

人工智能驱动的应用程序,用于创建逼真的裸体照片

AI Clothes Remover

用于从照片中去除衣服的在线人工智能工具。

Undress AI Tool

免费脱衣服图片

Clothoff.io

AI脱衣机

AI Hentai Generator

免费生成ai无尽的。

热门文章

热工具

记事本++7.3.1

好用且免费的代码编辑器

SublimeText3汉化版

中文版,非常好用

禅工作室 13.0.1

功能强大的PHP集成开发环境

Dreamweaver CS6

视觉化网页开发工具

SublimeText3 Mac版

神级代码编辑软件(SublimeText3)

热门话题

如何使用C++实现HTTP流传输?

May 31, 2024 am 11:06 AM

如何使用C++实现HTTP流传输?

May 31, 2024 am 11:06 AM

如何在C++中实现HTTP流传输?使用Boost.Asio和asiohttps客户端库创建SSL流套接字。连接到服务器并发送HTTP请求。接收HTTP响应头并打印它们。接收HTTP响应正文并打印它。

如何使用 PHP 部署和维护网站

May 03, 2024 am 08:54 AM

如何使用 PHP 部署和维护网站

May 03, 2024 am 08:54 AM

要成功部署和维护PHP网站,需要执行以下步骤:选择Web服务器(如Apache或Nginx)安装PHP创建数据库并连接PHP上传代码到服务器设置域名和DNS监控网站维护步骤包括更新PHP和Web服务器、备份网站、监控错误日志和更新内容。

如何使用 Fail2Ban 保护服务器免受暴力攻击

Apr 27, 2024 am 08:34 AM

如何使用 Fail2Ban 保护服务器免受暴力攻击

Apr 27, 2024 am 08:34 AM

Linux管理员的一个重要任务是保护服务器免受非法攻击或访问。默认情况下,Linux系统带有配置良好的防火墙,比如iptables、UncomplicatedFirewall(UFW),ConfigServerSecurityFirewall(CSF)等,可以防止多种攻击。任何连接到互联网的机器都是恶意攻击的潜在目标。有一个名为Fail2Ban的工具可用来缓解服务器上的非法访问。什么是Fail2Ban?Fail2Ban[1]是一款入侵防御软件,可以保护服务器免受暴力攻击。它是用Python编程语

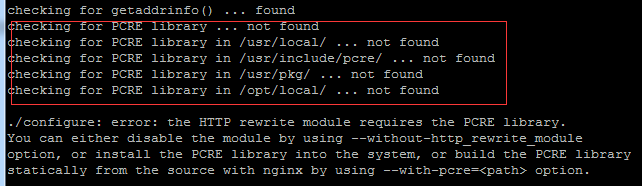

和我一起来学习Linux安装Nginx

Apr 28, 2024 pm 03:10 PM

和我一起来学习Linux安装Nginx

Apr 28, 2024 pm 03:10 PM

而今天将来一起带领大家在Linux环境安装Nginx,这里用的Linux系统是CentOS7.2.准备安装工具1.从Nginx官网下载Nginx。这里用的版本为:1.13.6.2.将下载下来的Nginx上传到Linux上,这里以/opt/nginx目录为例。运行“tar-zxvfnginx-1.13.6.tar.gz”进行解压。3.切换到/opt/nginx/nginx-1.13.6目录下,运行./configure进行初始化配置。如出现下面的提示,说明该机器没有安装PCRE,而Nginx需要依

WordPress站点文件访问受限:为什么我的.txt文件无法通过域名访问?

Apr 01, 2025 pm 03:00 PM

WordPress站点文件访问受限:为什么我的.txt文件无法通过域名访问?

Apr 01, 2025 pm 03:00 PM

Wordpress站点文件访问受限:排查.txt文件无法访问的原因最近有用户在配置小程序业务域名时,遇到一个问题:�...

如何实施 PHP 安全最佳实践

May 05, 2024 am 10:51 AM

如何实施 PHP 安全最佳实践

May 05, 2024 am 10:51 AM

如何实施PHP安全最佳实践PHP是最受欢迎的后端Web编程语言之一,用于创建动态和交互式网站。然而,PHP代码可能容易受到各种安全漏洞的攻击。实施安全最佳实践对于保护您的Web应用程序免受这些威胁至关重要。输入验证输入验证是验证用户输入并防止恶意输入(如SQL注入)的关键第一步。PHP提供了多种输入验证函数,例如filter_var()和preg_match()。示例:$username=filter_var($_POST['username'],FILTER_SANIT

如何使用 Golang 实现 HTTP 文件上传安全性?

Jun 01, 2024 pm 02:45 PM

如何使用 Golang 实现 HTTP 文件上传安全性?

Jun 01, 2024 pm 02:45 PM

在Golang中实现HTTP文件上传安全性需要遵循以下步骤:验证文件类型。限制文件大小。检测病毒和恶意软件。存储文件安全。

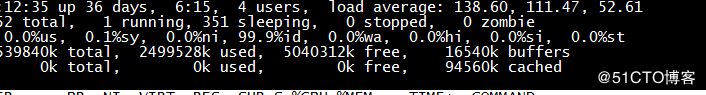

记录一次用strace诊断php占用系统资源过高的问题

May 03, 2024 pm 04:31 PM

记录一次用strace诊断php占用系统资源过高的问题

May 03, 2024 pm 04:31 PM

本地环境:redhat6.7系统。nginx1.12.1,php7.1.0,代码使用yii2框架问题:本地的web站需要用到elasticsearch服务。当php使用本地服务器搭建的elasticsearch时,本地的负载都是正常。当我使用aws的elasticsearchservice服务时,本地服务器出现负载经常过高的情况。查看nginx和php日志,发现没有异常。系统的并发连接数也不高。这时候想到我们老大给我讲的一个strace诊断工具。调试过程:查找一个php的子进程idstrace-