nginx如何配置ssl双向验证

1、安装nginx略

2、使用openssl实现证书中心

由于是使用openssl架设私有证书中心,因此要保证以下字段在证书中心的证书、服务端证书、客户端证书中都相同

country name

state or province name

locality name

organization name

organizational unit name

编辑证书中心配置文件

vim /etc/pki/tls/openssl.cnf

[ ca_default ]

dir = /etc/pki/ca

certs = $dir/certs # where the issued certs are kept

crl_dir = $dir/crl # where the issued crl are kept

database = $dir/index.txt # database index file.

#unique_subject = no # set to 'no' to allow creation of

# several ctificates with same subject.

new_certs_dir = $dir/newcerts # default place for new certs.

certificate = $dir/cacert.pem # the ca certificate

serial = $dir/serial # the current serial number

crlnumber = $dir/crlnumber # the current crl number # must be commented out to leave a v1 crl

crl = $dir/crl.pem # the current crl

private_key = $dir/private/cakey.pem# the private key

randfile = $dir/private/.rand # private random number file

[ req_distinguished_name ]

countryname = country name(2 letter code)

countryname_default = cn

countryname_min = 2

countryname_max = 2

stateorprovincename = state or province name (full name)

stateorprovincename_default = fj

localityname = locality name (eg, city)

localityname_default = fz

0.organizationname = organization name (eg, company)

0.organizationname_default = zdz

organizationalunitname = organizational unit name (eg, section)

organizationalunitname_default = zdz

创建证书私钥

cd /etc/pki/ca/private

(umask 077;openssl genrsa -out cakey.pem 2048)

生成自签证书

cd /etc/pki/ca/

openssl req -new -x509 -key private/cakey.pem -out cacert.pem -days=3655

3、创建服务器证书

mkdir /usr/local/nginx/ssl

cd /usr/local/nginx/ssl

(umask 077;openssl genrsa -out nginx.key 1024)

openssl req -new -key nginx.key -out nginx.csr

openssl ca -in nginx.csr -out nginx.crt -days=3650

4、创建客户端浏览器证书

(umask 077;openssl genrsa -out client.key 1024)

openssl req -new -key client.key -out client.csr

openssl ca -in client.csr -out client.crt -days=3650

将文本格式的证书转换成可以导入浏览器的证书

openssl pkcs12 -export -clcerts -in client.crt -inkey client.key -out client.p12

5、配置nginx服务器验证

vim /usr/local/nginx/conf/nginx.conf

ssl on;

ssl_certificate /usr/local/nginx/ssl/nginx.crt;

ssl_certificate_key /usr/local/nginx/ssl/nginx.key;

ssl_client_certificate /usr/local/nginx/ssl/cacert.pem;

ssl_session_timeout 5m;

#ssl_verify_client on; 服务器验证客户端,暂时不开启,让没有证书的客户端可以访问,先完成单向验证

ssl_protocols sslv2 sslv3 tlsv1;

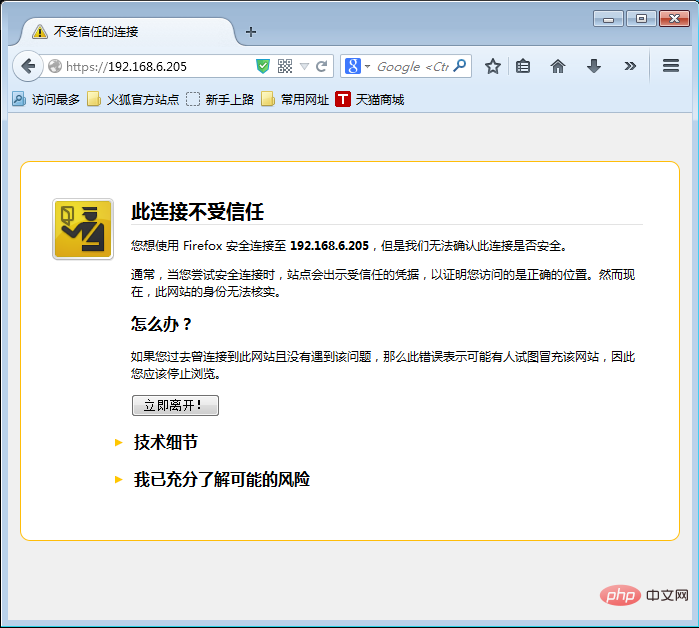

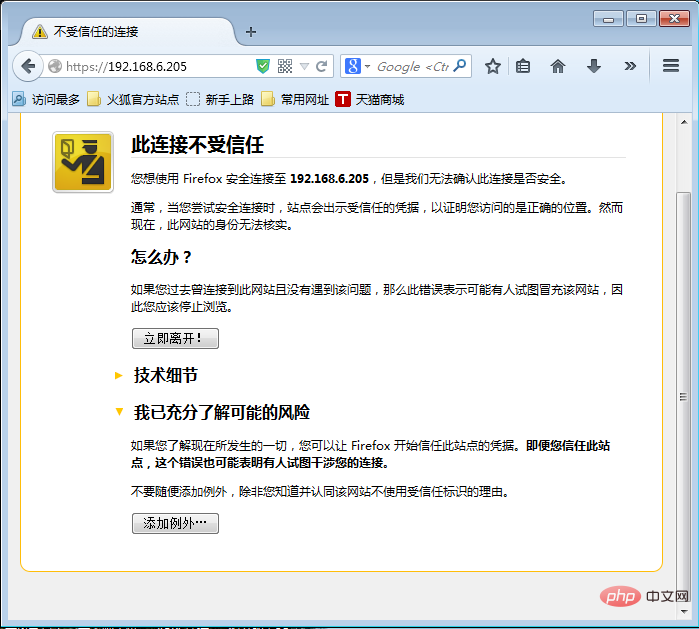

点击“我已充分了解可能的风险”

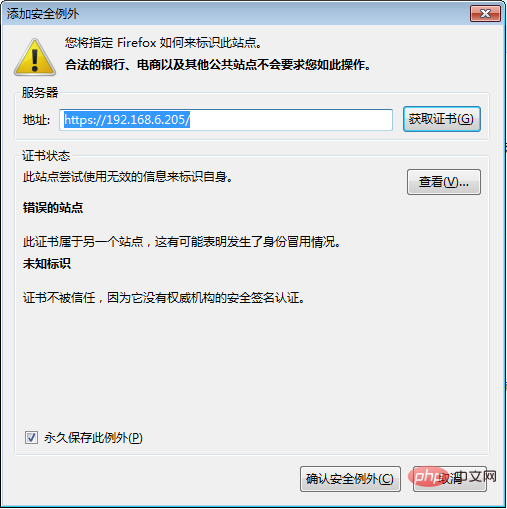

点击“添加例外”

点击“确认安全例外”

6、配置双向验证

nginx配置开启ssl_verify_client on;

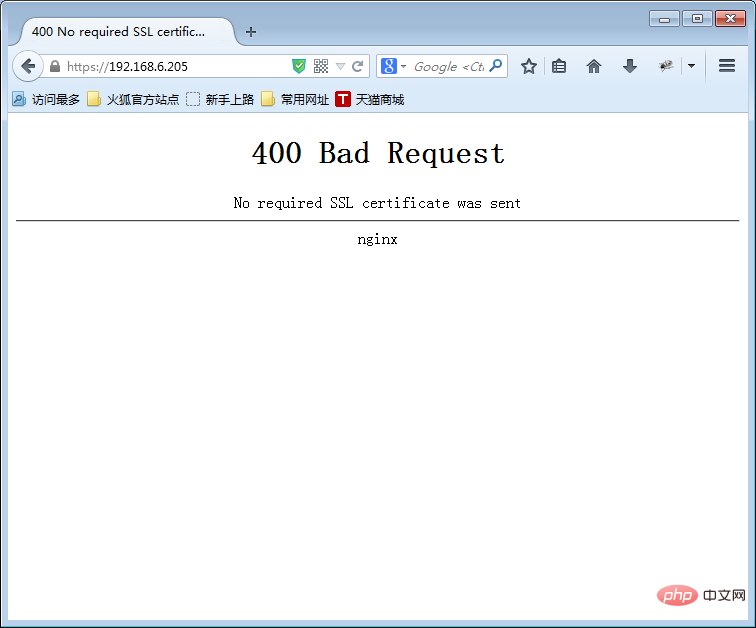

在客户端浏览器没有安装证书的情况下访问

在客户端浏览器导入证书

将在linux服务器上生成的客户端证书下载到windows上

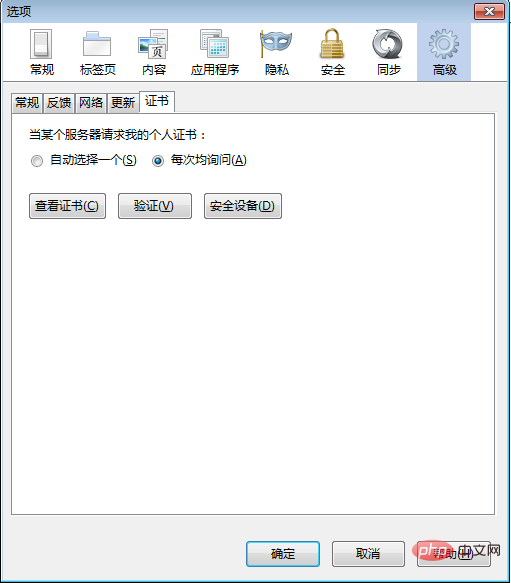

打开火狐浏览器的高级选项卡

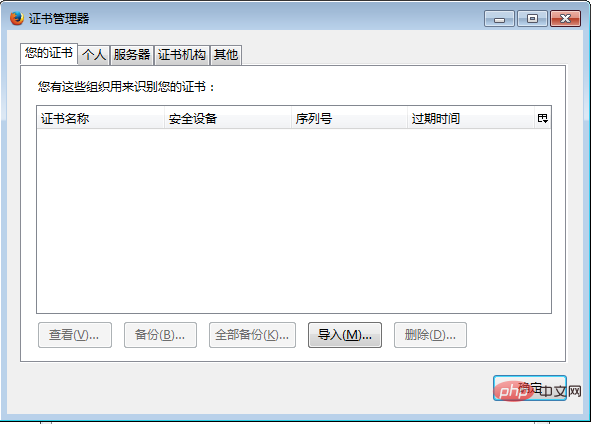

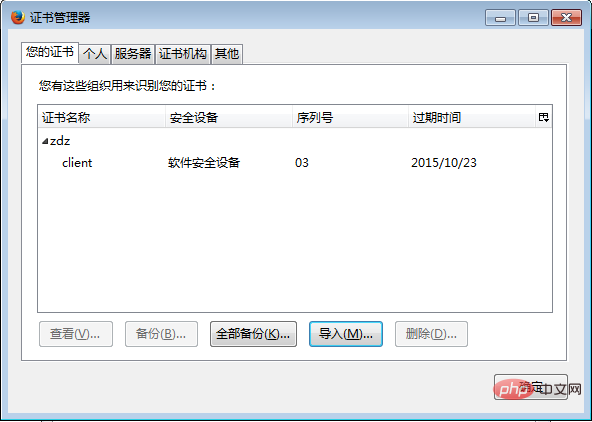

在证书管理器中的您的证书中点击导入

选择证书并导入

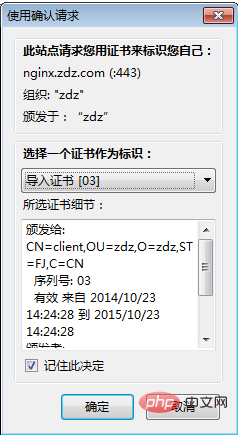

再次刷新网页,弹出“使用确认”点击确定,就实现了双向验证

以上是nginx如何配置ssl双向验证的详细内容。更多信息请关注PHP中文网其他相关文章!

热AI工具

Undresser.AI Undress

人工智能驱动的应用程序,用于创建逼真的裸体照片

AI Clothes Remover

用于从照片中去除衣服的在线人工智能工具。

Undress AI Tool

免费脱衣服图片

Clothoff.io

AI脱衣机

Video Face Swap

使用我们完全免费的人工智能换脸工具轻松在任何视频中换脸!

热门文章

热工具

记事本++7.3.1

好用且免费的代码编辑器

SublimeText3汉化版

中文版,非常好用

禅工作室 13.0.1

功能强大的PHP集成开发环境

Dreamweaver CS6

视觉化网页开发工具

SublimeText3 Mac版

神级代码编辑软件(SublimeText3)

nginx在windows中怎么配置

Apr 14, 2025 pm 12:57 PM

nginx在windows中怎么配置

Apr 14, 2025 pm 12:57 PM

如何在 Windows 中配置 Nginx?安装 Nginx 并创建虚拟主机配置。修改主配置文件并包含虚拟主机配置。启动或重新加载 Nginx。测试配置并查看网站。选择性启用 SSL 并配置 SSL 证书。选择性设置防火墙允许 80 和 443 端口流量。

docker容器名称怎么查

Apr 15, 2025 pm 12:21 PM

docker容器名称怎么查

Apr 15, 2025 pm 12:21 PM

可以通过以下步骤查询 Docker 容器名称:列出所有容器(docker ps)。筛选容器列表(使用 grep 命令)。获取容器名称(位于 "NAMES" 列中)。

docker怎么启动容器

Apr 15, 2025 pm 12:27 PM

docker怎么启动容器

Apr 15, 2025 pm 12:27 PM

Docker 容器启动步骤:拉取容器镜像:运行 "docker pull [镜像名称]"。创建容器:使用 "docker create [选项] [镜像名称] [命令和参数]"。启动容器:执行 "docker start [容器名称或 ID]"。检查容器状态:通过 "docker ps" 验证容器是否正在运行。

怎么查看nginx是否启动

Apr 14, 2025 pm 01:03 PM

怎么查看nginx是否启动

Apr 14, 2025 pm 01:03 PM

确认 Nginx 是否启动的方法:1. 使用命令行:systemctl status nginx(Linux/Unix)、netstat -ano | findstr 80(Windows);2. 检查端口 80 是否开放;3. 查看系统日志中 Nginx 启动消息;4. 使用第三方工具,如 Nagios、Zabbix、Icinga。

docker怎么创建容器

Apr 15, 2025 pm 12:18 PM

docker怎么创建容器

Apr 15, 2025 pm 12:18 PM

在 Docker 中创建容器: 1. 拉取镜像: docker pull [镜像名] 2. 创建容器: docker run [选项] [镜像名] [命令] 3. 启动容器: docker start [容器名]

nginx怎么查版本

Apr 14, 2025 am 11:57 AM

nginx怎么查版本

Apr 14, 2025 am 11:57 AM

可以查询 Nginx 版本的方法有:使用 nginx -v 命令;查看 nginx.conf 文件中的 version 指令;打开 Nginx 错误页,查看页面的标题。

nginx怎么配置云服务器域名

Apr 14, 2025 pm 12:18 PM

nginx怎么配置云服务器域名

Apr 14, 2025 pm 12:18 PM

在云服务器上配置 Nginx 域名的方法:创建 A 记录,指向云服务器的公共 IP 地址。在 Nginx 配置文件中添加虚拟主机块,指定侦听端口、域名和网站根目录。重启 Nginx 以应用更改。访问域名测试配置。其他注意事项:安装 SSL 证书启用 HTTPS、确保防火墙允许 80 端口流量、等待 DNS 解析生效。

nginx服务器挂了怎么办

Apr 14, 2025 am 11:42 AM

nginx服务器挂了怎么办

Apr 14, 2025 am 11:42 AM

当 Nginx 服务器宕机时,可执行以下故障排除步骤:检查 nginx 进程是否正在运行。查看错误日志以获取错误消息。检查 nginx 配置语法正确性。确保 nginx 具有访问文件所需的权限。检查文件描述符打开限制。确认 nginx 正在侦听正确的端口。添加防火墙规则以允许nginx流量。检查反向代理设置,包括后端服务器可用性。如需进一步帮助,请联系技术支持。