如何分析Google Chrome远程代码执行0Day漏洞通报

一、概述

2021年4月13日,安天CERT发现国外安全研究员发布了Google Chrome浏览器远程代码执行0Day漏洞的PoC,攻击者可以利用漏洞构造特制的页面,用户访问该页面会造成远程代码执行,漏洞影响Chrome最新正式版(89.0.4389.114)以及所有低版本。安天CERT跟进复现,由于Google Chrome浏览器在国内使用率较高,该漏洞存在被恶意代码利用进行大范围传播的风险,威胁等级高。同时安天CERT测试发现部分国内使用Google Chrome内核的其他浏览器也受其影响。目前如Microsoft Edge 等浏览器都已经默认运行在沙盒模式下,安天CERT测试该漏洞若被单独使用则不能击穿Chrome的沙盒模式,但并不意味着,这不是一个严重的漏洞,因为在实际攻击中,多个漏洞可能被组合使用,若该漏洞与其他穿透沙盒的漏洞组合使用,则可能具有极大安全威胁。

鉴于Chrome内核的浏览器在国内有广泛的应用,包括360安全浏览器、遨游浏览器、搜狗浏览器、极速浏览器等,建议相关厂商迅速展开验证排查。我们已经紧急报送国家相关部门,建议客户在尽快采取临时解决方案以避免受此漏洞影响。

二、漏洞详情

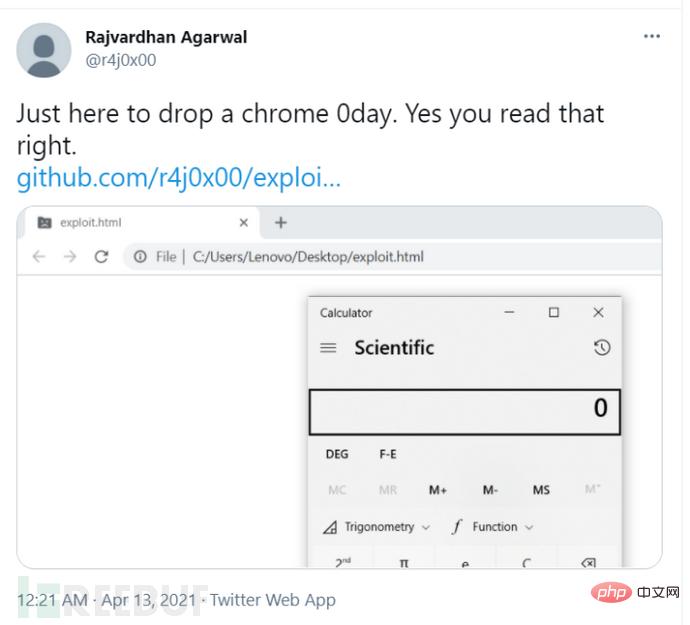

安天CERT发现国外安全研究员发布了关于Google Chrome远程代码执行0Day漏洞的PoC详情[1]。Google Chrome是由Google开发的免费网页浏览器。此漏洞影响Chrome最新正式版(89.0.4389.114)以及所有低版本,攻击者可通过构造特殊的Web页面,诱导受害者访问,从而达到远程代码执行的目的。

图2-1 国外安全研究员针对PoC的验证截图

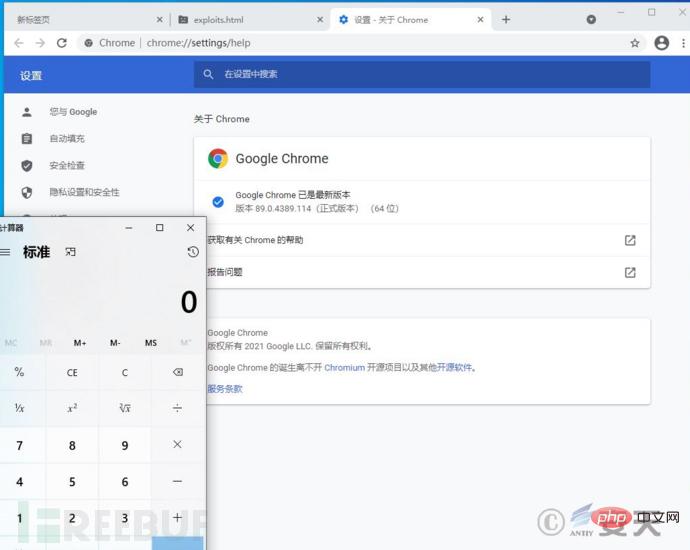

安天CERT跟进复现此漏洞,复现截图如下:

图2-2 安天CERT针对PoC的验证截图

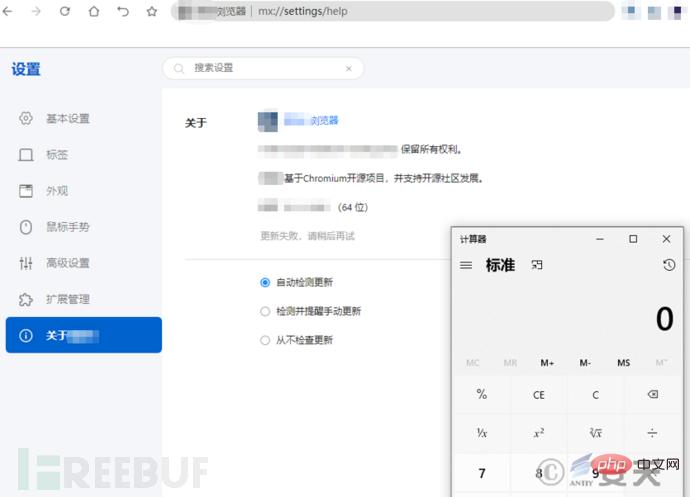

安天CERT测试发现部分使用Google Chrome内核的其他浏览器也受其影响,但使用Chrome内核的浏览器如果使用了沙盒模式则不受此漏洞影响。

图2-3 某浏览器测试图

三、受漏洞影响的版本范围

该漏洞主要影响版本: 89.0.4389.114以及以下版本

四、临时解决方案

● 建议用户避免打开来历不明的网页链接以及避免点击来源不明的邮件附件;

● 建议用户在虚拟机中执行Google Chrome浏览器;

● 持续关注Google Chrome官方网站更新动态,及时完成更新。

在相关浏览器现有默认策略下进行漏洞复现结果说明:操作系统和应用本身的安全机制的持续增强,在攻击缓解方面能够起到一定的效果。但同时,随时保持版本更新和补丁升级,依然是非常必要的。系统自身安全策略设置、版本和补丁更新、第三方主机安全软件的主防机制的有效结合,都是非常必要的主机系统安全支点。

以上是如何分析Google Chrome远程代码执行0Day漏洞通报的详细内容。更多信息请关注PHP中文网其他相关文章!

热AI工具

Undresser.AI Undress

人工智能驱动的应用程序,用于创建逼真的裸体照片

AI Clothes Remover

用于从照片中去除衣服的在线人工智能工具。

Undress AI Tool

免费脱衣服图片

Clothoff.io

AI脱衣机

AI Hentai Generator

免费生成ai无尽的。

热门文章

热工具

记事本++7.3.1

好用且免费的代码编辑器

SublimeText3汉化版

中文版,非常好用

禅工作室 13.0.1

功能强大的PHP集成开发环境

Dreamweaver CS6

视觉化网页开发工具

SublimeText3 Mac版

神级代码编辑软件(SublimeText3)

热门话题

如何在 Windows PC 上更改 Google Chrome 中的显示语言

Apr 25, 2023 pm 11:28 PM

如何在 Windows PC 上更改 Google Chrome 中的显示语言

Apr 25, 2023 pm 11:28 PM

你有没有注意到,在浏览互联网时,有些网页是由于不熟悉而无法理解的各种语言的网页?此时,GoogleChrome浏览器必须询问用户是否希望将网页翻译成英文或其他用户理解的语言。然而,一些用户抱怨谷歌Chrome浏览器不翻译任何页面。因此,我们设计了一种添加显示语言并允许Chrome将大多数网页翻译成用户首选语言的方法。如果您正在寻找一种方法来更改您的显示语言,同时允许Chrome翻译您的网页,这篇文章将向您展示如何。如何更改谷歌浏览器的显示语言让我们看看如何通过下面给出的一些简单步骤来更改

如何在 Google Chrome 中启用或禁用网站的平滑滚动

Apr 14, 2023 am 09:58 AM

如何在 Google Chrome 中启用或禁用网站的平滑滚动

Apr 14, 2023 am 09:58 AM

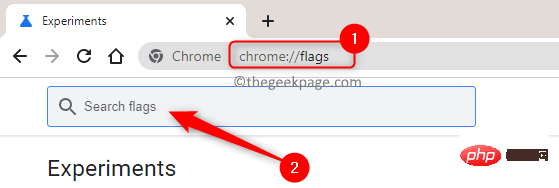

谷歌浏览器是全球最常用的浏览器之一,因为它提供的性能与其他浏览器相比。但是,它会使用大量系统资源,并且在滚动网页时有时会出现延迟。为了改善浏览体验,Chrome 提供了自定义浏览器的选项。但是,默认情况下,用户无法使用 Chrome 提供的这些附加功能和调整。Chrome 中的这些实验性功能是隐藏的,可以通过 Chrome 标志访问。平滑滚动是 Chrome 中的一项此类实验性功能,可以通过Chrome 标志启用或禁用。此功能允许您流畅地滚动和浏览页面内容。如果您在浏览互联网时发现网页滚动缓慢或

Buhtrap黑客组织最新0day漏洞实例分析

Jun 02, 2023 pm 09:05 PM

Buhtrap黑客组织最新0day漏洞实例分析

Jun 02, 2023 pm 09:05 PM

一直以来Buhtrap组织以其针对俄罗斯的金融机构和企业而闻名。在我们的跟踪过程中,发现并分析了该组织的主要后门以及其他工具。自2015年底以来,该组织变为以经济利益位目的的网络犯罪组织,其恶意软件出现于东欧和中亚进行间谍活动中。2019年6月我们第一次发现Buhtrap使用0day攻击作。同时我们发现Buhtrap在攻击过程中使用了本地提权漏洞CVE-2019-1132。在MicrosoftWindows中的本地权限提升漏洞利用的是win32k.sys组件中的NULL指针取消引用产生的问题。该

40分钟破解刺客手机

Jul 20, 2024 pm 06:11 PM

40分钟破解刺客手机

Jul 20, 2024 pm 06:11 PM

知情人士透露,以色列移动设备取证公司Cellebrite向联邦调查局(FBI)提供了一款尚未发行,仍在进行内部测试的评估版本手机破解程序,FBI利用它只花了不到40分钟就解锁了特朗普枪击案刺客托马斯·马修·克鲁克斯(ThomasMatthewCrooks)的手机。FBI驻匹兹堡办公室的特工最初使用市售Cellebrite工具解锁克鲁克斯的手机,但未成功。于是手机当天被送往FBI匡提科总部,总部人员联系大客户支援后,Cellebrite提供了尚未发行的解锁工具,使调查人员能在40

如何分析Google Chrome远程代码执行0Day漏洞通报

May 16, 2023 pm 12:37 PM

如何分析Google Chrome远程代码执行0Day漏洞通报

May 16, 2023 pm 12:37 PM

一、概述2021年4月13日,安天CERT发现国外安全研究员发布了GoogleChrome浏览器远程代码执行0Day漏洞的PoC,攻击者可以利用漏洞构造特制的页面,用户访问该页面会造成远程代码执行,漏洞影响Chrome最新正式版(89.0.4389.114)以及所有低版本。安天CERT跟进复现,由于GoogleChrome浏览器在国内使用率较高,该漏洞存在被恶意代码利用进行大范围传播的风险,威胁等级高。同时安天CERT测试发现部分国内使用GoogleChrome内核的其他浏览器也受其影响。目前如

如何在 Windows 11/10 中打开不带扩展程序的 Google Chrome

Apr 14, 2023 pm 05:46 PM

如何在 Windows 11/10 中打开不带扩展程序的 Google Chrome

Apr 14, 2023 pm 05:46 PM

谷歌浏览器是全球最常用的浏览器,它具有强大的功能,使其成为其他浏览器中最好的。它有一个称为扩展的功能,它有自己的优点和缺点。但有时,当您在不知不觉中从某些第三方提供商处安装扩展程序时,实际上可能会导致可能破坏您的浏览器和其他软件的问题。因此,最好在需要时禁用googlechrome中的扩展程序。如果您还想在没有扩展程序的情况下打开googlechrome,那么这篇文章将帮助您了解如何操作。如

Google Chrome 85修复WebGL代码执行漏洞的示例分析

May 17, 2023 pm 02:07 PM

Google Chrome 85修复WebGL代码执行漏洞的示例分析

May 17, 2023 pm 02:07 PM

Google修复了GoogleChrome网页浏览器的WebGL(WebGraphicsLibrary)组件中的一个释放后重用漏洞,成功利用该漏洞,攻击者可在浏览器的进程的上下文中执行任意代码。WebGL是一个JavaScriptAPI,兼容性浏览器使用该API,而不使用插件渲染交互性2D和3D图形。GoogleChrome85.0.4149.0已修复该代码执行漏洞。高危代码执行漏洞CiscoTalos的高级研究工程师MarcinTowalski发现的该代码执行漏洞编号为CVE-2020-649

如何在 Google Chrome 中修复 ERR_ICANN_NAME_COLLISION

Apr 14, 2023 am 11:28 AM

如何在 Google Chrome 中修复 ERR_ICANN_NAME_COLLISION

Apr 14, 2023 am 11:28 AM

由于其高级功能和易于使用的功能,许多用户更喜欢使用 Google Chrome 浏览器,但是,当您尝试访问网站或更新浏览器后,浏览器有时可能会返回错误。一个这样的错误是“ ERR_ICANN_NAME_COLLISION ”错误。此错误会阻止您通过 Chrome 浏览器访问任何网站并返回上述错误。尝试在 Chrome 上使用 localhost .dev 时,您也可能会遇到