SpringBoot结合JWT怎么实现登录权限控制

首先我们需要导入使用到的jwt的包:

<dependency>

<groupId>io.jsonwebtoken</groupId>

<artifactId>jjwt</artifactId>

<version>0.8.0</version>

</dependency>

<dependency>

<groupId>com.auth0</groupId>

<artifactId>java-jwt</artifactId>

<version>3.2.0</version>

</dependency>一、准备LoginUser(存放登录用户信息) 和JwtUser

LoginUser.java

public class LoginUser {

private Integer userId;

private String username;

private String password;

private String role;

生成getter和setter......

}JwtUser.java

import org.springframework.security.core.GrantedAuthority;

import org.springframework.security.core.authority.SimpleGrantedAuthority;

import org.springframework.security.core.userdetails.UserDetails;

import java.util.Collection;

import java.util.Collections;

public class JwtUser implements UserDetails{

private Integer id;

private String username;

private String password;

private Collection<? extends GrantedAuthority> authorities;

public JwtUser(){

}

public JwtUser(LoginUser loginUser){

this.id = loginUser.getUserId();

this.username = loginUser.getUsername();

this.password = loginUser.getPassword();

authorities = Collections.signleton(new SimpleGrantedAuthority(loginUser.getRole()));

}

@Override

public Collection<? extends GrantedAuthority> getAuthorities(){

return authorities;

}

@Override

public String getPassword(){

return password;

}

@Override

public String getUsername(){

return username;

}

//账号是否未过期

@Override

public boolean isAccountNonExpired(){

return true;

}

//账号是否未锁定

@Override

public boolean isAccountNonLocked(){

return true

}

//账号凭证是否未过期

@Override

public boolean isCredentialsNonExpired(){

return true;

}

@Override

public boolean isEnabled(){

return true;

}

}二、准备JwtTokenUtils

import com.bean.JwtUser;

import io.jsonwebtoken.*;

import org.springframework.security.core.userdetails.UserDetails;

import java.util.Date;

import java.util.HashMap;

import java.util.Map;

public class JwtTokenUtils {

public static final String TOKEN_HEADER = "Authorization";

public static final String TOKEN_PREFIX = "Bearer ";

public static final String SECRET = "jwtsecret";

public static final String ISS = "echisan";

private static final Long EXPIRATION = 60 * 60 * 3;//过期时间3小时

private static final String ROLE = "role";

//创建token

public static String createToken(String username, String role, boolean isRememberMe){

Map map = new HashMap();

map.put(ROLE, role);

return Jwts.builder()

.signWith(SignatureAlgorithm.HS512, SECRET)

.setClaims(map)

.setIssuer(ISS)

.setSubject(username)

.setIssuedAt(new Date())

.setExpiration(new Date(System.currentTimeMillis() + expiration * 1000))

.compact();

}

//从token中获取用户名(此处的token是指去掉前缀之后的)

public static String getUserName(String token){

String username;

try {

username = getTokenBody(token).getSubject();

} catch ( Exception e){

username = null;

}

return username;

}

public static String getUserRole(String token){

return (String) getTokenBody(token).get(ROLE);

}

private static Claims getTokenBody(String token){

Claims claims = null;

try{

claims = Jwts.parser().setSigningKey(SECRET).parseClaimsJws(token).getBody();

} catch(ExpiredJwtException e){

e.printStackTrace();

} catch(UnsupportedJwtException e){

e.printStackTrace();

} catch(MalformedJwtException e){

e.printStackTrace();

} catch(SignatureException e){

e.printStackTrace();

} catch(IllegalArgumentException e){

e.printStackTrace();

}

}

//是否已过期

public static boolean isExpiration(String token){

try{

return getTokenBody(token).getExpiration().before(new Date());

} catch(Exception e){

e.printStackTrace;

}

return true;

}

}三、准备JWTAuthenticationFilter (验证登录)、JWTAuthorizationFilter (鉴定权限)和UserDetailsServiceImpl类 (查库匹配账号密码)

1.JWTAuthenticationFilter.java (验证登录)

public class JWTAuthenticationFilter extends UsernamePasswordAuthenticationFilter{

private AuthenticationManager authenticationManager;

public JWTAuthenticationFilter(AuthenticationManager authenticationManager){

this.authenticationManager = authenticationManager;

setAuthenticationFailureHandler(new FailHandler());//设置账号密码错误时的处理方式

}

@Override

public Authentication attemptAuthentication(HttpServletRequest request, HttpServletResponse response) throws AuthenticationException{

//从输入流中获取登录的信息

String username = request.getParameter("username");

String password = request.getParameter("password");

return authenticationManager.authenticate(

new UsernamePasswordAuthenticationToken(username, password, new ArrayList<>())

);

}

@Override

protected void successfulAuthentication(HttpServletRequest request,

HttpServletResponse response, FilterChain chain, Authentication authResult

) throws IOException, ServletException{

JwtUser jwtUser = (JwtUser) authResult.getPrincipal();

Collection<? extends GrantedAuthority> authorities = jwtUser.getAuthorities();

String role = "";

for(GrantedAuthority authority : authorities){

role = authority.getAuthority();

}

String token = JwtTokenUtils.createToken(jwtUser.getUsername, role, false);

//返回创建成功的token

//但是这里创建的token只是单纯的token,按照jwt的规定,

//最后请求的格式应该是 “Bearer token“。

response.addHeader(JwtTokenUtils.TOKEN_HEADER, JwtTokenUtils.TOKEN_PREFIX + token);

}

//@Override

//protected void unsuccessfulAuthentication(HttpServletRequest request, HttpServletResponse response,

// AuthenticationException failed) throws IOException, ServletException {

// response.getWriter().write("authentication failed, reason: " + failed.getMessage());

//}

}2.JWTAuthorizationFilter.java (鉴定权限)

public class JWTAuthorizationFilter extends BasicAuthenticationFilter{

public JWTAuthorizationFilter(AuthenticationManager authenticationManager){

super(authenticationManager);

}

@Override

protected void doFilterInternal(HttpServletRequest request, HttpServletResponse response,

FilterChain chain) throws IOException, ServletException {

String tokenHeader = request.getHeader(JwtTokenUtils.TOKEN_HEADER);

//如果请求头中没有Authorization信息则直接放行了

if(tokenHeader == null || !tokenHeader.startsWith(JwtTokenUtils.TOKEN_PREFIX)){

chain.doFilter(request, response);

return;

}

//如果请求头中有token,则进行解析,并且设置认证信息

if(!JwtTokenUtils.isExpiration(tokenHeader.replace(JwtTokenUtils.TOKEN_PREFIX, “”))){

SecurityContextHolder.getContext().setAuthentication(getAuthentication(tokenHeader));

}

chain.doFilter(request, response);

}

private UsernamePasswordAuthenticationToken getAuthentication(String tokenHeader){

String token = tokenHeader.replace(JwtTokenUtils.TOKEN_PREFIX, “”);

String username = JwtTokenUtils.getUserName(token);

if(username != null){

return new UsernamePasswordAuthenticationToken(username, null, new ArrayList<>());

}

return null;

}

}3.UserDetailsServiceImpl.java (查库匹配账号密码)

import org.springframework.security.core.userdetails.UserDetailsService;

@Service

public class UserDetailsServiceImpl implements UserDetailsService{

@Autowired

UserMapper userMapper;

public BCryptPasswordEncoder bCryptPasswordEncoder(){

return new BCryptPasswordEncoder();

}

@Override

public UserDetails loadUserByUsername(String s) throws UsernameNotFoundException {

LoginUser loginUser = usersMapper.selectByUserAccount(s);

loginUser.setPassword(bCryptPasswordEncoder().encode(loginUser.getPassword()));

return new JwtUser(loginUser);

}

}四、FailHandler(账号密码错误时的处理方式)

public class FailHandler extends SimpleUrlAuthenticationFailureHandler {

@Override

public void onAuthenticationFailure(HttpServletRequest request, HttpServletResponse response,

AuthenticationException exception) throws IOException, ServletException {

String errorMsg = exception.getMessage();

if(exception instanceof BadCredentialsException){

errorMsg = "用户名或密码错误";

}

response.setHeader("content-type", "application/json");

response.getOutputStream().write(JSONObject.fromObject(new AjaxResult(errorMsg, false)).toString().getBytes("utf-8"));

}

}五、配置SecurityConfig

这个类里规定了权限的相关信息

@Configuration

@EnableWebSecurity

@EnableGlobalMethodSecurity(prePostEnabled = true)

public class SecurityConfig extends WebSecurityConfigurerAdapter{

@Autowired

private UserDetailsService userDetailsService;

@Bean

public BCryptPasswordEncoder bCryptPasswordEncoder(){

return new BCryptPasswordEncoder();

}

@Override

protected void configure(AuthenticationManagerBuilder auth) throws Exception{

auth.userDetailsService(userDetailsService).passwordEncoder(bCryptPasswordEncoder());

}

@Override

public void configure(WebSecurity web) throws Exception{

web.ignoring().antMatchers("/static/**");

}

@Override

protected void configure(HttpSecurity http) throws Exception{

http.cors().and().csrf().disable()

.authorizeRequests()

.antMatchers(HttpMethod.POST, "/login").permitAll()//都可以访问

.antMatchers("/").permitAll()

.antMatchers("/index.html").permitAll()

.antMatchers("/*.js").permitAll()

.antMatchers("/*.css").permitAll()

.antMatchers("/*.png").permitAll()

.antMatchers("/*.svg").permitAll()

.antMatchers("/*.woff").permitAll()

.antMatchers("/*.ttf").permitAll()

.antMatchers("/*.eot").permitAll()

.antMatchers("/test/*").permitAll()//对接口的权限控制,表示对于"/test"路径下的所有接口无需登录也可以访问

.antMatchers("/swagger-ui.html", "/v2/api-docs", "/configuration/ui", "/swagger-resources", "/configuration/security",

"/webjars/**", "/swagger-resources/configuration/ui").permitAll()//表示对swagger页面放行

.anyRequest().authenticated()//表示其余所有请求需要登陆之后才能访问

.and()

.addFilter(new JWTAuthenticationFilter(authenticationManager()))

.addFilter(new JWTAuthorizationFilter(authenticationManager()))

.sessionManagement().sessionCreationPolicy(SessionCreationPolicy.STATELESS);

}

@Bean

CorsConfigurationSource corsConfigurationSource() {

final UrlBasedCorsConfigurationSource source = new UrlBasedCorsConfigurationSource();

source.registerCorsConfiguration("/**", new CorsConfiguration().applyPermitDefaultValues());

return source;

}

}以上是SpringBoot结合JWT怎么实现登录权限控制的详细内容。更多信息请关注PHP中文网其他相关文章!

热AI工具

Undresser.AI Undress

人工智能驱动的应用程序,用于创建逼真的裸体照片

AI Clothes Remover

用于从照片中去除衣服的在线人工智能工具。

Undress AI Tool

免费脱衣服图片

Clothoff.io

AI脱衣机

Video Face Swap

使用我们完全免费的人工智能换脸工具轻松在任何视频中换脸!

热门文章

热工具

记事本++7.3.1

好用且免费的代码编辑器

SublimeText3汉化版

中文版,非常好用

禅工作室 13.0.1

功能强大的PHP集成开发环境

Dreamweaver CS6

视觉化网页开发工具

SublimeText3 Mac版

神级代码编辑软件(SublimeText3)

Springboot怎么集成Jasypt实现配置文件加密

Jun 01, 2023 am 08:55 AM

Springboot怎么集成Jasypt实现配置文件加密

Jun 01, 2023 am 08:55 AM

Jasypt介绍Jasypt是一个java库,它允许开发员以最少的努力为他/她的项目添加基本的加密功能,并且不需要对加密工作原理有深入的了解用于单向和双向加密的高安全性、基于标准的加密技术。加密密码,文本,数字,二进制文件...适合集成到基于Spring的应用程序中,开放API,用于任何JCE提供程序...添加如下依赖:com.github.ulisesbocchiojasypt-spring-boot-starter2.1.1Jasypt好处保护我们的系统安全,即使代码泄露,也可以保证数据源的

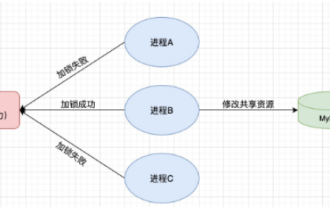

怎么在SpringBoot中使用Redis实现分布式锁

Jun 03, 2023 am 08:16 AM

怎么在SpringBoot中使用Redis实现分布式锁

Jun 03, 2023 am 08:16 AM

一、Redis实现分布式锁原理为什么需要分布式锁在聊分布式锁之前,有必要先解释一下,为什么需要分布式锁。与分布式锁相对就的是单机锁,我们在写多线程程序时,避免同时操作一个共享变量产生数据问题,通常会使用一把锁来互斥以保证共享变量的正确性,其使用范围是在同一个进程中。如果换做是多个进程,需要同时操作一个共享资源,如何互斥呢?现在的业务应用通常是微服务架构,这也意味着一个应用会部署多个进程,多个进程如果需要修改MySQL中的同一行记录,为了避免操作乱序导致脏数据,此时就需要引入分布式锁了。想要实现分

springboot读取文件打成jar包后访问不到怎么解决

Jun 03, 2023 pm 04:38 PM

springboot读取文件打成jar包后访问不到怎么解决

Jun 03, 2023 pm 04:38 PM

springboot读取文件,打成jar包后访问不到最新开发出现一种情况,springboot打成jar包后读取不到文件,原因是打包之后,文件的虚拟路径是无效的,只能通过流去读取。文件在resources下publicvoidtest(){Listnames=newArrayList();InputStreamReaderread=null;try{ClassPathResourceresource=newClassPathResource("name.txt");Input

如何在PHP中使用JWT和JWE进行API身份验证和加密

Jun 17, 2023 pm 02:42 PM

如何在PHP中使用JWT和JWE进行API身份验证和加密

Jun 17, 2023 pm 02:42 PM

随着互联网的发展,越来越多的网站和应用需要提供API接口来进行数据交互。在这种情况下,API身份验证和加密成为了非常重要的问题。而JWT和JWE作为一种流行的身份验证和加密机制,在PHP中的应用也越来越广泛。那么,本文将介绍如何在PHP中使用JWT和JWE进行API身份验证和加密。JWT的基本概念JWT代表JSONWe

如何使用ThinkPHP6进行JWT认证?

Jun 12, 2023 pm 12:18 PM

如何使用ThinkPHP6进行JWT认证?

Jun 12, 2023 pm 12:18 PM

JWT(JSONWebToken)是一种轻量级的认证和授权机制,它使用JSON对象作为安全令牌,可以在多个系统之间安全地传输用户身份信息。而ThinkPHP6是一种基于PHP语言的高效、灵活的MVC框架,它提供了许多有用的工具和功能,其中就包括JWT认证机制。在本文中,我们将介绍如何使用ThinkPHP6进行JWT认证,以保障Web应用程序的安全性和可靠

Springboot+Mybatis-plus不使用SQL语句进行多表添加怎么实现

Jun 02, 2023 am 11:07 AM

Springboot+Mybatis-plus不使用SQL语句进行多表添加怎么实现

Jun 02, 2023 am 11:07 AM

在Springboot+Mybatis-plus不使用SQL语句进行多表添加操作我所遇到的问题准备工作在测试环境下模拟思维分解一下:创建出一个带有参数的BrandDTO对象模拟对后台传递参数我所遇到的问题我们都知道,在我们使用Mybatis-plus中进行多表操作是极其困难的,如果你不使用Mybatis-plus-join这一类的工具,你只能去配置对应的Mapper.xml文件,配置又臭又长的ResultMap,然后再去写对应的sql语句,这种方法虽然看上去很麻烦,但具有很高的灵活性,可以让我们

SpringBoot与SpringMVC的比较及差别分析

Dec 29, 2023 am 11:02 AM

SpringBoot与SpringMVC的比较及差别分析

Dec 29, 2023 am 11:02 AM

SpringBoot和SpringMVC都是Java开发中常用的框架,但它们之间有一些明显的差异。本文将探究这两个框架的特点和用途,并对它们的差异进行比较。首先,我们来了解一下SpringBoot。SpringBoot是由Pivotal团队开发的,它旨在简化基于Spring框架的应用程序的创建和部署。它提供了一种快速、轻量级的方式来构建独立的、可执行

SpringBoot怎么自定义Redis实现缓存序列化

Jun 03, 2023 am 11:32 AM

SpringBoot怎么自定义Redis实现缓存序列化

Jun 03, 2023 am 11:32 AM

1、自定义RedisTemplate1.1、RedisAPI默认序列化机制基于API的Redis缓存实现是使用RedisTemplate模板进行数据缓存操作的,这里打开RedisTemplate类,查看该类的源码信息publicclassRedisTemplateextendsRedisAccessorimplementsRedisOperations,BeanClassLoaderAware{//声明了key、value的各种序列化方式,初始值为空@NullableprivateRedisSe