SpringBoot怎么自定义注解实现涉密字段脱敏

关于数据脱敏,网上的文章都是硬编码规则,比如对身份证,手机号,邮件地址等固定写法脱敏。本文在此基础上,拓展动态从数据库查出涉密关键字执行脱敏操作。

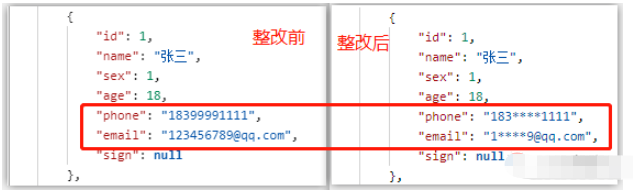

数据脱敏:把系统里的一些敏感数据进行加密处理后再返回,达到保护隐私作用,实现效果图如下:

其实要实现上面的效果,可能最先想到的方法是直接改每个controller接口,在返回数据前做一次加密处理,当然这个方法肯定是非常捞的。这里推荐用注解来实现,即高效又优雅,省时省力,支持扩展。

其实解决方案大体上分两种:

在拿到数据时就已经脱敏了(如在 mysql 查询时用 insert 函数进行隐藏)

拿到数据后在序列化的时候再进行脱敏(如用 fastjson、jackson)

这里我所选用的方案是第二种,即在接口返回数据前,在序列化的时候对敏感字段值进行处理,并且选用 jackson 的序列化来实现(推荐)

1. 创建隐私数据类型枚举:PrivacyTypeEnum

import lombok.Getter;

/**

* 隐私数据类型枚举

*

*/

@Getter

public enum PrivacyTypeEnum {

/**

* 自定义(此项需设置脱敏的范围)

*/

CUSTOMER,

/**

* 姓名

*/

NAME,

/**

* 身份证号

*/

ID_CARD,

/**

* 手机号

*/

PHONE,

/**

* 邮箱

*/

EMAIL,

/**

* 关键字

*/

KEYWORD

}2. 创建自定义隐私注解:PrivacyEncrypt

import com.fasterxml.jackson.annotation.JacksonAnnotationsInside;

import com.fasterxml.jackson.databind.annotation.JsonSerialize;

import java.lang.annotation.ElementType;

import java.lang.annotation.Retention;

import java.lang.annotation.RetentionPolicy;

import java.lang.annotation.Target;

/**

* 自定义数据脱敏注解

*/

@Target(ElementType.FIELD) // 作用在字段上

@Retention(RetentionPolicy.RUNTIME) // class文件中保留,运行时也保留,能通过反射读取到

@JacksonAnnotationsInside // 表示自定义自己的注解PrivacyEncrypt

@JsonSerialize(using = PrivacySerializer.class) // 该注解使用序列化的方式

public @interface PrivacyEncrypt {

/**

* 脱敏数据类型(没给默认值,所以使用时必须指定type)

*/

PrivacyTypeEnum type();

/**

* 前置不需要打码的长度

*/

int prefixNoMaskLen() default 1;

/**

* 后置不需要打码的长度

*/

int suffixNoMaskLen() default 1;

/**

* 用什么打码

*/

String symbol() default "*";

}3. 创建自定义序列化器:PrivacySerializer

import com.fasterxml.jackson.core.JsonGenerator;

import com.fasterxml.jackson.databind.BeanProperty;

import com.fasterxml.jackson.databind.JsonMappingException;

import com.fasterxml.jackson.databind.JsonSerializer;

import com.fasterxml.jackson.databind.SerializerProvider;

import com.fasterxml.jackson.databind.ser.ContextualSerializer;

import com.zk.common.core.domain.enumerate.PrivacyTypeEnum;

import com.zk.common.core.utils.PrivacyUtil;

import java.io.IOException;

import java.util.Objects;

import lombok.AllArgsConstructor;

import lombok.NoArgsConstructor;

import org.apache.commons.lang3.StringUtils;

@NoArgsConstructor

@AllArgsConstructor

public class PrivacySerializer extends JsonSerializer<String> implements ContextualSerializer {

// 脱敏类型

private PrivacyTypeEnum privacyTypeEnum;

// 前几位不脱敏

private Integer prefixNoMaskLen;

// 最后几位不脱敏

private Integer suffixNoMaskLen;

// 用什么打码

private String symbol;

@Override

public void serialize(final String origin, final JsonGenerator jsonGenerator,

final SerializerProvider serializerProvider) throws IOException {

if (StringUtils.isNotBlank(origin) && null != privacyTypeEnum) {

switch (privacyTypeEnum) {

case CUSTOMER:

jsonGenerator.writeString(PrivacyUtil.desValue(origin, prefixNoMaskLen, suffixNoMaskLen, symbol));

break;

case NAME:

jsonGenerator.writeString(PrivacyUtil.hideChineseName(origin));

break;

case ID_CARD:

jsonGenerator.writeString(PrivacyUtil.hideIDCard(origin));

break;

case PHONE:

jsonGenerator.writeString(PrivacyUtil.hidePhone(origin));

break;

case EMAIL:

jsonGenerator.writeString(PrivacyUtil.hideEmail(origin));

break;

default:

throw new IllegalArgumentException("unknown privacy type enum " + privacyTypeEnum);

}

}

}

@Override

public JsonSerializer<?> createContextual(final SerializerProvider serializerProvider,

final BeanProperty beanProperty) throws JsonMappingException {

if (beanProperty != null) {

if (Objects.equals(beanProperty.getType().getRawClass(), String.class)) {

PrivacyEncrypt privacyEncrypt = beanProperty.getAnnotation(PrivacyEncrypt.class);

if (privacyEncrypt == null) {

privacyEncrypt = beanProperty.getContextAnnotation(PrivacyEncrypt.class);

}

if (privacyEncrypt != null) {

return new PrivacySerializer(privacyEncrypt.type(), privacyEncrypt.prefixNoMaskLen(),

privacyEncrypt.suffixNoMaskLen(), privacyEncrypt.symbol());

}

}

return serializerProvider.findValueSerializer(beanProperty.getType(), beanProperty);

}

return serializerProvider.findNullValueSerializer(null);

}

}这里是具体的实现过程,因为要脱敏的数据都是 String 类型的,所以继承 JsonSerializer 时的类型填 String

重写的 serialize 方法是实现脱敏的核心,根据类型 type 的不同去设置序列化后的值

重写的 createContextual 方法就是去读取我们自定义的 PrivacyEncrypt 注解,打造一个上下文的环境。

4. 隐私数据隐藏工具类:PrivacyUtil

public class PrivacyUtil {

/**

* 隐藏手机号中间四位

*/

public static String hidePhone(String phone) {

return phone.replaceAll("(\\d{3})\\d{4}(\\d{4})", "$1****$2");

}

/**

* 隐藏邮箱

*/

public static String hideEmail(String email) {

return email.replaceAll("(\\w?)(\\w+)(\\w)(@\\w+\\.[a-z]+(\\.[a-z]+)?)", "$1****$3$4");

}

/**

* 隐藏身份证

*/

public static String hideIDCard(String idCard) {

return idCard.replaceAll("(\\d{4})\\d{10}(\\w{4})", "$1*****$2");

}

/**

* 【中文姓名】只显示第一个汉字,其他隐藏为星号,比如:任**

*/

public static String hideChineseName(String chineseName) {

if (chineseName == null) {

return null;

}

return desValue(chineseName, 1, 0, "*");

}

/**

* 隐藏关键字

*

* @param context

* @return

*/

public static String hideKeyWord(String context) {

// SpringUtil.getBean()方法来源于hutool提供的工具类。网上也有很多spring静态获取bean的方法,没有hutool依赖的,可自行实现。

// 实际项目中,请替换为自己的Mapper或者Dao。这里是为大家提供动态获取数据库的示例写法。

SysSecurityFieldMapper sysSecurityFieldMapper = SpringUtil.getBean(SysSecurityFieldMapper.class);

List<SysSecurityFieldEntity> privacyKeyWord = sysSecurityFieldMapper.selectList(new LambdaQueryWrapper<SysSecurityFieldEntity>()

.eq(SysSecurityFieldEntity::getStatus, SecurityFieldConstant.STATUS_NORMAL));

if (CollectionUtils.isEmpty(privacyKeyWord)) {

return context;

}

for (int i = 0; i < privacyKeyWord.size(); i++) {

if (context.contains(privacyKeyWord.get(i).getKeyWord())) {

context = context.replaceAll(privacyKeyWord.get(i).getKeyWord(), "***");

}

}

return context;

}

// /**

// * 【身份证号】显示前4位, 后2位

// */

// public static String hideIdCard(String idCard) {

// return desValue(idCard, 4, 2, "*");

// }

// /**

// * 【手机号码】前三位,后四位,其他隐藏。

// */

// public static String hidePhone(String phone) {

// return desValue(phone, 3, 4, "*");

// }

/**

* 对字符串进行脱敏操作

* @param origin 原始字符串

* @param prefixNoMaskLen 左侧需要保留几位明文字段

* @param suffixNoMaskLen 右侧需要保留几位明文字段

* @param maskStr 用于遮罩的字符串, 如'*'

* @return 脱敏后结果

*/

public static String desValue(String origin, int prefixNoMaskLen, int suffixNoMaskLen, String maskStr) {

if (origin == null) {

return null;

}

StringBuilder sb = new StringBuilder();

for (int i = 0, n = origin.length(); i < n; i++) {

if (i < prefixNoMaskLen) {

sb.append(origin.charAt(i));

continue;

}

if (i > (n - suffixNoMaskLen - 1)) {

sb.append(origin.charAt(i));

continue;

}

sb.append(maskStr);

}

return sb.toString();

}

public static void main(String[] args) {

System.out.println(hideChineseName("张三三"));

}

}这个工具类其实可以自己定,根据自己的业务去扩展,提一点:

在自定义注解 PrivacyEncrypt 里,只有 type 的值为 PrivacyTypeEnum.CUSTOMER(自定义)时,才需要指定脱敏范围,即 prefixNoMaskLen 和 suffixNoMaskLen 的值,像邮箱、手机号这种隐藏格式都采用固定的

hideKeyWord() 方法中,SpringUtil.getBean()方法来源于hutool提供的工具类。网上也有很多spring静态获取bean的方法,没有hutool依赖的,可自行实现。实际项目中,请替换为自己的Mapper或者Dao。这里是为大家提供动态获取数据库的示例写法。

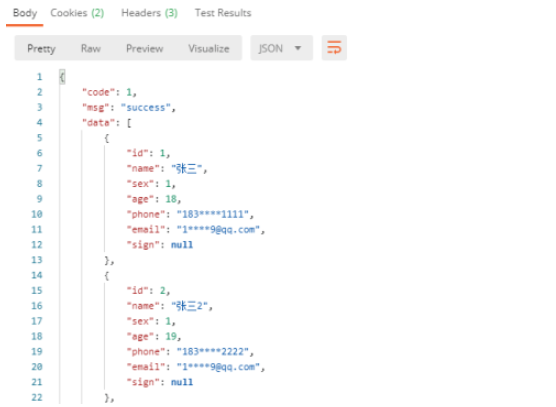

5. 注解使用

直接在需要脱敏的字段上加上注解,指定 type 值即可,如下:

@Data

public class People {

private Integer id;

private String name;

private Integer sex;

private Integer age;

@PrivacyEncrypt(type = PrivacyTypeEnum.PHONE) // 隐藏手机号

private String phone;

@PrivacyEncrypt(type = PrivacyTypeEnum.EMAIL) // 隐藏邮箱

private String email;

private String sign;

}测试效果图如下:

以上是SpringBoot怎么自定义注解实现涉密字段脱敏的详细内容。更多信息请关注PHP中文网其他相关文章!

热AI工具

Undresser.AI Undress

人工智能驱动的应用程序,用于创建逼真的裸体照片

AI Clothes Remover

用于从照片中去除衣服的在线人工智能工具。

Undress AI Tool

免费脱衣服图片

Clothoff.io

AI脱衣机

AI Hentai Generator

免费生成ai无尽的。

热门文章

热工具

记事本++7.3.1

好用且免费的代码编辑器

SublimeText3汉化版

中文版,非常好用

禅工作室 13.0.1

功能强大的PHP集成开发环境

Dreamweaver CS6

视觉化网页开发工具

SublimeText3 Mac版

神级代码编辑软件(SublimeText3)

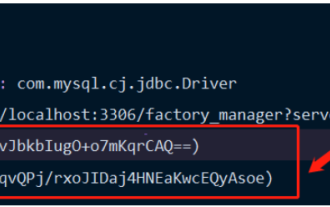

Springboot怎么集成Jasypt实现配置文件加密

Jun 01, 2023 am 08:55 AM

Springboot怎么集成Jasypt实现配置文件加密

Jun 01, 2023 am 08:55 AM

Jasypt介绍Jasypt是一个java库,它允许开发员以最少的努力为他/她的项目添加基本的加密功能,并且不需要对加密工作原理有深入的了解用于单向和双向加密的高安全性、基于标准的加密技术。加密密码,文本,数字,二进制文件...适合集成到基于Spring的应用程序中,开放API,用于任何JCE提供程序...添加如下依赖:com.github.ulisesbocchiojasypt-spring-boot-starter2.1.1Jasypt好处保护我们的系统安全,即使代码泄露,也可以保证数据源的

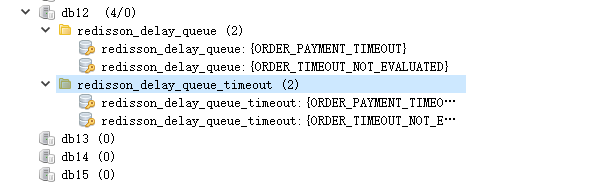

SpringBoot怎么集成Redisson实现延迟队列

May 30, 2023 pm 02:40 PM

SpringBoot怎么集成Redisson实现延迟队列

May 30, 2023 pm 02:40 PM

使用场景1、下单成功,30分钟未支付。支付超时,自动取消订单2、订单签收,签收后7天未进行评价。订单超时未评价,系统默认好评3、下单成功,商家5分钟未接单,订单取消4、配送超时,推送短信提醒……对于延时比较长的场景、实时性不高的场景,我们可以采用任务调度的方式定时轮询处理。如:xxl-job今天我们采

怎么在SpringBoot中使用Redis实现分布式锁

Jun 03, 2023 am 08:16 AM

怎么在SpringBoot中使用Redis实现分布式锁

Jun 03, 2023 am 08:16 AM

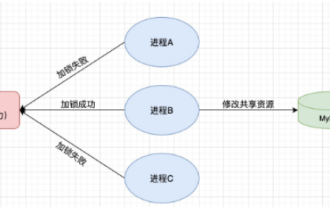

一、Redis实现分布式锁原理为什么需要分布式锁在聊分布式锁之前,有必要先解释一下,为什么需要分布式锁。与分布式锁相对就的是单机锁,我们在写多线程程序时,避免同时操作一个共享变量产生数据问题,通常会使用一把锁来互斥以保证共享变量的正确性,其使用范围是在同一个进程中。如果换做是多个进程,需要同时操作一个共享资源,如何互斥呢?现在的业务应用通常是微服务架构,这也意味着一个应用会部署多个进程,多个进程如果需要修改MySQL中的同一行记录,为了避免操作乱序导致脏数据,此时就需要引入分布式锁了。想要实现分

springboot读取文件打成jar包后访问不到怎么解决

Jun 03, 2023 pm 04:38 PM

springboot读取文件打成jar包后访问不到怎么解决

Jun 03, 2023 pm 04:38 PM

springboot读取文件,打成jar包后访问不到最新开发出现一种情况,springboot打成jar包后读取不到文件,原因是打包之后,文件的虚拟路径是无效的,只能通过流去读取。文件在resources下publicvoidtest(){Listnames=newArrayList();InputStreamReaderread=null;try{ClassPathResourceresource=newClassPathResource("name.txt");Input

SpringBoot与SpringMVC的比较及差别分析

Dec 29, 2023 am 11:02 AM

SpringBoot与SpringMVC的比较及差别分析

Dec 29, 2023 am 11:02 AM

SpringBoot和SpringMVC都是Java开发中常用的框架,但它们之间有一些明显的差异。本文将探究这两个框架的特点和用途,并对它们的差异进行比较。首先,我们来了解一下SpringBoot。SpringBoot是由Pivotal团队开发的,它旨在简化基于Spring框架的应用程序的创建和部署。它提供了一种快速、轻量级的方式来构建独立的、可执行

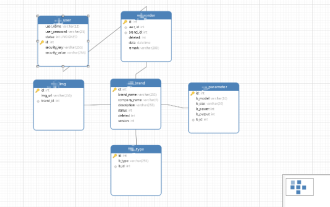

Springboot+Mybatis-plus不使用SQL语句进行多表添加怎么实现

Jun 02, 2023 am 11:07 AM

Springboot+Mybatis-plus不使用SQL语句进行多表添加怎么实现

Jun 02, 2023 am 11:07 AM

在Springboot+Mybatis-plus不使用SQL语句进行多表添加操作我所遇到的问题准备工作在测试环境下模拟思维分解一下:创建出一个带有参数的BrandDTO对象模拟对后台传递参数我所遇到的问题我们都知道,在我们使用Mybatis-plus中进行多表操作是极其困难的,如果你不使用Mybatis-plus-join这一类的工具,你只能去配置对应的Mapper.xml文件,配置又臭又长的ResultMap,然后再去写对应的sql语句,这种方法虽然看上去很麻烦,但具有很高的灵活性,可以让我们

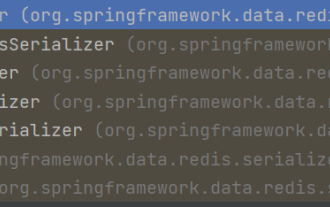

SpringBoot怎么自定义Redis实现缓存序列化

Jun 03, 2023 am 11:32 AM

SpringBoot怎么自定义Redis实现缓存序列化

Jun 03, 2023 am 11:32 AM

1、自定义RedisTemplate1.1、RedisAPI默认序列化机制基于API的Redis缓存实现是使用RedisTemplate模板进行数据缓存操作的,这里打开RedisTemplate类,查看该类的源码信息publicclassRedisTemplateextendsRedisAccessorimplementsRedisOperations,BeanClassLoaderAware{//声明了key、value的各种序列化方式,初始值为空@NullableprivateRedisSe

springboot怎么获取application.yml里值

Jun 03, 2023 pm 06:43 PM

springboot怎么获取application.yml里值

Jun 03, 2023 pm 06:43 PM

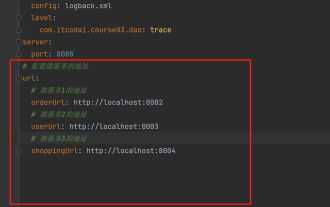

在项目中,很多时候需要用到一些配置信息,这些信息在测试环境和生产环境下可能会有不同的配置,后面根据实际业务情况有可能还需要再做修改。我们不能将这些配置在代码中写死,最好是写到配置文件中,比如可以把这些信息写到application.yml文件中。那么,怎么在代码里获取或者使用这个地址呢?有2个方法。方法一:我们可以通过@Value注解的${key}即可获取配置文件(application.yml)中和key对应的value值,这个方法适用于微服务比较少的情形方法二:在实际项目中,遇到业务繁琐,逻