5月23日消息,近日,腾讯安全玄武实验室与浙江大学的研究人员联合发现了一项对安卓和鸿蒙系统造成高度威胁的漏洞。

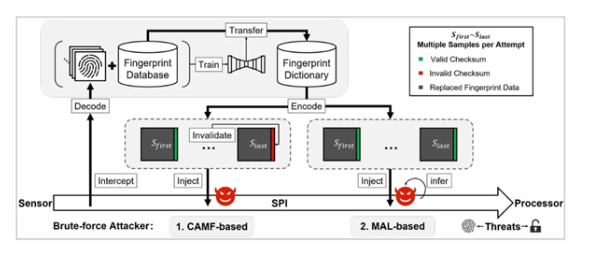

根据他们的研究,该漏洞可以绕过手机指纹识别的次数限制,从而允许攻击者进行无限次数的指纹图像提交,采用暴力穷举的方式来破解指纹识别系统。

研究人员在相关论文中揭示了这一漏洞的技术细节。他们通过发现了Cancel-After-Match-Fail(CAMF)和Match-After-Lock(MAL)这两个零日漏洞,以及指纹传感器的串行外设接口存在保护不足的问题,从而成功地破解了手机指纹识别系统。

据ITBEAR科技资讯了解,研究人员利用了10款不同设备进行了破解测试,其中包括6款安卓手机、2款华为鸿蒙手机以及2款iPhone。

测试结果显示,所有测试设备在指纹识别的安全性方面都存在缺陷,但唯独iOS系统不会受到无限次暴力破解的影响。

值得注意的是,根据实验数据分析,当用户在一台设备上录入多个指纹时,暴力破解所需的时间明显减少,这与多个指纹生成匹配图像的概率增加有关。

因此,除非必要,我们建议在手机上尽量避免录入多个指纹信息,以提高指纹识别的安全性。

对于这一漏洞的发现,腾讯安全玄武实验室和浙江大学的研究人员已经向相关系统厂商和开发者提供了详细的技术报告,并与他们合作修复这一漏洞,以确保用户的个人信息和设备安全。

尽管漏洞修复的进展尚未被公布,但我们期待相关厂商能够迅速采取行动,及时发布补丁程序,以保护用户免受潜在的安全风险。

以上是10款设备测试揭示指纹识别安全缺陷 iOS系统独立于暴力破解的详细内容。更多信息请关注PHP中文网其他相关文章!