如何通过数据分析实现网络安全管理?

随着网络技术的不断发展,网络安全管理的重要性也越来越突出。网络安全管理不仅仅是防范黑客攻击,还包括数据的保密性和完整性、系统的稳定性等方面。然而,单靠传统的安全措施已经很难满足现代复杂的网络安全威胁。数据分析技术可以从网络数据中挖掘有用的信息,并为网络安全管理提供更准确的决策依据。本文将重点介绍如何通过数据分析实现网络安全管理。

一、搜集网络数据

首先,为了进行数据分析,你需要收集足够多的网络数据。网络数据来自网络设备、网络应用、操作系统等多种来源。对于企业而言,可以利用多种工具和技术来搜集网络数据,例如:

1.网络监控工具:像Wireshark、Snort、Tcpdump等工具,可以实时监控网络流量,获取网络数据包,并将其转化为可读的形式。

2.审计日志:网络设备、服务器、应用程序等都有日志记录功能,这些日志记录了设备活动、用户行为、系统事件等,可以为安全管理员提供重要的信息。

3.传感器:物联网传感器可以收集设备的状态信息,例如网络带宽使用、设备负载、设备活动时间等数据。

通过以上三种手段,可以获得大量的网络数据。

二、网络数据分析技术

- 数据挖掘

数据挖掘技术是一种针对数据进行分析、建模和预测的技术。在网络安全管理领域中,数据挖掘技术可以用于以下方面:

扫描漏洞:针对网络设备、服务器、应用程序进行漏洞扫描,找出可能的安全漏洞。

检测异常:通过分析网络流量和设备日志等数据,可以检测到被攻击、漏洞利用等异常现象。

威胁情报:利用公开数据库或合作伙伴提供的数据,检测出威胁行为,如黑客攻击模式、网络病毒等。

- 数据可视化

网络数据可视化是指将复杂的数据转化成可视化图表、地图、仪表盘等形式进行展示。这样做可以帮助安全管理员快速发现异常和威胁,也可以帮助管理层了解网络安全状况。数据可视化可以通过以下方式实现:

观察趋势:生成折线图、柱状图等图表,以便管理员对网络活动趋势进行监控。

分析性地图:将网络地理位置数据映射到可视化地图上,可生成高效的分布图,以便容易理解地了解网络地理分布情况。

仪表盘:将多个图表整合到一个屏幕上,形成网络安全仪表盘,可以快速查看网络的状态和趋势。

三、网络安全管理的实际应用

针对上面介绍的技术,我们可以将它们应用到实际的网络安全管理中。

- 安全策略管理

安全策略管理是网络安全管理的基础,其中包括对网络资源的访问控制、应用程序的控制、密码管理等。但是,这种传统的基于策略的管理无法解决新的网络威胁。使用数据分析技术,可以自动检测异常、异常设备,并威胁评级,以帮助管理员制定更加高效的安全策略。

- 漏洞管理

网络设备、服务器、操作系统、应用程序等都有漏洞,一旦被黑客利用,会造成严重的安全问题。数据分析技术可以对设备漏洞进行扫描和管理。通过分析安全风险和设备漏洞,可以快速地确定要修补的漏洞,减少漏洞利用造成的损失。

- 事件响应

在网络安全管理中,快速响应网络事件至关重要。数据分析技术可以实时监视网络流量,并在发现网络事件时提供实时警报。管理员可以分析警报数据,发现潜在的威胁,并快速采取应对措施,以减少可能造成的损失。

总结:

通过利用数据分析技术,网络安全管理可以变得更加高效和准确。数据分析技术不仅可以自动检测和预测网络威胁,还可以更加准确地评估和管理安全策略、漏洞,快速响应网络事件。未来,网络安全管理将越来越依靠数据分析技术,以更好地保护企业的信息安全。

以上是如何通过数据分析实现网络安全管理?的详细内容。更多信息请关注PHP中文网其他相关文章!

热AI工具

Undresser.AI Undress

人工智能驱动的应用程序,用于创建逼真的裸体照片

AI Clothes Remover

用于从照片中去除衣服的在线人工智能工具。

Undress AI Tool

免费脱衣服图片

Clothoff.io

AI脱衣机

AI Hentai Generator

免费生成ai无尽的。

热门文章

热工具

记事本++7.3.1

好用且免费的代码编辑器

SublimeText3汉化版

中文版,非常好用

禅工作室 13.0.1

功能强大的PHP集成开发环境

Dreamweaver CS6

视觉化网页开发工具

SublimeText3 Mac版

神级代码编辑软件(SublimeText3)

热门话题

网络安全中的人工智能:当前问题和未来方向

Mar 01, 2024 pm 08:19 PM

网络安全中的人工智能:当前问题和未来方向

Mar 01, 2024 pm 08:19 PM

人工智能(AI)已经彻底改变了各个领域,网络安全也不例外。随着我们对技术的依赖不断增加,我们的数字基础设施面临的威胁也在增加。人工智能(AI)彻底改变了网络安全领域,提供了威胁检测、事件响应和风险评估的高级功能。然而,在网络安全中使用人工智能存在一些困难。本文将深入研究人工智能在网络安全领域的现状,并探索未来的方向。人工智能在网络安全中的作用政府、企业和个人都正面临着日益严峻的网络安全挑战。随着网络威胁日益复杂化,对于高级安全防护措施的需求也在不断增加。人工智能(AI)凭借其独特的方法识别、预防

C++ 函数在网络编程中如何实现网络安全?

Apr 28, 2024 am 09:06 AM

C++ 函数在网络编程中如何实现网络安全?

Apr 28, 2024 am 09:06 AM

C++函数在网络编程中可实现网络安全,方法包括:1.使用加密算法(openssl)加密通信;2.使用数字签名(cryptopp)验证数据完整性和发送方身份;3.防御跨站脚本攻击(htmlcxx)过滤和消毒用户输入。

如何对磁盘进行分区管理

Feb 25, 2024 pm 03:33 PM

如何对磁盘进行分区管理

Feb 25, 2024 pm 03:33 PM

磁盘管理怎么分区随着电脑技术的不断发展,磁盘管理也成为了我们电脑使用过程中必不可少的一部分。而磁盘分区作为磁盘管理的重要环节,它可以将一个硬盘划分为多个部分,使得我们能够更加灵活地存储和管理数据。那么,磁盘管理怎么分区呢?下面,我将给大家详细介绍。首先,我们需要明确一点,磁盘分区并非只有一种分法,根据不同的需求和目的,我们可以灵活地选择合适的磁盘分区方式。常

AI风险发现中的十种方法

Apr 26, 2024 pm 05:25 PM

AI风险发现中的十种方法

Apr 26, 2024 pm 05:25 PM

除了聊天机器人或个性化建议之外,人工智能预测和消除风险的强大能力正在组织中获得发展动力。随着大量数据的激增和监管的收紧,传统的风险评估工具在重压下变得举步维艰。人工智能技术能够对大量数据进行快速分析和监管收集,使得风险评估工具在压缩下获得提升。通过使用机器学习和深度学习等技术,人工智能能够识别和预测潜在风险,并提供及时建议。人在这样的背景下,利用人工智能的风险管理能力可确保遵守不断变化的法规并积极应对不可预见的威胁。利用人工智能应对风险管理的复杂性似乎令人担忧,但对于那些热衷于在数字竞赛中保持领

石头扫地机器人通过莱茵双认证 边角清洁与除菌领先行业

Mar 19, 2024 am 10:30 AM

石头扫地机器人通过莱茵双认证 边角清洁与除菌领先行业

Mar 19, 2024 am 10:30 AM

近日,国际知名的第三方检测、检验和认证机构德国莱茵TUV大中华区(简称"TUV莱茵")为石头科技旗下的三款扫地机器人P10Pro、P10S和P10SPro颁发了重要的网络安全和隐私保护认证证书,以及"高效边角清洁"China-mark(中国标识)认证证书。同时,该机构还针对扫地机器人以及洗地机A20和A20Pro出具了自清洁除菌性能测试报告,为市场中的消费者提供了权威的选购参考。在网络安全日益受到重视的当下,TUV莱茵依据ETSIEN303645标准对石头扫地机器人进行了严格的网络安全和隐私保护

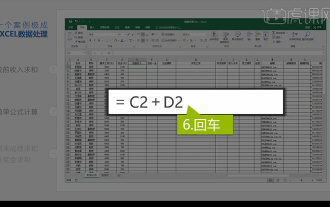

集成Excel数据分析

Mar 21, 2024 am 08:21 AM

集成Excel数据分析

Mar 21, 2024 am 08:21 AM

1.本节课我们进行讲解集成Excel数据分析,我们通过一个案例进行完成,打开课程素材单击E2单元格进行输入公式。2.我们再进行选中到单元格E53,就可以将下面的数据都计算出来。3.然后我们点击F2单元格,然后我们输入公式就可以计算出,同样向下拖拽都可以计算出我们要的数值。4.我们选中G2单元格点击数据选项卡点击数据验证,进行选择然后确定。5.我们再使用相同方式进行下拉自动填充到下面需要计算的单元格。6.接下来我们计算实发工资,选中H2单元格进行输入公式。7.然后我们点击数值下拉菜单进行点击其他数

数据分析网站有哪些推荐

Mar 13, 2024 pm 05:44 PM

数据分析网站有哪些推荐

Mar 13, 2024 pm 05:44 PM

推荐:1、商业数据分析论坛;2、人大经济论坛-计量经济学与统计区;3、中国统计论坛;4、数据挖掘学习交流论坛;5、数据分析论坛;6、网站数据分析;7、数据分析;8、数据挖掘研究院;9、S-PLUS、R统计论坛。

谷歌管理器如何添加和管理用户

Sep 02, 2024 pm 02:41 PM

谷歌管理器如何添加和管理用户

Sep 02, 2024 pm 02:41 PM

谷歌管理器如何添加和管理用户?谷歌浏览器是支持多个用户登录使用的,这样我们跨设备登录也不用怕了,如果我们有许多用户就需要对其进行添加管理。有些小伙伴可能不知道要如何操作。不用担心,小编今天为大家整理了详细步骤教程说明,感兴趣的小伙伴快来和小编一起看看吧。详细步骤教程说明1、打开电脑后,在桌面上找到安装好的谷歌浏览器图标并双击打开,如下图所示。2、点击谷歌浏览器右上角的三小点图标,如下图所示。3、点击谷歌浏览器下拉菜单里的【设置】选项,如下图所示。4、在打开的谷歌浏览器设置界面里, 点击【管理ch