Java开发中常见的安全漏洞及安全策略

Java开发中常见的安全漏洞及安全策略,需要具体代码示例

随着互联网的快速发展,Java作为一种广泛使用的编程语言,越来越多的应用程序都是基于Java开发的。然而,由于Java开发过程中存在一些常见的安全漏洞,例如跨站脚本攻击(XSS)、SQL注入攻击、跨站请求伪造(CSRF)等,这些漏洞给应用程序带来了严重的安全隐患。本文将介绍这些常见的安全漏洞,并提供相关的安全策略和具体的代码示例以帮助开发人员加强应用程序的安全性。

一、 跨站脚本攻击(XSS)

跨站脚本攻击(Cross-Site Scripting,XSS)是一种常见的互联网攻击方式,攻击者通过在网页中插入恶意脚本,当用户浏览该网页时,恶意脚本将被执行,从而导致用户隐私泄露、帐号被盗等危险。

为了防止跨站脚本攻击,Java开发人员可以使用OWASP推荐的ESAPI(Enterprise Security API)来过滤输入。

例如,用户提交的表单中存在一个<script></script>标签,可以通过以下代码示例对输入进行过滤:<script></script>标签,可以通过以下代码示例对输入进行过滤:

import org.owasp.esapi.ESAPI;

import org.owasp.esapi.filters.SecurityWrapperRequest;

// ...

SecurityWrapperRequest request = new SecurityWrapperRequest(request);

String input = request.getParameter("input");

String safeInput = ESAPI.encoder().canonicalize(input);

safeInput = ESAPI.encoder().encodeForHTML(safeInput);

// 使用安全的输入进行处理通过使用ESAPI的encoder().canonicalize()和encoder().encodeForHTML()方法,我们对用户输入进行了过滤和转义,确保输入不包含恶意脚本。

二、SQL注入攻击

SQL注入攻击是指攻击者利用应用程序对用户输入的SQL语句未进行充分过滤和验证,从而导致攻击者可以通过恶意构造的SQL语句访问、修改或删除数据库中的数据。

为了防止SQL注入攻击,Java开发人员应该使用参数化查询或预编译语句来执行数据库查询操作。

以下是一个使用参数化查询的示例代码:

String username = request.getParameter("username");

String password = request.getParameter("password");

String sql = "SELECT * FROM users WHERE username = ? AND password = ?";

PreparedStatement statement = connection.prepareStatement(sql);

statement.setString(1, username);

statement.setString(2, password);

ResultSet resultSet = statement.executeQuery();

// 处理查询结果通过使用参数化查询,将用户输入的参数作为占位符(?

// 在用户登录成功后,将Token保存在session中

String token = generateToken();

request.getSession().setAttribute("token", token);

// 在表单中添加Token隐藏字段,确保提交的请求是合法的

<input type="hidden" name="token" value="${token}">

// 在服务器端验证Token的合法性

String submittedToken = request.getParameter("token");

String sessionToken = (String) request.getSession().getAttribute("token");

if (submittedToken.equals(sessionToken)) {

// Token验证通过

// 处理请求

} else {

// Token验证失败,可能是CSRF攻击

// 拒绝请求并记录日志

}encoder().canonicalize()和encoder().encodeForHTML()方法,我们对用户输入进行了过滤和转义,确保输入不包含恶意脚本。二、SQL注入攻击SQL注入攻击是指攻击者利用应用程序对用户输入的SQL语句未进行充分过滤和验证,从而导致攻击者可以通过恶意构造的SQL语句访问、修改或删除数据库中的数据。为了防止SQL注入攻击,Java开发人员应该使用参数化查询或预编译语句来执行数据库查询操作。以下是一个使用参数化查询的示例代码:rrreee

通过使用参数化查询,将用户输入的参数作为占位符(?)传递给查询语句,可以防止恶意构造的SQL注入攻击。三、跨站请求伪造(CSRF)跨站请求伪造(Cross-Site Request Forgery,CSRF)是一种利用用户已登录的身份进行恶意操作的攻击方式。攻击者通过伪造请求,诱导用户在不知情的情况下执行非预期的操作。🎜🎜为了防止CSRF攻击,Java开发人员可以使用Token验证来确保请求的合法性。🎜🎜以下是一个使用Token验证的示例代码:🎜rrreee🎜通过在用户登录后生成一个随机的Token并保存在session中,然后在表单中添加一个Token隐藏字段,当用户提交请求时,服务器端会验证Token的合法性。如果提交的Token与session中保存的Token一致,则可以认为请求是合法的。🎜🎜总结:🎜🎜本文介绍了Java开发中常见的安全漏洞,如跨站脚本攻击(XSS)、SQL注入攻击、跨站请求伪造(CSRF),并提供了相关的安全策略和具体的代码示例。通过加强对用户输入的过滤、使用参数化查询、添加Token验证等方式,可以有效防止这些安全漏洞的攻击,保护应用程序的安全性。在实际开发过程中,开发人员应该充分了解和掌握这些安全策略,以提高应用程序的安全性,并定期进行安全测试和漏洞扫描,及时修复潜在的安全漏洞。🎜以上是Java开发中常见的安全漏洞及安全策略的详细内容。更多信息请关注PHP中文网其他相关文章!

热AI工具

Undresser.AI Undress

人工智能驱动的应用程序,用于创建逼真的裸体照片

AI Clothes Remover

用于从照片中去除衣服的在线人工智能工具。

Undress AI Tool

免费脱衣服图片

Clothoff.io

AI脱衣机

Video Face Swap

使用我们完全免费的人工智能换脸工具轻松在任何视频中换脸!

热门文章

热工具

记事本++7.3.1

好用且免费的代码编辑器

SublimeText3汉化版

中文版,非常好用

禅工作室 13.0.1

功能强大的PHP集成开发环境

Dreamweaver CS6

视觉化网页开发工具

SublimeText3 Mac版

神级代码编辑软件(SublimeText3)

人工智能的十大局限性

Apr 26, 2024 pm 05:52 PM

人工智能的十大局限性

Apr 26, 2024 pm 05:52 PM

在技术创新领域,人工智能(AI)是我们这个时代最具变革性和前景的发展之一。人工智能凭借其分析大量数据、从模式中学习并做出智能决策的能力,已经彻底改变了从医疗保健和金融到交通和娱乐等众多行业。然而,在取得显着进步的同时,人工智能也面临着阻碍其充分发挥潜力的重大限制和挑战。在本文将深入探讨人工智能的十大局限性,揭示该领域的开发人员、研究人员和从业者面临的限制。通过了解这些挑战,可以应对人工智能开发的复杂性,降低风险,并为人工智能技术负责任和道德的进步铺平道路。数据可用性有限:人工智能的发展取决于数据

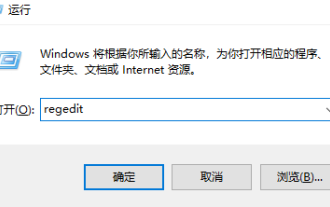

如何将win10企业版2016长期服务版升级为专业版

Jan 03, 2024 pm 11:26 PM

如何将win10企业版2016长期服务版升级为专业版

Jan 03, 2024 pm 11:26 PM

当我们不想要继续使用当前的win10企业版2016长期服务版的时候可以选择切换成专业版,方法也很简单,只需要改一些内容然后进行系统镜像的安装就可以了。win10企业版2016长期服务版怎么改专业版1、按下win+R,然后输入“regedit”2、直接在上面的地址栏里面粘贴下面的这个路径:计算机\HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\WindowsNT\CurrentVersion3、然后找到EditionID,将里面的内容替换成“professional”确

Win10家庭版支持文件夹加密功能吗?

Jan 09, 2024 am 08:58 AM

Win10家庭版支持文件夹加密功能吗?

Jan 09, 2024 am 08:58 AM

文件加密,旨在对数据实施专业级别的加密从而更有效地保证数据的安全性!仅有掌握了正确加密密钥方可执行解密操作,切实保障信息资产安全。然而,Win10家庭版文件加密功能尚不具备此项特性。win10家庭版能加密文件夹吗答:win10家庭版不能加密文件夹。Windows系统加密文件的教程1、在想要加密的文件或文件夹上使用右键进行操作(或者长按一段时间),接下来请选中“属性”功能。2、在展开的新界面中,寻找“高级”选项,点击进入后,记得勾选位于下方“加密内容以保护数据”选项。3、设定完成后,点击“确定”来

解决localstorage安全漏洞的方法

Jan 13, 2024 pm 01:43 PM

解决localstorage安全漏洞的方法

Jan 13, 2024 pm 01:43 PM

localstorage存在的安全漏洞及如何解决随着互联网的发展,越来越多的应用和网站开始使用WebStorageAPI,其中localstorage是最常用的一种。Localstorage提供了一种在客户端存储数据的机制,可以跨页面会话保留数据,而不受会话结束或页面刷新的影响。然而,正因为localstorage的便利性和广泛应用,它也存在一些安全漏洞

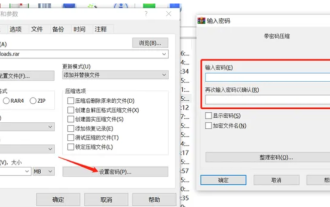

winrar怎么加密压缩包-winrar加密压缩包方法

Mar 23, 2024 pm 12:10 PM

winrar怎么加密压缩包-winrar加密压缩包方法

Mar 23, 2024 pm 12:10 PM

小编将为大家介绍加密压缩的三种方法:方法一:加密最简单的加密方法,就是在加密文件时输入想要设置的密码,完成加密和压缩了。方法二:自动加密普通的加密方式,需要我们加密每个文件的时候都需要输入密码,如果你想要加密大量压缩包,并且密码是一样的话,那么我们可以在WinRAR中设置自动加密,之后只要正常压缩文件,WinRAR会给每个压缩包添加密码。方法如下:打开WinRAR,点击选项–设置设置界面中,切换到【压缩】,点击创建默认配置–设置密码在这里输入我们想要设置的密码,点击确定就完成设置了,我们只需要正

文件夹加密如何设置密码不压缩

Feb 20, 2024 pm 03:27 PM

文件夹加密如何设置密码不压缩

Feb 20, 2024 pm 03:27 PM

文件夹加密是一种常见的数据保护方法,它可以将文件夹中的内容进行加密,使得只有掌握解密密码的人能够访问其中的文件。在进行文件夹加密时,有一些常见的方法可以用来设置密码,而不需要对文件进行压缩。首先,我们可以使用操作系统自带的加密功能来设置文件夹密码。对于Windows用户来说,可以通过以下步骤来进行设置:选择要加密的文件夹,鼠标右键点击该文件夹,选择“属性”选

Java框架安全漏洞分析与解决方案

Jun 04, 2024 pm 06:34 PM

Java框架安全漏洞分析与解决方案

Jun 04, 2024 pm 06:34 PM

Java框架安全漏洞分析显示,XSS、SQL注入和SSRF是常见漏洞。解决方案包括:使用安全框架版本、输入验证、输出编码、防止SQL注入、使用CSRF保护、禁用不需要的功能、设置安全标头。实战案例中,ApacheStruts2OGNL注入漏洞可以通过更新框架版本和使用OGNL表达式检查工具来解决。

苹果手机相册加密怎么设置

Mar 02, 2024 pm 05:31 PM

苹果手机相册加密怎么设置

Mar 02, 2024 pm 05:31 PM

在苹果手机中,用户们可以根据自己的需要来对相册进行加密。有些用户并不清楚应该怎么设置。可以将需要加密图片添加到备忘录后,再去锁定备忘录即可,接下来就是小编为用户带来的手机相册加密设置方法的介绍,感兴趣的用户快来一起看看吧!苹果手机使用教程苹果手机相册加密怎么设置答:将需要加密图片添加到备忘录后,再去锁定备忘录即可详情介绍:1、进入相册,选择需要加密的图片,再点击下方的【添加到】。2、选择【添加到备忘录】。3、进入备忘录,找到刚更创建的备忘录,进入,点击右上角的【发送】图标。4、点击下方的【锁定备